Android APK Tersine Mühendislik (Reverse Engineering)

Android APK dosyaları, doğası gereği istemci cihazlara indirilen ve belli araçlarla içeriği “geri döndürülebilir” (decompile) yapılardır. Tersine mühendislik süreci; uygulamanın Statik Analiz (kod ve manifest incelemesi) ve Dinamik Analiz (çalışma zamanı trafiği ve bellek gözlemi) yöntemleriyle siber risk haritasının çıkarılmasını sağlar. Kod içerisine gömülmüş API anahtarları, zayıf sertifika doğrulamaları ve güvensiz yerel depolama gibi açıklar, bu analizler sayesinde tespit edilir. Geliştiriciler için asıl savunma; kodu tamamen gizlemek değil, kritik iş mantığını sunucuya taşımak ve istemciyi “güvenilmez” kabul eden bir mimari inşa etmektir.

Nmap ile Ağ Keşfi ve Port Tarama

Nmap (Network Mapper), bir ağ üzerindeki aktif cihazları, açık portları ve bu portlarda çalışan servisleri tespit etmek için kullanılan dünyanın en popüler açık kaynaklı güvenlik aracıdır. Saldırı yüzeyi analizinin (Attack Surface Analysis) ilk adımı olan Nmap taramaları; TCP SYN (Yarı Açık), TCP Connect (Tam Bağlantı) ve UDP gibi farklı stratejilerle hedef sistemin dijital röntgenini çeker. Doğru parametrelerle kullanıldığında sadece port durumlarını değil, işletim sistemi versiyonlarını ve servis zafiyetlerini de ortaya koyarak sistem yöneticilerine proaktif bir savunma imkânı sağlar.

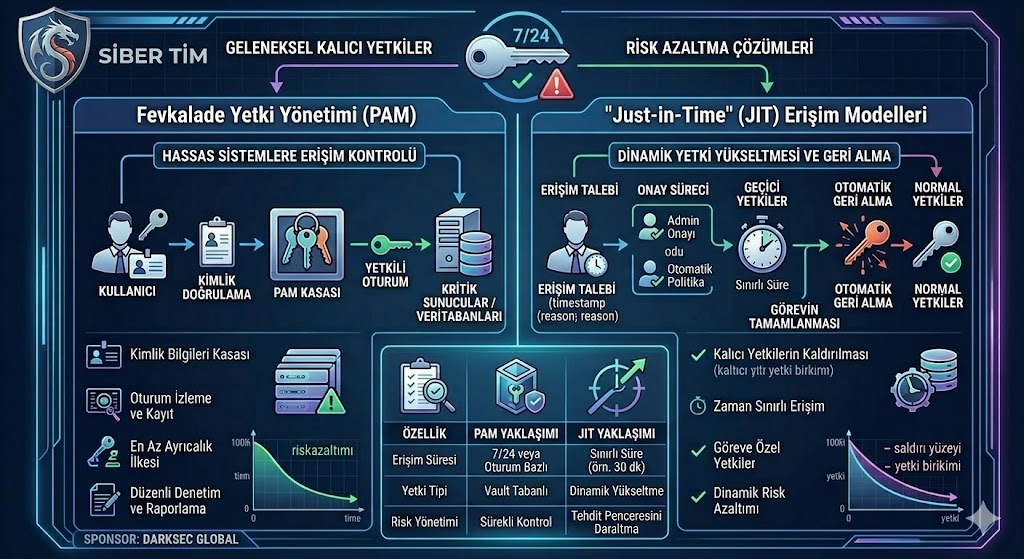

Privileged Access Management (PAM) Nedir?

PAM (Ayrıcalıklı Erişim Yönetimi), bir kurumun en yetkili hesaplarının (Domain Admin, Root, DB Admin vb.) yaşam döngüsünü kontrol altına alan stratejik bir güvenlik disiplinidir. Geleneksel “statik şifre” modelini terk ederek; şifrelerin bir kasada (Vault) tutulması, otomatik olarak döndürülmesi (Rotation) ve yetkilerin sadece ihtiyaç anında (Just-in-Time) verilmesi prensiplerine dayanır. PAM, siber saldırganların en sevdiği yöntem olan “yanal hareket” (lateral movement) kabiliyetini kısıtlayarak, olası bir sızıntının tüm altyapıya yayılmasını engelleyen en güçlü savunma katmanlarından biridir.

Yapay Zeka (AI) Odaklı Siber Saldırılar

Yapay zeka (AI), siber saldırıların hızını, ölçeğini ve ikna kabiliyetini eşi görülmemiş bir seviyeye taşımaktadır. Saldırganlar, AI kullanarak kusursuz phishing e-postaları üretmekte, Deepfake teknolojisiyle kimlik taklidi yapmakta ve otomasyon sayesinde keşif süreçlerini hızlandırmaktadır. Aynı zamanda, kurumların kendi kullandığı AI modellerine yönelik Prompt Injection ve Veri Zehirleme (Data Poisoning) gibi yeni nesil saldırı türleri ortaya çıkmaktadır. Bu tehditlere karşı savunma; sadece teknolojik bariyerlerle değil, “dur-doğrula” prensibine dayalı süreç yönetimi ve AI sistemleri için özel olarak kurgulanmış “Güvenli Tasarım” (Secure by Design) ilkeleriyle mümkündür.

Dark Web ve Deep Web İzlem

Dark Web ve Deep Web izleme, kurumların çalınmış kimlik bilgilerini, sızdırılmış verilerini veya sahte marka faaliyetlerini saldırı gerçekleşmeden veya etkisi büyümeden fark etmesini sağlayan proaktif bir siber istihbarat kabiliyetidir. İnternetin indekslenmeyen %90’lık kısmını kapsayan bu süreç; sadece veri toplamak değil, toplanan sinyalleri doğrulamak (validation), zenginleştirmek (enrichment) ve SOC/IAM birimleri için aksiyonlanabilir raporlara dönüştürmekle değer kazanır. Etik ve yasal çerçevede yürütülen bir izleme programı, dijital varlıkların korunmasında “erken uyarı sistemi” rolü üstlenir.

SSRF (Server-Side Request Forgery) Nedir?

Anasayfa Hakkımızda Referanslarımız Eğitimlerimiz Yayımlarımız Çözümlerimiz İletişim Instagram Youtube Telif Hakkı © 2021 SiberTim Tüm Hakları Saklıdır. SSRF (Server-Side Request Forgery) Nedir? kullanici2 Mart 22, 2026 Siber Güvenlik,Uygulama Güvenliği Server-Side Request Forgery (SSRF) Senaryoları Web uygulamaları çoğu zaman “dışarıdan veri çekme” ihtiyacı duyar: bir URL’nin önizlemesini üretmek, dosya indirmek, webhook çağırmak, üçüncü parti API’lerden veri […]

Red Teaming vs Blue Teaming

Siber güvenlik olgunluğu, kağıt üzerindeki politikalardan ziyade gerçek saldırı senaryolarına verilen yanıtla ölçülür. Red Teaming, bir saldırgan gibi düşünerek kurumun uçtan uca savunma hattını (insan, süreç, teknoloji) test ederken; Blue Teaming, bu saldırıları en erken aşamada tespit edip (MTTD) etkisiz hale getirmeyi (MTTR) hedefler. Bu iki disiplinin gizli bir rekabet yerine şeffaf bir iş birliği içinde çalıştığı Purple Teaming modeli, tespit boşluklarını kapatan ve savunma kaslarını düzenli olarak çalıştıran en etkili kurumsal gelişim döngüsüdür.

IDS/IPS Atlatma (Evasion) Teknikleri

IDS ve IPS sistemleri, ağ trafiğini imza veya anomali tabanlı analiz ederek tehditleri durdurmayı hedefler. Ancak saldırganlar; trafiği şifreleme, paket parçalama (fragmentation), protokol normalizasyon hataları ve trafik gürültüsü gibi yöntemlerle bu sistemleri “kör” bırakabilir veya analiz motorlarını yanıltabilir. Başarılı bir ağ savunması; sadece cihazın varlığına güvenmek yerine, TLS denetimi (inspection), derin paket inceleme (DPI) ve çok katmanlı korelasyon stratejileriyle bu “atlatma” girişimlerini proaktif olarak engelleyebilmelidir.

Fidye Yazılımı (Ransomware) Çalışma Mantığı

Modern fidye yazılımı (Ransomware) saldırıları, basit bir veri şifreleme olayından çok, profesyonel ekipler tarafından yürütülen organize bir suç operasyonudur. Saldırı; ilk erişimle başlar, ağ içinde yanal hareketlerle yayılır ve “çifte şantaj” (double extortion) modeliyle verilerin sızdırılması tehdidiyle doruğa ulaşır. Savunma stratejisi; sadece yedeklemeye değil, saldırganın kritik eşiklere (kimlik yönetimi, yedekleme altyapısı) ulaşmasını engelleyen çok katmanlı bir dayanıklılık modeline dayanmalıdır.

Kuantum Sonrası Dijital İmza (PQC Digital Signature)

Dijital imzalar, yazılım güncellemelerinden e-sözleşmelere kadar tüm güven zincirinin temelidir. Ancak kuantum bilgisayarların mevcut RSA ve ECDSA imzalarını taklit edebilme riski, bu zinciri kopma noktasına getirmektedir. Kuantum Sonrası Dijital İmza algoritmaları, özellikle Kafes (Lattice) tabanlı ML-DSA (CRYSTALS-Dilithium) ve Hash tabanlı SLH-DSA (SPHINCS+) ile bu tehdide karşı savunma hattı oluşturur. Kurumlar için bu geçiş; sadece bir yazılım güncellemesi değil, “Kripto Çevikliği” (Crypto-Agility) vizyonuyla PKI altyapısının, sertifika zincirlerinin ve imza doğrulama süreçlerinin yeniden tasarlanması anlamına gelir.