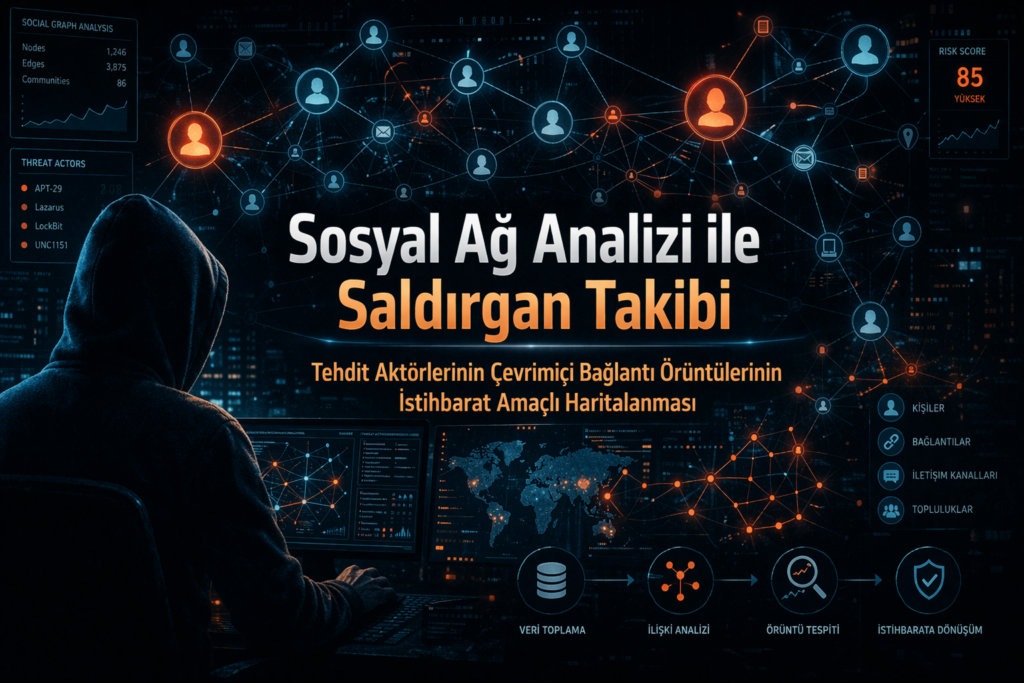

Sosyal Ağ Analizi ile Saldırgan Takibi: Tehdit Aktörlerinin Çevrimiçi Bağlantı Örüntülerinin İstihbarat Amaçlı Haritalanması

Siber saldırıların arkasındaki gerçek güç, teknik araçlardan ziyade organize insan ağlarıdır. Sosyal Ağ Analizi (Social Network Analysis – SNA), tehdit aktörlerinin dijital mecralardaki etkileşimlerini, forumlardaki alışverişlerini ve ortak kullandıkları altyapıları Graf Teorisi prensipleriyle modelleyerek bu gizli yapıları görünür kılar. Bu yöntemde saldırganlar, e-postalar veya takma adlar birer “Düğüm” (Node), aralarındaki iletişim trafiği ise “Bağlantı” (Edge) olarak tanımlanarak devasa bir tehdit haritası oluşturulur.

İstihbarat toplama sürecinde; saldırganların farklı platformlardaki kimliklerini eşleştiren Alias İlişkilendirmesi, saldırı kodlarındaki benzerlikleri bulan Kod Örtüşmesi ve aktivite saatlerinden coğrafi konum tahmini yapan Zaman Damgası Analizi gibi teknikler kullanılır. Bu analizler, sadece tekil bir saldırıyı durdurmakla kalmaz; saldırının gerçek kaynağını belirleme (Attribution), yaklaşan kampanyaları öngörme ve saldırganların tedarik zincirini (altyapı sağlayıcıları vb.) çökertme imkanı sağlar.

Maltego veya Recorded Future gibi ileri düzey SNA araçlarıyla desteklenen bu süreç, savunma ekiplerine reaktif korumadan proaktif tehdit avcılığına geçiş anahtarını sunar. Siber dünyada saldırganlar ne kadar gizlenirse gizlensin, bıraktıkları “ilişkisel izler” SNA metodolojisiyle birleştiğinde, en karmaşık APT (Gelişmiş Sürekli Tehdit) gruplarının bile organizasyonel yapısı aydınlatılabilir.

MITRE ATT&CK Framework Kullanımı

Modern siber güvenlik operasyonlarında en büyük zorluk, saldırganların karmaşık yöntemlerini anlamlandırmak ve savunma boşluklarını objektif bir şekilde ölçmektir. MITRE ATT&CK, gerçek dünya saldırılarından elde edilen verilerle oluşturulmuş; saldırganların niyetlerini temsil eden Taktikleri ve bu niyetleri gerçekleştirme biçimleri olan Teknikleri kapsayan küresel bir bilgi tabanıdır.

Güvenlik ekipleri için bu çerçeve; kurumun görünürlük haritasını çıkarmak, “rastgele kural yazma” yerine teknik odaklı tespit mühendisliği yapmak ve proaktif tehdit avcılığı (threat hunting) hipotezleri üretmek için bir yol haritası sunar.

Aynı zamanda olay müdahale (IR) süreçlerinde saldırının her aşamasını standart bir dille raporlamayı ve Purple Teaming çalışmalarıyla güvenlik kontrollerini test etmeyi sağlar. MITRE ATT&CK, güvenliği bir “hissiyat” olmaktan çıkarıp, somut teknikler üzerinden ölçülebilen ve sürekli iyileştirilebilen kurumsal bir savunma olgunluğuna dönüştürür.

Siber Güvenlikte Dayanıklılık

Dijitalleşmenin getirdiği kaçınılmaz riskler karşısında siber güvenlik, artık sadece saldırıları önleme odaklı değil, saldırıların etkisinden hızla kurtulma yeteneği olan Siber Dayanıklılık (Cyber Resilience) kavramı üzerine inşa edilmektedir. Siber dayanıklılık; kurumların siber olaylar karşısında hazırlıklı olmasını, olay anında esneklik göstererek hizmet kesintilerini minimize etmesini ve olay sonrasında hızla normal operasyonel duruma dönmesini hedefleyen stratejik bir disiplindir. Kapsamlı bir güvenlik mimarisi, proaktif tehdit istihbaratı, siber sigorta ve personel farkındalığı gibi bileşenlerle desteklenen bu yaklaşım, özellikle kritik altyapıların ve finansal sistemlerin sürdürülebilirliği için hayati önem taşır. Uzun vadeli başarı, saldırıların gerçekleşmeyeceğini varsaymaktan değil, her türlü senaryoya karşı dirençli bir yapı kurmaktan geçmektedir.