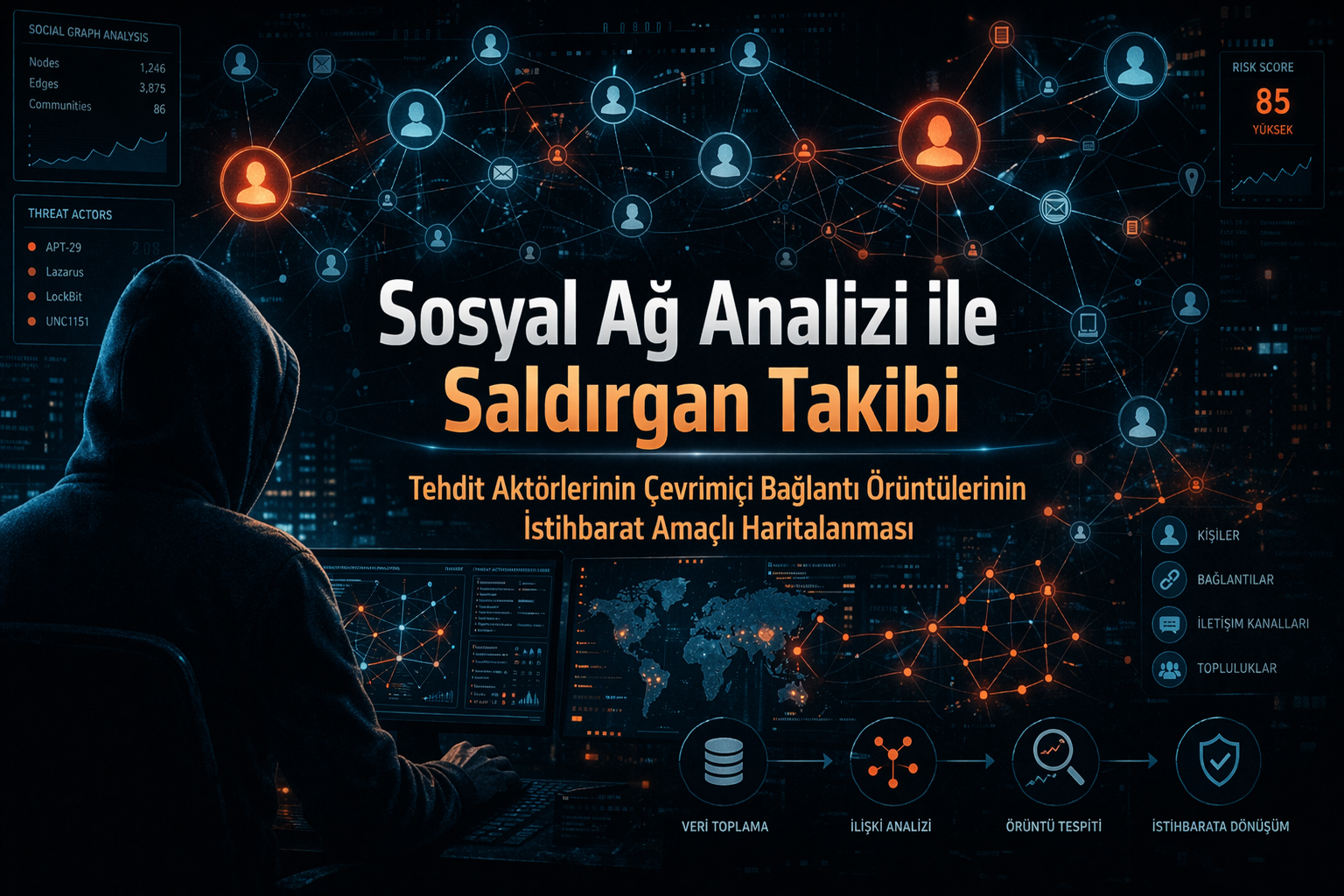

Sosyal Ağ Analizi ile Saldırgan Takibi: Tehdit Aktörlerinin Çevrimiçi Bağlantı Örüntülerinin İstihbarat Amaçlı Haritalanması

kullanici1

Nisan 6, 2026

Siber tehdit landscape’i incelendiğinde, saldırıların arkasında her zaman teknik altyapıların yanı sıra organize insan ağlarının bulunduğu görülmektedir. Saldırganlar, kötü amaçlı yazılım geliştirmekten saldırı düzenlemeye kadar çeşitli süreçlerde çevrimiçi platformlar, forumlar ve iletişim kanalları üzerinden birbirleriyle etkileşime girmektedir. Bu dijital etkileşimler, fark edilmeyen ancak analiz edildiğinde değerli istihbarat verileri sunan izler bırakır. Sosyal Ağ Analizi (Social Network Analysis – SNA), tehdit aktörlerinin arasındaki ilişkileri, iletişim modellerini ve iş birliği ağlarını haritalandırarak savunma tarafına proaktif bir avantaj sağlar. Geleneksel güvenlik önlemleri saldırı anına odaklanırken, bu yaklaşım tehdidin kaynağını ve organizasyon yapısını anlamaya yönelik istihbarat odaklı bir metodoloji sunar.

Sosyal Ağ Analizi ile Saldırgan Takibi Nedir?

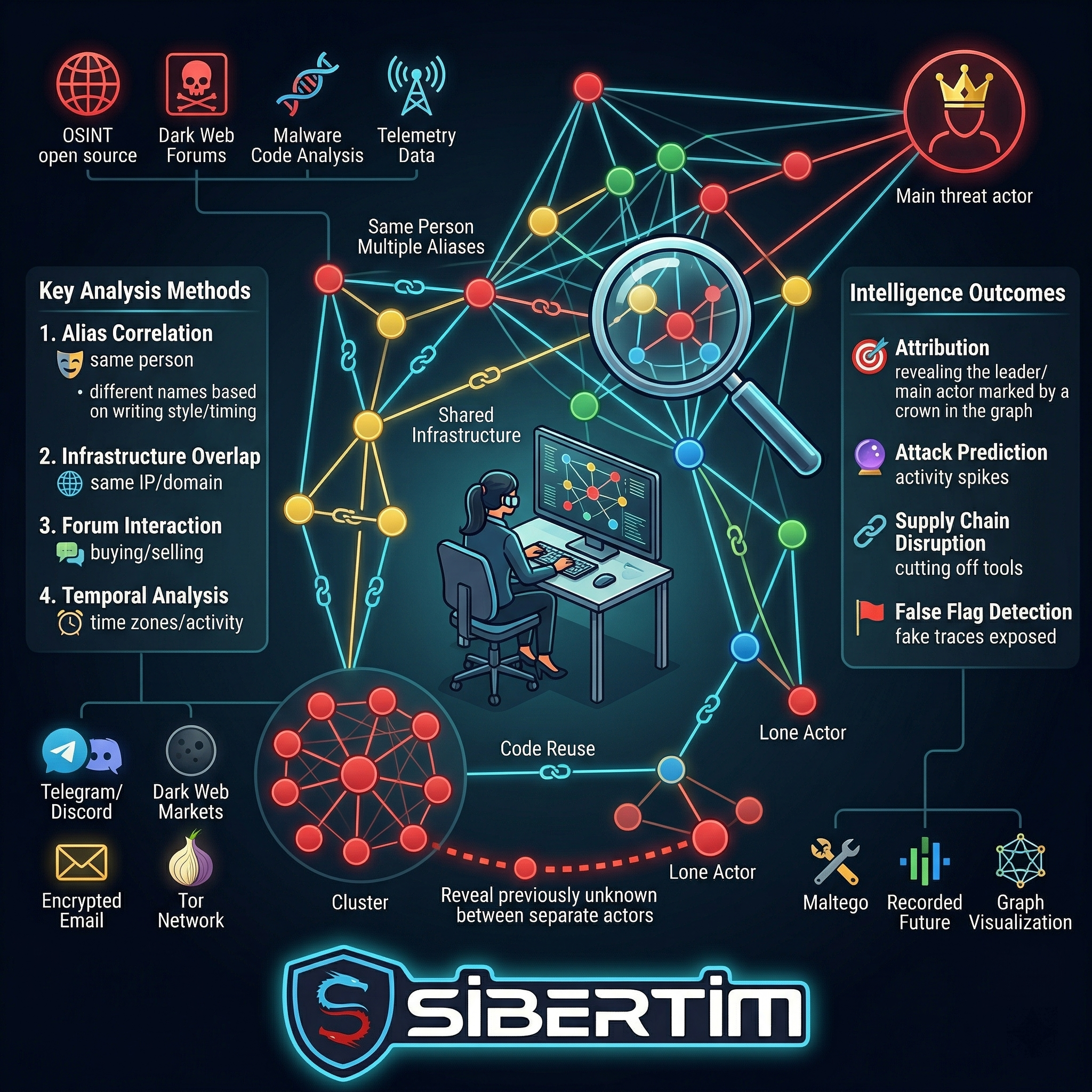

Sosyal ağ analizi ile saldırgan takibi, siber tehdit istihbaratı (CTI) kapsamında, kötü niyetli aktörlerin dijital ayak izlerini ve aralarındaki ilişkileri graph theory (graf teorisi) kullanarak modelleme sürecidir. Bu yöntemde kullanıcı adları, e-posta adresleri, kod imzaları, forum gönderileri ve altyapı verileri birer “düğüm” (node) olarak ele alınır. Bu düğümler arasındaki etkileşimler ise “bağlantı” (edge) olarak tanımlanır. Analistler, bu verileri birleştirerek saldırı gruplarının hiyerarşisini, liderlik yapılarını ve tedarik zincirlerini ortaya çıkarır. Amaç, sadece tek bir saldırganı tespit etmek değil, arkasındaki organize yapayı ve destek mekanizmalarını görünür kılarak tehdidi kökten etkisiz hale getirmektir.

İstihbarat Toplama ve Haritalama Yöntemleri

Tehdit aktörlerinin ağ yapılarını çözmek için kullanılan teknikler, açık kaynak istihbaratı (OSINT) ve teknik analiz verilerinin birleşimine dayanır. Siber istihbarat operasyonlarında öne çıkan başlıca analiz yöntemleri şunlardır:

- Kimlik ve Alias İlişkilendirmesi:

Saldırganların farklı platformlarda (hack forumları, sosyal medya, kod depoları) kullandığı takma adlar arasındaki benzerlikler analiz edilir. Dil bilgisi hataları, imza stilleri veya kullanım saatleri gibi parmak izi verileriyle aynı kişiye ait oldukları doğrulanır.

- Kod ve Altyapı Örtüşmesi:

Farklı saldırı kampanyalarında kullanılan kod parçacıkları, domain kayıt bilgileri veya IP adres blokları karşılaştırılır. Ortak kullanılan altyapılar, farklı görünen grupların aslında aynı kaynak tarafından yönetildiğini ortaya koyabilir.

- Forum ve Pazar Yeri Etkileşimi:

Yeraltı forumlarında veya dark web pazarlarında yapılan satış, satın alma ve yorumlaşma aktiviteleri izlenir. Kimin kime araç sattığı veya kimin hangi saldırıyı üstlendiği bu ilişkiler ağı üzerinden haritalanır.

- Zaman Damgası Analizi (Temporal Analysis):

Saldırganların aktivite gösterdiği saat dilimleri ve tatil günleri incelenerek coğrafi konum tahminleri yapılır. Eş zamanlı yapılan saldırılar, koordineli bir ekip çalışmasına işaret edebilir.

Sağladığı İstihbarat Kazanımları ve Etkileri

Sosyal ağ analizi yoluyla elde edilen veriler, savunma ekiplerine saldırı öncesi ve sonrası süreçlerde kritik avantajlar sağlar. Bu metodolojinin güvenlik operasyonlarına katkıları şunlardır:

- Attribution (Kaynak Belirleme): Saldırının hangi grup veya devlet destekli aktör tarafından yapıldığının daha net tespit edilmesi, uygun müdahale stratejisinin belirlenmesini sağlar.

- Saldırı Öngörüsü: Grupların iletişim trafiğindeki artış veya yeni araç tartışmaları, yaklaşan bir saldırı kampanyasının habercisi olabilir.

- Tedarik Zincirinin Kesilmesi: Saldırganlara hizmet sağlayan altyapı sağlayıcıları veya araç satıcıları tespit edilerek, saldırı kapasitesi kaynağında zayıflatılır.

- Yanlış Bayrak Operasyonlarının Tespiti: Saldırganların başka bir grubu taklit etmek için bıraktığı sahte izler, ağ analiziyle ortaya çıkarılarak gerçek fail bulunur.

Etkili Bir İstihbarat Süreci İçin Gerekli Adımlar

Sosyal ağ analizi tabanlı tehdit takibinin başarılı olması, veri doğruluğu ve yasal sınırlara uyum gerektirir. Kurumlar ve istihbarat analistleri, bu süreci yönetmek için şu adımları uygulamalıdır:

- Güvenilir OSINT Araçları: Maltego, Recorded Future gibi ilişki haritalandırma ve tehdit istihbaratı platformları kullanılmalıdır.

- Veri Doğrulama (Triangulation): Tek bir kaynaktan elde edilen bilgiye güvenilmemeli, bilgiler birden fazla kaynakla teyit edilmelidir.

- Yasal ve Etik Sınırlar: İzleme faaliyetleri, ilgili ülkelerin yasalarına ve platformların kullanım koşullarına uygun olarak yürütülmelidir.

- Bilgi Paylaşımı: Elde edilen istihbarat, sektörler arası bilgi paylaşım platformları (ISAC) üzerinden güvenilen ortaklarla paylaşılmalıdır.

Siber güvenlikte savunma, sadece teknik bariyerler inşa etmek değil, tehdidin doğasını anlamakla da ilgilidir. Sosyal ağ analizi, saldırıların arkasındaki insan faktörünü ve organizasyonel yapıyı aydınlatarak, güvenlik ekiplerine stratejik bir derinlik kazandırır. Tehdit aktörleri ne kadar gizlenmeye çalışırsa çalışsın, dijital dünyada bıraktıkları ilişkisel izler tamamen silinemez. Bu izlerin doğru analiz edilmesi, reaktif güvenlik önlemlerinden proaktif tehdit avcılığına geçişin en güçlü anahtarlarından biridir. İstihbarat odaklı güvenlik anlayışı, modern siber savunmanın vazgeçilmez bir parçası haline gelmiştir.