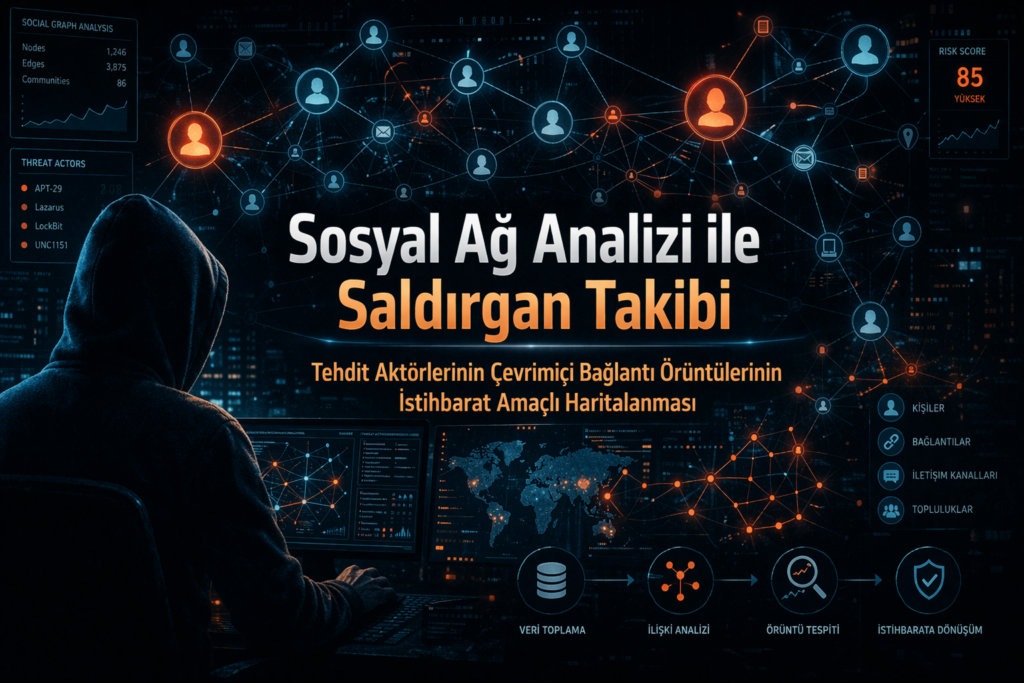

Sosyal Ağ Analizi ile Saldırgan Takibi: Tehdit Aktörlerinin Çevrimiçi Bağlantı Örüntülerinin İstihbarat Amaçlı Haritalanması

Siber saldırıların arkasındaki gerçek güç, teknik araçlardan ziyade organize insan ağlarıdır. Sosyal Ağ Analizi (Social Network Analysis – SNA), tehdit aktörlerinin dijital mecralardaki etkileşimlerini, forumlardaki alışverişlerini ve ortak kullandıkları altyapıları Graf Teorisi prensipleriyle modelleyerek bu gizli yapıları görünür kılar. Bu yöntemde saldırganlar, e-postalar veya takma adlar birer “Düğüm” (Node), aralarındaki iletişim trafiği ise “Bağlantı” (Edge) olarak tanımlanarak devasa bir tehdit haritası oluşturulur.

İstihbarat toplama sürecinde; saldırganların farklı platformlardaki kimliklerini eşleştiren Alias İlişkilendirmesi, saldırı kodlarındaki benzerlikleri bulan Kod Örtüşmesi ve aktivite saatlerinden coğrafi konum tahmini yapan Zaman Damgası Analizi gibi teknikler kullanılır. Bu analizler, sadece tekil bir saldırıyı durdurmakla kalmaz; saldırının gerçek kaynağını belirleme (Attribution), yaklaşan kampanyaları öngörme ve saldırganların tedarik zincirini (altyapı sağlayıcıları vb.) çökertme imkanı sağlar.

Maltego veya Recorded Future gibi ileri düzey SNA araçlarıyla desteklenen bu süreç, savunma ekiplerine reaktif korumadan proaktif tehdit avcılığına geçiş anahtarını sunar. Siber dünyada saldırganlar ne kadar gizlenirse gizlensin, bıraktıkları “ilişkisel izler” SNA metodolojisiyle birleştiğinde, en karmaşık APT (Gelişmiş Sürekli Tehdit) gruplarının bile organizasyonel yapısı aydınlatılabilir.

Karanlıktaki Radarlar: Siber Tehdit İstihbaratı (CTI) ve Taktiksel Avcılık

Modern siber dünyada sadece saldırı anında tepki vermek (reactive) yeterli değildir; asıl savunma, henüz saldırı gerçekleşmeden düşmanın niyetini ve yöntemlerini bilmektir. Siber Tehdit İstihbaratı (CTI); saldırganların kullandığı IP ve Hash gibi IoC (Uzlaşma Göstergeleri) verilerini toplayan, APT gruplarının TTP (Taktik, Teknik ve Prosedürler) analizlerini yapan proaktif bir savunma disiplinidir.

CTI süreci üç ana katmanda değer üretir: Taktiksel istihbarat ile güvenlik cihazları anlık olarak mühürlenir; Operasyonel istihbarat ile savunma ekipleri güncel oltalama senaryolarına karşı hazırlanır; Stratejik istihbarat ile yönetim kurulu finansal ve hukuki riskleri büyük resim üzerinden görür. Özellikle OSINT (Açık Kaynak İstihbaratı) teknikleri kullanılarak yapılan pasif bilgi toplama süreçleri, kurumun dış dünyaya sızan hassas verilerini (API anahtarları, şifreler vb.) hackerlardan önce bularak felaketleri önler.

KVKK Madde 12 uyarınca kurumlar, “gelişen teknolojik risklere karşı makul özeni” göstermekle yükümlüdür. Bu bağlamda, kamuya duyurulan bir tehdit istihbaratı raporunu (örneğin USOM duyuruları) takip etmemek ve ilgili yamayı geçmemek, bir veri ihlali durumunda hukuken “bilgisizlik” değil, “ağır ihmal” olarak değerlendirilir. Siber tehdit istihbaratı; verinin mahremiyetini sadece kalın duvarlarla değil, dış dünyadaki fırtınaları önceden sezip yelkenleri o fırtınaya göre ayarlayarak koruma sanatıdır.

Sosyal Medya İstihbaratı Teknikleri

Modern siber tehditler genellikle teknik bir açıktan ziyade, açık kaynaklarda yer alan bilgi kırıntılarının birleştirilmesiyle başlar. Sosyal Medya İstihbaratı (SOCMINT), sosyal ağlardaki devasa veri havuzunu analiz ederek kurumlar için aksiyonlanabilir güvenlik içgörüleri üreten bir OSINT (Açık Kaynak İstihbaratı) disiplinidir.

Bu disiplin; markayı taklit eden sahte hesapların (phishing) tespiti, çalışanların farkında olmadan paylaştığı teknik sızıntıların yakalanması ve kuruma yönelik itibar risklerinin erken fark edilmesi gibi kritik savunma rollerini üstlenir.

SOCMINT teknikleri, “anahtar kelime takibi” ve “görsel bağlam analizi” gibi yöntemlerle ham veriyi anlamlandırırken; en büyük zorluğu “yanlış bilgi” (disinformation) ve manipülasyon riskine karşı veriyi doğrulamaktır. Etik sınırlar ve KVKK uyumu içerisinde yürütülen profesyonel bir SOCMINT programı, kurumu sadece siber saldırılara karşı değil, aynı zamanda dijital dünyadaki algı ve itibar risklerine karşı da proaktif olarak korur.