SMTP Relay Zafiyetleri: Açık E-Posta Sunucularının Toplu Kişisel Veri Sızdırma Aracına Dönüşmesi ve KVKK Boyutu

Kurumsal iletişim altyapılarının temel taşı olan SMTP protokolü, doğru yapılandırılmadığında saldırganlar için birer sızıntı tüneline dönüşebilir. SMTP Relay, bir sunucunun e-postaları alıp iletme yeteneğidir; ancak bu yeteneğin kimlik doğrulaması olmaksızın herkese açılması durumuna “Open Relay” (Açık Aktarım) denir. Bu zafiyet, saldırganların kurumun resmi IP adresini ve domain itibarını kullanarak, kurum dışına toplu veri sızdırmasına veya çalışanlara karşı “kurum içinden geliyormuş gibi görünen” yüksek başarılı oltalama saldırıları düzenlemesine imkan tanır.

Teknik olarak bu açık, genellikle SMTP AUTH (Kimlik Doğrulama) mekanizmasının devre dışı bırakılması veya IP tabanlı güven ilişkilerinin (Trust) tüm internete açık şekilde yanlış yapılandırılmasıyla oluşur. Saldırgan, basit komutlarla sunucuya bağlanarak herhangi bir şifre girmeden veri transferi yapabilir. Bu durum, kurumun e-posta sunucusunun küresel “Kara Liste” (Blacklist) kayıtlarına girmesine ve yasal iş süreçlerinin tamamen durmasına yol açar.

KVKK Madde 12 uyarınca, bir sunucunun bu şekilde istismara açık bırakılması, veri sorumlusunun “teknik tedbir” alma yükümlülüğünü ihlal ettiğinin somut bir kanıtıdır. Bu riskten korunmanın yolu; tüm gönderimler için MFA destekli kimlik doğrulaması zorunluluğu getirmek, Rate Limiting (Hız Sınırı) ile toplu veri çıkışını engellemek ve SPF/DKIM/DMARC kayıtlarını en sıkı modda yapılandırmaktır. E-posta sunucusu güvenliği, sadece bir IT ayarı değil, kurumun dijital kimliğinin ve veri mahremiyetinin yasal zırhıdır.

Karanlıktaki Radarlar: Siber Tehdit İstihbaratı (CTI) ve Taktiksel Avcılık

Modern siber dünyada sadece saldırı anında tepki vermek (reactive) yeterli değildir; asıl savunma, henüz saldırı gerçekleşmeden düşmanın niyetini ve yöntemlerini bilmektir. Siber Tehdit İstihbaratı (CTI); saldırganların kullandığı IP ve Hash gibi IoC (Uzlaşma Göstergeleri) verilerini toplayan, APT gruplarının TTP (Taktik, Teknik ve Prosedürler) analizlerini yapan proaktif bir savunma disiplinidir.

CTI süreci üç ana katmanda değer üretir: Taktiksel istihbarat ile güvenlik cihazları anlık olarak mühürlenir; Operasyonel istihbarat ile savunma ekipleri güncel oltalama senaryolarına karşı hazırlanır; Stratejik istihbarat ile yönetim kurulu finansal ve hukuki riskleri büyük resim üzerinden görür. Özellikle OSINT (Açık Kaynak İstihbaratı) teknikleri kullanılarak yapılan pasif bilgi toplama süreçleri, kurumun dış dünyaya sızan hassas verilerini (API anahtarları, şifreler vb.) hackerlardan önce bularak felaketleri önler.

KVKK Madde 12 uyarınca kurumlar, “gelişen teknolojik risklere karşı makul özeni” göstermekle yükümlüdür. Bu bağlamda, kamuya duyurulan bir tehdit istihbaratı raporunu (örneğin USOM duyuruları) takip etmemek ve ilgili yamayı geçmemek, bir veri ihlali durumunda hukuken “bilgisizlik” değil, “ağır ihmal” olarak değerlendirilir. Siber tehdit istihbaratı; verinin mahremiyetini sadece kalın duvarlarla değil, dış dünyadaki fırtınaları önceden sezip yelkenleri o fırtınaya göre ayarlayarak koruma sanatıdır.

Dijital Acil Servis: SOME Mimarisi ve İhlal Anında “Altın Saatler”

Siber güvenlikte bir ihlalin gerçekleşmesi kaçınılmaz kabul edildiğinde, asıl başarı saldırıyı durdurmaktan ziyade o saldırıya nasıl yanıt verildiğinde saklıdır. SOME (Siber Olay Müdahale Ekibi), bir siber saldırı tespit edildiği andan itibaren teknik analiz, adli bilişim ve hukuki süreçleri koordine eden kurumsal “acil müdahale” birimidir. Olay müdahale süreci; panikle hareket etmek yerine, kanıtları koruyarak saldırganı izole etmeyi hedefleyen disiplinli bir IR (Incident Response) Planı üzerine kuruludur.

Müdahalenin “Altın Saatleri”nde yapılan en kritik hata, sistemleri aniden kapatmaktır; oysa SOME, uçucu verileri (RAM içeriği, aktif ağ bağlantıları) toplamak için sistemin Adli Kopyasını (Forensic Image) almadan kalıcı işlem yapmaz. İzolasyon (Containment) aşamasında saldırganın yayılımı (Lateral Movement) engellenirken, eş zamanlı olarak KVKK ve GDPR kapsamında zorunlu olan 72 saatlik bildirim süreci başlatılır. Bu süreçte ihlalin boyutu, etkilenen kişi sayısı ve sızan veri kategorileri hızla raporlanmalıdır.

Başarılı bir SOME mimarisi, sadece teknik ekiplerden değil; hukuk, halkla ilişkiler ve üst yönetimden oluşan çok katmanlı bir ekiptir. Olayın ardından yapılan Post-Mortem (Otopsi) toplantısı ise, zafiyetlerin neden tespit edilemediğini analiz ederek kurumun bir sonraki saldırıya karşı bağışıklık kazanmasını sağlar. Siber dünyada profesyonel müdahale, kaosu veriye, veriyi ise kurumsal savunma kalkanına dönüştürme sanatıdır.

Görünmez Tüneller: Shadow IT (Gölge Bilişim) Tehlikesi ve Buluttaki KVKK Kabusu

Kurumsal siber güvenlikte “göremediğin şeyi koruyamazsın” ilkesini tehdit eden en büyük unsurlardan biri, IT departmanının onayı ve denetimi dışında kullanılan uygulama ve cihazları ifade eden Shadow IT (Gölge Bilişim)’dir. Çoğunlukla kötü niyetle değil, iş süreçlerini hızlandırmak amacıyla (ücretsiz PDF dönüştürücüler, kişisel bulut depolamalar, kontrolsüz mesajlaşma grupları) tercih edilen bu araçlar, kurumsal verilerin güvenlik kalkanının dışına taşmasına neden olur.

Teknik açıdan Shadow IT, DLP ve Firewall gibi savunma mekanizmalarını etkisiz kılarak veriyi “kör noktalara” taşır. Hukuki açıdan ise, verinin sunucuları yurtdışında bulunan kontrolsüz bulut servislerine aktarılması, KVKK nezdinde ağır yaptırımları olan “Yurtdışına İzinsiz Veri Aktarımı” ve “Aydınlatma Yükümlülüğü İhlali” suçlarını doğurur. Ayrıca, kurumun haberi olmayan bir bulut hesabında kalan veriler, “Unutulma Hakkı” taleplerinin yerine getirilmesini imkansız kılar.

Gölge bilişimle mücadele etmek sadece yasaklamakla değil, çalışanların ihtiyaçlarını anlayıp onlara güvenli kurumsal alternatifler sunmakla mümkündür. CASB (Cloud Access Security Broker) teknolojileriyle ağdaki görünmez trafiği tespit etmek ve sürekli farkındalık eğitimleriyle “verinin ağırlığını” personele aşılamak, gölgeleri aydınlatmanın ve buluttaki KVKK kabusunu engellemenin tek yoludur.

Senaryo Tabanlı Masa Başı Tatbikatları (Tabletop Exercise): Siber Kriz Anında Karar Vericilerin Teknik Olmayan Senaryolarla Test Edilmesi

Siber güvenlik sadece teknolojik bir kale inşa etmek değil, o kale kuşatıldığında içerideki karar vericilerin nasıl tepki vereceğini planlamaktır. Masa Başı Tatbikatı (Tabletop Exercise – TTX), kurumun üst yönetimi, hukuk, İK ve iletişim departmanlarını teknik detaylara boğmadan, varsayımsal ama gerçekçi bir siber saldırı senaryosu (fidye yazılımı, veri sızıntısı vb.) etrafında toplayan stratejik bir simülasyondur.

Bu tatbikatların temel amacı; kriz anındaki yetki karmaşasını gidermek, teknik ekipler ile yönetim arasındaki iletişim dilini eşitlemek ve kâğıt üzerindeki prosedürlerin (Incident Response Plan) gerçek hayattaki geçerliliğini test etmektir. TTX, katılımcıların “Schrödinger’in Verisi” gibi belirsiz durumlarda veya 72 saatlik yasal bildirim baskısı altında nasıl rasyonel kararlar verebileceğini güvenli bir “laboratuvar” ortamında deneyimlemelerini sağlar.

Etkili bir TTX süreci; kurumun sektörüne özel kurgulanmış “enjekte” (inject) adı verilen yeni olay gelişmeleriyle beslenir. Tatbikat sonunda ortaya çıkan “dersler çıkarıldı” (Lessons Learned) raporu, sadece teknik eksikleri değil, organizasyonel hantallıkları da gün yüzüne çıkarır. Siber direnç, sadece güncel yazılımlarla değil, kriz anında panik yapmadan doğru düğmeye basacak “hazırlıklı insan” ve “çalışan süreç” ile inşa edilir.

Kilitli Kasalar ve Çift Katmanlı Şantaj: Fidye Yazılımı Bir “Veri İhlali” midir?

Dijital dünyada fidye yazılımı saldırıları artık basit bir dosya şifreleme olayından, kurumun tüm itibarını ve yasal varlığını hedef alan sofistike bir rehin alma operasyonuna evrilmiştir. KVKK ve GDPR perspektifinden bakıldığında; verinin çalınmasına gerek kalmaksızın, sadece şifrelenerek yetkili kişilerce ulaşılamaz hale getirilmesi bile net bir **”Erişilebilirlik (Availability) İhlali”**dir ve 72 saatlik yasal bildirim sürecini başlatır.

2019 yılından itibaren siber suç örgütleri, şirketlerin yedekleme (backup) savunmalarını aşmak için Çift Katmanlı Şantaj (Double Extortion) taktiğini devreye almıştır. Bu yöntemde saldırganlar, şifreleme bombasını patlatmadan önce haftalarca sistemde kalarak (Dwell Time) kritik verileri dışarı sızdırırlar (Data Exfiltration). Yedeklerinden dönen kurumlara karşı ise “Verilerinizi Dark Web’de yayınlarız” tehdidiyle ikinci bir darbe vurarak krizi devasa bir **”Gizlilik İhlali”**ne dönüştürürler.

Log yönetimi ve SIEM altyapısı zayıf olan kurumlar, “Schrödinger’in Verisi” paradoksuyla karşı karşıya kalarak verinin sızmadığını ispatlayamadıkları için en ağır cezalarla yüzleşirler. Şeytanla pazarlık anlamına gelen fidye ödemesi ise; verinin silineceğine dair hiçbir garanti sunmadığı gibi, uluslararası yaptırım listesindeki gruplara ödeme yapılması durumunda kurumu “terörizmi finanse etmek” gibi ağır suçlarla karşı karşıya bırakabilir. Modern savunma; şifrelendikten sonra fidyeyi düşünmek değil, Immutable Backups (Değiştirilemez Yedekleme) ve Zero Trust mimarisiyle bu yıkımı en baştan engellemektir.

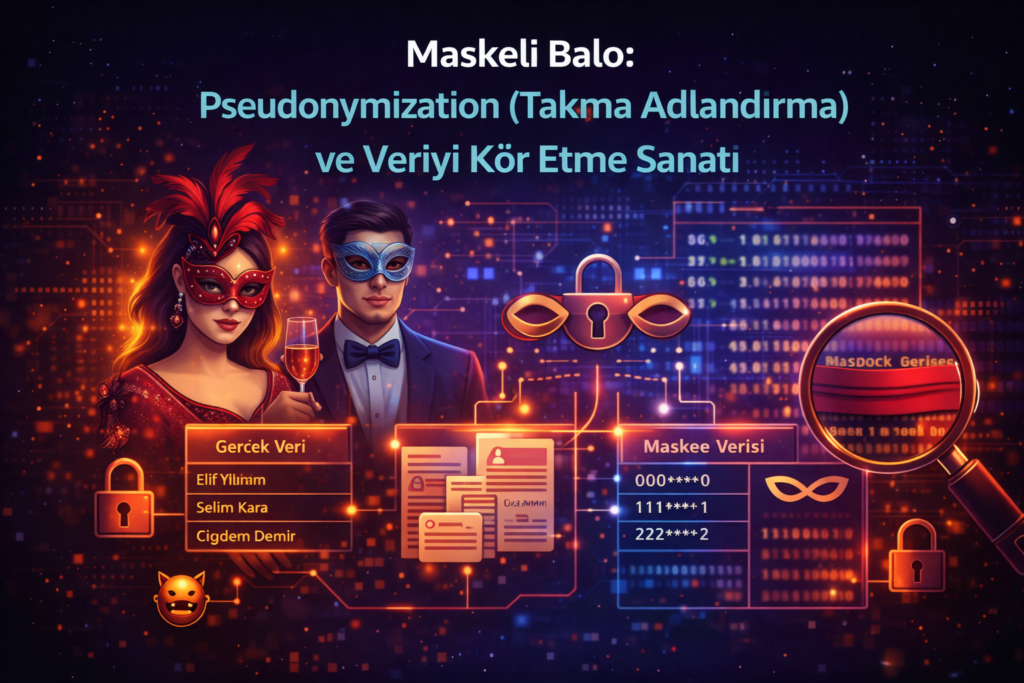

Maskeli Balo: Pseudonymization (Takma Adlandırma) ve Veriyi Kör Etme Sanatı

Veri odaklı ekonomide, veriden değer üretmek ile bireyin mahremiyetini korumak arasındaki dengeyi sağlayan en kritik teknik Pseudonymization (Takma Adlandırma) yöntemidir. Anonimleştirmenin aksine, takma adlandırma veriyi geri döndürülemez şekilde yok etmez; bunun yerine gerçek kimlik bilgilerini, sadece yetkili anahtar sahiplerinin çözebileceği dijital bir “maske” arkasına saklar.

Bu süreçte kullanılan Tokenizasyon, veriyi anlamsız jetonlarla değiştirirken; Kriptografik Şifreleme, “Görevler Ayrılığı” ilkesiyle verinin okunmasını matematiksel bir izne bağlar. Dinamik Veri Maskeleme ise veriyi yerinde tutarak sadece yetkisi olmayan kullanıcıların ekranında yıldızlı (maskeli) şekilde görünmesini sağlar.

Takma adlandırmanın kurumlar için en büyük avantajı, olası bir veri ihlali durumunda sızan verinin saldırgan için “anlamsız” kalmasını sağlamasıdır. Bu durum, KVKK ve GDPR gibi mevzuatlar nezdinde kurumun teknik tedbir yükümlülüklerini yerine getirdiğinin en somut kanıtıdır. Takma adlandırma; veriyi tamamen “kör” etmeden, hırsızın elindeki ganimeti değersiz kılan profesyonel bir veri güvenliği sanatıdır.

KVKK ve GDPR Süreçleri

Dijitalleşen dünyada veri, “yeni petrol” olarak adlandırılsa da, bu verinin korunması artık küresel bir hukuk standardıdır. Türkiye’de KVKK (Kişisel Verilerin Korunması Kanunu) ve Avrupa Birliği’nde GDPR (General Data Protection Regulation), kişisel verilerin işlenmesini disiplin altına alarak veri sahiplerine geniş haklar tanır ve veri sorumlularına ağır yükümlülükler getirir.

Uyum süreci; kurumun elindeki veriyi tanıdığı Veri Envanteri ile başlar, verinin işlenmesi için gerekli olan Açık Rıza ve hukuki dayanakların oluşturulmasıyla devam eder. Özellikle GDPR kapsamında zorunlu olan DPIA (Veri Koruma Etki Analizi), yüksek riskli veri işleme faaliyetlerinin önceden denetlenmesini sağlar.

Her iki mevzuat da teknik (şifreleme, loglama, erişim kontrolü) ve idari (politikalar, eğitimler) önlemlerin bir arada uygulanmasını şart koşar. Olası bir veri ihlali durumunda, denetleyici otoriteye 72 saat içinde bildirim yapma zorunluluğu, kriz yönetiminin ne kadar kritik olduğunu gösterir. KVKK ve GDPR uyumu; bir kurum için sadece cezalardan kaçınma yolu değil, aynı zamanda dijital dünyada güven inşa etmenin ve kurumsal olgunluğun en somut göstergesidir.

Tedarikçi Güvenlik Denetimi

Kurumların dijital sınırları, verilerini paylaştıkları veya sistemlerine entegre ettikleri tedarikçilerin güvenlik seviyesi kadar güçlüdür. Tedarikçi Güvenlik Denetimi, bu dış ekosistemin kuruma taşıdığı riskleri sistematik olarak ölçen, sınırlayan ve izleyen kritik bir yönetişim disiplinidir.

Süreç; tedarikçilerin işlediği verinin hassasiyeti ve erişim derinliğine göre risk bazlı sınıflandırılması ile başlar. Sadece öz beyana dayalı anketlerle yetinmeyip; ISO 27001, SOC 2 gibi bağımsız denetim raporlarının incelenmesi, teknik kanıtların doğrulanması ve kritik iş süreçleri için yerinde incelemelerin yapılması “güven ama doğrula” prensibinin temelidir.

Denetim sonuçlarının hukuki olarak SLA (Hizmet Seviyesi Taahhüdü) ve olay bildirimi maddeleriyle sözleşmeye bağlanması, teknik tarafta ise “en az ayrıcalık” (least privilege) ve segmentasyon gibi guardrail’lerin kurulması, tedarikçi kaynaklı bir siber olayın etkisini minimize eder. Tedarikçi denetimi, tek seferlik bir aktivite değil; yaşayan bir izleme programı olarak kurgulandığında kurumsal dayanıklılığın vazgeçilmez bir katmanı haline gelir.

Sosyal Medya İstihbaratı Teknikleri

Modern siber tehditler genellikle teknik bir açıktan ziyade, açık kaynaklarda yer alan bilgi kırıntılarının birleştirilmesiyle başlar. Sosyal Medya İstihbaratı (SOCMINT), sosyal ağlardaki devasa veri havuzunu analiz ederek kurumlar için aksiyonlanabilir güvenlik içgörüleri üreten bir OSINT (Açık Kaynak İstihbaratı) disiplinidir.

Bu disiplin; markayı taklit eden sahte hesapların (phishing) tespiti, çalışanların farkında olmadan paylaştığı teknik sızıntıların yakalanması ve kuruma yönelik itibar risklerinin erken fark edilmesi gibi kritik savunma rollerini üstlenir.

SOCMINT teknikleri, “anahtar kelime takibi” ve “görsel bağlam analizi” gibi yöntemlerle ham veriyi anlamlandırırken; en büyük zorluğu “yanlış bilgi” (disinformation) ve manipülasyon riskine karşı veriyi doğrulamaktır. Etik sınırlar ve KVKK uyumu içerisinde yürütülen profesyonel bir SOCMINT programı, kurumu sadece siber saldırılara karşı değil, aynı zamanda dijital dünyadaki algı ve itibar risklerine karşı da proaktif olarak korur.