Kodlara İşlenen Mahremiyet: SDLC ve Tasarımdan İtibaren Gizlilik (Privacy by Design)

Siber güvenlik mimarisinde Tasarımdan İtibaren Gizlilik (Privacy by Design), mahremiyetin bir sistemin tasarım aşamasından itibaren varsayılan ve ayrılmaz bir fonksiyonu olması gerektiğini savunan proaktif bir felsefedir. Geleneksel “önce geliştir, sonra güvenliği ekle” yaklaşımının aksine PbD, gizliliği Yazılım Geliştirme Yaşam Döngüsü (SDLC)’nin her aşamasına (analiz, tasarım, kodlama, test, bakım) bir temel yapı taşı olarak yerleştirir.

Bu yaklaşımın temelinde Veri Minimizasyonu (sadece gerekli veriyi toplama), Varsayılan Gizlilik (Privacy by Default) ve Uçtan Uca Güvenlik ilkeleri yatar. Geliştirme sürecinde API’lerin aşırı veri çekmesini (over-fetching) engellemek, test ortamlarında gerçek veriler yerine Sentetik Veriler kullanmak ve “Unutulma Hakkı”nı daha kod seviyesinde veritabanı tetikleyicileriyle (triggers) kurgulamak bu felsefenin teknik yansımalarıdır.

[Image showing the difference between Privacy as an add-on versus Privacy as a core design element]

GDPR (Madde 25) ve KVKK nezdinde PbD, yasal bir zorunluluk ve “makul teknik tedbir” yükümlülüğünün kanıtıdır. Tasarım aşamasında göz ardı edilen bir gizlilik açığının ürün canlıya çıktıktan sonra düzeltilmesi, sistemi en baştan yazmak kadar maliyetli olabilir. Gerçek siber savunma, saldırganlar kapıya dayandığında değil; o kapının planları henüz kağıt üzerindeyken mimari bir zarafetle başlar.

Toksik Varlıklar ve Mimari Zarafet: Veri Minimizasyonu Prensipleri

Siber güvenlikte Veri Minimizasyonu, bir sistemi korumak için en temel ve etkili yöntemdir: “Toplamadığın veriyi korumak zorunda kalmazsın.” KVKK Madde 4 ve GDPR Madde 5 uyarınca, kişisel verilerin sadece işleme amacıyla sınırlı ve ölçülü tutulması yasal bir zorunluluktur. Teknik dünyada bu; gereksiz her bir veri alanının (TCKN, doğum tarihi, tam konum vb.) sistem için birer “Toksik Varlık” (Data Toxicity) olarak görülmesi anlamına gelir.

Minimizasyon süreci üç kritik katmanda yönetilir: Ön Yüzde (UI/UX) dinamik formlar ve koşullu mantık kullanılarak sadece ihtiyaç anında veri toplanır. API Katmanında, “Over-fetching” (aşırı veri çekme) probleminden kaçınmak için GraphQL gibi teknolojilerle sadece talep edilen alanlar transfer edilir. Veritabanı Katmanında ise, işi biten verilerin (Örn: teslimat sonrası anlık konum) TTL (Time to Live) indeksleri ile otomatik olarak imha edilmesi sağlanır.

Bu yaklaşımın en büyük kazanımı, bir veri ihlali durumunda siber saldırının yaratacağı “Patlama Yarıçapını” (Blast Radius) daraltmasıdır. Eğer sistemde kritik ve gereksiz veriler stoklanmamışsa, sistem ele geçirilse bile sızan bilginin değeri minimumda kalır. Veri güvenliğinin en mutlak ve en ekonomik hali, mükemmel bir mimariyle çıkarılacak hiçbir veri kalmayana kadar sistemi sadeleştirmektir.

Veri Mahzeninin Kırık Anahtarı: SQL Injection ve KVKK Kıskacındaki İhlaller

Web uygulamalarının en yaygın ve kritik zafiyetlerinden biri olan SQL Injection (SQLi), saldırganın uygulama üzerinden veritabanına doğrudan zararlı komutlar göndermesine olanak tanır. Kullanıcıdan alınan verilerin yeterince filtrelenmemesi sonucu ortaya çıkan bu açık, saldırganın şifre bilmeden sisteme sızmasına, veritabanındaki milyonlarca kişisel veriyi (T.C. kimlik no, adres, finansal kayıtlar) kopyalamasına veya tüm mahzeni silmesine imkan sağlar.

Türkiye’deki 6698 sayılı KVKK uyarınca, SQL Injection gibi temel bir zafiyet nedeniyle yaşanan veri sızıntıları, veri sorumlusunun “teknik tedbir” yükümlülüğünü yerine getiremediğinin somut bir kanıtıdır. KVKK Kurulu, bu tür ihlalleri genellikle “Ağır İhmal” olarak değerlendirir. İhlalin tespitinden itibaren başlayan 72 saatlik bildirim süresi, kurumlar için hem hukuki bir yarış hem de itibar yönetimi sınavıdır.

SQL Injection’dan korunmanın temel yolu; Parametrik Sorgular (Prepared Statements) kullanmak, veri girişlerini sıkı bir doğrulamadan geçirmek ve düzenli Sızma Testleri (Pentest) ile sistemleri denetlemektir. Unutulmamalıdır ki; bir kod satırındaki küçük bir filtreleme eksikliği, sadece veritabanını değil, kurumun itibarını ve milyonlarca liralık idari para cezalarıyla finansal geleceğini de sarsabilir.

Görünmez Tüneller: Shadow IT (Gölge Bilişim) Tehlikesi ve Buluttaki KVKK Kabusu

Kurumsal siber güvenlikte “göremediğin şeyi koruyamazsın” ilkesini tehdit eden en büyük unsurlardan biri, IT departmanının onayı ve denetimi dışında kullanılan uygulama ve cihazları ifade eden Shadow IT (Gölge Bilişim)’dir. Çoğunlukla kötü niyetle değil, iş süreçlerini hızlandırmak amacıyla (ücretsiz PDF dönüştürücüler, kişisel bulut depolamalar, kontrolsüz mesajlaşma grupları) tercih edilen bu araçlar, kurumsal verilerin güvenlik kalkanının dışına taşmasına neden olur.

Teknik açıdan Shadow IT, DLP ve Firewall gibi savunma mekanizmalarını etkisiz kılarak veriyi “kör noktalara” taşır. Hukuki açıdan ise, verinin sunucuları yurtdışında bulunan kontrolsüz bulut servislerine aktarılması, KVKK nezdinde ağır yaptırımları olan “Yurtdışına İzinsiz Veri Aktarımı” ve “Aydınlatma Yükümlülüğü İhlali” suçlarını doğurur. Ayrıca, kurumun haberi olmayan bir bulut hesabında kalan veriler, “Unutulma Hakkı” taleplerinin yerine getirilmesini imkansız kılar.

Gölge bilişimle mücadele etmek sadece yasaklamakla değil, çalışanların ihtiyaçlarını anlayıp onlara güvenli kurumsal alternatifler sunmakla mümkündür. CASB (Cloud Access Security Broker) teknolojileriyle ağdaki görünmez trafiği tespit etmek ve sürekli farkındalık eğitimleriyle “verinin ağırlığını” personele aşılamak, gölgeleri aydınlatmanın ve buluttaki KVKK kabusunu engellemenin tek yoludur.

Kilitli Kasalar ve Çift Katmanlı Şantaj: Fidye Yazılımı Bir “Veri İhlali” midir?

Dijital dünyada fidye yazılımı saldırıları artık basit bir dosya şifreleme olayından, kurumun tüm itibarını ve yasal varlığını hedef alan sofistike bir rehin alma operasyonuna evrilmiştir. KVKK ve GDPR perspektifinden bakıldığında; verinin çalınmasına gerek kalmaksızın, sadece şifrelenerek yetkili kişilerce ulaşılamaz hale getirilmesi bile net bir **”Erişilebilirlik (Availability) İhlali”**dir ve 72 saatlik yasal bildirim sürecini başlatır.

2019 yılından itibaren siber suç örgütleri, şirketlerin yedekleme (backup) savunmalarını aşmak için Çift Katmanlı Şantaj (Double Extortion) taktiğini devreye almıştır. Bu yöntemde saldırganlar, şifreleme bombasını patlatmadan önce haftalarca sistemde kalarak (Dwell Time) kritik verileri dışarı sızdırırlar (Data Exfiltration). Yedeklerinden dönen kurumlara karşı ise “Verilerinizi Dark Web’de yayınlarız” tehdidiyle ikinci bir darbe vurarak krizi devasa bir **”Gizlilik İhlali”**ne dönüştürürler.

Log yönetimi ve SIEM altyapısı zayıf olan kurumlar, “Schrödinger’in Verisi” paradoksuyla karşı karşıya kalarak verinin sızmadığını ispatlayamadıkları için en ağır cezalarla yüzleşirler. Şeytanla pazarlık anlamına gelen fidye ödemesi ise; verinin silineceğine dair hiçbir garanti sunmadığı gibi, uluslararası yaptırım listesindeki gruplara ödeme yapılması durumunda kurumu “terörizmi finanse etmek” gibi ağır suçlarla karşı karşıya bırakabilir. Modern savunma; şifrelendikten sonra fidyeyi düşünmek değil, Immutable Backups (Değiştirilemez Yedekleme) ve Zero Trust mimarisiyle bu yıkımı en baştan engellemektir.

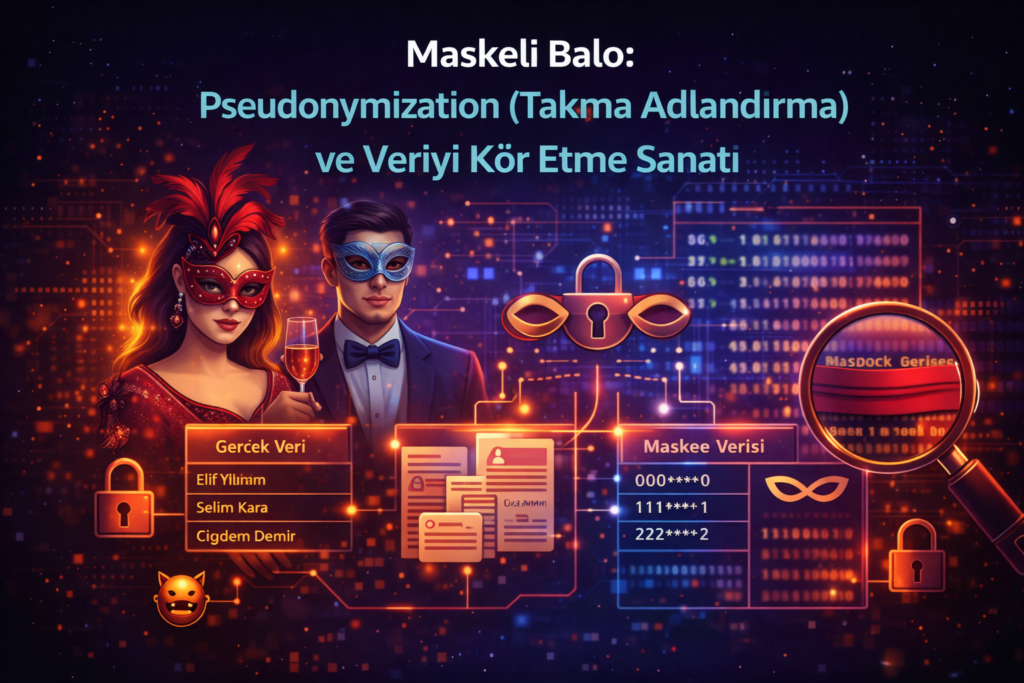

Maskeli Balo: Pseudonymization (Takma Adlandırma) ve Veriyi Kör Etme Sanatı

Veri odaklı ekonomide, veriden değer üretmek ile bireyin mahremiyetini korumak arasındaki dengeyi sağlayan en kritik teknik Pseudonymization (Takma Adlandırma) yöntemidir. Anonimleştirmenin aksine, takma adlandırma veriyi geri döndürülemez şekilde yok etmez; bunun yerine gerçek kimlik bilgilerini, sadece yetkili anahtar sahiplerinin çözebileceği dijital bir “maske” arkasına saklar.

Bu süreçte kullanılan Tokenizasyon, veriyi anlamsız jetonlarla değiştirirken; Kriptografik Şifreleme, “Görevler Ayrılığı” ilkesiyle verinin okunmasını matematiksel bir izne bağlar. Dinamik Veri Maskeleme ise veriyi yerinde tutarak sadece yetkisi olmayan kullanıcıların ekranında yıldızlı (maskeli) şekilde görünmesini sağlar.

Takma adlandırmanın kurumlar için en büyük avantajı, olası bir veri ihlali durumunda sızan verinin saldırgan için “anlamsız” kalmasını sağlamasıdır. Bu durum, KVKK ve GDPR gibi mevzuatlar nezdinde kurumun teknik tedbir yükümlülüklerini yerine getirdiğinin en somut kanıtıdır. Takma adlandırma; veriyi tamamen “kör” etmeden, hırsızın elindeki ganimeti değersiz kılan profesyonel bir veri güvenliği sanatıdır.

KVKK ve GDPR Süreçleri

Dijitalleşen dünyada veri, “yeni petrol” olarak adlandırılsa da, bu verinin korunması artık küresel bir hukuk standardıdır. Türkiye’de KVKK (Kişisel Verilerin Korunması Kanunu) ve Avrupa Birliği’nde GDPR (General Data Protection Regulation), kişisel verilerin işlenmesini disiplin altına alarak veri sahiplerine geniş haklar tanır ve veri sorumlularına ağır yükümlülükler getirir.

Uyum süreci; kurumun elindeki veriyi tanıdığı Veri Envanteri ile başlar, verinin işlenmesi için gerekli olan Açık Rıza ve hukuki dayanakların oluşturulmasıyla devam eder. Özellikle GDPR kapsamında zorunlu olan DPIA (Veri Koruma Etki Analizi), yüksek riskli veri işleme faaliyetlerinin önceden denetlenmesini sağlar.

Her iki mevzuat da teknik (şifreleme, loglama, erişim kontrolü) ve idari (politikalar, eğitimler) önlemlerin bir arada uygulanmasını şart koşar. Olası bir veri ihlali durumunda, denetleyici otoriteye 72 saat içinde bildirim yapma zorunluluğu, kriz yönetiminin ne kadar kritik olduğunu gösterir. KVKK ve GDPR uyumu; bir kurum için sadece cezalardan kaçınma yolu değil, aynı zamanda dijital dünyada güven inşa etmenin ve kurumsal olgunluğun en somut göstergesidir.