Yatay Hareket (Lateral Movement) Teknikleri

Yatay Hareket (Lateral Movement), bir saldırganın ağa ilk giriş noktasını sağladıktan sonra, asıl hedefi olan kritik verilere veya sistem yöneticisi yetkilerine ulaşmak amacıyla ağ içerisindeki diğer sistemlere sızma sürecidir. Bu süreç; Keşif, Kimlik Bilgisi Avcılığı ve Erişim/Yayılma döngüsünden oluşur. Saldırganlar genellikle parolaların özet değerlerini kullanan Pass-the-Hash veya Kerberos protokolünü hedef alan Pass-the-Ticket gibi tekniklerin yanı sıra, meşru yönetim araçlarını (WMI, PowerShell Remoting) suistimal ederek iz bırakmadan ilerlemeyi hedefler. Etkili bir savunma için ağ segmentasyonu, LAPS kullanımı ve “Sıfır Güven” (Zero Trust) mimarisi hayati önem taşır.

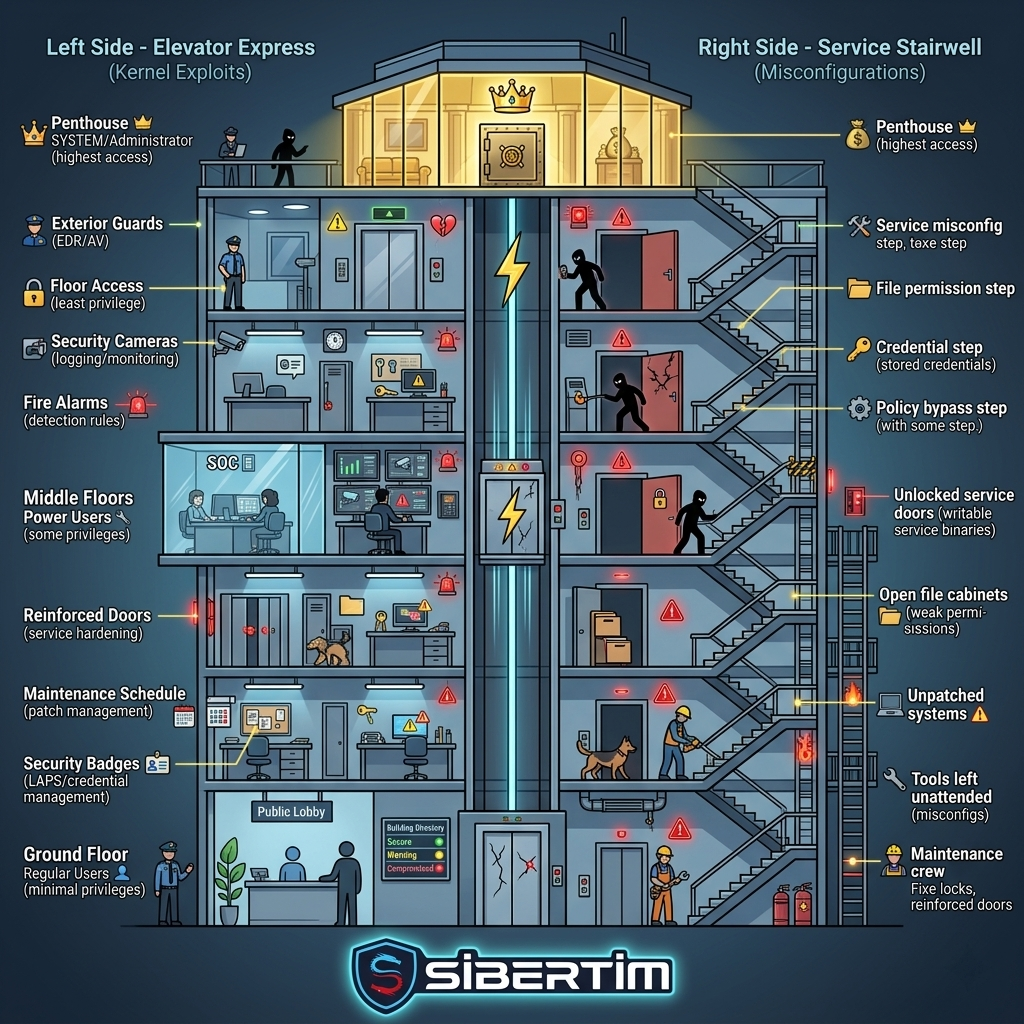

Privilege Escalation (Yetki Yükseltme) Yöntemleri

Privilege Escalation (Yetki Yükseltme), bir saldırganın sistemde elde ettiği kısıtlı erişimi, yapılandırma hataları veya yazılım açıklarını kullanarak en üst seviyeye (Root/SYSTEM) taşıma sürecidir. Dikey Yetki Yükseltme ile bir admin yetkisi hedeflenirken, Yatay Yetki Yükseltme ile aynı seviyedeki diğer kullanıcıların verilerine odaklanılır. Kernel istismarları, yanlış yapılandırılmış servisler ve planlanmış görevlerin manipülasyonu, bu sürecin en sık kullanılan teknikleridir. Savunma tarafında ise “En Az Yetki İlkesi” (PoLP) ve sistem sıkılaştırma (Hardening), saldırganın hareket alanını kısıtlayan en etkili bariyerlerdir.

OWASP: Web Uygulama Güvenliği Projesi

Anasayfa Hakkımızda Referanslarımız Eğitimlerimiz Yayımlarımız Çözümlerimiz Bulut Çözümleri Bilgi Teknolojileri Sanallaştırma Hizmetleri Sızma Testleri Altyapı Kablolama Depolama ve Yedekleme Network Hizmetleri İletişim OWASP: Web Uygulama Güvenliği Projesi Nisa ORMAN Nisan 24, 2024 Siber Güvenlik OWASP, açık kaynaklı bir topluluk tarafından desteklenen ve web uygulama güvenliği konusunda lider bir kaynak olarak kabul edilen bir projedir. OWASP, […]

IDOR (Indirect Object Reference) Zafiyeti

Anasayfa Hakkımızda Referanslarımız Eğitimlerimiz Yayımlarımız Çözümlerimiz Bulut Çözümleri Bilgi Teknolojileri Sanallaştırma Hizmetleri Sızma Testleri Altyapı Kablolama Depolama ve Yedekleme Network Hizmetleri İletişim IDOR (Indirect Object Reference) Zafiyeti Nisa ORMAN Nisan 24, 2024 Siber Güvenlik Web uygulamaları günümüzde çeşitli amaçlar için kullanılmaktadır ve kullanıcıların kişisel bilgilerini, finansal bilgilerini ve diğer hassas verilerini barındırmaktadır. Bu nedenle, web […]