Privilege Escalation (Yetki Yükseltme) Yöntemleri

kullanici2

Nisan 9, 2026

Giriş

Siber güvenlik operasyonlarında, bir sistemde ilk erişimi sağlamak (Initial Access) genellikle kısıtlı yetkilere sahip bir kullanıcı üzerinden gerçekleşir. Saldırganın hedefine ulaşabilmesi, sistem dosyalarını değiştirebilmesi veya ağda daha derinlere sızabilmesi için mevcut yetkilerini artırması gerekir. Bu sürece Privilege Escalation (Yetki Yükseltme) denir.

Yetki yükseltme, saldırı zincirinin en kritik halkalarından biridir; çünkü düşük yetkili bir kullanıcı hesabından, sistemin en yüksek yetkilisi olan “root” (Linux) veya “SYSTEM/Administrator” (Windows) seviyesine geçişi temsil eder. Bu makale, yetki yükseltme yöntemlerini ve bu girişimlere karşı alınabilecek önlemleri savunma odaklı bir perspektifle ele alır.

Konunun Temel Açıklaması

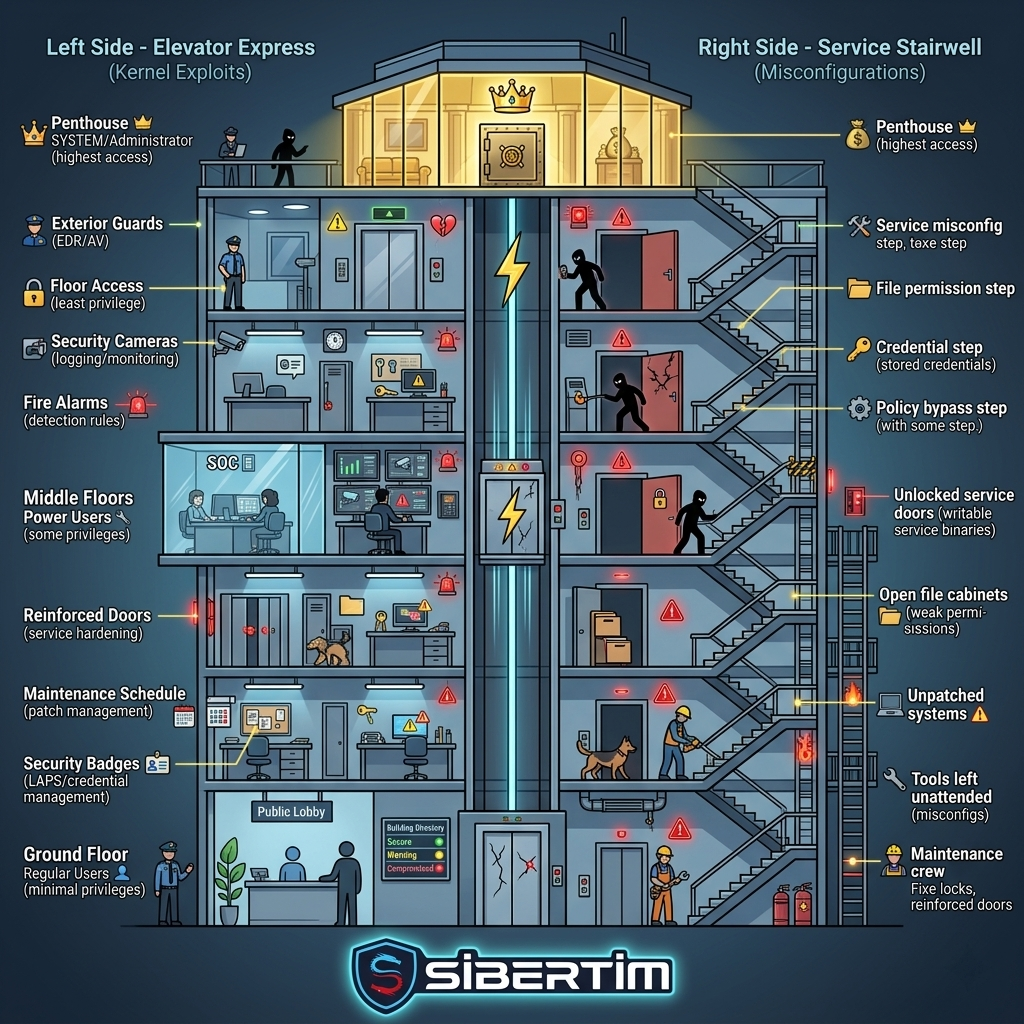

Privilege Escalation, bir saldırganın sistemdeki mevcut kısıtlamaları aşarak, normalde erişimi olmayan kaynaklara veya komutlara erişim sağlama eylemidir. Bu süreç temel olarak ikiye ayrılır:

Dikey Yetki Yükseltme (Vertical Privilege Escalation): Saldırganın düşük yetkili bir hesaptan (standart kullanıcı) daha yüksek yetkili bir hesaba (admin/root) geçmeye çalışmasıdır.

Yatay Yetki Yükseltme (Horizontal Privilege Escalation): Aynı yetki seviyesindeki başka bir kullanıcının verilerine veya oturumuna erişim sağlanmasıdır.

Teknik Detaylar ve Aşamalar

Yetki yükseltme teknikleri, hedef işletim sisteminin mimarisine ve yüklü servislerin durumuna göre değişiklik gösterir:

1. İşletim Sistemi Çekirdek İstismarları (Kernel Exploits)

İşletim sisteminin kalbi olan çekirdek (Kernel) seviyesindeki zafiyetler, en tehlikeli yöntemdir. Eğer çekirdek güncel değilse, saldırgan özel bir exploit kodu çalıştırarak doğrudan en üst seviye yetkiyi alabilir. Bu yöntem başarılı olduğunda sistem üzerinde tam kontrol sağlar.

2. Yanlış Yapılandırılmış Servisler ve İzinler

Unquoted Service Paths (Windows): Bir servis yolunda boşluk varsa ve tırnak işareti kullanılmamışsa, Windows yolu yorumlarken hata yapabilir. Saldırgan, bu boşluğu kullanarak kendi zararlı dosyasını sisteme servis olarak çalıştırtabilir.

SUID/SGID Dosyaları (Linux): Bazı dosyalar, çalıştıran kullanıcı kim olursa olsun dosya sahibinin (genellikle root) yetkileriyle çalışacak şekilde işaretlenmiştir. Bu dosyaların kötüye kullanılması doğrudan yetki yükseltmeye yol açar.

3. Parola ve Kimlik Bilgisi Avcılığı

Cleartext Passwords: Yapılandırma dosyalarında veya kayıt defterinde (Registry) unutulan açık metin parolalar.

Credential Caching: Bellekte (LSASS gibi) kalan oturum bilgileri veya tarayıcılara kaydedilmiş şifrelerin ele geçirilmesi.

4. Planlanmış Görevler (Scheduled Tasks / Cron Jobs)

Yüksek yetkiyle çalışan ancak düşük yetkili bir kullanıcı tarafından değiştirilebilen scriptler saldırganlar için fırsattır. Saldırgan, bir yedekleme scriptini değiştirerek içine kendi zararlı kodunu ekleyebilir.

Riskler ve Kurumsal Etkiler

Yetki yükseltme aşaması, bir siber olayın “operasyonel aksaklık” seviyesinden “felaket” seviyesine geçiş noktasıdır:

Tam Sistem Kontrolü: Saldırgan güvenlik yazılımlarını (Antivirüs, EDR) devre dışı bırakabilir ve logları temizleyebilir.

Veri İfşası ve Tahribatı: Sadece yönetici yetkisiyle erişilebilen veri tabanları ve yedekler saldırganın kontrolüne geçer.

Kalıcılık (Persistence): Saldırgan sisteme yeni admin hesapları ekleyebilir veya rootkit yerleştirerek sistemde uzun süre gizli kalabilir.

Önleme ve Güvenlik Önlemleri

Yetki yükseltme girişimlerini engellemek için “En Az Yetki İlkesi” (Principle of Least Privilege) temel alınmalıdır:

Düzenli Yama Yönetimi: Çekirdek (Kernel) ve kritik sistem servislerinin güncellemeleri aksatılmamalıdır.

Sıkılaştırma (Hardening): Windows’ta PIM (Privileged Identity Management), Linux’ta ise AppArmor veya SELinux gibi modüllerle süreç yetkileri sınırlandırılmalıdır.

Dosya ve Servis Denetimi: Yazma yetkisi olan servis yolları ve SUID bitine sahip dosyalar düzenli olarak taranmalıdır.

İzleme ve Alarm: Standart bir kullanıcının aniden yönetici yetkisiyle bir süreci tetiklemesi SOC ekipleri tarafından izlenmelidir.

Sonuç

Privilege Escalation, bir saldırganın kısıtlı bir alandan çıkıp sistemin mutlak hakimi olma çabasıdır. Bu aşamayı durdurmak, saldırının yayılmasını önlemek adına hayati önem taşır. Savunmacılar için asıl hedef, sistemin sadece dışarıdan sızılmaz olması değil, içeriden de suistimale kapalı (hardened) olmasıdır.