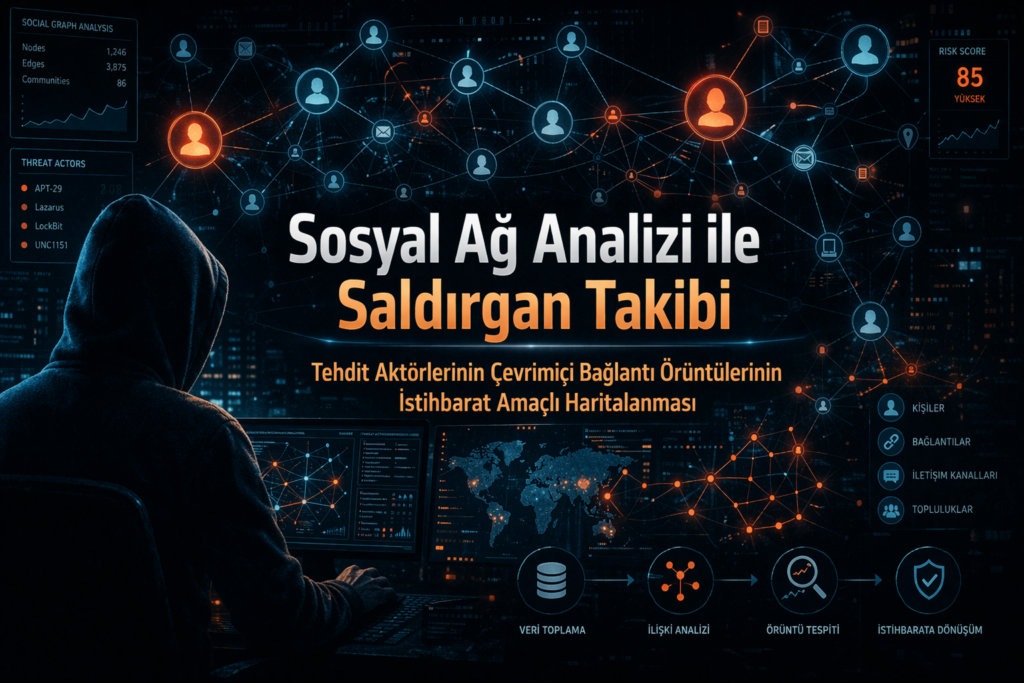

Sosyal Ağ Analizi ile Saldırgan Takibi: Tehdit Aktörlerinin Çevrimiçi Bağlantı Örüntülerinin İstihbarat Amaçlı Haritalanması

Siber saldırıların arkasındaki gerçek güç, teknik araçlardan ziyade organize insan ağlarıdır. Sosyal Ağ Analizi (Social Network Analysis – SNA), tehdit aktörlerinin dijital mecralardaki etkileşimlerini, forumlardaki alışverişlerini ve ortak kullandıkları altyapıları Graf Teorisi prensipleriyle modelleyerek bu gizli yapıları görünür kılar. Bu yöntemde saldırganlar, e-postalar veya takma adlar birer “Düğüm” (Node), aralarındaki iletişim trafiği ise “Bağlantı” (Edge) olarak tanımlanarak devasa bir tehdit haritası oluşturulur.

İstihbarat toplama sürecinde; saldırganların farklı platformlardaki kimliklerini eşleştiren Alias İlişkilendirmesi, saldırı kodlarındaki benzerlikleri bulan Kod Örtüşmesi ve aktivite saatlerinden coğrafi konum tahmini yapan Zaman Damgası Analizi gibi teknikler kullanılır. Bu analizler, sadece tekil bir saldırıyı durdurmakla kalmaz; saldırının gerçek kaynağını belirleme (Attribution), yaklaşan kampanyaları öngörme ve saldırganların tedarik zincirini (altyapı sağlayıcıları vb.) çökertme imkanı sağlar.

Maltego veya Recorded Future gibi ileri düzey SNA araçlarıyla desteklenen bu süreç, savunma ekiplerine reaktif korumadan proaktif tehdit avcılığına geçiş anahtarını sunar. Siber dünyada saldırganlar ne kadar gizlenirse gizlensin, bıraktıkları “ilişkisel izler” SNA metodolojisiyle birleştiğinde, en karmaşık APT (Gelişmiş Sürekli Tehdit) gruplarının bile organizasyonel yapısı aydınlatılabilir.

Siber Savaş Hukuku: Devlet Destekli Saldırıların Silahlı Saldırı Eşiğini Aşıp Aşmadığının Teknik Atıf Kriterleri

Dijital dünyada devlet destekli operasyonlar, casusluk faaliyetlerinden kritik altyapılara yönelik fiziksel sabotaj eylemlerine evrilmiştir. Siber Savaş Hukuku, bir dijital eylemin ne zaman “güç kullanımı” veya “silahlı saldırı” (armed attack) sayılacağını belirleyen uluslararası normlar bütünüdür. Bu sürecin en kritik halkası olan Teknik Atıf (Technical Attribution); saldırgan IP’leri, malware imzaları ve C2 sunucu analizleri ile dijital delilleri belirli bir devlet mekanizmasıyla ilişkilendirme sanatıdır.

Uluslararası hukukta, özellikle Tallinn Manueli gibi rehber dokümanlarda vurgulandığı üzere, bir siber saldırının meşru müdafaa hakkını doğurabilmesi için yarattığı “ölçek ve etkinin” geleneksel bir kinetik saldırıya eşdeğer (can kaybı, fiziksel yıkım) olması gerekir. Ancak “Sahte Bayrak” (False Flag) operasyonları gibi teknik yanıltmalar, yanlış atıf riskini doğurarak istenmeyen konvansiyonel çatışmaları tetikleme potansiyeline sahiptir.

Geleceğin savunma doktrinleri, dijital adli bilişim (digital forensics) yeteneklerini diplomatik bir kanıt merkezi haline getiren ve “etkili kontrol” kriterini siber uzayda netleştiren yapılar üzerine kurulacaktır. Siber uzayda barış, ancak dijital eylemlerin hukuki karşılığının olduğu ve teknik atıf süreçlerinin şeffaf, standart ve bağlayıcı bir nitelik kazandığı bir ortamda sürdürülebilir.