Kırık Zırhlardan Kusursuz Tünellere: TLS 1.3 Geçişi ve Veri İletiminin Evrimi

kullanici1

Nisan 6, 2026

İnternetin ilk yıllarında veri iletimi, üzerine adres yazılmış açık bir kartpostal göndermek gibiydi. Gönderici ve alıcı dışındaki herkes (postacılar, dağıtım merkezleri, yoldaki kötü niyetli kişiler) kartpostalın üzerinde yazanları okuyabilirdi. Dijital ticaretin ve gizliliğin bu şekilde var olamayacağı anlaşıldığında, Netscape firması 1990’ların ortasında SSL (Secure Sockets Layer) protokolünü icat etti. SSL, o açık kartpostalı kilitli ve şifreli bir çelik kasaya koyup gönderme mantığıydı. Kasanın anahtarı sadece alıcıda ve göndericide vardı. Yolda kasayı ele geçiren bir korsan, içindekini asla okuyamazdı.

İnternetin ilk yıllarında veri iletimi, üzerine adres yazılmış açık bir kartpostal göndermek gibiydi. Gönderici ve alıcı dışındaki herkes (postacılar, dağıtım merkezleri, yoldaki kötü niyetli kişiler) kartpostalın üzerinde yazanları okuyabilirdi. Dijital ticaretin ve gizliliğin bu şekilde var olamayacağı anlaşıldığında, Netscape firması 1990’ların ortasında SSL (Secure Sockets Layer) protokolünü icat etti. SSL, o açık kartpostalı kilitli ve şifreli bir çelik kasaya koyup gönderme mantığıydı. Kasanın anahtarı sadece alıcıda ve göndericide vardı. Yolda kasayı ele geçiren bir korsan, içindekini asla okuyamazdı.

Tarihin Tozlu Rafları: TLS 1.0 ve 1.1 Neden Ölümcüldür?

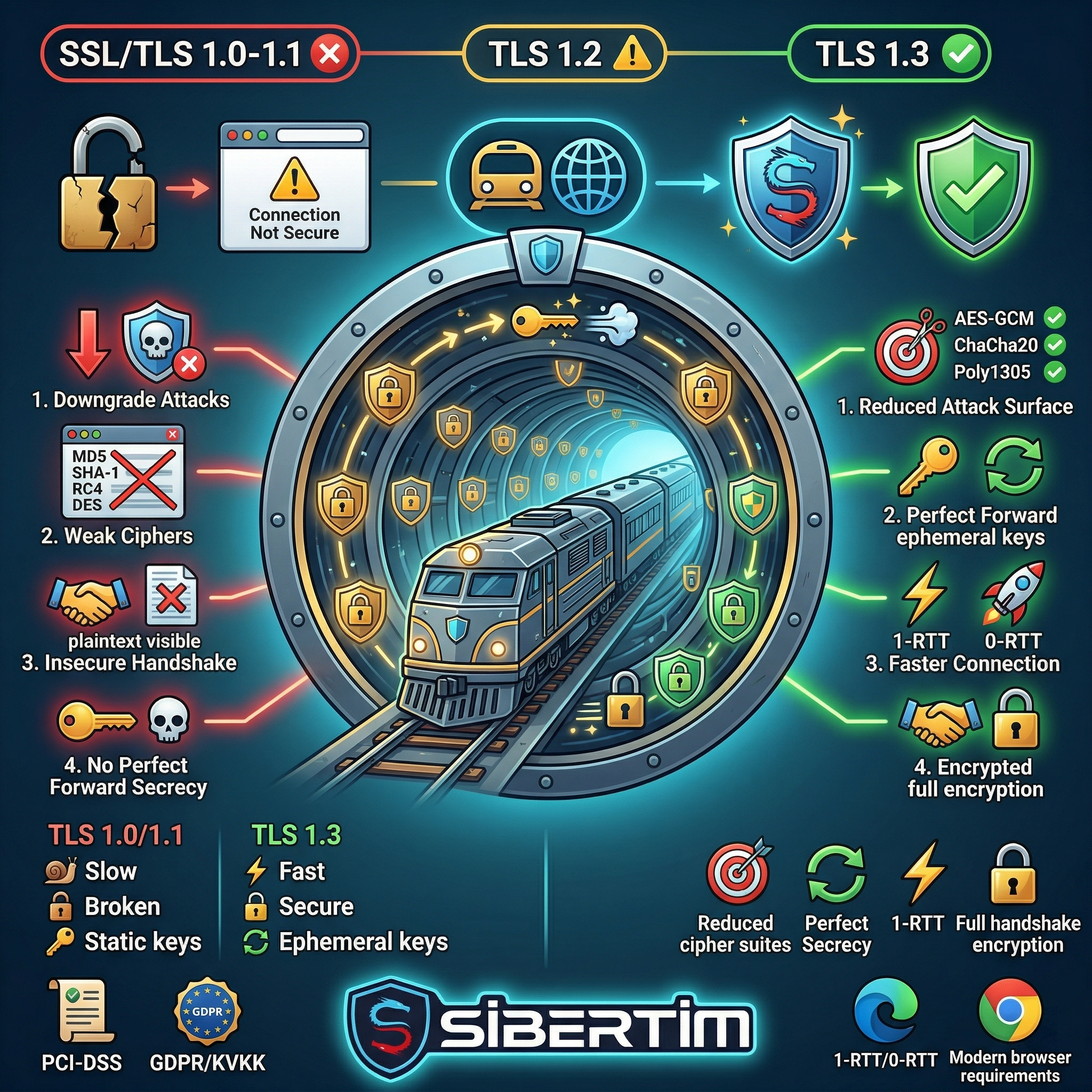

Eski protokollerin (TLS 1.0 ve 1.1) barındırdığı riskler, basit yazılım hatalarından değil, doğrudan tasarımsal zafiyetlerden ve modası geçmiş matematiksel algoritmalardan kaynaklanır. Bu eski zırhların neden artık bir koruma sağlamadığını üç temel başlıkta özetleyebiliriz:

- Sürüm Düşürme Saldırıları (Downgrade Attacks): Siber saldırganların en sevdiği taktiklerden biri olan “Downgrade” saldırıları (örneğin meşhur POODLE veya BEAST saldırıları), eski protokollerin “kibar” doğasını istismar eder. İki bilgisayar (istemci ve sunucu) konuşmaya başlarken, birbirlerine hangi dilleri (protokolleri) bildiklerini sorarlar. Araya giren saldırgan, iletişimi manipüle ederek sunucuya “Benim bilgisayarım çok eski, sadece TLS 1.0 anlıyorum, lütfen şifrelemeyi düşür” Sunucu uyumluluk adına bunu kabul edip zırhını incelttiği an, saldırgan o zayıf şifrelemeyi kolayca kırar ve aradaki tüm trafiği (şifreleri, kredi kartlarını) çıplak metin olarak okumaya başlar.

- Zayıf ve Kırık Şifreleme Algoritmaları: TLS 1.0 ve 1.1; MD5, SHA-1 veya RC4 gibi modern dünyada artık “çöp” kabul edilen şifreleme algoritmalarına (Cipher Suites) destek verir. Günümüzdeki sıradan bir oyuncu bilgisayarı veya kiralık bir bulut sunucusu bile, bu eski algoritmalarla şifrelenmiş verileri kaba kuvvet (brute-force) veya matematiksel çarpışma (collision) yöntemleriyle dakikalar içinde deşifre edebilir.

- Kötü Tasarlanmış El Sıkışma (Handshake): İki makine birbiriyle şifreli bir tünel kurmadan önce uzun uzun “el sıkışır” ve nasıl şifreleme yapacaklarına karar verirler. Eski protokollerde bu el sıkışma sürecinin bir kısmı açık (şifresiz) yapılır. Bu da araya giren meraklı gözlere, sistemin hangi algoritmaları kullandığını ve nasıl bir altyapıya sahip olduğunu haritalandırma (keşif) fırsatı sunar.

Kuralları Yeniden Yazmak: TLS 1.3'ün Getirdiği Devrim

Ağustos 2018’de siber güvenlik dünyası, TLS 1.3’ün yayınlanmasıyla devasa bir nefes aldı. TLS 1.3, öncekiler gibi ufak bir yama veya güncelleme değildi; adeta zırhın baştan aşağı eritilip, uzay çağı metalleriyle yeniden dövülmesiydi. Bu yeni standardı eşsiz kılan üç muazzam özellik vardır:

1. Sadelik Güvenliktir (Saldırı Yüzeyinin Daraltılması)

TLS 1.3’ün tasarımcıları çok radikal bir karar aldı: “Geriye dönük uyumluluk uğruna güvenliği feda etmeyeceğiz.” Bu protokolden, geçmişte kırılmış, zayıflamış veya şüphe uyandıran tüm eski şifreleme algoritmaları (RSA key exchange, SHA-1, RC4, DES) acımasızca sökülüp atıldı. Menüde sadece en güçlü, en modern ve kırılması (şu anki teknolojiyle) imkansız olan birkaç elit şifreleme algoritması bırakıldı. Seçenek azaldığı için, saldırganların bir “arka kapı” veya “zayıf halka” bulma ihtimali (saldırı yüzeyi) dramatik şekilde küçüldü.

2. Mükemmel İletme Gizliliği (Perfect Forward Secrecy – PFS)

Bu, kriptografi dünyasının en büyüleyici konseptlerinden biridir. Eski sistemlerde, sunucunun tek bir “Ana (Master) Şifresi” vardı ve tüm tüneller bu şifreyle kurulurdu. Eğer bir hacker bugün o ana şifreyi çalarsa, sadece bugünkü konuşmaları değil; yıllar boyunca kaydettiği ama çözemediği “geçmişteki” tüm konuşmaları da geriye dönük olarak çözebilirdi.

TLS 1.3, “Mükemmel İletme Gizliliği”ni (PFS) mecburi kılar. Bu sistemde, bağlanan her bir kullanıcı ve yapılan her bir oturum için saniyelik, tek kullanımlık (ephemeral) yepyeni şifreleme anahtarları üretilir ve iletişim bitince bu anahtarlar anında yok edilir. Bir saldırgan sunucuyu ele geçirse bile, geçmişteki verileri asla çözemez; çünkü o verileri kilitleyen anahtarlar dijital evrende çoktan buharlaşmıştır.

3. Işık Hızında Bağlantı (1-RTT ve 0-RTT)

Güvenlik genellikle hızı düşürür, ancak TLS 1.3 bu kuralı da yıktı. Eski protokollerde istemci ve sunucu güvenli tüneli kurmak için veriyi iki tam tur (2-RTT – Round Trip Time) gidip gelerek anlaşırdı. TLS 1.3 bunu tek bir tura (1-RTT) indirdi. Hatta daha önce bağlanılmış ve tanınan bir siteye tekrar giriliyorsa, “Sıfır Tur” (0-RTT) özelliğiyle bağlantı anında, bekleme süresi olmadan şifreli şekilde başlar. Bu, özellikle mobil cihazlarda ve e-ticaret sitelerinde saliselerin bile önemli olduğu modern web dünyası için muazzam bir hız artışıdır.

Uyum ve Yaptırım: Geçiş Yapmamanın Ağır Bedeli

Günümüzde TLS 1.3 bir lüks değil, yasal ve operasyonel bir zorunluluktur.

- Google Chrome, Apple Safari ve Mozilla Firefox gibi dev tarayıcılar, TLS 1.0 ve 1.1 kullanan sitelere erişimi tamamen engellemekte ve ekrana “Bağlantınız Güvenli Değil” yazan devasa kırmızı bir duvar çıkarmaktadır. Bu, bir e-ticaret sitesi için saniyeler içinde binlerce müşteri ve itibar kaybı demektir.

- Kredi kartı verilerini işleyen kurumlar için küresel standart olan PCI-DSS (Ödeme Kartı Sektörü Veri Güvenliği Standardı), eski TLS sürümlerini kullanan şirketlerin altyapılarını güvensiz kabul eder ve ödeme almalarını yasaklar.

- Arama motorları (SEO algoritmaları), TLS 1.3 desteklemeyen siteleri arama sonuçlarında alt sıralara iterek cezalandırır.

Sonuç

Dijital dünyada veri, damarlarımızdaki kan gibidir; sürekli hareket halinde olmak zorundadır. Ancak bu hareketin güvenli olabilmesi için, içinden geçtiği tünellerin modern tehditlere karşı dayanıklı olması gerekir. TLS 1.0 ve 1.1’in tabuta konması ve TLS 1.3’ün tahta geçmesi, siber güvenliğin “çalışıyorsa dokunma” mantığını terk edip, “tehdit evrimleşiyorsa sen de evrimleşmek zorundasın” gerçeğini kabullenmesinin en güzel örneğidir. İnternetin bu görünmez zırhı ne kadar güçlü ve sade olursa, arka planda akan hayatlarımız da o kadar mahrem ve güvende kalacaktır.