File Upload Açıkları ve Exploit Yöntemleri

Web uygulamalarında kullanıcıların dosya yüklemesine olanak tanıyan fonksiyonlar, doğru yapılandırılmadığında siber saldırganlar için sunucuyu ele geçirmenin en kısa yoludur. File Upload (Dosya Yükleme) açıkları, uygulamanın yüklenen dosyanın uzantısını, içeriğini ve MIME tipini yeterince doğrulamamasından kaynaklanır. Saldırganlar; çift uzantı kullanma, MIME spoofing veya dosyanın başına resim imzası (Magic Bytes) ekleme gibi “bypass” yöntemleriyle filtreleri aşarak sisteme zararlı yazılımlar (Web Shell) yükler. Bu durum doğrudan Uzaktan Komut Çalıştırma (RCE) zafiyetine ve sistemin tamamen ele geçirilmesine yol açar. Kurumların bu yıkıcı tehditten korunması için beyaz liste (whitelist) mantığını benimsemesi, dosya isimlerini rastgele (UUID) yeniden oluşturması, yüklenen dosyaları izole bir dizinde saklaması ve bu dizinlerde script çalıştırma yetkisini (execute) mutlaka kapatması gerekmektedir.

CSRF Saldırıları ve Korunma Yöntemleri Nedir?

Siber güvenlik dünyasında “Oturum Binme” olarak bilinen CSRF (Siteler Arası İstek Sahteciliği), bir saldırganın kurbanın tarayıcısındaki aktif oturumunu gizlice kullanarak onun yetkisiyle işlemler (para transferi, hesap güncelleme) yaptırmasına neden olan kritik bir zafiyettir. XSS verileri çalmayı hedeflerken, CSRF kullanıcının otoritesini çalar. Bu saldırı, tarayıcıların oturum çerezlerini otomatik olarak gönderme mekanizmasını istismar eder. Kurumların KVKK uyumluluğunu tehlikeye atan ve büyük maddi kayıplara yol açabilen bu zafiyetten korunmak için “Anti-CSRF (Synchronizer) Token” mekanizmaları kurulmalı, çerezlere “SameSite” bayrakları (Lax/Strict) eklenmeli ve hassas işlemler öncesi Çok Faktörlü Doğrulama (MFA) veya yeniden şifre onayı (Re-authentication) istenmelidir.

Burp Suite ile Web Güvenlik Testi Rehberi

Modern web uygulamalarının güvenliğini sağlamak, basit otomatik taramalardan daha fazlasını gerektirir. Siber güvenlik uzmanlarının “altın standart” aracı olan Burp Suite, tarayıcı ile sunucu arasındaki trafiği yakalayarak “Interception Proxy” (Ortadaki Adam) mantığıyla çalışan güçlü bir denetim platformudur. Proxy, Intruder ve Repeater gibi modülleri sayesinde güvenlik uzmanları; uygulamanın mantıksal hatalarını (Business Logic Flaws) test edebilir, SQL Injection gibi açıkları manuel olarak doğrulayabilir ve yetki yükseltme (Privilege Escalation) denemeleri yapabilir. Kurumlar, veri sızıntılarını ve KVKK ihlallerini önlemek için canlıya alınacak her web projesini Burp Suite ile profesyonel bir sızma testinden geçirmeli; aynı zamanda bu testlerde kullanılan otomatize saldırılara karşı WAF (Web Application Firewall) ve hız sınırlama (Rate Limiting) gibi savunma mekanizmalarını devreye almalıdır.

Insecure Deserialization Saldırıları Nedir?

Modern uygulama mimarilerinde veri taşıma ve saklama amacıyla sıkça kullanılan serileştirme işlemleri, güvenilmeyen verilerin kontrolsüz bir şekilde nesneye dönüştürülmesi (deserialization) durumunda ciddi güvenlik riskleri barındırır. Insecure Deserialization zafiyeti, saldırganların nesne yapılarını manipüle ederek uzaktan kod çalıştırma (RCE), yetki yükseltme ve uygulama mantığını saptırma gibi kritik saldırılar gerçekleştirmesine olanak tanır. Bu tehdide karşı en etkili savunma; yerel nesne serileştirme yerine JSON gibi sadece veri odaklı formatların tercih edilmesi, katı şema doğrulaması ve verinin bütünlüğünü korumak için dijital imza (HMAC) yöntemlerinin kullanılmasıdır.

Web Uygulama Güvenliği ve Test Araçları

Web uygulama güvenliği, internet üzerinden hizmet veren yazılımların veri gizliliğini ve bütünlüğünü korumak amacıyla uygulanan stratejik bir savunma sürecidir. Günümüzde siber saldırıların büyük bir bölümü web tabanlı zafiyetleri hedef alırken; kimlik doğrulama, güvenli veri girişi kontrolleri ve düzenli yama yönetimi gibi önlemler hayati önem taşır. SAST, DAST ve IAST gibi modern güvenlik test yöntemleri ile donatılan bir geliştirme süreci, OWASP Top 10 gibi global standartlara uyum sağlayarak potansiyel riskleri önceden bertaraf eder. Web uygulamalarınızı güncel ve dirençli tutmak, hem kullanıcı verilerini korumanın hem de dijital itibarınızı sürdürmenin en temel yoludur.

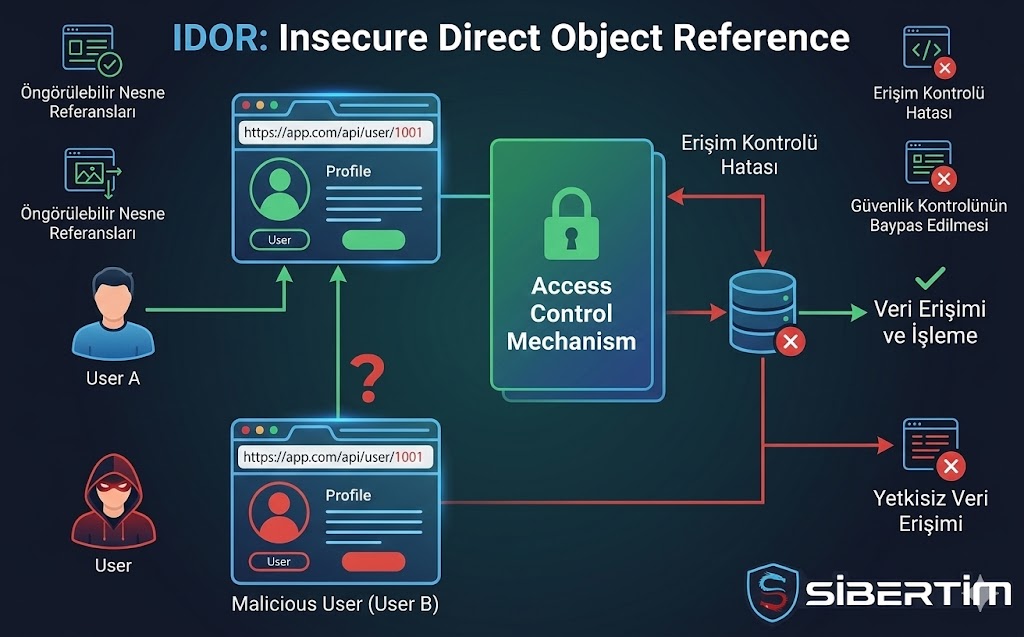

IDOR Nedir ve Nasıl Tespit Edilir?

IDOR (Insecure Direct Object Reference), web uygulamalarında kullanıcıların yetkilendirme kontrollerindeki eksikliklerden faydalanarak kendilerine ait olmayan verilere erişebilmesine neden olan kritik bir güvenlik zafiyetidir. Genellikle URL parametreleri veya veri tabanı kimlik numaraları (ID) üzerinden istismar edilen bu açık; kişisel verilerin sızdırılmasına, KVKK ihlallerine ve ciddi finansal kayıplara yol açabilir. IDOR açığına karşı korunmanın en etkili yolu, her veri talebinde sıkı bir yetkilendirme kontrolü uygulamak ve tahmin edilebilir ID değerleri yerine UUID gibi rastgele tanımlayıcılar kullanmaktır. Düzenli sızma testleri, bu tür “görünmez” ancak yıkıcı etkileri olan açıkları tespit etmek için siber savunmanın en önemli parçasıdır.