Incident Response (Olay Müdahale) Nedir?

Incident Response (Olay Müdahale), siber saldırılar karşısında panikle yapılan bir “yangın söndürme” işlemi değil; hazırlık, tespit, sınırlandırma ve kurtarma (NIST SP 800-61 / SANS PICERL) süreçlerini kapsayan sistematik bir proaktif risk yönetimi disiplinidir. Başarılı bir IR stratejisi; SOC analistleri ile IR uzmanlarının görev dağılımını (RACI matrisi) netleştirmeyi, siber kriz anında karar sürelerini kısaltan önceden test edilmiş Playbook’ların (senaryoların) kullanılmasını ve SOAR (Security Orchestration, Automation and Response) platformları aracılığıyla tespit ve yanıt sürelerini (MTTD ve MTTR) otomatize etmeyi gerektirir. Sınırlama (Containment) aşamasında iş sürekliliğini korurken, Adli Bilişim (Forensics) süreçleriyle dijital kanıt bütünlüğünü sağlamak ve olay sonrasında (Post-Incident) kök neden analizi (RCA) yaparak kurumsal siber dayanıklılığı artırmak, modern olay müdahale operasyonlarının temelidir.

Purple Team Çalışmaları

Purple Team, saldırı simülasyonu yapan Red Team ile tespit ve yanıt odaklı Blue Team’i gerçek zamanlı bir iş birliği döngüsünde birleştiren, siber güvenliği bir rekabetten ziyade kurumsal direnç inşa etme sürecine dönüştüren proaktif bir metodolojisidir. Bu yaklaşımda, MITRE ATT&CK teknikleri simüle edilirken D3FEND kontrolleriyle savunma boşlukları anında tespit edilir; böylece MTTD (Tespit Süresi) ve MTTR (Yanıt Süresi) metriklerinde somut iyileşme sağlanarak güvenlik yatırımlarının teknik ROI’si (Geri Dönüşü) kanıtlanmış olur.

Threat Hunting (Tehdit Avcılığı): Alarm Üretmeden Sessizce Bekleyen Saldırganları Hipotez Tabanlı Proaktif Arama

Geleneksel güvenlik sistemleri sadece bilinen imzalara ve alarm kurallarına yanıt verirken, Threat Hunting (Tehdit Avcılığı), otomatik sistemlerin radarından kaçan gizli ve sofistike saldırganları bulmak için yürütülen proaktif bir arama sürecidir. Bu disiplin, bir alarmın çalmasını beklemek yerine “Saldırgan şu an içeride olsaydı ne yapıyor olurdu?” sorusundan yola çıkarak kurulan Hipotez Tabanlı senaryolarla ağ ve uç nokta verilerini (logları) derinlemesine analiz eder.

Tehdit avcılığının temel amacı, saldırganın sistemde fark edilmeden geçirdiği süre olan Dwell Time’ı minimize etmektir. Avcılar; MITRE ATT&CK matrisindeki teknikleri, güncel tehdit istihbaratını ve istatistiksel anomali analizlerini kullanarak, normal görünen aktivitelerin arasına gizlenmiş sinsi saldırı izlerini (TTP) ortaya çıkarırlar. Bu süreç, sadece bir güvenlik operasyonu değil, aynı zamanda kurumun savunma kapasitesini sürekli iyileştiren bir öğrenme döngüsüdür.

Başarılı bir tehdit avcılığı operasyonu; geniş bir veri görünürlüğü, güçlü sorgu dilleri (KQL, SQL, SPL) ve saldırgan zihniyetine sahip yetkin analistler gerektirir. Manuel olarak keşfedilen her yeni tehdit deseni, otomatik tespit kurallarına dönüştürülerek savunma hattı güçlendirilir. Siber dünyada mutlak güvenlik yoktur; ancak sürekli avlanan, sorgulayan ve “temiz” raporlarına şüpheyle bakan bir ekip, en karmaşık APT (Gelişmiş Sürekli Tehdit) grupları için bile aşılması en zor engeldir.

SIEM Sistemleri ile Olay Korelasyonu

Siber güvenlik operasyonlarında tek bir log satırı nadiren bir saldırıyı tek başına açıklar. SIEM (Güvenlik Bilgi ve Olay Yönetimi) sistemlerinin asıl gücü, farklı kaynaklardan gelen dağınık verileri Normalizasyon ve Zenginleştirme süreçlerinden geçirerek merkezi bir noktada Olay Korelasyonu ile anlamlandırmaktır. Korelasyon; zaman, varlık ve davranış ilişkilerini kullanarak düşük sinyalli olayları (örneğin başarısız girişler) yüksek öncelikli bir saldırı zincirine (örneğin brute-force sonrası yetki yükseltme) dönüştürür.

Başarılı bir SIEM stratejisi, sadece veri toplamak değil, “yüksek sinyalli” kurallar tasarlamaktır. Kural tasarımında varlık kritikliği ve kullanıcı rolü gibi bağlamların eklenmesi, SOC analistlerinin yanlış alarmlarla (False Positive) boğulmasını engeller. Tipik kullanım senaryoları arasında Hesap Ele Geçirme (ATO), Yatay Hareket (Lateral Movement) ve Veri Sızıntısı tespiti yer alır. SIEM’in bu tespit yeteneği, SOAR platformları ile birleştiğinde, siber olaylara otomatik zenginleştirme ve hızlı müdahale (containment) imkanı sağlar.

Kurumsal olgunluk yolunda SIEM; bir log arşivinden ziyade, MTTD (Ortalama Tespit Süresi) ve MTTR (Ortalama Müdahale Süresi) metriklerini iyileştiren aktif bir savunma katmanıdır. Doğru veri kaynaklarının standartlaştırılması ve proaktif kural yönetimi ile SIEM, saldırı yüzeyini ve olay etkisini ölçülebilir şekilde azaltan bir “Karanlıktaki Nöbetçi” görevini üstlenir.

Karanlıktaki Nöbetçi: SIEM Korelasyon Kuralları ve Mesai Dışı Erişim Tuzağı

Dijital bir altyapıda siber güvenliği sağlamak, sadece veri toplamak değil, o veriler arasındaki gizli ilişkileri anlamlandırmaktır. SIEM (Güvenlik Bilgi ve Olay Yönetimi), farklı kaynaklardan (Firewall, Sunucu, Veritabanı vb.) gelen milyonlarca log kaydını merkezileştiren ve Korelasyon Kuralları aracılığıyla tek başına anlam ifade etmeyen olayları birleştirerek gerçek saldırıları tespit eden bir kriz yönetim merkezidir.

Bir korelasyon kuralı, sisteme “düşünme biçimi” öğretir. Örneğin; “Kritik bir veritabanına, mesai saatleri dışında, alışılmışın dışında büyük bir veri sorgusuyla erişiliyorsa alarm üret” komutu, siber saldırganların en sevdiği sessiz zaman dilimlerini bir tuzağa dönüştürür. Ancak başarılı bir SIEM yönetimi, sadece alarm üretmek değil; yedekleme hesapları veya sistem bakım süreçleri gibi yasal işlemleri “Beyaz Liste” (Whitelist) ile ayıklayarak analistlerin yanlış alarmlarla (False Positive) boğulmasını engelleme sanatıdır.

Zeki saldırganlar, bu kurallara yakalanmamak için eylemlerini zamana yayan “Low and Slow” taktiklerini kullansa da, modern SIEM sistemleri UBA (Kullanıcı Davranış Analizi) ile istatistiksel anormallikleri takip ederek bu sinsi girişimleri yakalayabilir. SIEM ve korelasyon mantığı; karanlık ofislerde, sunucu odalarının derinliklerinde dolaşan sessiz ayak seslerini duyabilen ve kurumun en değerli hazinesini koruyan dijital bir radardır.

Reverse Engineering (Tersine Mühendislik) Teknikleri

Siber güvenlikte Tersine Mühendislik (Reverse Engineering), bir yazılımın veya ikili dosyanın (binary) kaynak koduna sahip olmadan, onun iç mantığını, çalışma prensibini ve potansiyel risklerini anlama disiplinidir. Bu süreç, özellikle zararlı yazılım analizi (malware analysis) ve sıfırıncı gün (0-day) zafiyet araştırmalarında savunma hattının en güçlü silahıdır.

Analiz süreci iki ana koldan ilerler: Statik Analiz, dosyayı çalıştırmadan string’ler, API çağrıları ve kontrol akış grafikleri üzerinden niyet okuması yaparken; Dinamik Analiz, yazılımı izole bir “Sandbox” veya sanal makinede çalıştırarak gerçek zamanlı sistem çağrılarını, ağ trafiğini ve bellek değişimlerini gözlemler.

Modern saldırganlar, analizleri zorlaştırmak için Obfuscation (kod karartma) ve Anti-VM (sanal makine tespiti) gibi teknikler kullansa da, metodik bir tersine mühendislik iş akışı; bu engelleri aşarak saldırganın TTP’lerini (Taktik, Teknik ve Prosedürler) ortaya çıkarır. Kurumsal düzeyde bu yetenek; sadece bir “kod çözme” uğraşı değil, elde edilen bulguların SIEM/EDR kurallarına ve somut tehdit istihbaratına dönüştürüldüğü stratejik bir üretim sürecidir.

MITRE ATT&CK Framework Kullanımı

Modern siber güvenlik operasyonlarında en büyük zorluk, saldırganların karmaşık yöntemlerini anlamlandırmak ve savunma boşluklarını objektif bir şekilde ölçmektir. MITRE ATT&CK, gerçek dünya saldırılarından elde edilen verilerle oluşturulmuş; saldırganların niyetlerini temsil eden Taktikleri ve bu niyetleri gerçekleştirme biçimleri olan Teknikleri kapsayan küresel bir bilgi tabanıdır.

Güvenlik ekipleri için bu çerçeve; kurumun görünürlük haritasını çıkarmak, “rastgele kural yazma” yerine teknik odaklı tespit mühendisliği yapmak ve proaktif tehdit avcılığı (threat hunting) hipotezleri üretmek için bir yol haritası sunar.

Aynı zamanda olay müdahale (IR) süreçlerinde saldırının her aşamasını standart bir dille raporlamayı ve Purple Teaming çalışmalarıyla güvenlik kontrollerini test etmeyi sağlar. MITRE ATT&CK, güvenliği bir “hissiyat” olmaktan çıkarıp, somut teknikler üzerinden ölçülebilen ve sürekli iyileştirilebilen kurumsal bir savunma olgunluğuna dönüştürür.

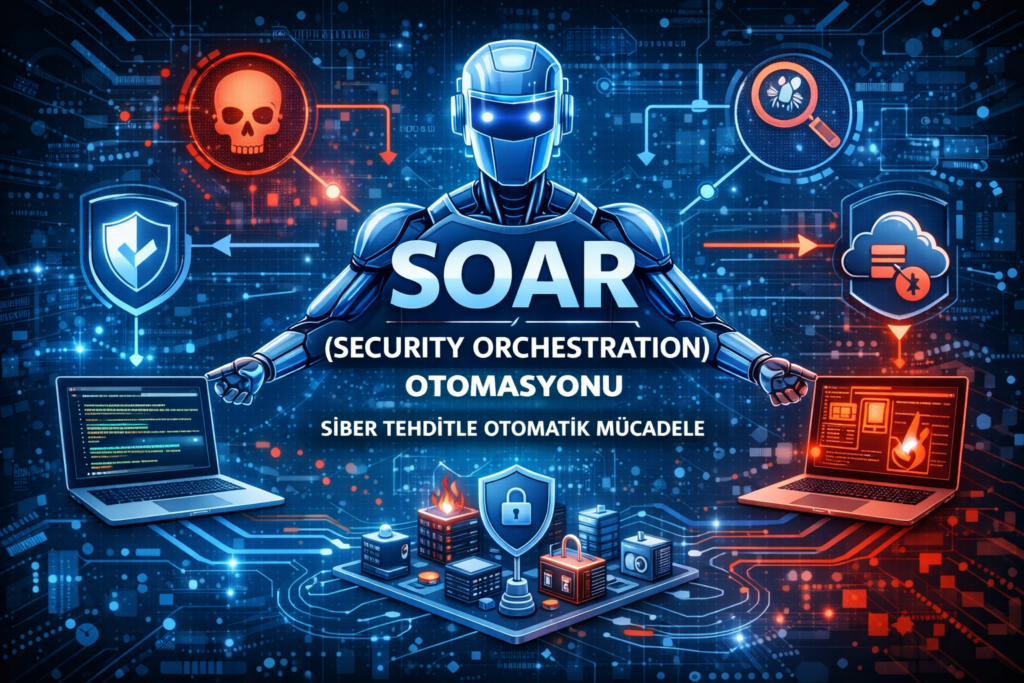

SOAR (Security Orchestration) Otomasyonu

Modern siber savunmada başarının anahtarı, üretilen devasa veri ve alarm yığını içinde en kısa sürede doğru aksiyonu alabilmektir. SOAR (Security Orchestration, Automation and Response), farklı güvenlik araçlarını tek bir merkezden konuşturarak (orkestrasyon), tekrarlayan manuel görevleri yazılımsal iş akışlarına devreden (otomasyon) ve standartlaştırılmış müdahale planları (playbook) sunan ileri düzey bir platform yaklaşımıdır.

SOAR’ın temel amacı, bir siber olayın tespitinden çözülmesine kadar geçen süreyi (MTTR) saniyeler mertebesine indirmektir. Özellikle phishing analizi, zararlı hash sorgulama ve cihaz izolasyonu gibi rutin işleri otomatize ederek güvenlik analistlerini “alarm yorgunluğundan” kurtarır ve onların daha karmaşık tehditlere odaklanmasını sağlar.

Buna karşın, SOAR bir “sihihli değnek” değil; doğru kurgulanmış entegrasyonlar, titizlikle hazırlanmış playbook’lar ve insan onaylı (human-in-the-loop) kontrol mekanizmalarıyla yönetilmesi gereken bir disiplindir. Kurumsal siber dayanıklılık, ancak otomasyonun hızı ile insanın karar verme yeteneğinin SOAR çatısı altında birleşmesiyle mümkündür.