Spectre ve Meltdown Açıkları

kullanici1

Nisan 6, 2026

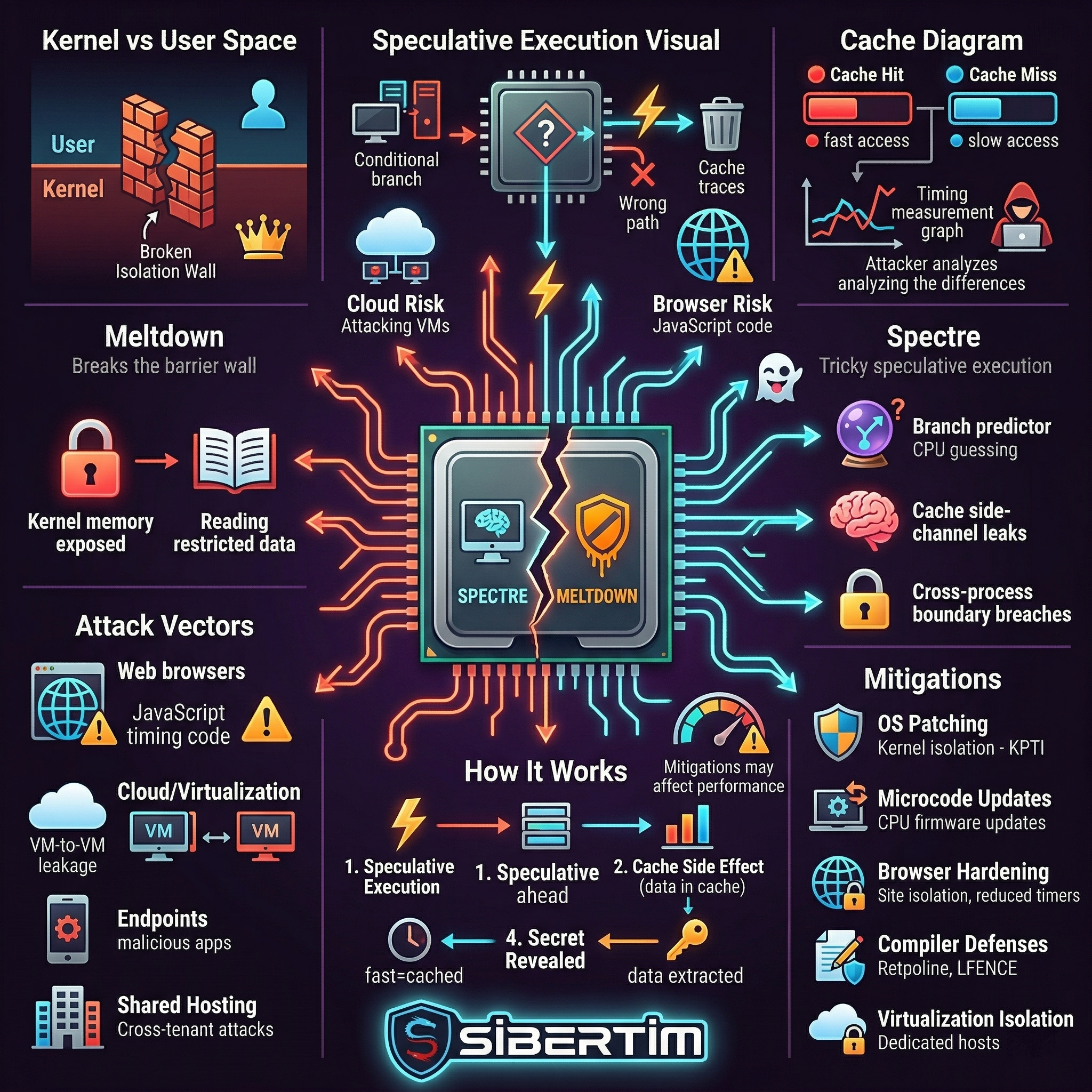

Spectre ve Meltdown, modern işlemci tasarımında performans için kullanılan mikro‑mimari optimizasyonların güvenlikte nasıl beklenmedik yan etkiler doğurabileceğini gösteren kritik açık sınıflarıdır. Bu açıklar klasik anlamda “uygulama hatası” olmaktan çok, işlemcinin tahminli yürütme (speculative execution), dallanma tahmini (branch prediction) ve önbellek (cache) gibi mekanizmalarının kötüye kullanılmasına dayanır. Sonuç olarak saldırgan, normalde erişememesi gereken bellek bölgelerine ait veriler hakkında dolaylı yoldan çıkarım yapmayı hedefleyebilir.

Kurumsal açıdan bu konu, tek bir yamayla kapanan bir zafiyet gibi ele alınamaz. Çünkü etkiler; işletim sistemi çekirdeği, tarayıcı sandbox’ları, sanallaştırma/hypervisor katmanı, bulut çok kiracılı altyapılar ve hatta derleyici seviyesinde kod üretimi kararlarına kadar uzanır. Ayrıca ilk keşiflerden sonra aynı prensiplerden türeyen birçok varyant raporlanmış, mitigasyonlar da zaman içinde evrilmiştir. Bu makale, Spectre ve Meltdown’ın mantığını savunma odaklı bir çerçevede açıklar; risk senaryolarını, yönetim yaklaşımını ve sürdürülebilir mitigasyon stratejilerini örnek düzende ele alır.

Mikro‑Mimari Temel: Tahminli Yürütme ve Cache İzleri

Modern CPU’lar, yüksek performans için bir koşulun sonucunu beklemeden olası yolu “tahmini” olarak çalıştırabilir. Bu işlem sırasında CPU, gelecekte gerekli olacağını düşündüğü verileri önbelleğe (cache) taşıyabilir. Eğer tahmin yanlış çıkarsa, mimari seviyede (register ve bellek görünümü) yapılan değişiklikler geri alınır; fakat mikro‑mimari seviyede bazı izler kalabilir. En önemli iz, cache’de oluşan “ısınma”dır: belli veri cache’e geldiyse o veriye sonraki erişim daha hızlı olur.

Spectre/Meltdown sınıfı zafiyetler, tam olarak bu hız farkını bir “ölçüm kanalı” gibi kullanır. Saldırgan, erişim süresindeki farkları (cache hit/miss) istatistiksel olarak analiz ederek, işlemcinin tahminli yürütme sırasında hangi verileri cache’e taşıdığını anlamaya çalışır. Buradaki kritik nokta şudur: saldırganın elde etmeye çalıştığı veri, normal erişim kontrolüyle korunuyor olabilir; fakat mikro‑mimari yan etkiler, gizli verinin izini ölçülebilir hâle getirebilir.

Spectre ve Meltdown Arasındaki Kavramsal Fark

Bu iki başlık çoğu zaman birlikte anılsa da, savunma açısından ayrımı anlamak önemlidir. Meltdown, belirli koşullarda kullanıcı alanı ile çekirdek (kernel) alanı arasındaki bellek izolasyonunu mikro‑mimari davranış üzerinden zayıflatabilen bir sınıf olarak özetlenebilir. Bu nedenle işletim sistemi tarafında çekirdek izolasyonuna yönelik mitigasyonlar (ör. sayfa tablosu ayrıştırma yaklaşımları) gündeme gelmiştir.

Spectre ise daha geniş bir aile gibi düşünülebilir: dallanma tahmini ve tahminli yürütmenin yan etkilerini kullanarak, bir süreç içinde veya süreçler arası sınırları hedefleyen varyantlar görülebilir. Bu genişlik, mitigasyonların da daha çok katmanlı olmasına neden olmuştur: derleyici bariyerleri, tarayıcı korumaları, CPU mikrocode güncellemeleri ve uygulama düzeyi sertleştirmeler birlikte değerlendirilir.

Bu ayrım, kurumların risk iletişiminde de faydalıdır: Meltdown odaklı önlemler daha çok çekirdek izolasyonu ve OS/hypervisor tarafında yoğunlaşırken, Spectre sınıfı riskler daha geniş ekosistem etkileri doğurabilir.

Kurumsal Risk Senaryoları

Spectre/Meltdown etkisi, kurumun sistem mimarisine göre değişir. Uç nokta tarafında tarayıcılar ve sandbox mekanizmaları öne çıkar. Çünkü web içerikleri, çalıştığı ortamda farklı süreçlerle etkileşime girebilecek yollar arayabilir ve tahminli yürütme kaynaklı yan kanal riskleri tarayıcı güvenliğiyle kesişir. Bu yüzden tarayıcı güncellemeleri, site izolasyonu gibi mimari kararlar ve JavaScript çalışma zamanı kısıtları tarihsel olarak önem kazanmıştır.

Sunucu tarafında ise sanallaştırma ve çok kiracılı kullanım modeli riskin merkezindedir. Aynı fiziksel host üzerinde birden fazla VM veya konteyner çalışıyorsa, paylaşılmış CPU kaynakları nedeniyle mikro‑mimari yan kanallar daha anlamlı hâle gelebilir. Bu durumda kurum için soru, “kritik iş yükleri paylaşımlı donanımda mı çalışıyor?” sorusudur. Hassas anahtarlar, kimlik servisleri, ödeme sistemleri veya regülasyon kapsamındaki iş yükleri, daha sıkı izolasyon gerektirebilir.

Bir diğer risk alanı, uzun süreli gizlilik gerektiren veri setleridir. Eğer mikro‑mimari sızıntı, token/anahtar gibi bir sırra ulaşmaya yol açarsa; geçmiş arşivlerin ve uzun süreli oturumların etkisi büyüyebilir. Bu nedenle anahtarların yaşam döngüsü, kısa ömürlü kimlik belirteçleri ve HSM kullanımı gibi kontroller, mikro‑mimari riskin etkisini azaltan tamamlayıcı katmanlar olarak değerlendirilmelidir.

Mitigasyon Stratejileri: Çok Katmanlı Yaklaşım

Spectre/Meltdown yönetiminde tek bir ‘güncelle ve bitti’ yaklaşımı yerine, çok katmanlı bir mitigasyon paketi gerekir. İlk katman, işletim sistemi ve mikrocode güncellemeleridir. OS yamaları, çekirdek izolasyonu ve bellek erişim sınırlarını güçlendirebilir; mikrocode güncellemeleri ise CPU’nun bazı spekülatif davranışlarını sınırlandırmaya veya yeni kontrol mekanizmaları sunmaya yardımcı olabilir.

İkinci katman, sanallaştırma ve bulut katmanıdır. Hypervisor güncellemeleri, konuk işletim sistemi ile host arasındaki sınırların güçlendirilmesinde kritik rol oynar. Kurumlar, özellikle yüksek hassasiyetli iş yüklerinde ‘dedicated host’ veya güçlü ayrıştırma seçeneklerini değerlendirebilir. Bu kararlar, performans maliyeti ve operasyonel maliyetle birlikte ele alınmalıdır; çünkü bazı mitigasyonlar CPU performansını etkileyebilir.

Üçüncü katman, uygulama ve derleyici seviyesidir. Bazı Spectre sınıfı risklerde derleyicinin ürettiği kod ve bariyer mekanizmaları önem kazanır. Bu yüzden güncel toolchain, güvenli derleme bayrakları ve kritik bileşenlerde güvenli kod gözden geçirme pratikleri devreye girer. Tarayıcı tarafında ise site izolasyonu, süreç ayrıştırma ve güncel çalışma zamanı mitigasyonları riskin etkisini azaltır.

Operasyonel Yönetim: Envanter, Test ve Değişiklik Disiplini

Bu açık sınıflarını yönetmek için kurumların önce görünürlük kazanması gerekir. Hangi CPU modelleri ve hangi host’lar kullanılıyor? Hangi işletim sistemi sürümleri ve hypervisor sürümleri devrede? Hangi bulut hizmetlerinde hangi izolasyon modeli var? Bu envanter olmadan, risk bazlı önceliklendirme yapmak mümkün değildir.

İkinci kritik adım, değişiklik yönetimi ve performans testidir. Mikrocode/OS mitigasyonları bazı iş yüklerinde gecikme veya throughput değişimi üretebilir. Bu nedenle pilot uygulama, performans metrikleriyle doğrulama ve geri dönüş planı (rollback) işletilmelidir. Kurumlar, kritik sistemlerde yamaları geciktirmeye çalıştığında, bunun açık bir risk kabulü olduğunu yönetim seviyesinde netleştirmelidir.

Üçüncü adım, sürekliliktir. Spectre/Meltdown ilk dalga ile bitmemiş; zaman içinde yeni varyantlar, yeni mitigasyon önerileri ve ürün güncellemeleri gelmiştir. Bu nedenle güvenlik programı, CPU/OS güvenlik bültenlerini izleme, düzenli patch uyumu raporlama ve kritik iş yükleri için izolasyon kararlarını periyodik gözden geçirme döngüsüne sahip olmalıdır.

Tamamlayıcı Kontroller: Etkiyi Sınırlamak

Mikro‑mimari riskler tamamen ortadan kaldırılamasa bile, etkisi mimari ve operasyonel kontrollerle sınırlanabilir. Anahtarların HSM’de tutulması, imzalama servislerinin ayrı segmentlerde çalışması, minimum yetki prensibi, kısa ömürlü oturum belirteçleri ve hassas verinin bellek içinde tutulma süresinin azaltılması gibi kararlar, olası bir sızıntının etkisini daraltır.

Ayrıca tespit ve olay müdahalesi tarafında; kritik sistemlerde beklenmedik performans davranışları, olağan dışı süreç yoğunluğu ve sanallaştırma katmanındaki anormallikler izlenebilir. Bu sinyaller, her zaman doğrudan Spectre/Meltdown istismarını kanıtlamaz; ancak ‘anormal’ davranışlar için erken uyarı üretip inceleme başlatmaya yarar.

Sonuç

Spectre ve Meltdown, donanım performans optimizasyonlarının güvenlikte yeni bir tehdit sınıfı doğurabileceğini net biçimde gösterdi. Bu sınıfın en önemli dersi, güvenliğin yalnızca uygulama kodu ve ağ kontrolleriyle sınırlı olmadığı; işlemci mikro‑mimarisi ve çalışma zamanı davranışının da risk üretebildiğidir.