Güvenli Yazılım Kütüphaneleri (SBoM) Nedir?

kullanici1

Nisan 3, 2026

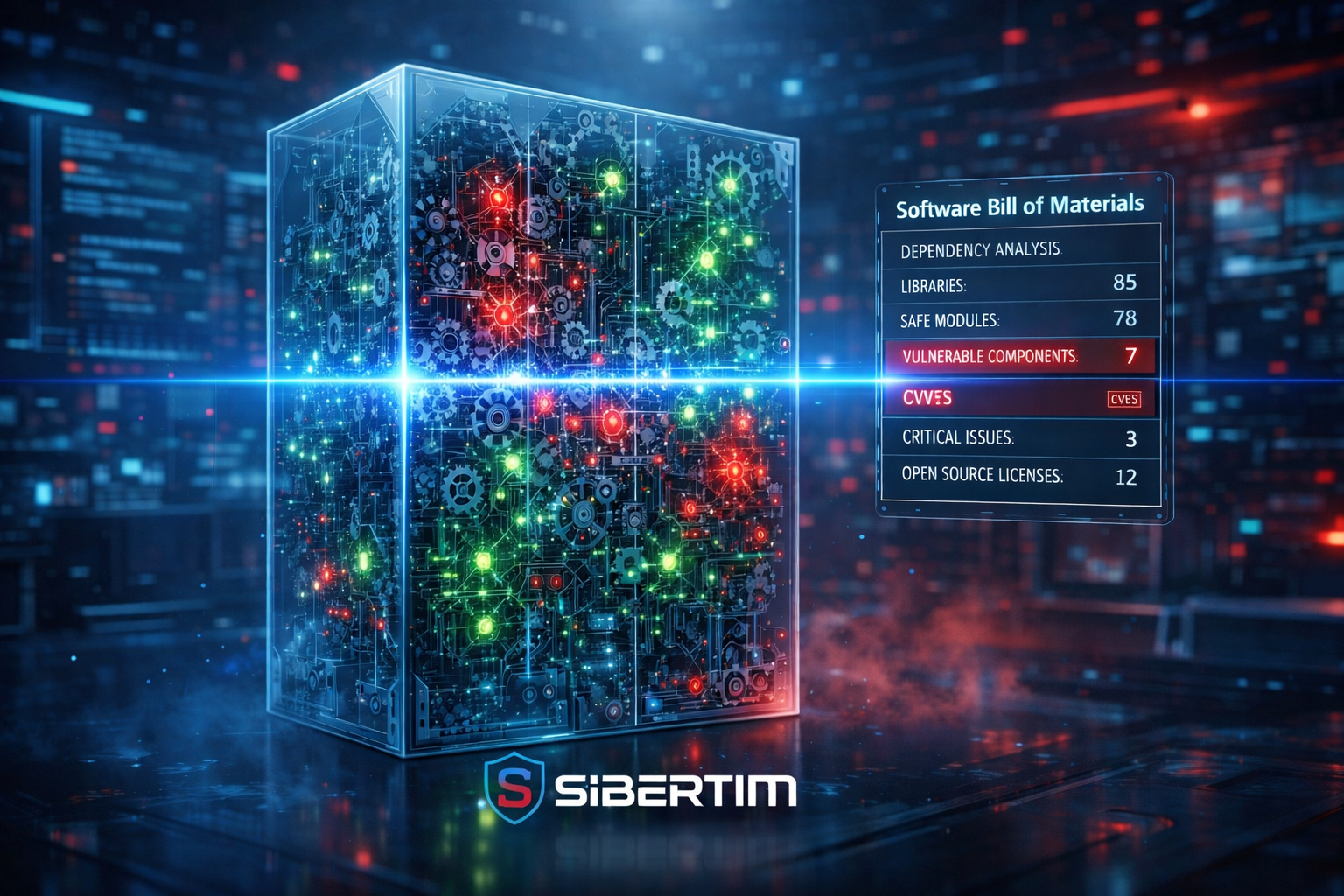

Modern yazılım geliştirme süreçlerinde, bir uygulamanın kodunun %80 ila %90’ı açık kaynaklı kütüphanelerden ve üçüncü taraf bileşenlerden oluşmaktadır. Geliştiriciler tekerleği yeniden icat etmek yerine, hazır kütüphaneleri (NPM, PyPI, Maven vb.) projelerine dahil ederek hız kazanırlar. Ancak bu durum, yazılımın güvenliğini doğrudan bu kütüphanelerin geliştiricilerine ve o kütüphanelerdeki potansiyel açıklara bağımlı hale getirir. SBoM (Software Bill of Materials), yani Yazılım Malzeme Listesi, bir yazılımın içindeki tüm bileşenlerin, kütüphanelerin ve bağımlılıkların detaylı bir envanteridir. Kişisel Verilerin Korunması Kanunu (KVKK) kapsamında, bir kurumun kendi yazdığı kod güvenli olsa bile, kullandığı bir kütüphane üzerinden yaşanan veri sızıntısı, kurumun “teknik tedbir” ve “tedarikçi yönetimi” sorumluluğundadır.

SBoM, bir yazılımın “içindekiler” etiketidir. Tıpkı bir gıda ürününün içindeki koruyucuları bilmek gibi, SBoM da yazılımın hangi açık kaynaklı kütüphaneleri kullandığını, bu kütüphanelerin sürümlerini ve lisanslarını listeler. Yazılım tedarik zinciri (Supply Chain) saldırılarının artmasıyla birlikte, SBoM kullanımı bir lüks değil, güvenlik gereksinimi haline gelmiştir. KVKK açısından, kişisel verileri işleyen bir uygulamanın içindeki “deliklerin” (zafiyetlerin) bilinmemesi, veri güvenliği risklerinin yönetilemediği anlamına gelir. SBoM sayesinde, popüler bir kütüphanede (örneğin Log4j) bir açık çıktığında, kurum hangi uygulamalarının bu riskten etkilendiğini saniyeler içinde tespit edebilir.

Çalışma Mantığı / Teknik Arka Plan

SBoM oluşturma süreci, yazılımın geliştirme (CI/CD) bandına entegre edilen otomatik araçlarla yürütülür.

Teknik süreç şu katmanları kapsar:

- Bağımlılık Analizi: Yazılımın kullandığı ana kütüphaneler ve bu kütüphanelerin de kullandığı “geçişli bağımlılıklar” (transitive dependencies) taranır.

- Envanter Oluşturma: Tespit edilen tüm bileşenler; isim, sürüm, tedarikçi ve benzersiz hash değerleri ile standart formatlarda (CycloneDX, SPDX) listelenir.

- Zafiyet Eşleştirme: SBoM listesindeki bileşenler, küresel zafiyet veritabanları (NVD – National Vulnerability Database) ile eşleştirilerek kritik açıklar (CVE) belirlenir.

- Sürekli İzleme: Yazılım yayında olduğu sürece, SBoM listesindeki kütüphaneler için yeni bir açık çıkıp çıkmadığı sürekli denetlenir.

Kullanım Senaryoları veya Saldırı Perspektifi

Saldırı perspektifinden bakıldığında, en yaygın yöntem “Bağımlılık Karışıklığı” (Dependency Confusion) veya “Zehirli Kütüphane” saldırılarıdır. Saldırgan, popüler bir kütüphaneye kişisel verileri dışarı sızdıran küçük bir kod ekler. Geliştiriciler bu kütüphaneyi güncellediğinde, saldırı tüm kurumsal uygulamalara yayılır. Kullanım senaryosunda; bir kurumun web sitesi üzerinden müşteri kayıtları toplanıyor olsun. Eğer sitenin kullandığı bir JavaScript kütüphanesi (örneğin eski bir jQuery sürümü) üzerinden “Cross-Site Scripting” (XSS) saldırısı yapılırsa, saldırgan müşteri verilerini ele geçirebilir. SBoM bu zayıf halkanın üretim aşamasında fark edilmesini ve kapatılmasını sağlar.

Riskler ve Etkileri

SBoM ve kütüphane yönetiminin ihmal edilmesinin en büyük riski, “Görünmez Zafiyetler”dir. Kurum, kendi yazdığı kodu binlerce kez test etse de, kullandığı tek bir kütüphane tüm sistemi savunmasız bırakabilir. Teknik risk olarak; kütüphanelerin birbiriyle çakışması (dependency hell) veya güncel olmayan bir kütüphanenin sistemde “arka kapı” oluşturması söz konusudur. KVKK açısından etkisi; bir veri ihlali yaşandığında Kurul’un (KVKK Kurulu), “bilinen ve yaması yayınlanmış bir kütüphane açığı üzerinden sızıntı gerçekleşmesini” kurumun ağır ihmali olarak değerlendirmesidir. Bu, sadece teknik bir hata değil, yasal bir uyumsuzluk felaketine dönüşür.

Tespit Yöntemleri

Yazılım kütüphanelerindeki riskleri saptamak için şu teknik yöntemler uygulanır:

- SCA (Software Composition Analysis): Yazılımın içindeki tüm üçüncü taraf bileşenleri otomatik olarak tarayan ve risk skorlaması yapan araçların kullanımı.

- SBoM Denetimi: Tedarikçilerden gelen yazılımların yanında SBoM listesinin istenmesi ve bu listenin kurumun güvenlik standartlarıyla karşılaştırılması.

- Dinamik ve Statik Analiz (DAST/SAST): Kütüphanelerin sadece varlığına değil, çalışma zamanındaki davranışlarına ve kod yapısındaki güvenlik açıklarına bakılması.

- Açık Kaynak İstihbaratı: Kullanılan kütüphanelerin geliştiricilerinin ve topluluklarının (GitHub yıldızları, güncelleme sıklığı vb.) güvenilirliğinin analizi.

Önleme ve Güvenlik Önlemleri

- Küratörlü Depolar (Private Repositories): Geliştiricilerin internetteki her kütüphaneyi doğrudan indirmesi yerine, kurum tarafından güvenlik taramasından geçirilmiş “onaylı kütüphane havuzlarının” (Artifactory, Nexus vb.) kullanılması.

- SBoM Otomasyonu: Her yazılım derleme (build) işleminde otomatik olarak güncel bir SBoM dosyası üretilmeli ve arşivlenmelidir.

- Yama Politikası: Kritik bir zafiyet içeren (CVE skoru yüksek) kütüphanelerin kullanımına sistem tarafından otomatik engel getirilmeli ve güncel sürüme geçiş zorunlu tutulmalıdır.

- Tedarikçi Sözleşmeleri: Dışarıdan alınan yazılımlar için SBoM sunma zorunluluğu ve kütüphane kaynaklı ihlallerde sorumluluk maddeleri sözleşmelere eklenmelidir.

Kurumsal Perspektif / Gerçek Hayat Kullanımı

Kurumsal yönetim ve KVKK uyumu açısından SBoM, “Tedarikçi Yönetimi” ve “Ve ri Güvenliği”nin kesişim noktasıdr. KVKK Madde 12 uyarınca veri sorumlusu, teknik tedbirleri almak zorundadır. Log4j vakasında görüldüğü üzere, dünya genelinde binlerce kurum hangi sistemlerinde bu kütüphanenin olduğunu bilmedikleri için haftalarca risk altında kalmıştır. SBoM kullanan kurumlar ise birkaç dakika içinde riskli bölgelerini belirleyip yamalamışlardır.

Gerçek hayatta, özellikle kritik altyapı, finans ve sağlık sektöründeki kurumlar, kullandıkları her yazılımın “genetik haritasını” (SBoM) bilmekle yükümlüdür. KVKK Kurulu, bir veri ihlali incelemesinde “yazılımın güncelliği ve bileşen güvenliği” konusunu teknik bir kriter olarak ele alır. SBoM, kurumun “modern ve bilinçli bir güvenlik yönetimi” yaptığının en güçlü teknik kanıtıdır.