Pass-the-Hash ve Pass-the-Ticket Saldırıları: Kimlik Doğrulama Mekanizmalarına Yönelik Tehditler

kullanici1

Mart 25, 2026

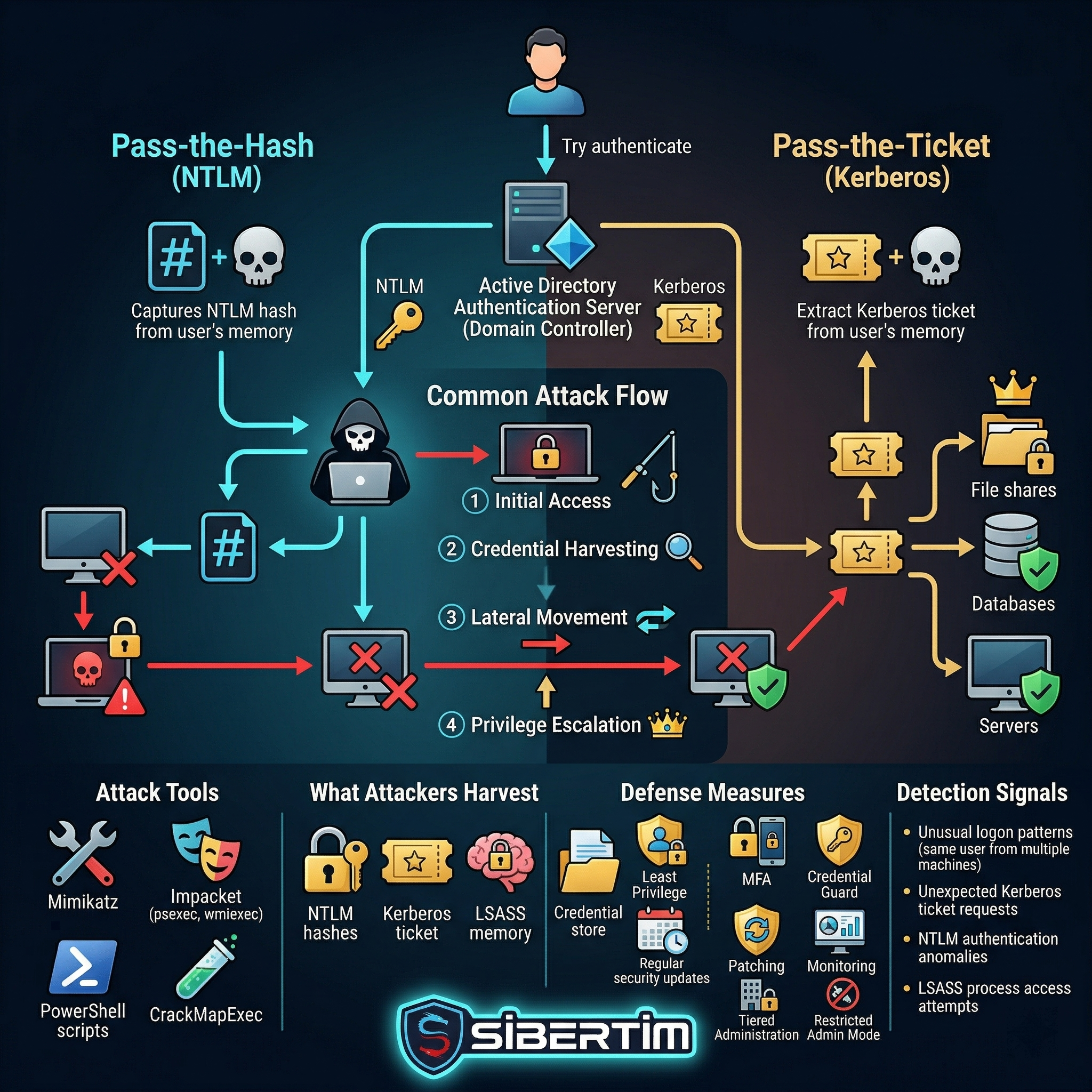

Kurumsal ağ altyapılarında kullanıcı kimlik doğrulama işlemleri genellikle merkezi sistemler üzerinden gerçekleştirilir. Özellikle Windows tabanlı ağlar ve Active Directory ortamları, kullanıcıların sisteme güvenli bir şekilde erişmesini sağlamak için farklı kimlik doğrulama mekanizmaları kullanır.

Ancak saldırganlar bazı durumlarda kullanıcı parolalarını doğrudan ele geçirmek yerine kimlik doğrulama sürecinde kullanılan hash değerlerini veya oturum biletlerini hedef alabilir. Bu tür saldırılar sayesinde saldırganlar parolayı bilmeden kullanıcı kimliği ile sisteme erişim sağlayabilir.

Bu kapsamda en yaygın kullanılan saldırı tekniklerinden ikisi Pass-the-Hash (PtH) ve Pass-the-Ticket (PtT) saldırılarıdır. Her iki yöntem de kimlik doğrulama süreçlerinde kullanılan kriptografik verileri ele geçirerek yetkisiz erişim elde etmeyi amaçlar.

Bu nedenle bu saldırıların çalışma mantığını anlamak, kurumsal ağ güvenliğini sağlamak açısından oldukça önemlidir.

Pass-the-Hash (PtH) Nedir?

Pass-the-Hash saldırısı, bir kullanıcının parola hash değerinin ele geçirilerek doğrudan kimlik doğrulama işlemlerinde kullanılması yöntemidir.

Windows sistemlerinde kullanıcı parolaları genellikle hash formatında saklanır. Bu hash değerleri kimlik doğrulama süreçlerinde parola yerine kullanılabilir.

Saldırgan bir sistemde yönetici yetkisi elde ettiğinde veya bellek üzerinde bulunan kimlik doğrulama verilerine erişebildiğinde kullanıcıların hash değerlerini ele geçirebilir. Daha sonra bu hash değerleri kullanılarak başka sistemlere giriş yapılabilir.

Bu saldırı yönteminde saldırganın gerçek parolayı bilmesine gerek yoktur. Hash değerinin ele geçirilmesi yeterlidir.

Pass-the-Hash Saldırısı Nasıl Çalışır?

Pass-the-Hash saldırısı genellikle şu adımlarla gerçekleştirilir:

- Saldırgan hedef sistemde ilk erişimi elde eder.

- Sistem belleğinde veya kimlik doğrulama veritabanında bulunan parola hash değerlerini toplar.

- Elde edilen hash değerleri kimlik doğrulama araçları ile kullanılır.

- Saldırgan başka sistemlere bu hash değerlerini kullanarak erişim sağlar.

Bu yöntem özellikle ağ içerisinde yatay hareket (lateral movement) gerçekleştirmek için kullanılır.

Pass-the-Ticket (PtT) Nedir?

Pass-the-Ticket saldırısı, Kerberos kimlik doğrulama sürecinde kullanılan ticket (bilet) bilgilerinin ele geçirilmesi ve başka sistemlere erişim için kullanılması yöntemidir.

Kerberos protokolünde kullanıcı sisteme giriş yaptığında belirli süre geçerli olan bir kimlik doğrulama bileti oluşturulur. Bu bilet sayesinde kullanıcı her istekte tekrar parola girmek zorunda kalmaz.

Eğer saldırgan bu ticket bilgilerini ele geçirirse, kullanıcı gibi davranarak sistem içerisinde yetkisiz işlemler gerçekleştirebilir.

Bu saldırı özellikle Active Directory ortamlarında sıkça karşılaşılan bir tehdit türüdür.

Pass-the-Ticket Saldırısı Nasıl Çalışır?

Pass-the-Ticket saldırısı genellikle şu adımlarla gerçekleşir:

- Saldırgan hedef sistemde oturum bilgilerini elde eder.

- Sistem belleğinde bulunan Kerberos ticket bilgileri çıkarılır.

- Bu ticket değerleri saldırganın sistemine aktarılır.

- Saldırgan bu ticket ile başka sistemlere erişim sağlar.

Bu sayede saldırgan, geçerli bir oturum kullanıcısı gibi davranarak sistem içerisinde farklı kaynaklara erişebilir.

Pass-the-Hash ve Pass-the-Ticket Arasındaki Farklar

Her iki saldırı yöntemi de kimlik doğrulama mekanizmalarını hedef alır. Ancak kullanılan veriler ve saldırı yöntemi açısından bazı farklılıklar bulunmaktadır.

Pass-the-Hash

- NTLM kimlik doğrulama mekanizmasını hedef alır

- Parola hash değerleri kullanılır

- Genellikle Windows kimlik doğrulama sistemlerinde görülür

Pass-the-Ticket

- Kerberos kimlik doğrulama protokolünü hedef alır

- Kerberos ticket bilgileri kullanılır

- Active Directory ortamlarında yaygındır

Bu farklılıklar saldırganların hedef sisteme göre farklı teknikler kullanmasına neden olur.

Bu Saldırılara Karşı Alınabilecek Önlemler

Pass-the-Hash ve Pass-the-Ticket saldırılarını önlemek için çeşitli güvenlik önlemleri uygulanabilir.

Güçlü Kimlik Doğrulama Politikaları

Çok faktörlü kimlik doğrulama sistemleri kullanmak saldırı riskini azaltabilir.

Güncel Sistem Kullanımı

İşletim sistemlerinin ve güvenlik yamalarının güncel tutulması önemlidir.

Yetki Sınırlandırması

Kullanıcılara yalnızca gerekli minimum yetkiler verilmelidir.

Credential Guard ve Güvenlik Özellikleri

Modern Windows sistemlerinde bulunan güvenlik özellikleri kimlik doğrulama verilerini korumaya yardımcı olabilir.

Ağ İzleme Sistemleri

Şüpheli oturum hareketleri ve yetkisiz erişim girişimleri güvenlik araçları ile izlenmelidir.

Sonuç

Pass-the-Hash ve Pass-the-Ticket saldırıları, kurumsal ağlarda kullanılan kimlik doğrulama mekanizmalarını hedef alan önemli saldırı teknikleri arasında yer alır. Bu saldırılar sayesinde saldırganlar gerçek parolaları bilmeden kullanıcı kimliği ile sisteme erişim sağlayabilir.

Özellikle Active Directory ve Windows tabanlı ağlarda bu tür saldırılara karşı gerekli güvenlik önlemlerinin alınması büyük önem taşır. Güçlü kimlik doğrulama yöntemleri, yetki sınırlandırmaları ve güvenlik izleme sistemleri bu tür tehditlere karşı etkili bir savunma sağlayabilir.

Doğru yapılandırılmış güvenlik politikaları sayesinde Pass-the-Hash ve Pass-the-Ticket saldırılarının oluşturabileceği riskler önemli ölçüde azaltılabilir.