Pretexting ve İnsan Psikolojisi İstismarı

kullanici1

Mart 17, 2026

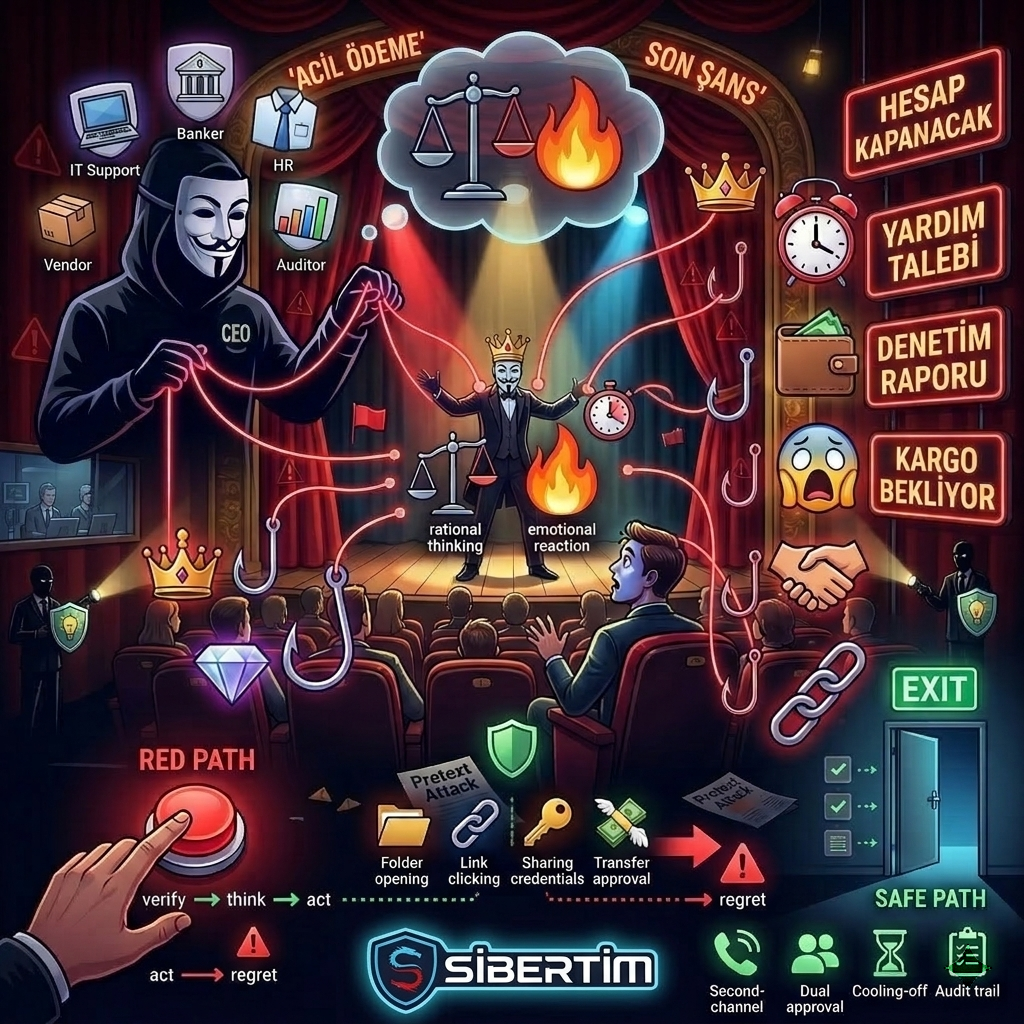

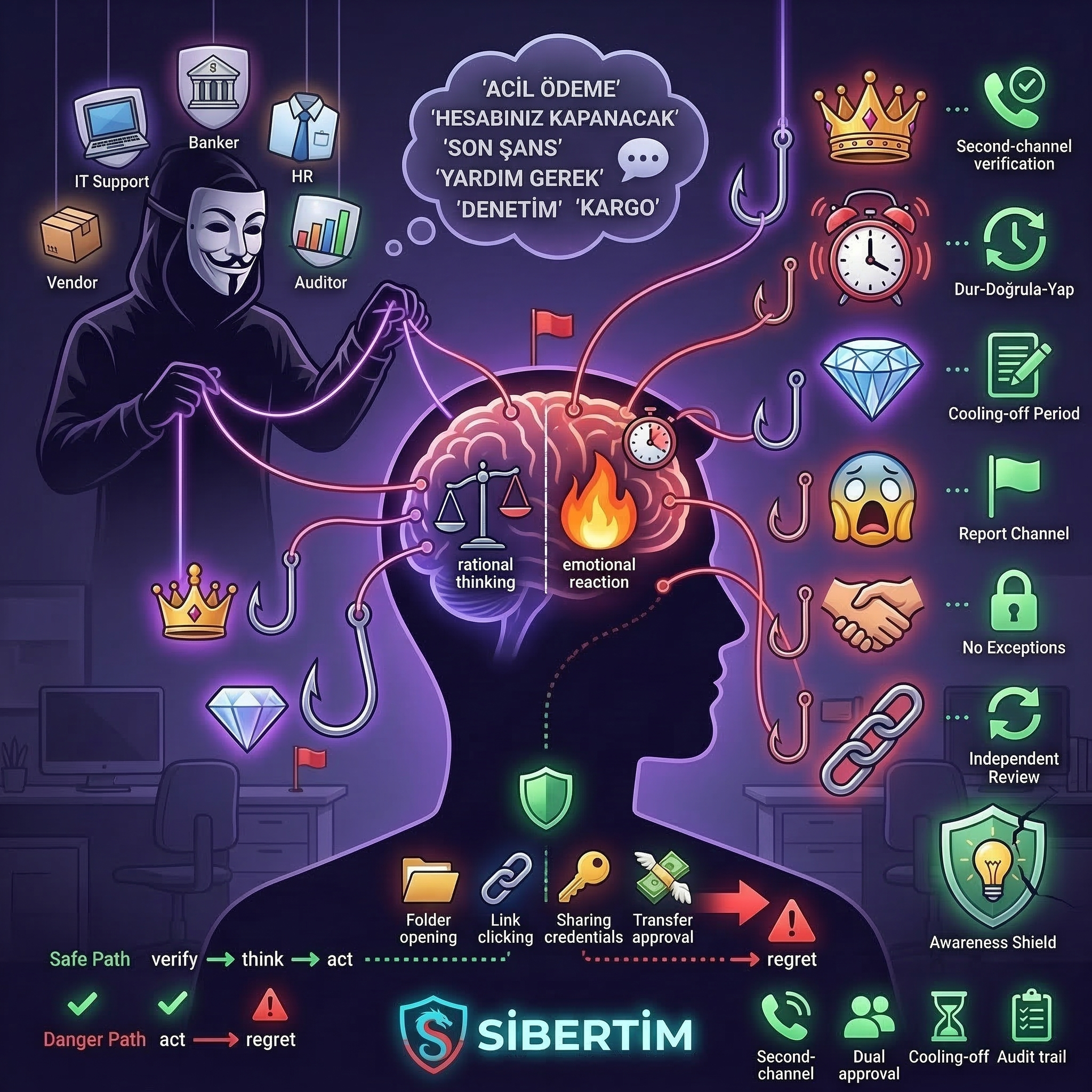

Teknoloji ne kadar gelişirse gelişsin, saldırı zincirinin en kırılgan halkası çoğu zaman insandır. Pretexting, bu gerçeği sistematik biçimde kullanan bir sosyal mühendislik yaklaşımıdır: saldırgan, hedefe “inandırıcı bir senaryo” (pretext) sunar ve hedefin psikolojik reflekslerini tetikleyerek normalde yapmayacağı bir eylemi yapmasını sağlar. Bu eylem bir dosyayı açmak, bir bağlantıya tıklamak, bir kimlik bilgisini paylaşmak, bir transferi onaylamak veya bir güvenlik kuralını ‘istisna’ olarak delmek olabilir.

Pretexting’i diğer sosyal mühendislik türlerinden ayıran şey, tek bir mesajdan ziyade kurgunun derinliğidir. Saldırgan, rol yapar: IT destek, banka görevlisi, tedarikçi temsilcisi, yönetici asistanı, kargo firması, denetçi, insan kaynakları veya müşteri gibi. Bu rol; dil, zamanlama, terminoloji, küçük ayrıntılar ve bazen gerçek hayattan toplanmış bilgilerle güçlendirilir. Bu makale, pretexting’in nasıl çalıştığını bir saldırı kılavuzu olmadan; psikolojik prensipler, tipik senaryo desenleri, risk alanları ve savunma stratejileri üzerinden ele alır.

Pretexting Nedir?

Pretexting, hedefi manipüle etmek için önceden hazırlanmış bir hikâye ve kimlik kurgusudur. Amaç, hedefin güvenini kazanmak ve karar mekanizmasını “hızlı ve duygusal” moda iterek kontrol noktalarını aşmaktır. Kimlik avı (phishing) çoğu zaman tek bir e-posta ile çalışır; pretexting ise birden fazla temas, farklı kanallar ve daha uzun bir ikna süreci içerebilir.

Kurumsal ortamda pretexting genellikle iki şeye dayanır: (1) organizasyonel rollere duyulan otomatik saygı (yönetici, denetçi, IT), (2) iş akışlarının hız baskısı (acil onay, kritik kesinti, müşteri kaybı). Bu yüzden pretexting, teknik zafiyetlerden bağımsız olarak iş süreçlerini hedef alan bir “insan zafiyeti” saldırısı olarak değerlendirilmelidir.

İnsan Psikolojisi Hangi Noktalardan İstismar Edilir?

Pretexting’in başarısı, insanın karar verme heuristiklerini (kısa yollarını) hedef alır. En yaygın psikolojik tetikleyiciler:

1) Otorite (Authority):

Üst düzey yönetici, denetçi veya IT rolü, sorgulamayı azaltabilir. İnsanlar otoriteyi ‘doğru’ ile karıştırma eğilimindedir.

2) Aciliyet ve zaman baskısı:

“Acil ödeme”, “hesap kapanacak”, “sistem duracak” gibi ifadeler, analitik düşünmeyi zayıflatır ve hızlı hata üretir.

3) Kıtlık ve fırsat baskısı:

“Sınırlı süre”, “son şans”, “kampanya bitiyor” gibi söylemler, rasyonel kontrol yerine refleksle hareket etmeye iter.

4) Korku ve kayıp kaçınması:

İnsanlar kayıptan kaçınmak için riskli kararlar alabilir. ‘Ceza’, ‘işten çıkarma’, ‘veri sızıntısı’ gibi korkular bu yüzden sık kullanılır.

5) Yardımseverlik ve sosyal norm:

Bir ‘yardım’ talebi (kargo yönlendirme, acil dosya, müşteri sorunu) çoğu kişide otomatik destek refleksi doğurur.

6) Tutarlılık ve taahhüt:

Hedef bir kez küçük bir adım attığında (ör. bilgiyi doğrulama), sonraki daha büyük adımları da ‘tutarlı’ olmak için yapabilir.

Bu tetikleyiciler, herkes için geçerlidir; hedefin “dikkatsiz” olması gerekmez. İyi kurgulanmış bir pretext, en deneyimli kişileri bile zorlayabilir.

Yaygın Pretext Senaryoları (Yüksek Seviye)

Kurumsal hayatta tekrar eden pretext desenleri vardır. Detaylı saldırı tarifine girmeden, savunma açısından bilinmesi gereken örnek desenler şunlardır:

- IT destek rolü: “Hesabınızı doğrulamamız gerekiyor”, “VPN sorunu var”, “güncelleme yaptık” gibi senaryolarla işlem yaptırma.

• Finans/ödeme baskısı: “Acil fatura”, “tedarikçi IBAN değişti”, “CEO talimatı” gibi iş akışlarını hedefleme (BEC/CEO fraud ile kesişir).

• Denetim ve uyum: “Acil denetim”, “log istiyoruz”, “KVKK/GDPR incelemesi” gibi korku/otorite kombinasyonu.

• Kargo/teslimat: “Paketiniz bekliyor”, “adres doğrulayın” gibi günlük hayat alışkanlıklarına yaslanma.

• HR ve iç iletişim: “Yeni sözleşme”, “prim formu”, “yeni politika” gibi merak ve sosyal norm tetikleyicileri.

• Müşteri şikâyeti: “Acil hata”, “hesabım açılmıyor” gibi servis kalitesi baskısıyla hızlı işlem yaptırma.

Bu senaryoların ortak noktası, hedefin ‘işini yapmak’ isterken güvenlik kontrolünü ikinci plana itmesidir.

Kurumlar İçin Etkiler ve Risk

Pretexting’in etkisi, bir kişinin yaptığı tek bir hatanın ötesine geçebilir. Tipik sonuçlar:

- Kimlik bilgisi sızıntısı ve hesap ele geçirme: Oturum bilgisi, MFA onayı veya parola paylaşımı üzerinden.

• Yetkisiz işlem ve finansal kayıp: Transfer onayları, fatura ödemeleri, tedarikçi hesap değişiklikleri.

• İç sistemlere giriş: Erişim talebi, geçici istisna veya uzaktan destek oturumu üzerinden.

• Veri ifşası: Dosya paylaşımı, ekran görüntüsü, log/rapor adı altında hassas verinin gönderilmesi.

• İtibar ve güven kaybı: Müşteri verisi veya finansal olaylar kamuya yansıyabilir.

Bu riskler, teknik kontrollerin yanında süreç ve insan faktörü yönetimini zorunlu kılar. Pretexting’e karşı savunma, yalnızca eğitimle değil; aynı zamanda “yanlış yapmayı zorlaştıran” iş akışlarıyla başarılı olur.

Savunma Stratejisi: İnsan + Süreç + Teknoloji

Pretexting’e karşı etkili savunma, üç katmanı birlikte çalıştırır:

1) İnsan (farkındalık ve refleks):

Eğitim, ‘korkutmak’ yerine karar refleksi kazandırmalıdır. Örneğin “dur–doğrula–sonra yap” alışkanlığı, aciliyet baskısında bile otomatik devreye girmelidir. Raporlama kanalı (tek tıkla bildirim) ve pozitif geri bildirim, davranış değişimini hızlandırır.

2) Süreç (doğrulama kapıları):

Kritik işlemlerde ikinci kanal doğrulama (out-of-band), çift onay, limit politikaları ve ‘IBAN değişikliği’ gibi riskli eylemler için zorunlu bekleme süresi (cooling-off) büyük etki yaratır. “Acil” taleplerin kural dışı ilerlemesini engelleyen prosedürler, pretexting’in en sevdiği zemini daraltır.

3) Teknoloji (sinyal ve kontrol):

E-posta güvenliği, DMARC, URL filtreleme, MFA ve risk bazlı doğrulama, cihaz güvenliği, EDR/XDR ve SOAR playbook’ları, kullanıcı hatasını ‘olaya’ dönüşmeden yakalamaya yardım eder. Özellikle finansal süreçlerde, onay akışının merkezi ve loglanabilir olması kritik bir korumadır.

Bu üç katman birlikte kurgulanmadığında, eğitim tek başına yetersiz kalır; teknoloji tek başına da insanın hız baskısını çözemez.

Etkili Bir Program İçin Gerekli Adımlar

Pretexting’e karşı kurumsal dayanıklılık, ölçülebilir bir programla artar:

- Kritik süreçleri seç: Ödeme, tedarikçi değişikliği, erişim istisnası, hesap kurtarma gibi yüksek etkili akışları belirle.

• Doğrulama standartlarını yaz: Kim, hangi talebi hangi kanaldan doğrular? ‘Acil’ talebin istisnası var mı?

• Simülasyon ve tatbikat: Kontrollü senaryolarla refleksleri test et; sonuçları cezalandırmak için değil, iyileştirmek için kullan.

• Raporlama kanalı kur: Kullanıcıların şüpheli talebi hızlı bildirmesini kolaylaştır.

• Metrik izle: Bildirim oranı, doğrulama uyumu, yanlış pozitif/negatif trendleri, MTTR.

• Sürekli iyileştir: Gerçek olaylardan ve simülasyonlardan öğrenilenleri süreç ve teknik kontrollere geri besle.

Sonuç olarak pretexting, ‘insanı kandırma’ üzerinden ilerleyen bir saldırı türüdür; ama savunma da insanı suçlamadan, doğru süreç ve teknolojiyle insanın hata yapma olasılığını düşürerek güçlenebilir. Kurum, doğru doğrulama kapılarını ve raporlama kültürünü kurduğunda, en iyi kurgulanmış pretext bile etkisini kaybetmeye başlar.