Prefetching: Siber Güvenlikteki Rolü ve Etkileri

kullanici1

Mart 7, 2026

Prefetching Nedir?

Dijital çağda hız, kullanıcı deneyiminin vazgeçilmez bir parçasıdır. İşte tam da bu noktada prefetching devreye girer. Prefetching, bilgisayar sistemlerinde performansı artırmak amacıyla verilerin veya komutların ihtiyaç duyulmadan önce getirilmesi tekniğidir. Bu proaktif yaklaşım, sistemin gelecekte neyin talep edileceğini tahmin ederek bilgiyi önceden yüklemesiyle bekleme sürelerini azaltmayı hedefler. Temelde, veriye erişimdeki gecikmeyi maskelemek ve veriyi önbellek gibi daha hızlı erişilebilir bir depolama alanına taşımak için kullanılır. Sonuç olarak, bu durum kullanıcıların dijital deneyimini sorunsuz hale getirir ve genel sistem verimliliğini artırır.

Elbette, bu performans iyileştirme amacı, tüm prefetching mekanizmalarının altında yatan temel motivasyondur. Ancak, prefetching’in bir tahmin mekanizmasına dayanması, doğal olarak bir yanılma payı içerir. Bu durum, performans kazançları ile potansiyel kaynak israfı veya güvenlik riskleri arasında dikkatli bir denge kurulmasını zorunlu kılar. Yanlış tahminler sadece performansı düşürmekle kalmayıp, aynı zamanda güvenlik açıklarına da yol açabilir. Bu nedenle, güvenlik önlemlerinin sadece doğrudan saldırıları engellemekle yetinmeyip, aynı zamanda yanlış tahminlerin olumsuz etkilerini de yönetmesi büyük önem taşır.

Nasıl Çalışır? (Önbellekleme ve Tahmin Mekanizmaları)

Prefetching, hangi bellek adreslerinin veya kaynakların bir sonraki adımda erişileceğini öngörerek ve bunları önbellek gibi daha hızlı erişilebilir depolama alanlarına yükleyerek faaliyet gösterir. Bu öngörüler, donanım düzeyinde karmaşık algoritmalarla veya yazılım düzeyinde programlama ipuçları aracılığıyla yapılabilir. Örneğin, işlemciler (CPU’lar) genellikle önbellek kaçaklarını azaltmak için veri kalıplarını (döngülerde diziler üzerinde yineleme gibi) tespit eden prefetching mekanizmalarına sahiptir. Diğer yandan, yazılımda ise geliştiriciler belirli kaynakları önceden yüklemek için özel etiketler veya komutlar kullanabilirler.

Prefetching’in etkinliği, kullanılan tahmin algoritmalarının doğruluğuna doğrudan bağlıdır. Bu algoritmalar, basit sıralı erişimlerden (stride prefetching) karmaşık erişim kalıplarına (korelasyon prefetching) kadar çeşitlilik gösterebilir. Özellikle dallanma tahmini ve sezgisel yöntemler, işlemcinin bir sonraki komut için hangi veriye ihtiyaç duyacağını öngörmesine yardımcı olur. Ancak, bu tahminlerin yanlış olması durumunda, önbellek kirliliği ve bant genişliği israfı gibi performans düşüşleri yaşanabilir.

Tahmin mekanizmalarının bu karmaşıklığı, siber güvenlik açısından yeni saldırı yüzeyleri yaratır. Bir saldırgan, bu tahmin algoritmalarını manipüle ederek veya onların yanılma paylarını istismar ederek (örneğin, yan kanal saldırılarında önbellek durumunu etkileyerek) bilgi sızdırabilir. Bu durum, güvenlik araştırmalarının sadece bilinen zafiyetleri değil, aynı zamanda bu tahmin mekanizmalarının iç işleyişini de derinlemesine anlaması gerektiğini göstermektedir.

Prefetching Türleri

Prefetching, uygulandığı katmana ve amacına göre farklı türlere ayrılmaktadır:

Donanım Düzeyinde Prefetching (CPU Prefetching):

İşlemcilerde (CPU) yerleşik olarak bulunan ve yazılım müdahalesi olmadan çalışan mekanizmalardır. Genellikle diziler üzerinde döngüler gibi öngörülebilir bellek erişim kalıplarını tespit ederek verileri önbelleğe (L , L , L /Lgibi farklı seviyelerdeki önbelleklere) yükler. Bu, önbellek kaçaklarını azaltmayı ve işlemcinin veriye beklemeden erişmesini sağlamayı amaçlar. Modern işlemcilerin çoğu, performansı artırmak için bu tür prefetching özelliklerini içerir. Donanım prefetching, sistemin temel performansını etkileyen ve genellikle yazılımcının doğrudan kontrol edemediği bir alandır. Bu nedenle, potansiyel güvenlik açıklarının ve yan etkilerinin anlaşılması kritik öneme sahiptir.

Yazılım Düzeyinde Prefetching (İşletim Sistemleri ve Derleyiciler):

İşletim sistemleri, dosya ve bellek erişim gecikmesini azaltmak için öngörücü sayfalama (anticipatory paging) gibi tekniklerle prefetching kullanır. Öte yandan, derleyiciler ise programcıların kodlarına prefetching ipuçları eklemesine olanak tanıyan özel talimatlar (örneğin x mimarisinde prefetch, GCC’de __builtin_prefetch) sunar. Yazılım prefetching, geliştiricilere performansı optimize etme gücü verirken, yanlış veya kötü niyetli kullanımda sistem kaynaklarını israf etme veya güvenlik riskleri oluşturma potansiyeli taşır.

Web Tarayıcı Mekanizmaları

Web deneyimini hızlandırmak için tarayıcılar çeşitli prefetching teknikleri kullanır:

- DNS Prefetching: Bir bağlantıya tıklanmadan önce alan adlarının IP adreslerine çözümlenmesini sağlar. Bu sayede DNS sorgusu gecikmesi ortadan kalkar ve sayfa yükleme süresi kısalır. Genellikle <link rel=”dns-prefetch” href=”https://example.com/”> etiketi veya HTTP başlığı ile belirtilir. Özellikle CDN’ler ve çok sayıda üçüncü taraf kaynak kullanan siteler için oldukça faydalıdır. Ancak erken DNS sorguları gizlilik ve bilgi sızıntısı riskleri taşıyabilir.

- Bağlantı Prefetching (Link Prefetching): Kullanıcının tıklaması muhtemel bağlantılı web sayfalarını veya varlıkları (JavaScript, CSS, resimler vb.) kullanıcı tıklamadan önce yükler. Bu işlem <link rel=”prefetch” href=”next.html”> etiketiyle yapılır. Bu doğrudan içerik yüklemesi yaptığı için bant genişliği ve sunucu kaynakları üzerinde daha büyük bir etkisi vardır, bu da kötüye kullanımda DoS risklerini artırabilir. Aynı zamanda kullanıcı davranışını tahmin etme potansiyeli gizlilik endişelerini beraberinde getirir.

- Kaynak Ön Yükleme (Resource Preloading): Mevcut sayfa yüklenirken kritik kaynakları (fontlar, scriptler) paralel olarak getirir. Prefetching’den farklı olarak, tarayıcı tarafından göz ardı edilemez. Performans için çok etkili olsa da, yanlış kullanımı sayfa yüklemesini yavaşlatabilir.

- Önceden Oluşturma (Prerendering): Kullanıcının bir sonraki ziyaret etmesi muhtemel olan sayfayı gizli bir sekmede tamamen yükler ve oluşturur (DOM, CSS, JavaScript dahil). Bu, en agresif prefetching türüdür. Performans kazancı büyük olsa da, yüksek kaynak tüketimi ve güvenlik/gizlilik riskleri barındırır.

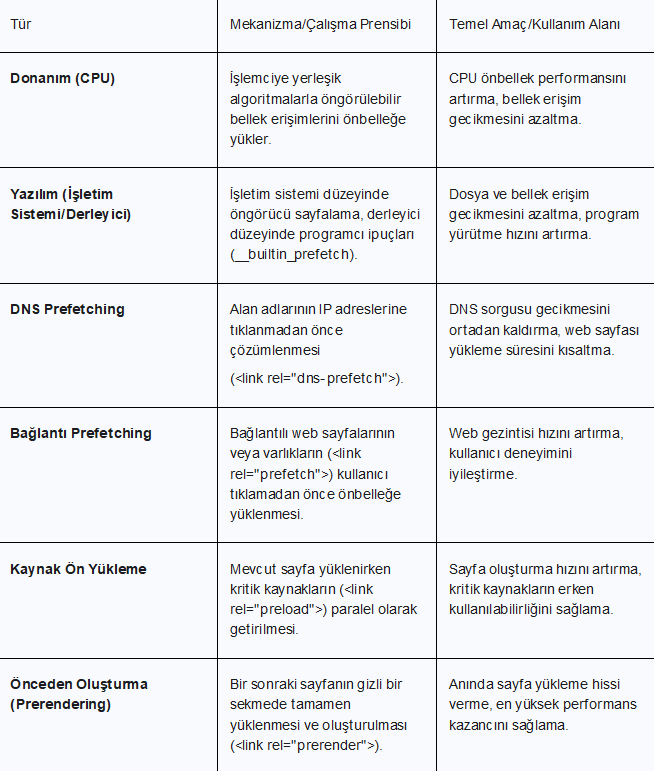

Aşağıdaki tablo, prefetching’in farklı türlerini, mekanizmalarını ve kullanım alanlarını özetl

Prefetching’in Performans Faydaları

Prefetching’in birincil faydası, web sitesi performansını önemli ölçüde artırmasıdır. İçeriği arka planda yükleyerek, sayfaların yüklenme süresini dramatik şekilde azaltabilir. Bu, kullanıcı deneyimi üzerinde büyük bir etki yaratır. Sayfa açılış hızı, etkileşim ve memnuniyet oranlarını doğrudan etkiler.

Ayrıca, tarayıcıdan sunucuya giden gecikmeyi azaltır. Kaynaklar ihtiyaç duyulmadan önce yüklendiği için kullanıcı bir bağlantıya tıkladığında içerik hazırdır. Bu durum, özellikle sınırlı veri planları veya yavaş bağlantıya sahip mobil kullanıcılar için avantajlıdır.

Prefetching ayrıca enerji ve maliyet açısından da fayda sağlayabilir. Sunucu kaynakları daha verimli kullanılır, sayfa oluşturma süresi düşer. Ancak, bu faydaların doğru prefetching stratejileriyle elde edilmesi gerekir.

Siber Güvenlikteki Önemi ve Riskleri

Prefetching mekanizmalarının doğası, çeşitli siber saldırılar için potansiyel vektörler sunar ve ciddi güvenlik endişelerine yol açabilir.

Gizlilik Endişeleri

Prefetching, kullanıcıların hangi alan adlarına erişmeye çalıştığını veya hangi içeriği görüntüleyebileceğini önceden tahmin ederek DNS sorguları yapar veya kaynakları yükler.Bu durum, ciddi gizlilik endişelerine yol açabilir. Özellikle hassas veri içeren bağlantılar için prefetching kullanımı dikkatli bir şekilde değerlendirilmelidir.

Kullanıcı İzleme ve Bilgi Sızıntısı Potansiyeli

Prefetching, kullanıcıların ziyaret etmedikleri veya ziyaret etmeyi planlamadıkları sitelerden bile verilerin indirilmesine neden olabilir. Bu, üçüncü taraf sitelerin, kullanıcının çerezleri veya IP adresi gibi potansiyel olarak tanımlayıcı bilgilerini, kullanıcı siteye açıkça ilgi göstermeden önce elde etmesine olanak tanır. Örneğin, bir bankacılık sitesinde, kullanıcının ipotek yönetimi sayfasını ziyaret ettiğini, bu sayfaya özgü harici kaynaklara yapılan DNS istekleri üzerinden bir dinleyici tarafından çıkarılabilir. Bu tür bir bilgi sızıntısı, kullanıcının çevrimiçi davranışları hakkında istenmeyen profiller oluşturulmasına yol açabilir.

Prefetching, özellikle çapraz kaynaklı (cross-origin) bağlantılar söz konusu olduğunda, kullanıcının açık rızası olmadan veya farkında olmadan kişisel verilerinin (çerezler, IP adresleri) üçüncü taraflara ifşa edilmesine ve bu veriler üzerinden detaylı kullanıcı profilleri oluşturulmasına olanak tanır. Tarayıcılar bu riski azaltmaya çalışsa da (örneğin, Speculation Rules API’nin çerez göndermemesi ve izole ağ bağlamı kullanması), tam bir koruma sağlamak zordur. Bu durum, reklamcılık, veri madenciliği ve hedefli saldırılar için yeni vektörler yaratır. Kullanıcıların dijital ayak izi, ziyaret etmedikleri siteler üzerinden bile genişleyebilir. Güvenlik ve gizlilik düzenlemelerinin bu tür dolaylı veri toplama yöntemlerini de kapsayacak şekilde güncellenmesi ve tarayıcıların daha sıkı varsayılan gizlilik ayarları sunması gerekliliğini ortaya koyar.

Saldırı Vektörleri ve Güvenlik Açıkları

Prefetching mekanizmalarının doğası, çeşitli siber saldırılar için potansiyel vektörler sunar.

Önbellek Kirliliği (Cache Pollution) ve Performans Düşüşü

Prefetching’in en bilinen yan etkilerinden biri önbellek kirliliğidir. Yanlış tahminler sonucunda, ihtiyaç duyulmayacak veriler önbelleğe yüklenerek, gerçekten faydalı olan verilerin önbellekten atılmasına (eviction) neden olabilir.Bu durum, sistem performansını düşürür ve bant genişliğini boşa harcar.Saldırganlar, bu mekanizmayı istismar ederek, hedeflenen sistemin önbelleğini gereksiz verilerle doldurabilir ve böylece meşru işlemlerin performansını kasıtlı olarak düşürebilir.

Prefetching’in neden olduğu önbellek kirliliği, bir saldırgan tarafından kasıtlı olarak tetiklenebilir ve bir Hizmet Reddi (DoS) saldırısı vektörü olarak kullanılabilir. Saldırgan, hedef sistemin önbelleğini gereksiz verilerle doldurarak, meşru işlemlerin ihtiyaç duyduğu verilerin önbellekten atılmasına ve dolayısıyla sistemin yavaşlamasına veya çökmesine neden olabilir. Bu, performans optimizasyonu için tasarlanmış bir özelliğin, kötü niyetli aktörler tarafından bir saldırı aracı olarak nasıl kullanılabileceğine dair bir örnektir. Savunma stratejileri, sadece doğrudan saldırıları değil, aynı zamanda sistem kaynaklarının dolaylı yoldan manipülasyonunu da hesaba katmalıdır. Özellikle kaynak kısıtlı sistemlerde bu risk daha da artar.

Yan Kanal Saldırıları (Side-Channel Attacks) ve Spekülatif Yürütme

Modern işlemciler, performansı artırmak için “spekülatif yürütme” (speculative execution) adı verilen bir teknik kullanır; bu, komutların gerçekten ihtiyaç duyulup duyulmayacağı kesinleşmeden önce yürütülmesidir. Prefetching, bu spekülatif yürütme fikrini kullanarak verileri önbelleğe yükler. Ancak, bu spekülatif erişimlerin bellek önbelleğinin durumunu değiştirmesi, saldırganların zamanlama farklılıklarını kullanarak hassas bilgileri sızdırmasına olanak tanıyan yan kanal saldırılarına yol açabilir. Spectre gibi zafiyetler, bu tür spekülatif yürütme hatalarını istismar ederek çekirdek belleğinden veya diğer süreçlerden veri çalabilir. Prefetch talimatları, ayrıcalık kontrolleri yapmadığı için, saldırganlar bu talimatların yürütme süresini ölçerek önbellek durumunu ve dolayısıyla hassas verilerin varlığını veya yokluğunu çıkarabilirler. Gerçek dünya örnekleri arasında RSA ve AES gibi şifreleme anahtarlarının sızdırılması bulunmaktadır.

Prefetching, modern işlemcilerin spekülatif yürütme mekanizmalarıyla birleştiğinde, geleneksel yazılım güvenlik önlemlerini (Adres Alanı Düzeni Rastgeleleştirmesi – ASLR, Çekirdek ASLR – KASLR, süreç izolasyonu) atlayabilen ve şifreleme anahtarları gibi kritik hassas verileri önbellek yan kanalları aracılığıyla sızdırabilen güçlü saldırı vektörleri yaratır. Prefetch talimatlarının ayrıcalık denetimi yapmaması, saldırganlara çekirdek belleği gibi normalde erişilemeyen alanlara ilişkin bilgi edinme olanağı tanır. Bu durum, siber güvenlikte sadece yazılım zafiyetlerine odaklanmanın yetersiz olduğunu, aynı zamanda donanım mimarisindeki ince davranışların da derinlemesine anlaşılması ve güvenliğinin sağlanması gerektiğini göstermektedir. Bu tür saldırılar, bulut bilişim ortamları ve çok kullanıcılı sistemler için özellikle tehlikelidir, çünkü bir kullanıcının spekülatif yürütmesi diğer kullanıcıların verilerini sızdırabilir. Bu durum, donanım üreticileri, işletim sistemi geliştiricileri ve uygulama geliştiricileri arasında daha sıkı işbirliğini ve mimari düzeyde yeni savunma mekanizmalarının geliştirilmesini zorunlu kılar.

İstenmeyen İçerik Yüklemeleri ve Kötü Amaçlı Yazılım Riskleri

Prefetching, kullanıcının aslında ziyaret etmeyi düşünmediği sayfaların veya kaynakların indirilmesine neden olabilir. Bu durum, özellikle kötü niyetli sitelerden gelen “drive-by downloads” (kullanıcının bilgisi olmadan otomatik indirmeler) riskini artırır. Bir saldırgan, prefetching mekanizmasını istismar ederek, kullanıcının tıklamasına gerek kalmadan kötü amaçlı yazılımları veya zararlı içeriği kullanıcının sistemine indirmeye çalışabilir.Bu, “sıfır tıklama” (zero-click) saldırılarına zemin hazırlayabilir.

Hizmet Reddi (DoS) Saldırıları ve Kaynak Tüketimi

Yanlış veya kötü niyetli prefetching uygulamaları, sunucu ve istemci tarafında kaynakların aşırı tüketilmesine yol açarak Hizmet Reddi (DoS) saldırılarına zemin hazırlayabilir. Özellikle prerendering gibi agresif prefetching yöntemleri, kullanıcının ziyaret etmeyeceği sayfaları tamamen yükleyerek gereksiz bant genişliği, işlem gücü ve bellek tüketimine neden olabilir. Bir saldırgan, çok sayıda prefetch isteği göndererek hedef sunucuyu veya kullanıcının cihazını aşırı yükleyebilir, bu da meşru kullanıcılar için hizmetin reddedilmesine yol açar.

Prefetching’in doğasında var olan “gereksiz kaynak tüketimi” potansiyeli, kötü niyetli aktörler tarafından bir Hizmet Reddi (DoS) saldırısı vektörü olarak kullanılabilir. Saldırganlar, yoğun ve yanlış hedeflenmiş prefetch istekleri göndererek hem istemci cihazların (bellek, bant genişliği) hem de sunucuların (bant genişliği, işlem gücü, depolama) kaynaklarını tüketebilir, bu da hizmetin kesintiye uğramasına veya bulut tabanlı hizmetlerde ciddi maliyet artışlarına yol açabilir. Bu durum, prefetching’i uygulayan web sitesi sahipleri ve servis sağlayıcıları için önemli bir operasyonel risk oluşturur. Performans iyileştirmesi hedeflenirken, aynı zamanda altyapı maliyetlerinin artması ve hizmet kesintileri yaşanması riskiyle karşı karşıya kalınabilir. Bu, prefetching stratejilerinin yalnızca performans değil, aynı zamanda maliyet ve güvenlik açısından da dikkatlice optimize edilmesi gerektiğini göstermektedir.

Güvenli Olmayan HTTP Metotlarının Kötüye Kullanımı

HTTP GET ve HEAD istekleri “güvenli” olarak kabul edilir, yani bu isteklerin sunucu üzerinde herhangi bir değişikliğe neden olmaması beklenir. Ancak, bazı web uygulamaları çıkış (logout) işlevselliğini veya hesap doğrulama gibi işlemleri GET istekleriyle uygular. Tarayıcıların ayrım gözetmeksizin bağlantıları önceden getirmesi (prefetching), bu tür “güvenli olmayan” GET isteklerinin otomatik olarak tetiklenmesine neden olabilir. Bu durum, kullanıcının farkında olmadan oturumunun kapatılmasına, hesap doğrulamalarının tetiklenmesine veya hatta dosya silme gibi istenmeyen eylemlerin gerçekleşmesine yol açabilir. Bu, web uygulaması geliştiricilerinin HTTP metotlarını doğru kullanmalarının ve prefetching’in beklenmedik yan etkilerini göz önünde bulundurmalarının önemini vurgulayan kritik bir güvenlik açığıdır

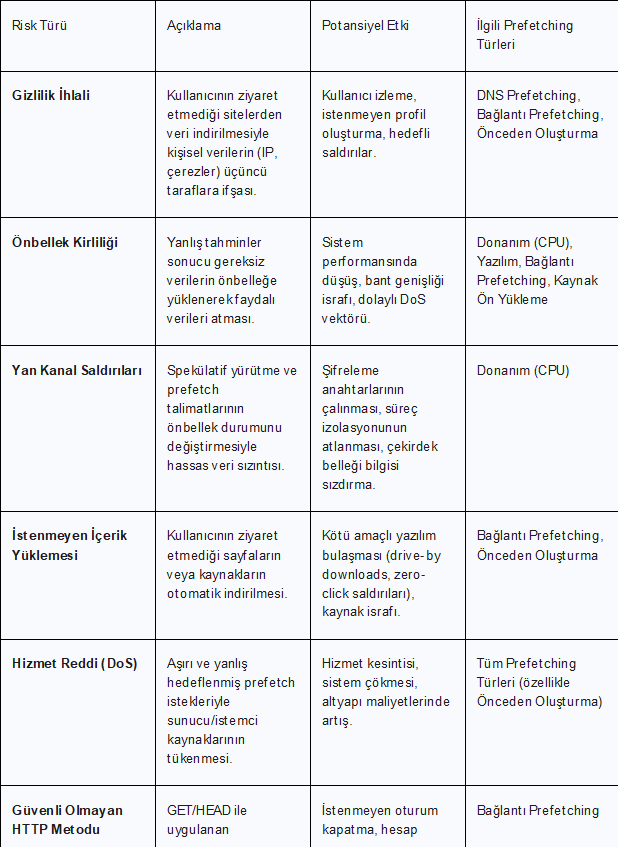

Aşağıdaki tablo, prefetching ile ilişkili başlıca siber güvenlik risklerini ve potansiyel etkilerini detaylandırmaktadır:

Adli Bilişimdeki Rolü

Prefetching, siber güvenlik olaylarının adli analizinde önemli bir rol oynar. Windows işletim sistemi, bir uygulama ilk kez belirli bir konumdan çalıştırıldığında bir prefetch dosyası oluşturur. Bu dosyalar, uygulamanın yüklenme süresini hızlandırmak için kullanılırken, adli araştırmacılar için kullanıcının sistemdeki uygulama geçmişi hakkında değerli veriler içerir.

Prefetch Dosyalarının Uygulama Geçmişi Analizinde Kullanımı

Prefetch dosyaları, çalıştırılabilir dosyanın adı, çalıştırılma zaman damgaları (son sekiz çalıştırma zamanı dahil), çalıştırılma sayısı ve yürütülebilir dosyanın eriştiği dosya ve dizin yolları gibi bilgileri barındırır. Bu veriler, bir uygulamanın ne zaman ve kaç kez çalıştırıldığına dair kanıt sunarak, kötü amaçlı yazılımların veya şüpheli programların sistemdeki faaliyetlerini takip etmek için kullanılabilir. Sistemin kapatılıp açılması bile prefetch dosyalarındaki verilerde herhangi bir değişikliğe yol açmaz, bu da onları kalıcı bir adli kanıt kaynağı yapar. PECmd.exe ve WinPrefetchView gibi araçlar, bu dosyaları ayrıştırmak ve analiz etmek için yaygın olarak kullanılır.

Windows Prefetch dosyaları, bir siber güvenlik olayı (örneğin, kötü amaçlı yazılım bulaşması, yetkisiz erişim) meydana geldiğinde, olay müdahale ekipleri için kritik bir adli kanıt kaynağıdır. Bu dosyalar, şüpheli uygulamaların ne zaman, kaç kez çalıştığı ve hangi dosyalara eriştiği gibi bilgileri sağlayarak, bir olayın tam kapsamını anlamaya yardımcı olur. Bu, prefetching’in performans artırıcı bir özellik olmasının yanı sıra, aynı zamanda değerli bir adli eser olarak da işlev gördüğünü göstermektedir.

Sonuç olarak

Prefetching, bilgisayar sistemlerinde ve web’de performansı artırmak için vazgeçilmez bir tekniktir. Verileri ve komutları ihtiyaç duyulmadan önce yükleyerek, bekleme sürelerini önemli ölçüde azaltır, kullanıcı deneyimini iyileştirir ve sistem verimliliğini artırır. Donanım düzeyinden web tarayıcılarına kadar geniş bir yelpazede uygulanan bu teknik, dijital etkileşimlerimizin hızını ve akıcılığını doğrudan etkilemektedir.

Ancak, prefetching’in doğasında var olan tahmin mekanizmaları ve kaynak tüketimi, beraberinde ciddi siber güvenlik riskleri getirmektedir. Gizlilik ihlalleri, önbellek kirliliği, yan kanal saldırıları, istenmeyen içerik yüklemeleri, Hizmet Reddi (DoS) saldırıları ve güvenli olmayan HTTP metotlarının kötüye kullanımı gibi tehditler, prefetching’in yanlış veya kötü niyetli kullanımında ortaya çıkabilir. Özellikle modern işlemcilerdeki spekülatif yürütme mekanizmalarıyla birleştiğinde, prefetching, geleneksel güvenlik önlemlerini aşabilen ve hassas verileri sızdırabilen sofistike saldırı vektörlerine zemin hazırlayabilir.

Bu risklere rağmen, prefetching’in sağladığı performans faydaları göz ardı edilemez. Bu nedenle, kritik olan, performansı güvenlikten ödün vermeden optimize etmektir. Web geliştiricileri ve sistem yöneticileri, prefetching stratejilerini dikkatlice planlamalı, potansiyel riskleri anlamalı ve bunları azaltmak için gerekli önlemleri almalıdır. Bu, doğru prefetching türünün seçilmesi, kaynakların akıllıca yönetilmesi ve tarayıcıların sunduğu gizlilik odaklı özelliklerin kullanılması gibi adımları içerir. Ayrıca, prefetching dosyalarının adli bilişimdeki değeri, güvenlik olaylarının soruşturulmasında önemli bir araç olarak kabul edilmelidir.

Özetle, prefetching, modern bilişim dünyasının ayrılmaz bir parçasıdır ve doğru uygulandığında büyük faydalar sağlar. Ancak, bu faydaların güvenli bir şekilde elde edilmesi için sürekli dikkat, kapsamlı güvenlik değerlendirmeleri ve gelişen tehdit ortamına karşı proaktif savunma stratejileri hayati önem taşımaktadır.