Kernel Exploit Geliştirme Temelleri: İşletim Sistemi Güvenliğinin Kritik Noktası

kullanici1

Mart 24, 2026

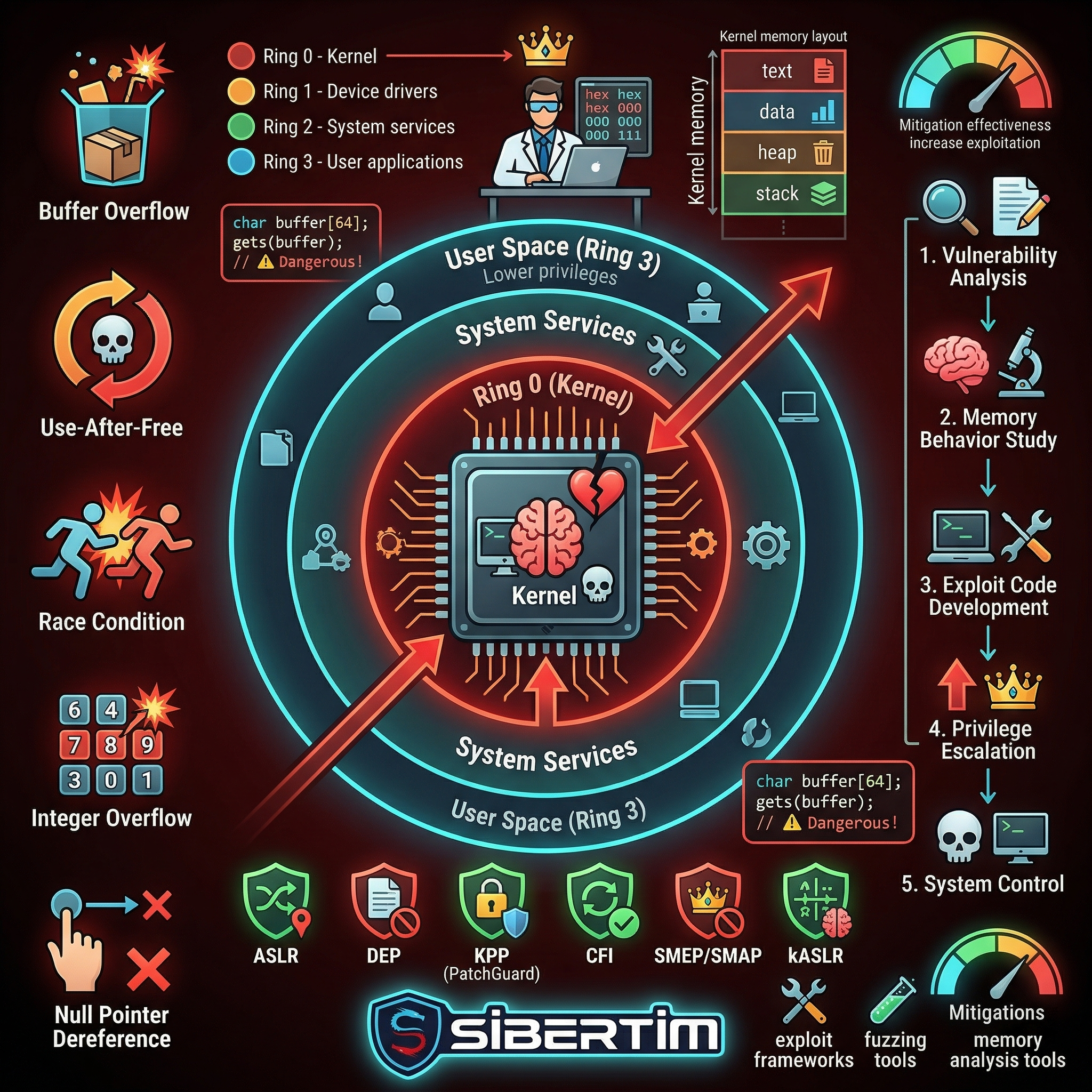

Modern işletim sistemleri, donanım kaynaklarını yönetmek ve uygulamalar arasında güvenli bir çalışma ortamı sağlamak için karmaşık bir mimariye sahiptir. Bu mimarinin merkezinde yer alan kernel (çekirdek), sistemin en kritik bileşenlerinden biridir. Kernel, işlemci yönetimi, bellek yönetimi, donanım erişimi ve sistem çağrıları gibi temel işlevleri kontrol eder.

Kernel seviyesinde çalışan kodlar en yüksek yetkilere sahip olduğu için bu seviyede oluşabilecek güvenlik açıkları ciddi riskler oluşturabilir. Eğer bir saldırgan kernel seviyesinde bir güvenlik açığını istismar ederse, sistem üzerinde tam kontrol elde edebilir.

Bu nedenle kernel exploit geliştirme, siber güvenlik araştırmalarında ve güvenlik açıklarının analiz edilmesinde önemli bir alan olarak kabul edilir. Kernel exploit geliştirme, işletim sistemi çekirdeğinde bulunan zafiyetleri analiz ederek bu zafiyetlerin nasıl kullanılabileceğini anlamaya dayanır.

Bu çalışmalar genellikle güvenlik araştırmaları, hata analizi ve işletim sistemi güvenliğini geliştirmek amacıyla yapılmaktadır.

Kernel Nedir?

Kernel, işletim sisteminin temel bileşenidir ve donanım ile yazılım arasındaki iletişimi yönetir. Kullanıcı uygulamaları doğrudan donanıma erişemez; bunun yerine kernel aracılığıyla sistem kaynaklarını kullanır.

Kernel’in başlıca görevleri şunlardır:

- işlemci yönetimi

- bellek yönetimi

- cihaz sürücülerinin kontrolü

- dosya sistemi yönetimi

- sistem çağrılarının yönetimi

Bu görevler nedeniyle kernel, işletim sisteminin en yüksek yetki seviyesinde çalışır. Bu durum kernel güvenliğini son derece önemli hale getirir.

Kernel Exploit Nedir?

Kernel exploit, işletim sistemi çekirdeğinde bulunan bir güvenlik açığından yararlanarak saldırganın daha yüksek yetkiler elde etmesini sağlayan bir saldırı yöntemidir.

Çoğu durumda kernel exploitleri şu amaçlarla kullanılabilir:

- yetki yükseltme (privilege escalation)

- güvenlik mekanizmalarını atlatma

- sistem üzerinde tam kontrol elde etme

Kernel seviyesinde çalışan bir exploit başarılı olduğunda saldırgan sistem üzerinde yönetici seviyesinde erişim elde edebilir.

Kernel Güvenlik Açıkları

Kernel exploit geliştirme süreci genellikle çekirdekte bulunan belirli türde güvenlik açıklarının analiz edilmesi ile başlar.

En yaygın kernel güvenlik açıkları şunlardır:

Buffer Overflow

Bellek sınırlarının aşılması sonucu sistem belleğinin manipüle edilmesine neden olabilir.

Use-After-Free

Bir bellek alanı serbest bırakıldıktan sonra tekrar kullanıldığında ortaya çıkan hatalardır.

Race Condition

Birden fazla işlem aynı kaynağa eş zamanlı erişmeye çalıştığında ortaya çıkan tutarsızlıklar güvenlik açıklarına yol açabilir.

Integer Overflow

Sayısal işlemlerde oluşan taşmalar beklenmeyen bellek erişimlerine neden olabilir.

Bu tür hatalar saldırganların kernel belleğini manipüle etmesine olanak sağlayabilir.

Kernel Exploit Geliştirme Süreci

Kernel exploit geliştirme genellikle belirli aşamalardan oluşur.

- Güvenlik Açığının Analizi

Öncelikle kernel kodunda bulunan bir güvenlik açığı detaylı şekilde analiz edilir.

- Bellek Davranışının İncelenmesi

Exploit geliştirme sürecinde sistem belleğinin nasıl davrandığını anlamak önemlidir.

- Exploit Kodunun Geliştirilmesi

Saldırgan güvenlik açığını kullanarak hedef sistemde istenen davranışı oluşturacak bir exploit kodu geliştirir.

- Yetki Yükseltme

Başarılı bir exploit genellikle saldırganın daha yüksek yetkiler elde etmesini sağlar.

Bu süreç oldukça karmaşık olabilir ve işletim sistemi mimarisi hakkında derin bilgi gerektirir.

Kernel Güvenliğini Artıran Modern Mekanizmalar

Modern işletim sistemleri kernel seviyesindeki saldırıları önlemek için çeşitli güvenlik mekanizmaları kullanmaktadır.

Address Space Layout Randomization (ASLR)

Bellek adreslerinin rastgele yerleştirilmesini sağlayarak exploit geliştirmeyi zorlaştırır.

Kernel Patch Protection

Kernel belleğinin yetkisiz şekilde değiştirilmesini engeller.

Data Execution Prevention (DEP)

Belleğin belirli bölümlerinde kod çalıştırılmasını engeller.

Control Flow Integrity

Program akışının beklenmeyen şekilde değiştirilmesini zorlaştırır.

Bu güvenlik mekanizmaları kernel exploitlerinin geliştirilmesini önemli ölçüde zorlaştırmaktadır.

Kernel Güvenliği İçin Öneriler

Kernel seviyesindeki güvenlik risklerini azaltmak için bazı önlemler uygulanabilir.

Sistem Güncellemeleri

İşletim sistemi güvenlik yamalarının düzenli olarak uygulanması önemlidir.

Güvenlik Denetimleri

Kernel kodu düzenli olarak güvenlik analizlerinden geçirilmelidir.

Yetki Sınırlandırması

Kullanıcıların gereksiz yetkilerle çalışması engellenmelidir.

Güvenli Yazılım Geliştirme

Kernel modülleri geliştirilirken güvenli kodlama prensiplerine dikkat edilmelidir.

Sonuç

Kernel exploit geliştirme, işletim sistemi güvenliğinin en karmaşık ve kritik alanlarından biridir. Kernel seviyesinde bulunan güvenlik açıkları saldırganların sistem üzerinde tam kontrol elde etmesine neden olabilir.

Bu nedenle kernel güvenliği, modern işletim sistemlerinin güvenlik mimarisinde önemli bir yer tutmaktadır. Güvenlik araştırmaları, güvenli yazılım geliştirme süreçleri ve düzenli sistem güncellemeleri kernel tabanlı saldırılara karşı önemli bir savunma sağlar.

Doğru güvenlik önlemleri uygulandığında kernel seviyesindeki riskler büyük ölçüde azaltılabilir.