Hashing (Özetleme) Fonksiyonları ve Güvenlikteki Rolü (SHA-256): Dijital Dünyanın Parmak İzi

kullanici1

Mart 5, 2026

Geri Dönüşü Olmayan Yolculuk

Bir meyve sıkacağını düşünün. İçine elma, armut ve çilek atıyorsunuz. Makine çalışıyor ve ortaya karışık bir meyve suyu çıkıyor. Şimdi size bu meyve suyunu verip, onu tekrar elma, armut ve çilek haline getirmenizi istesem? Bu imkansızdır. İşte Hashing (Özetleme) fonksiyonları, dijital verinin meyve sıkacağıdır. Herhangi bir boyuttaki veriyi (bir parola veya devasa bir ansiklopedi) alır, karıştırır ve sabit uzunlukta, benzersiz bir karakter dizisine dönüştürür. Ve bu işlem tek yönlüdür; özetten geriye dönüp orijinal veriyi bulamazsınız.

Siber güvenlik dünyasında “Şifreleme” (Encryption) ile “Özetleme” (Hashing) en çok karıştırılan iki kavramdır. Şifreleme bir kasadır; anahtarı olan açar. Hashing ise bir parmak izidir; verinin kendisi değil, kimliğidir. Bugün internet bankacılığına girerken, Bitcoin transfer ederken veya bir dosya indirirken güvenliğinizi sağlayan görünmez kahraman, özellikle SHA 256 algoritmasıdır. Sektördeki en büyük yanılgı, hashing’in sadece parolaları saklamak için kullanıldığıdır. Oysa o, verinin Bütünlüğünün (Integrity) yegane garantisidir. Bu kapsamlı rehberde; Çığ Etkisi’nin (Avalanche Effect) büyüsünü, MD5 ve SHA-1’in çöküşünü getiren “Çakışma” (Collision) kabusunu, Bitcoin madenciliğinin arkasındaki matematiği ve parolalarınızı Rainbow Table saldırılarından koruyan “Tuzlama” (Salting) sanatını en ince teknik detayına kadar inceleyeceğiz.

Hashing Nedir? Kriptografik Blender

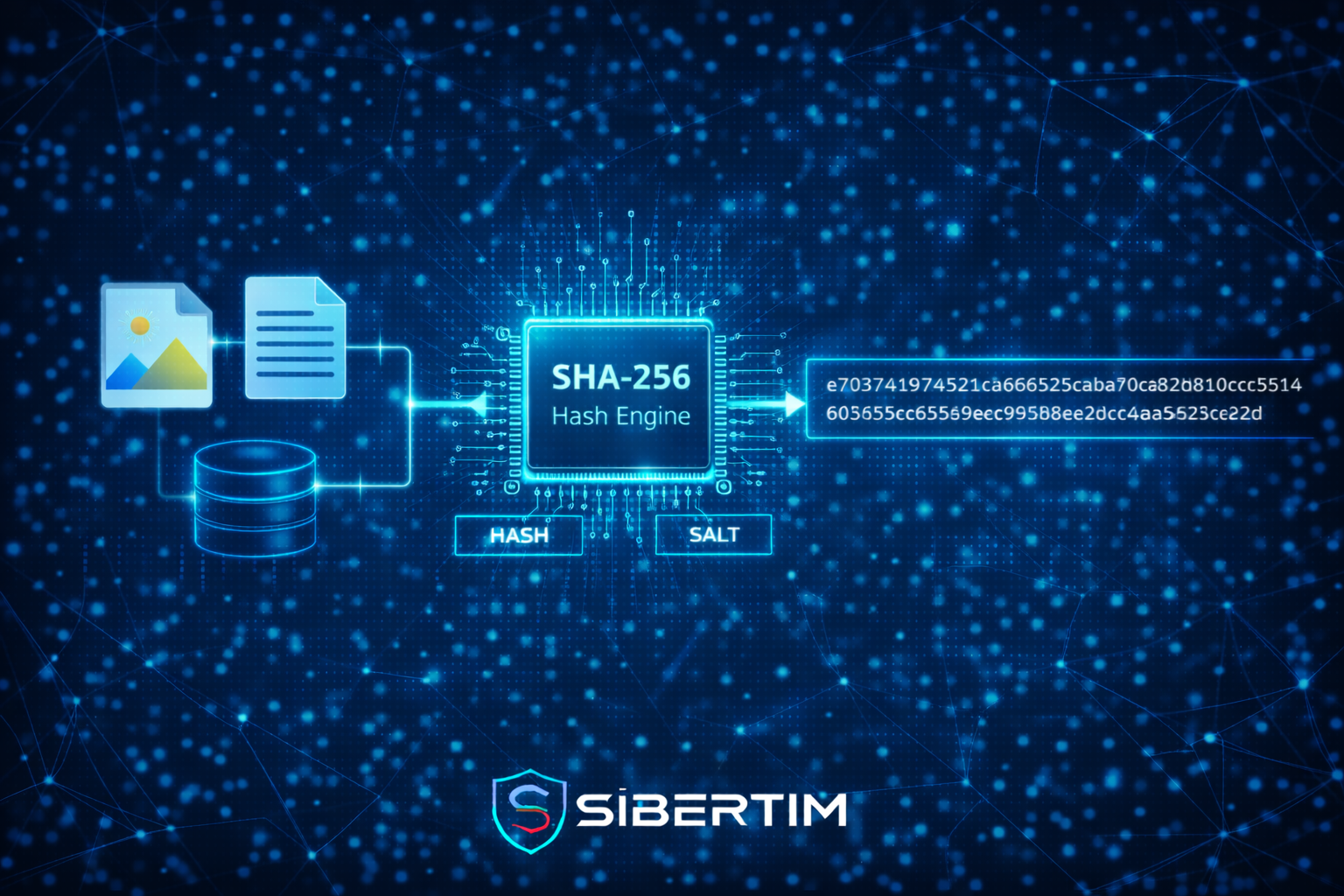

Hash fonksiyonu, değişken uzunluktaki bir girdiyi (Input) alıp, sabit uzunluktaki bir çıktıya (Output/Digest) dönüştüren matematiksel bir algoritmadır.

Güvenli bir kriptografik hash fonksiyonu şu 5 temel özelliğe sahip olmalıdır:

- Deterministik: Aynı girdiyi (Örn: “SiberTim”) 1 milyon kez de verseniz, her zaman birebir aynı çıktıyı vermelidir.

- Hızlı Hesaplama: Girdinin özeti çok hızlı üretilebilmelidir.

- Tersine Çevrilemezlik (Pre-image Resistance): Hash değerine bakarak orijinal veriyi bulmak (matematiksel olarak) imkansız olmalıdır. Meyve suyundan elmayı geri üretemezsiniz.

- Çığ Etkisi (Avalanche Effect): Girdideki en ufak bir değişiklik (bir virgül bile), çıktıyı tamamen değiştirmelidir.

- Çakışma Direnci (Collision Resistance): İki farklı dosyanın veya girdinin aynı Hash değerini üretmesi imkansıza yakın olmalıdır.

Hashing vs. Şifreleme: Büyük Yanılgı

Bu farkı anlamak, bir güvenlikçinin ilk dersidir.

- Şifreleme (Encryption): İki yönlüdür. Amaç gizliliktir. Veriyi saklarsınız, anahtarı olan kişi onu açar ve okur. (Örn: AES, RSA).

- Özetleme (Hashing): Tek yönlüdür. Amaç bütünlüktür. Veriyi doğrularsınız ama geri döndüremezsiniz. (Örn: SHA-256, MD5).

Analoji: Şifreleme, bir mektubu zarfa koyup kilitlemektir. Hashing ise o mektubun dijital fotoğrafını çekip, parmak izini alıp, mektubu imha etmektir.

SHA-256 (Secure Hash Algorithm): Altın Standart

NSA (ABD Ulusal Güvenlik Ajansı) tarafından tasarlanan ve 2001 yılında yayınlanan SHA-2 ailesinin bir üyesidir. Bugün endüstri standardıdır.

Teknik Anatomi

- Çıktı Boyutu: 256 bit (32 bayt). Genellikle 64 karakterlik bir onaltılık (Hexadecimal) sayı olarak gösterilir.

- İşleyiş: Veriyi 512 bitlik bloklara böler. Her bloğu karmaşık matematiksel işlemlerden (bit kaydırma, XOR, toplama) geçirir ve bir önceki bloğun sonucuyla karıştırır.

- Güvenlik: 256 bitlik bir uzayda çakışma bulmak için $2^{128}$ işlem gerekir. Bu sayı, evrendeki atom sayısından bile fazladır. Yani bugünkü teknolojiyle SHA-256’yı kırmak (Brute-Force) imkansızdır.

Çığ Etkisi (Avalanche Effect): Bir Harf Her Şeyi Değiştirir

SHA-256’nın gücü, girdideki değişimin çıktıya yansımasındadır.

Gelin bir deney yapalım:

- Girdi 1: SiberTim

- Hash: 7e06a6…f4b2 (Tamamen rastgele görünen bir dizi)

- Girdi 2: siberTim (Sadece baş harfi küçüktü)

- Hash: 19b58c…e2a1

Gördüğünüz gibi, Hash değerleri birbirine hiç benzemez. Eğer benzese (yani sadece 1-2 karakter değişse), saldırganlar orijinal veriyi tahmin edebilirdi. Bu özellik, verinin bütünlüğünü kanıtlar. Bir hacker, indirdiğiniz dosyanın içine 1 satırlık virüs kodu eklese bile, dosyanın Hash değeri tamamen değişir ve siz dosyanın bozuk olduğunu anlarsınız.

Kabus Senaryosu: Çakışma (Collision)

Bir Hash fonksiyonunun ölümü, “Çakışma” bulunduğu gündür. Çakışma, iki farklı dosyanın (Dosya A ve Dosya B) aynı Hash değerini üretmesidir.

Güvercin Yuvası İlkesi (Pigeonhole Principle)

Girdiler sonsuzdur (istediğiniz uzunlukta metin yazabilirsiniz), ancak çıktılar sınırlıdır (256 bit). Matematiksel olarak, zorunlu olarak çakışmalar vardır. Ancak iyi bir algoritmada bu çakışmayı bulmak imkansız olmalıdır.

MD5 ve SHA-1’in Ölümü

- MD5: Yıllarca kullanıldı ama artık kırıldı. Bugün saniyeler içinde aynı MD5 özetine sahip biri masum, biri zararlı iki dosya üretebilirsiniz.

- SHA-1: 2017’de Google, SHAttered saldırısıyla iki farklı PDF dosyasının aynı SHA-1 değerine sahip olduğunu kanıtladı. O günden sonra SHA-1 “güvensiz” ilan edildi ve tarayıcılar tarafından engellendi.

SHA-256’da henüz bir çakışma bulunmamıştır. Bulunduğu gün, internetin güvenliği çöker ve SHA-3’e geçiş başlar.

Kullanım Alanları: Parolalar, Blockchain ve İmza

Hashing hayatımızın her yerindedir.

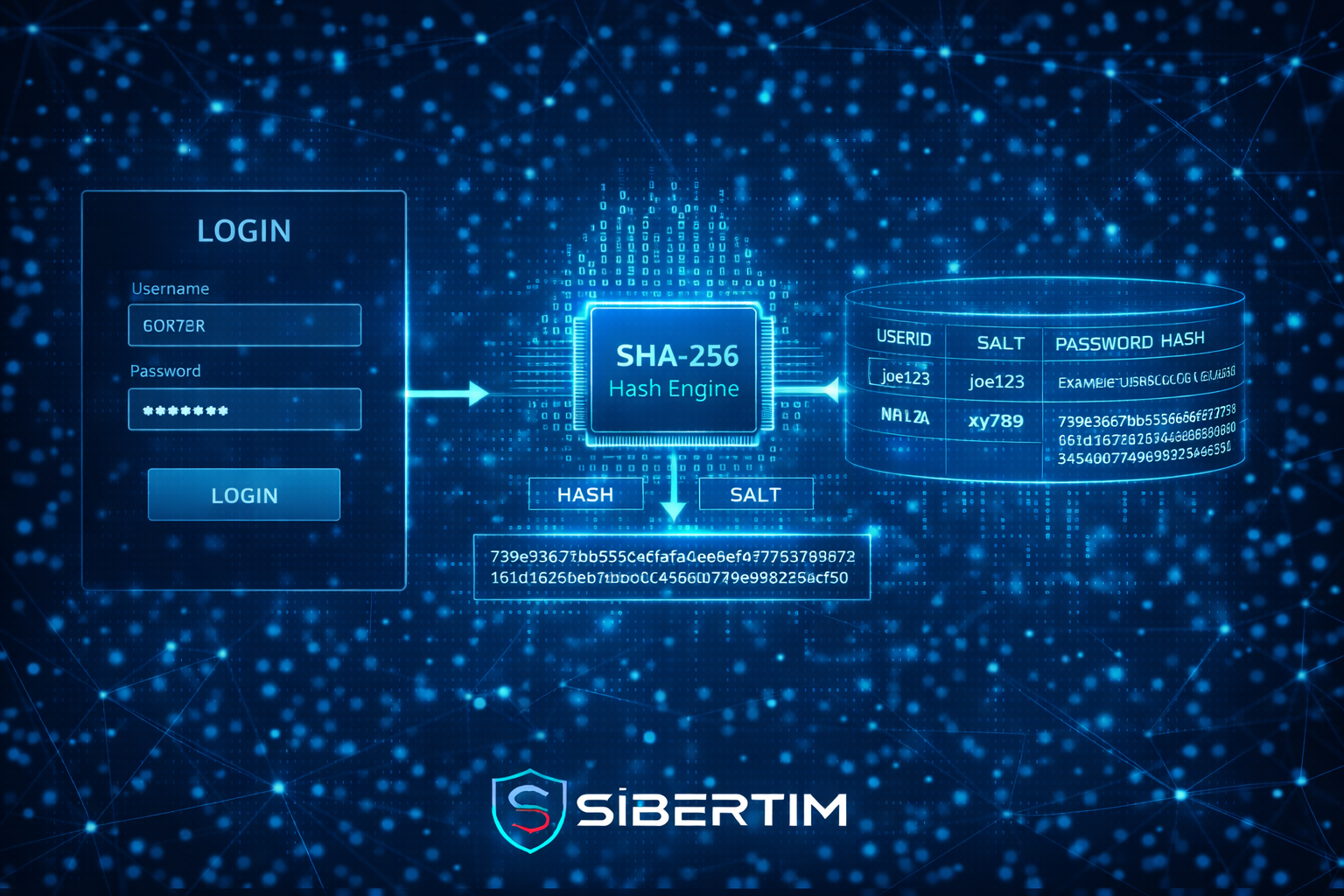

1. Parola Saklama

Veritabanlarında parolalar asla açık metin (Plaintext) olarak saklanmaz. 123456 saklanmaz, onun Hash’i saklanır.

- Kullanıcı giriş yaparken 123456 yazar.

- Sistem bunu Hash’ler.

- Veritabanındaki Hash ile karşılaştırır. Eşleşirse giriş başarılıdır.

- Fayda: Veritabanı çalınsa bile, hackerlar sadece anlamsız Hash’leri görür, gerçek parolaları göremez (Tuzlama yapılmadıysa Rainbow Table riski vardır, aşağıda değineceğiz).

2. Dijital İmzalar

Bir sözleşmeyi imzalarken, 100 sayfalık dosyanın tamamı şifrelenmez (çok yavaştır).

- Dosyanın Hash’i alınır.

- Sadece bu küçük Hash değeri, imzalayanın Özel Anahtarı (Private Key) ile şifrelenir.

- Alıcı, Hash’i doğrularsa, belgenin değişmediğini anlar.

3. Blockchain ve Bitcoin

Bitcoin madenciliği (Proof of Work), aslında bir “Hash Bulmaca”sıdır.

- Madenciler, bloktaki verilerin yanına rastgele bir sayı (Nonce) ekleyip SHA-256 özetini alırlar.

- Amaç, başında belirli sayıda “0” olan (Örn: 0000000a1b…) çok nadir bir Hash değeri bulmaktır.

- Bunu bulan ilk kişi ödülü kazanır. Bitcoin’in güvenliği, SHA-256’nın işlem gücü gerektirmesine dayanır.

Parola Kırma Saldırıları: Tuzlama (Salting) Neden Şart?

Eğer veritabanında sadece Hash saklıyorsanız (MD5(123456)), hala güvende değilsiniz.

Rainbow Tables (Gökkuşağı Tabloları)

Hackerlar, olası tüm parolaların (a, aa, ab… 123456) Hash’lerini önceden hesaplayıp devasa tablolarda (Rainbow Tables) saklarlar. Veritabanını çaldıklarında, sizin Hash’inizi bu tabloda ararlar ve saniyede milyonlarca parolayı kırarlar.

Çözüm: Tuzlama (Salting)

Parolayı hashlemeden önce, sonuna rastgele karakterler (Salt) eklenir.

- Normal: Hash(sifre123) -> a1b2… (Rainbow Table’da var!)

- Tuzlu: Hash(sifre123 + Xy9#mK) -> 99c4… (Rainbow Table’da yok!)

- Her kullanıcı için farklı tuz kullanılırsa, Rainbow Table saldırısı işe yaramaz hale gelir.

Gelecek: SHA-3 ve Kuantum Tehdidi

SHA-256 şu an güvenli olsa da, teknoloji durmaz.

- SHA-3 (Keccak): SHA-2 ailesinden tamamen farklı bir matematiksel yapıya (Sponge Construction) sahiptir. SHA-2 kırılırsa diye yedekte tutulan yeni standarttır.

- Kuantum Bilgisayarlar: Grover Algoritması, kuantum bilgisayarların hash fonksiyonlarını daha hızlı çözmesini sağlar. Ancak etkisi şifrelemedeki kadar yıkıcı değildir. SHA-256’nın güvenliğini yarıya indirir (128 bit güvenlik). Bu durumda çözüm basittir: SHA-512 kullanmak.

Sıkça Sorulan Sorular (SSS)

- Hashlenmişbir veriyi geri döndürebilen program var mı?

Hayır. Matematiksel olarak imkansızdır. Veri kaybolmuştur. Ancak “Brute Force” (deneme-yanılma) ile, o Hash’i üreten girdiyi tahmin etmeye çalışabilirsiniz.

- NedenMD5 hala kullanılıyor?

Güvenlik gerektirmeyen yerlerde (örneğin veritabanında mükerrer kayıt kontrolü veya basit dosya bütünlüğü) hala hızlı olduğu için kullanılır. Ancak güvenlik (parola, imza) için kesinlikle yasaktır.

- Dosyaindirirkenneden Hash kontrolü yapmalıyım?

İndirdiğiniz dosya yolda bozulmuş olabilir (eksik inmiş olabilir) veya bir hacker tarafından değiştirilip içine virüs konmuş olabilir (Man-in-the-Middle). Sitedeki SHA-256 değeri ile dosyanınki uyuşuyorsa, dosya %100 orijinaldir.

- Bitcoin SHA-256 kullanıyorsa,kuantum bilgisayarlar Bitcoin’i hackler mi?

Bitcoin adresleri (Public Key) risk altındadır ama madencilik (Hashing) kısmı daha dirençlidir. Kuantum tehdidi büyürse, Bitcoin protokolü güncellenerek kuantum-dirençli algoritmalara geçebilir.

- EngüvenliHash algoritması hangisi?

Şu an için endüstri standardı SHA-256 veya SHA-512’dir. Daha yüksek güvenlik için SHA-3 veya parola saklama özelinde Argon2 veya Bcrypt (bunlar yavaşlatılmış hash fonksiyonlarıdır) tercih edilmelidir.

Güvenin Görünmez Temeli

Hashing, dijital dünyanın yerçekimidir. Onu görmeyiz ama her şey onun sayesinde yerinde durur. Dosyaların değişmediğinden, parolaların çalınmadığından ve paranın (kripto) sahte olmadığından emin olmamızı sağlar.

Bir yazılımcı veya güvenlik uzmanı olarak, “Hangi Hash’i kullanmalıyım?” sorusunun cevabı nettir: Asla MD5 veya SHA-1 kullanmayın. En az SHA-256 kullanın ve parolalar için mutlaka Tuzlama (Salting) yapın.

SiberTim olarak hatırlatırız; şifreleme veriyi saklar, hashing ise verinin “kendisi” olduğunu kanıtlar. Biri olmadan diğeri eksiktir.