Sertifika Şeffaflık Logları (Certificate Transparency): Sahte SSL Sertifikalarının Tespiti ve Kullanıcı Veri Güvenliği

kullanici1

Nisan 6, 2026

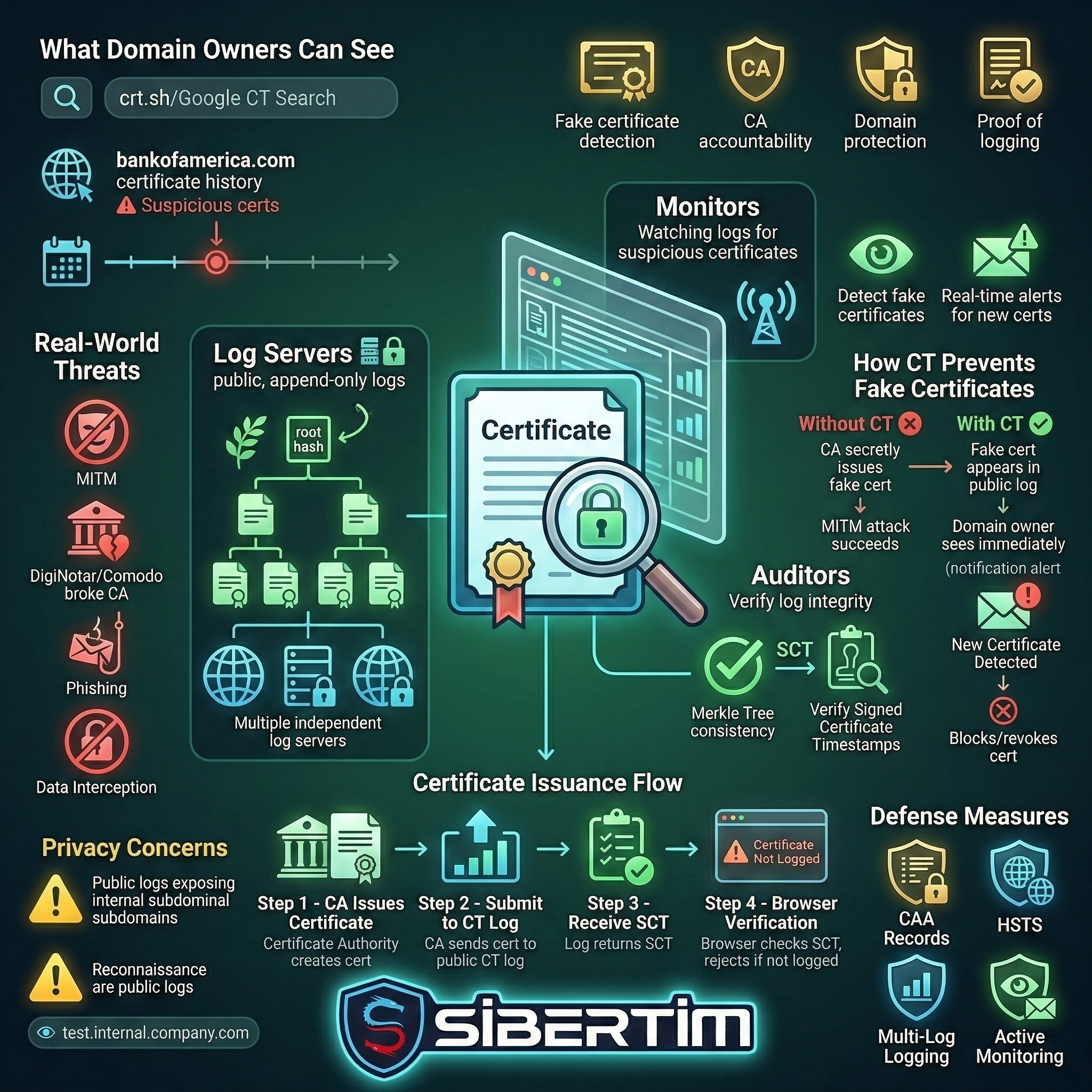

İnternet üzerindeki güvenli iletişimin temel taşı olan Taşıma Katmanı Güvenliği (TLS/SSL), temelde Sertifika Makamları (CA) tarafından verilen dijital sertifikalara dayanır. Ancak, geçmişte bazı Sertifika Makamlarının saldırıya uğraması veya hatalı sertifika üretmesi, saldırganların meşru siteleri taklit eden sahte sertifikalarla “Aradaki Adam” (MITM) saldırıları düzenlemesine olanak tanımıştır. Bu güvenlik açığını kapatmak amacıyla Google tarafından geliştirilen Sertifika Şeffaflığı (Certificate Transparency – CT), SSL sertifikası ekosistemini açık, denetlenebilir ve şeffaf bir hale getirmeyi amaçlayan bir çerçevedir. Bu makale, CT loglarının teknik yapısını, sahte sertifika tespitindeki rolünü ve kullanıcı veri güvenliğine katkılarını analiz etmektedir.

Konunun Temel Açıklaması

Sertifika Şeffaflığı (CT), yayınlanan her SSL sertifikasının halka açık, salt okunur ve değiştirilemez birer dijital günlüğe (Log) kaydedilmesini zorunlu kılan bir sistemdir. CT öncesinde, bir Sertifika Makamı herhangi bir alan adı için gizlice sertifika üretebiliyor ve bu durum alan adı sahibi tarafından fark edilemiyordu. CT ile birlikte, bir sertifikanın modern web tarayıcıları (Chrome, Safari vb.) tarafından “güvenilir” kabul edilmesi için bu halka açık loglarda kaydının bulunması şart koşulmuştur. Bu sistem sayesinde, bir kurum adına izinsiz üretilen herhangi bir sertifika, dünya çapındaki CT izleme araçları tarafından anında tespit edilebilir hale gelmiştir.

Çalışma Mantığı ve Teknik Arka Plan

CT sistemi, üç temel bileşenin iş birliğiyle çalışır: Log Sunucuları, Monitörler ve Denetleyiciler.

Teknik süreç şu adımları izler:

- Sertifika Kaydı: Bir CA, sertifika ürettiğinde bunu bir CT Log sunucusuna gönderir.

- SCT (Signed Certificate Timestamp): Log sunucusu, sertifikayı aldığını kanıtlayan ve “SCT” adı verilen imzalı bir zaman damgası döndürür.

- Tarayıcı Doğrulaması: Kullanıcı bir siteye girdiğinde, tarayıcı sertifika ile birlikte bu SCT bilgisini de kontrol eder. Eğer sertifika loglanmamışsa (SCT yoksa), tarayıcı bağlantıyı güvensiz olarak işaretler.

- Merkle Tree Yapısı: Loglar, “Merkle Tree” adı verilen kriptografik bir ağaç yapısında saklanır. Bu yapı, geçmişteki bir kaydın silinmesini veya değiştirilmesini imkansız kılar; çünkü en küçük bir değişiklik ağacın en üstündeki “Root Hash” değerini bozar.

Kullanım Senaryoları ve Güvenlik Perspektifi

Sertifika Şeffaflığı, kullanıcı verilerini korumak için kritik senaryolarda devreye girer:

- Sahte Sertifika Tespiti: Bir saldırgan, bir şirketin ağını ele geçirip sahte bir CA üzerinden com için sertifika üretirse, bu sertifika CT loglarına girmek zorundadır. Şirketin izleme araçları, kendi adına üretilen bu yabancı sertifikayı gördüğü anda durumu raporlar.

- Makam Hatalarının İzlenmesi: Sertifika Makamlarının teknik standartlara uymayan veya yanlış yapılandırılmış sertifikalar üretip üretmediği kamuoyu tarafından denetlenebilir.

- Alan Adı Takibi: Marka sahipleri, kendi alan adlarına benzer (typosquatting) isimler için alınan sertifikaları takip ederek, hazırlık aşamasındaki phishing (kimlik avı) saldırılarını henüz başlamadan fark edebilirler.

Riskler ve Etkileri

CT sisteminin eksikliği veya yanlış yorumlanması belirli riskleri barındırır:

- Gizlilik Kaygıları: CT logları halka açıktır. Bu durum, bir kurumun iç ağında kullandığı (örneğin test-proje.kurum.com) gizli alt alan adlarının saldırganlar tarafından keşfedilmesine (reconnaissance) neden olabilir.

- Log Sunucusu Bağımlılığı: Eğer yeterli sayıda bağımsız log sunucusu bulunmazsa veya bu sunucular erişilemez olursa, meşru sertifikaların doğrulanmasında aksamalar yaşanabilir.

- İzleme İhmali: CT logları veriyi sadece “kaydeder”. Eğer kurumlar bu logları aktif olarak izlemiyorsa (Monitoring), sahte bir sertifikanın üretilmiş olması tek başına saldırıyı durdurmaz; sadece saldırı sonrası kanıt sağlar.

Tespit ve Doğrulama Yöntemleri

Kullanıcılar ve kurumlar CT verilerini şu yollarla doğrulayabilir:

- CT Arama Motorları:sh veya Google CT Search gibi araçlar kullanılarak, herhangi bir alan adı için geçmişte ve günümüzde alınmış tüm sertifikalar saniyeler içinde listelenebilir.

- Otomatik İzleme Servisleri (Monitors): Kurumsal güvenlik ekipleri, kendi alan adları için yeni bir sertifika üretildiğinde anlık bildirim (E-posta/Slack) gönderen sistemler kurarak “izinsiz sertifika” kullanımını anında yakalar.

- Tarayıcı Geliştirici Araçları: Bir sitenin sertifika detaylarına bakıldığında, hangi CT log sunucularına kayıtlı olduğu ve SCT geçerliliği teknik olarak incelenebilir.

Önleme ve Güvenlik Önlemleri

Kullanıcı veri güvenliğini en üst düzeye çıkarmak için şu önlemler alınmalıdır:

- CAA (Certificate Authority Authorization) Kayıtları: Kurumlar, DNS kayıtlarına sadece belirli Sertifika Makamlarının kendileri adına sertifika üretebileceğini belirten bir CAA kaydı eklemelidir.

- HSTS Kullanımı: Sitenin sadece HTTPS üzerinden açılmasını zorunlu tutarak, saldırganların trafiği şifresiz HTTP’ye çekmesi engellenmelidir.

- Çoklu Log Kaydı: Sertifikaların tek bir log sunucusu yerine, birbirinden bağımsız en az iki veya üç farklı log sunucusuna kaydedilmesi sağlanmalıdır.

Kurumsal Perspektif ve Gerçek Hayat Kullanımı

Kurumlar için Certificate Transparency, SSL/TLS ekosistemindeki “gizli kapaklı” işleri sona erdiren bir denetim mekanizmasıdır. Kurumsal perspektifte CT, bir “erken uyarı sistemi” olarak görev yapar. Gerçek hayatta DigiNotar ve Comodo vakaları gibi geçmişteki büyük güvenlik skandalları, CT teknolojisinin geliştirilmesini zorunlu kılmıştır. Bugün hiçbir büyük finans kuruluşu veya teknoloji devi, CT loglarını izlemeden dijital varlıklarını güvende saymamaktadır. CT, Sertifika Makamlarını “mutlak otorite” olmaktan çıkarıp, toplumsal denetime açık “hizmet sağlayıcılar” konumuna getirmiştir.

Sonuç

Certificate Transparency, internetin güvenlik altyapısındaki en büyük yapısal iyileştirmelerden biridir. Kriptografik ispatlar ve halka açık günlükler sayesinde, SSL sertifikaları üzerinden yapılan kişisel veri hırsızlıkları büyük ölçüde zorlaştırılmıştır. CT, güvenin sadece bir kurumun beyanına değil, ispatlanabilir şeffaflığa dayalı olması gerektiğini kanıtlamıştır. Kullanıcı verilerinin gizliliği, ancak TLS/SSL zincirinin her bir halkasının şeffaf bir şekilde denetlenebildiği bir ortamda garanti altına alınabilir. Şeffaflık, siber dünyada güvenliğin en güçlü müttefiğidir.