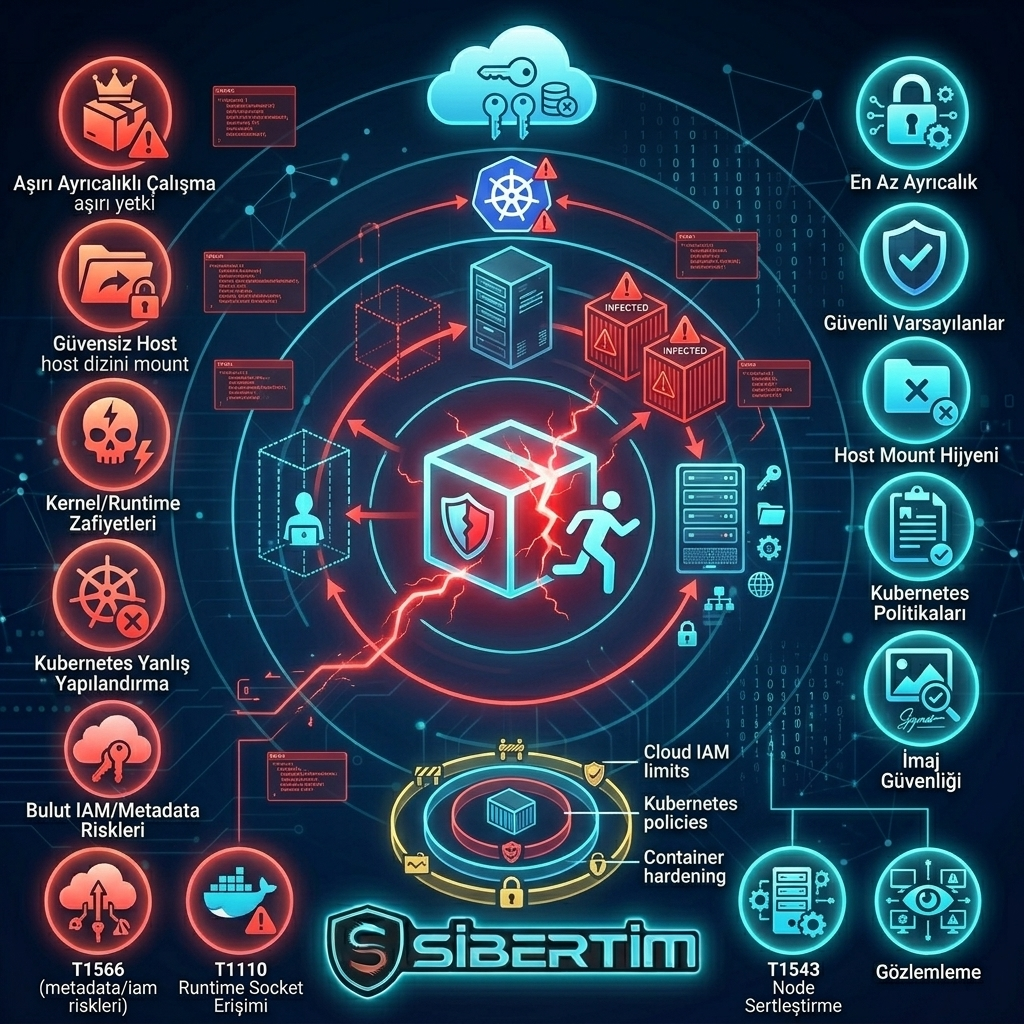

Bulut Yerli (Cloud‑Native) Ortamlarda Konteyner Kaçış (Container Escape) Teknikleri

kullanici1

Mart 10, 2026

Bulut yerli mimarilerde konteynerler; hızlı dağıtım, ölçeklenebilirlik ve taşınabilirlik sağladığı için modern uygulamaların temel çalışma birimi hâline geldi. Ancak konteynerler bir sanal makine kadar “kalın” bir izolasyon katmanı sunmaz; aynı çekirdeği (kernel) paylaşan süreçlerin mantıksal olarak ayrıştırılması prensibi üzerine kuruludur. Bu nedenle izolasyonun zayıfladığı senaryolarda saldırganın konteyner sınırını aşarak host sisteme veya komşu iş yüklerine erişmesi mümkün olabilir.

Konteyner kaçış (container escape) kavramı, bir konteyner içinden başlatılan bir sürecin, normalde erişememesi gereken host kaynaklarına veya daha yüksek ayrıcalıklara ulaşmasıyla ortaya çıkar. Bulut yerli ortamlarda bu durum yalnızca tek bir pod’u değil; aynı node üzerindeki diğer pod’ları, Kubernetes kontrol düzlemini ve hatta bulut kimlik (IAM) izinlerini etkileyen zincirleme risklere yol açabilir.

Konteyner Kaçış Nedir?

Konteyner kaçış, konteyner sınırlarıyla kısıtlanması beklenen bir işlemin; çekirdek özellikleri, yanlış yapılandırmalar veya güvenli olmayan çalışma seçenekleri nedeniyle bu sınırların dışına taşmasıdır. Bu “kaçış” her zaman bir kernel açığı anlamına gelmez; çoğu olay, hatalı yetkilendirme, aşırı ayrıcalık (privileged) kullanımı, yanlış mount ayarları veya runtime bileşenlerinin riskli çalıştırılması gibi operasyonel sebeplerden tetiklenir.

Cloud‑native bağlamda kaçış riski, üç ayrı katmanın birlikte değerlendirilmesini gerektirir: (1) konteyner runtime (containerd, CRI‑O vb.) ve host işletim sistemi, (2) orkestrasyon katmanı (Kubernetes politika ve izinleri), (3) bulut kontrol düzlemi (IAM rolleri, metadata servisleri, yönetilen servis entegrasyonları).

Konteyner Kaçışına Yol Açan Başlıca Vektörler

Konteyner kaçışını kolaylaştıran durumlar çoğunlukla teknik bir “hack”ten ziyade güvenlik sınırlarının tasarımdan sapmasıdır. En yaygın vektörler şu şekilde sınıflandırılabilir:

1) Aşırı Ayrıcalıklı Çalışma (Privileged / Capability Fazlalığı):

Konteynerin “privileged” çalıştırılması veya gereğinden fazla Linux capability verilmesi, izolasyon katmanlarını zayıflatır. Özellikle host’a yakın yetkiler, konteyner içindeki bir sürecin host üzerinde daha geniş etkileşim kurmasına zemin hazırlar.

2) Güvensiz Host Mount’ları ve Dosya Sistemi Erişimleri:

Host dizinlerinin konteynere yazılabilir şekilde mount edilmesi, yanlışlıkla kritik host dosyalarının erişilebilir hâle gelmesi gibi durumlar risklidir. Benzer şekilde Docker socket veya runtime soketlerinin konteynere verilmesi, konteynerin runtime üzerinden host seviyesinde işlemler başlatmasına kapı açabilir.

3) Kernel / Runtime Zafiyetleri:

Konteyner izolasyonu çekirdek özelliklerine (namespaces, cgroups, seccomp) dayanır. Çekirdekte veya container runtime bileşenlerinde bulunan güvenlik açıkları, izolasyonu kırma riskini artırabilir. Bu sınıf genellikle düşük olasılıklı ancak yüksek etkili senaryolara karşılık gelir.

4) Kubernetes Yanlış Yapılandırmaları:

PodSecurity/PSA politikalarının gevşek olması, admission kontrollerinin yetersizliği, RBAC izinlerinin geniş tutulması veya node’a özel güvenlik kısıtlarının eksikliği; kaçışın etkisini büyütür. Kaçış olmasa bile, pod içindeki bir kimlikle cluster içi yetki yükseltme (lateral movement) kolaylaşabilir.

5) Bulut IAM ve Metadata Servisi Riskleri:

Bulut sağlayıcılarında instance metadata veya workload identity bileşenleri yanlış sınırlandırıldığında, bir pod içinden elde edilen kimlik bilgileriyle daha geniş bulut kaynaklarına erişim mümkün olabilir. Bu, “konteynerden host’a” değil; “konteynerden buluta” doğru bir yetki genişlemesi yaratır.

Riskin Kuruma Etkisi

Konteyner kaçışı, teknik olarak tek bir iş yükünden başlasa bile etkisi çoğu zaman daha geniş olur:

- Yanal hareket (lateral movement): Aynı node üzerindeki diğer pod’lara, servis hesaplarına veya cluster içi servislere erişim.

• Veri sızıntısı ve bütünlük kaybı: Uygulama sırları (secrets), yapılandırmalar ve loglar üzerinden hassas veriye erişim.

• Altyapı ele geçirilmesi: Node düzeyinde kontrol, kalıcılık (persistence) ve saldırının tedarik zinciri benzeri etkiler doğurması.

• Operasyonel kesinti: Kötü niyetli süreçler kaynak tüketimiyle hizmet kesintisine (DoS) yol açabilir.

Bu nedenle cloud‑native güvenlikte hedef, yalnızca “kaçışı engellemek” değil; kaçış gerçekleşse bile hasarı sınırlandıracak bir savunma derinliği (defense‑in‑depth) tasarlamaktır.

Etkili Korunma ve Geçiş Adımları

Konteyner kaçışı riskini azaltmak için uygulanabilir adımlar, genellikle politika ve yapılandırma disiplinine dayanır:

- En az ayrıcalık: Privileged pod’ları yasakla/azalt; yalnızca gerekli Linux capability’leri tanımla.

• Güvenli varsayılanlar: Root kullanıcıyı engelle (runAsNonRoot), read‑only root filesystem kullan, seccomp/AppArmor/SELinux profillerini etkinleştir.

• Host mount hijyeni: HostPath mount’larını kısıtla; runtime soketlerini (örn. Docker socket) konteynerlere vermekten kaçın.

• Kubernetes güvenlik politikaları: Pod Security Admission seviyelerini uygula, admission controller’larla riskli spec’leri engelle, RBAC izinlerini daralt.

• İmaj güvenliği: Base image’leri küçült, imaj imzalama/attestation kullan, CVE taraması ve SBOM ile görünürlük sağla.

• Node sertleştirme: Düzenli patch yönetimi, kernel güncelleme, runtime hardening ve ayrı node havuzları (workload isolation) uygula.

• Gözlemleme: Runtime tehdit tespiti (ör. şüpheli syscall, beklenmeyen process), audit log korelasyonu ve anomali izleme kur.

• Bulut IAM sınırları: Workload identity/IAM rollerini minimal tut, metadata erişimini kısıtla, gizli bilgileri yöneten servisleri (KMS/Secrets Manager) doğru politikalarla bağla.

Bu adımların tamamı birlikte uygulandığında, cloud‑native ortamlarda konteyner kaçışı riski hem olasılık hem de etki açısından anlamlı biçimde düşer.