IDOR Nedir ve Nasıl Tespit Edilir?

kullanici2

Mart 6, 2026

IDOR Nedir? Sızma Testlerinde Kritik Güvenlik Açığı

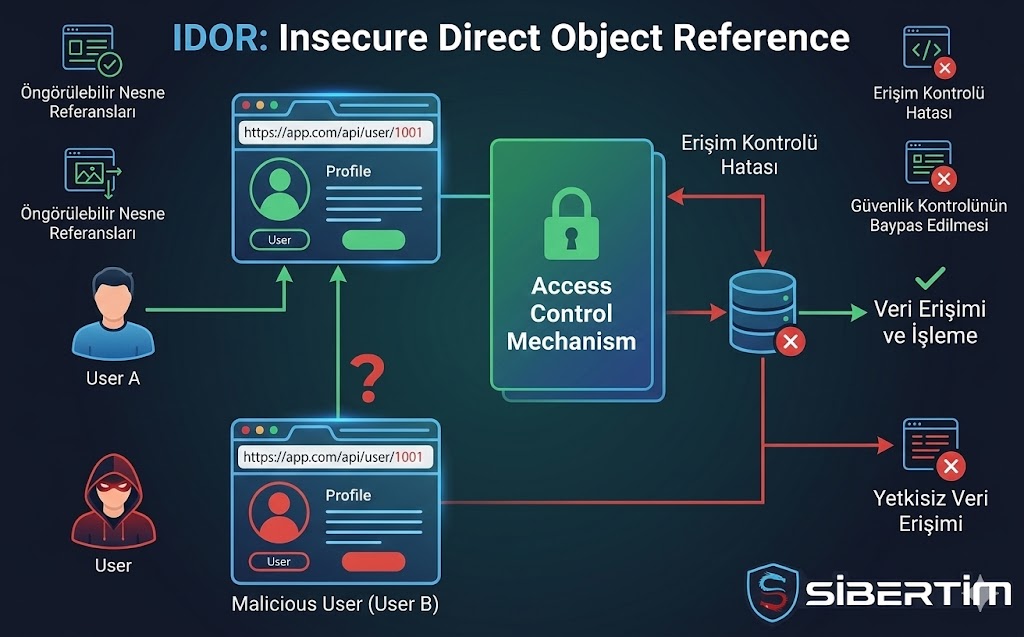

IDOR (Insecure Direct Object Reference), Türkçe adıyla “Güvensiz Doğrudan Nesne Referansı”, bir kullanıcının yetkilendirme kontrollerinin zayıflığı veya eksikliği nedeniyle başka bir kullanıcıya ait verilere erişmesine olanak tanıyan ciddi bir güvenlik açığıdır. Bu açık, web uygulamalarında genellikle kullanıcı kimlikleri (ID), dosya adları veya URL parametreleri gibi doğrudan referanslar üzerinden istismar edilir.

IDOR Açığı Nasıl Ortaya Çıkar?

Web uygulamaları, verileri tanımlamak için genellikle benzersiz kimlik numaraları (ID) kullanır. Örneğin: https://site.com/user/profile?id=1023. Bu örnekte, id=1023 parametresiyle bir kullanıcının profiline erişilir. Uygulama, kimlik doğrulama yapmış olsa bile, yetkilendirme kontrolü gerçekleştirmiyorsa, kötü niyetli bir kullanıcı URL’deki id değerini 1024 olarak değiştirerek başka bir kişinin bilgilerine erişebilir. Bu durum, IDOR açığının temel bir örneğidir.

IDOR Açığının Riskleri ve Gerçek Hayattan Örnek

IDOR güvenlik açığı, aşağıdaki gibi ciddi siber güvenlik risklerini beraberinde getirir:

Kişisel Verilerin İhlali (KVKK/GDPR İhlali): En büyük risklerden biridir.

Kullanıcı Hesaplarının Ele Geçirilmesi: Hassas verilere erişimle hesaplar ele geçirilebilir.

Finansal Bilgilerin Sızdırılması: Özellikle e-ticaret sitelerinde ciddi finansal kayıplara yol açabilir.

Marka İmajının Zarar Görmesi: Güvenilirlik kaybına neden olabilir.

Gerçek hayattan bir örnek: Bir e-ticaret sitesinde sipariş geçmişine erişim sağlayan https://eticaret.com/orders/view?order_id=56789 URL’sindeki order_id değeri değiştirilerek başka bir kişinin sipariş detaylarına erişim sağlanması, hem kişisel veri ihlali anlamına gelir hem de yasal sorumluluklar doğurur.

IDOR Açığına Karşı Nasıl Korunulur?

IDOR zafiyetinin önlenmesi için yazılım geliştiricilerin ve güvenlik ekiplerinin aşağıdaki önlemleri alması şarttır:

Yetkilendirme Kontrolü Uygulanmalı: Her kaynak erişiminde, talepte bulunan kullanıcının gerçekten yetkili olup olmadığı kontrol edilmelidir.

Güvenli Kimlikleme Sistemleri Kullanılmalı: Veritabanı ID’leri yerine, tahmin edilmesi zor UUID gibi rastgele tanımlayıcılar kullanılmalıdır.

Rol Tabanlı Erişim Kontrolleri (RBAC): Kullanıcıların sistemdeki rolleri doğrultusunda erişim izinleri açıkça tanımlanmalıdır.

Sızma Testleri ve Güvenlik Değerlendirmeleri: Düzenli olarak yapılan penetrasyon testleri sayesinde IDOR gibi kritik açıklar önceden tespit edilebilir.

IDOR kaynaklı bir veri ihlali, Türkiye’de 6698 sayılı KVKK kapsamında ciddi yaptırımlara neden olabilir. Bu yüzden IDOR gibi açıklar, teknik ve idari tedbirler ile mutlaka önlenmelidir.

IDOR Açığı Nasıl Tespit Edilir?

Pentest sırasında IDOR açığı, aşağıdaki teknikler kullanılarak tespit edilebilir:

Manuel URL Manipülasyonu: URL parametrelerinin manuel olarak değiştirilmesi.

Proxy Kullanımı: Burp Suite veya OWASP ZAP gibi araçlarla HTTP isteklerinin yakalanarak parametrelerin değiştirilmesi.

Yatay ve Dikey Yetki Atlama Denemeleri: Farklı kullanıcı rolleri ve yetkileriyle sistemde yetki atlama denemeleri yapılması.

Sık Sorulan Sorular (SSS)

IDOR sadece kullanıcı profillerinde mi görülür? Hayır. Dosya indirme bağlantıları, ödeme geçmişi, mesajlaşma sistemleri gibi birçok farklı bileşende ortaya çıkabilir.

IDOR açığı tespit edilirse ne yapılmalı? Hemen yetkilendirme kontrolü eklenmeli, etkilenen kullanıcılar bilgilendirilmeli ve KVKK uyum süreci başlatılmalıdır.

Sadece geliştiricilerin mi sorumluluğundadır? Hayır. Sistem mimarları, test ekipleri, güvenlik uzmanları ve yöneticiler birlikte hareket etmelidir.