Anonimleştirilmiş Verilerin Yeniden Kimliklendirilmesi (Re-Identification) Riski: Anonimlik Bir İlüzyon mu?

kullanici1

Mart 6, 2026

Dijital Maskelerin Düşüşü

Veri çağının en büyük yalanı şudur: “Kişisel verilerinizi topluyoruz ama merak etmeyin, verileriniz anonimleştirilmiştir.” Şirketler, hastaneler ve devlet kurumları; veri setlerinden Ad, Soyad ve T.C. Kimlik Numarası gibi doğrudan tanımlayıcıları sildiklerinde, verinin artık “güvenli” ve “anonim” olduğuna inanırlar. Ancak matematik ve istatistik bilimi aksini söyler. Veri, parmak izi gibidir; ne kadar silerseniz silin, kalan küçük parçalar birleştiğinde sizi ele verir.

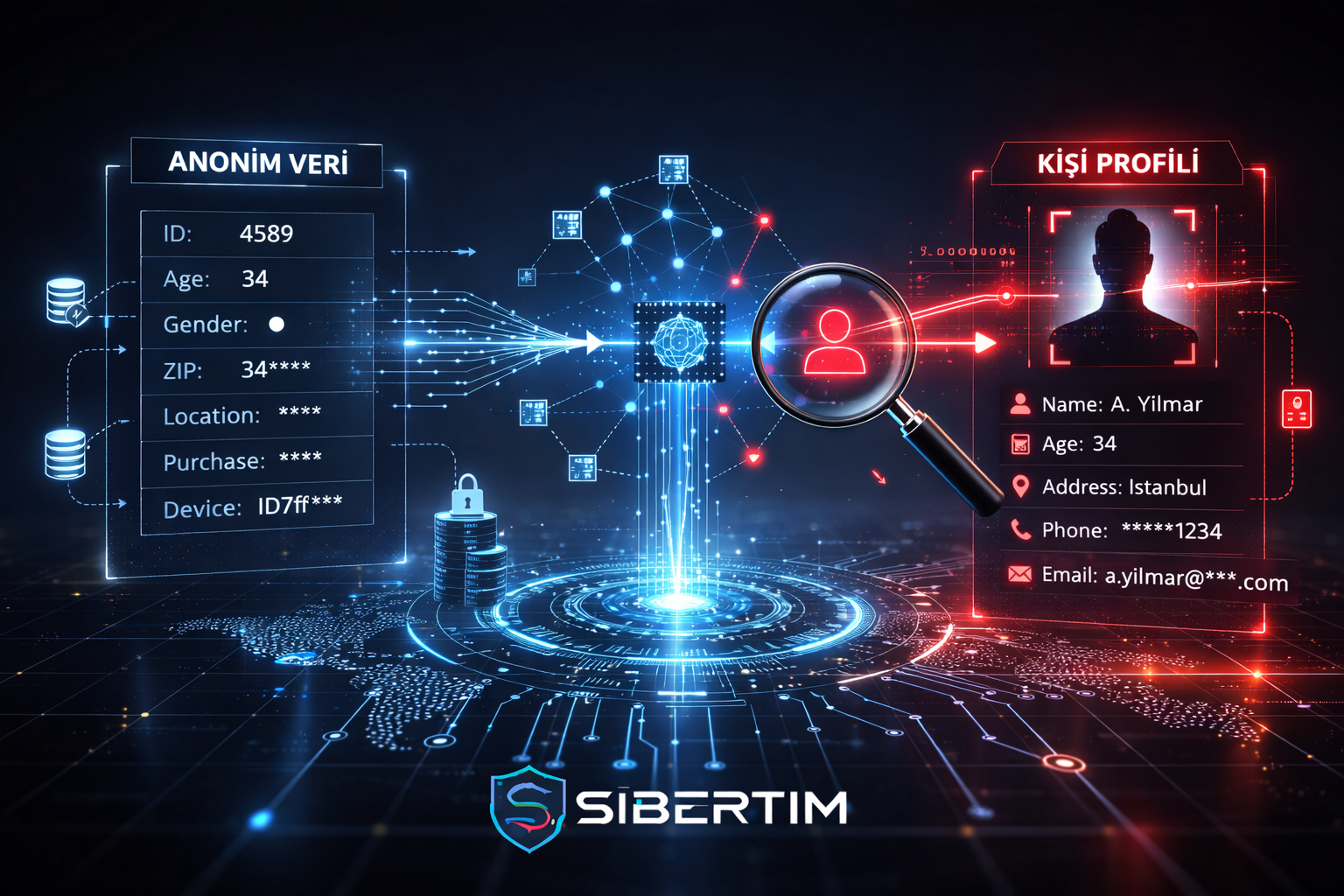

Yeniden Kimliklendirme (Re-Identification veya Re-ID), anonim olduğu iddia edilen bir veri setindeki kayıtların, başka dış veri kaynaklarıyla (Auxiliary Data) eşleştirilerek, o kayıtların kime ait olduğunun tekrar tespit edilmesidir. Sektördeki en büyük yanılgı, anonimliğin “Statik” bir durum sanılmasıdır. Oysa anonimlik geçicidir. Bugün anonim olan bir veri seti, yarın internete sızan yeni bir veritabanı ile birleştiğinde tüm sırlarını ifşa edebilir. Bu kapsamlı rehberde; Latanya Sweeney’nin ABD nüfusunun %87’sini sadece üç veriyle nasıl ifşa ettiğini, Netflix’in film puanlarından kullanıcıların siyasi görüşlerinin nasıl bulunduğunu, “Bağlantı Saldırılarının” (Linkage Attack) matematiğini ve Diferansiyel Gizliliğin (Differential Privacy) neden tek kurtuluş yolu olduğunu en ince teknik detayına kadar inceleyeceğiz.

Yeniden Kimliklendirme Nedir? Matematiksel Dedektiflik

Yeniden kimliklendirme, bir “Bulmaca Tamamlama” oyunudur. Elinizde eksik parçalı bir resim (Anonim Veri) vardır. Başka bir yerden bulduğunuz parçalarla (Dış Veri) bu resmi tamamlarsınız.

Temel Kavramlar

- Doğrudan Tanımlayıcılar (Direct Identifiers): Kişiyi tek başına tanımlayan veriler (Ad, TCKN, Pasaport No). Anonimleştirmede ilk silinenler bunlardır.

- Yarı Tanımlayıcılar (Quasi-Identifiers – QID): Tek başına kişiyi tanımlamaz ama birleştiğinde tanımlar (Doğum Tarihi, Cinsiyet, Posta Kodu, Meslek). Re-ID saldırılarının ana hedefi bunlardır.

- Hassas Öznitelikler (Sensitive Attributes): Kişinin gizlemek istediği asıl bilgi (Hastalık, Maaş, Siyasi Görüş).

Saldırganın amacı, QID’leri kullanarak Hassas Öznitelikleri belirli bir isme bağlamaktır

Efsanevi Vaka: Latanya Sweeney ve Vali Weld

Re-ID riskinin literatüre girdiği an, 1990’ların sonunda Massachusetts’te yaşanan olaydır.

- Olay: Sigorta Komisyonu (GIC), devlet çalışanlarının hastane ziyaretlerini içeren bir veri setini “Araştırma amacıyla” araştırmacılara açtı. İsimler, adresler ve sosyal güvenlik numaraları silinmişti. Veri “Anonim” kabul ediliyordu.

- Saldırı: O dönem MIT’de yüksek lisans öğrencisi olan Latanya Sweeney, bu verinin anonim olmadığını kanıtlamak istedi.

- Anonim sağlık verilerini aldı. (İçinde Doğum Tarihi, Cinsiyet ve Posta Kodu vardı).

- 20 Dolar vererek Cambridge şehrinin Seçmen Listesini satın aldı. (İçinde İsim, Adres, Doğum Tarihi, Cinsiyet ve Posta Kodu vardı).

- Bu iki listeyi Doğum Tarihi + Cinsiyet + Posta Kodu üzerinden eşleştirdi.

- Sonuç: O dönemki Massachusetts Valisi William Weld‘in sağlık kayıtlarını (psikolojik destek geçmişi dahil) tespit etti ve dosyayı Valinin ofisine postaladı.

Sweeney’nin Kanıtı: ABD nüfusunun %87’si, sadece {Doğum Tarihi, Cinsiyet, Posta Kodu} üçlüsü ile tekil olarak (unique) tanımlanabilir. Bu üç veri birleştiğinde, o kişi sizden başkası olamaz.

Saldırı Vektörleri: Nasıl Yapılıyor?

Bir veri bilimcisi veya hacker, anonim veriyi nasıl çözer?

1. Bağlantı Saldırısı (Linkage Attack)

Vali Weld örneğindeki gibi, iki farklı veri tabanındaki ortak sütunları (QID) kullanarak satırları eşleştirmektir.

- Kaynak: Anonim Veri + Halka Açık Veri (LinkedIn, Seçmen Listesi, Facebook).

2. Çıkarım Saldırısı (Inference Attack)

Veri tam olarak eşleşmese bile, olasılık hesaplarıyla tahmin yürütmektir.

- Örnek: Anonim veri setinde, 34710 posta kodunda yaşayan, 30-35 yaş arası, mühendis olan herkesin maaşı 50.000 TL üzeri ise; komşunuz Ahmet’in de (32 yaşında mühendis) maaşının 50.000 TL üzeri olduğunu “yüksek olasılıkla” bilirsiniz.

3. Arka Plan Bilgisi Saldırısı (Background Knowledge Attack)

Saldırganın hedef kişi hakkında özel bilgiye sahip olmasıdır.

- Örnek: Bir hastane verisi yayınlandı. Ahmet’in geçen Salı hastaneye gittiğini biliyorsunuz. Veri setinde “Geçen Salı” giriş yapan, Ahmet’in yaşında ve cinsiyetinde tek bir kayıt varsa, o kaydın hastalığı (Örn: HIV) Ahmet’e aittir.

Netflix Ödülü ve Yüksek Boyutlu Veri Laneti

Sadece demografik veriler (Yaş/Cinsiyet) değil, davranışsal veriler de parmak izidir.

- Olay: 2006’da Netflix, film öneri algoritmasını geliştirmek için 500.000 kullanıcının anonim film puanlama verisini yayınladı. İsimler yoktu, sadece User_ID, Film, Puan, Tarih vardı.

- Saldırı: Teksas Üniversitesi araştırmacıları (Narayanan ve Shmatikov), bu veriyi halka açık IMDb profilleriyle karşılaştırdı.

- Yöntem: İnsanların IMDb’de yorum yaptığı filmler ve tarihleri ile Netflix’te puanladığı filmler ve tarihleri örtüşüyordu.

- Sonuç: Kullanıcıların kimlikleri bulundu. Daha kötüsü, IMDb’de açıkça paylaşmadıkları ama Netflix’te gizlice izledikleri (politik veya erotik içerikli) filmler ifşa oldu. Bu olay, “Yüksek Boyutlu Veri”nin (High Dimensional Data) anonimleştirilemeyeceğini kanıtladı. Yeterince film izlerseniz, o izleme kombinasyonu dünyada sadece size aittir.

AOL Arama Kayıtları: "User 4417749" Vakası

Bu vaka, verinin içeriğinin (Semantik) nasıl kimlik ifşa ettiğini gösterir.

- Olay: 2006’da arama motoru AOL, araştırma için 650.000 kullanıcının 20 milyon arama sorgusunu yayınladı. Kullanıcı adları yerine rastgele numaralar (Örn: 4417749) verildi.

- Saldırı: New York Times gazetecileri, “User 4417749″un aramalarını inceledi.

- “Lilburn, Georgia’da peyzajcılar”

- “Arnold soyadlı kişiler”

- “60 yaş üstü bekar erkekler”

- “Parmak uyuşması neden olur?”

- Sonuç: Gazeteciler bu ipuçlarını birleştirerek Lilburn şehrinde yaşayan 62 yaşındaki dul Thelma Arnold‘ı buldu ve kapısını çaldı. Kadın şok oldu: “O aramalar benim özel hayatımdı.”

Ders Arama sorguları, konum verileri ve kredi kartı harcamaları o kadar benzersizdir ki, bunları maskelemek imkansızdır.

Konum Verisi: En Tehlikeli İz

Akıllı telefonlarımız her an konum üretiyor. Araştırmalar gösteriyor ki:

- Bir kişinin sadece 4 farklı yer-zaman bilgisini (Nerede ve Ne Zaman) bilirseniz, o kişinin kimliğini %95 doğrulukla tespit edebilirsiniz.

- Örnek: Sabah 08:00’de evden çıkıyor, 09:00’da işe geliyor. Akşam 19:00’da markete uğruyor, 20:00’de eve dönüyor. Bu rotayı izleyen dünyada başka kimse yoktur.

Strava Skandalı: Fitness uygulaması Strava, kullanıcıların koşu rotalarını “Isı Haritası” (Heatmap) olarak yayınladı. Anonim sanılan bu harita, Suriye ve Afganistan’daki gizli ABD askeri üslerinin yerleşim planını ve askerlerin devriye rotalarını (çünkü askerler üs etrafında koşuyordu) ifşa etti.

Geleneksel Önlemler Neden Yetersiz? (k-Anonymity)

Yeniden kimliklendirmeye karşı geliştirilen ilk matematiksel model k-Anonymity idi.

- Mantık: Veri setindeki her kayıt, en az k-1 diğer kayıtla ayırt edilemez olmalıdır. Yani “Kalabalıkta Gizlenmek”.

- Eğer k=3 ise; sizinle aynı yaşta, cinsiyette ve posta kodunda en az 2 kişi daha olmalıdır.

- Zafiyetler:

- Homojenlik Saldırısı: O 3 kişinin hepsinin hastalığı “Kanser” ise, saldırgan kim olduğunuzu bilmese bile hastalığınızı öğrenir.

- Veri Faydası Kaybı: Veriyi k-anonymity seviyesine getirmek için o kadar çok genelleştirme (Yaş: 30-40 arası, Posta Kodu: 34***) yapılır ki, veri analitik değerini kaybeder.

Tek Çözüm: Diferansiyel Gizlilik (Differential Privacy)

Modern çağın (Apple, Google, Microsoft) kabul ettiği tek gerçek çözüm Diferansiyel Gizliliktir.

- Felsefe: Veriyi anonimleştirmeye çalışma (çünkü başarısız olacaksın); sorgu sonuçlarına Gürültü (Noise) ekle.

- Mantık: Bir veri tabanından tek bir kişiyi sildiğinizde veya eklediğinizde, yapılan bir sorgunun (istatistiğin) sonucu değişmemelidir (veya ihmal edilebilir kadar az değişmelidir).

- Uygulama: Veri tabanında “Kaç kişi HIV pozitif?” sorusunun cevabı 100 ise, sistem size rastgele olarak “102” veya “98” cevabını verir (Laplace Gürültüsü).

- Güç: Saldırgan, elinde ne kadar dış veri olursa olsun, sizin o veri tabanında olup olmadığınızdan asla matematiksel olarak emin olamaz.

Hukuki Boyut: GDPR ve KVKK

Hukuk, teknolojiyi geriden takip eder ama Re-ID konusunda nettir.

- GDPR: Anonimleştirme, “geri döndürülemez” olmalıdır. Eğer makul çabalarla (teknoloji ve maliyet gözetilerek) veri tekrar kimliklendirilebiliyorsa, o veri anonim değil, kişisel veridir.

- Risk: Şirketiniz “Anonim veri paylaşıyoruz” diyerek bir veri setini dışarı açar ve birisi bunu Re-ID yaparsa; bu bir Veri İhlalidir (Data Breach) ve cironun %4’üne varan cezalarla karşılaşabilirsiniz.

- Takma Adlaştırma (Pseudonymization): İsimleri kodlarla değiştirmek (User_123) anonimleştirme değildir. Hukuken hala kişisel veridir ve en yüksek korumayı gerektirir.

Sıkça Sorulan Sorular (SSS)

- Verilerimitamamen sildirmek daha mı güvenli?

Kesinlikle. “Silme Hakkı” (Right to be Forgotten) en güvenli yoldur. Var olmayan veri kimliklendirilemez.

- SentetikVeri (Synthetic Data) çözüm müdür?

Evet, en güçlü çözümlerden biridir. Yapay zeka ile, gerçek verinin istatistiksel özelliklerini taşıyan ama tamamen “hayali” kişilerden oluşan veri üretilir. Re-ID riski sıfıra yakındır çünkü kişiler gerçek değildir.

- Anonimleştirmeyazılımları (ARX vb.) güvenli mi?

Araçlar yardımcıdır ama strateji önemlidir. ARX gibi araçlar k-anonymity uygular. Ancak dış veri kaynaklarını (saldırganın elinde ne olduğunu) bilemezler. Risk analizi insan uzmanlığı gerektirir.

- Hash’lemek(Özetlemek) anonimleştirir mi?

Hayır. T.C. Kimlik numarasını SHA-256 ile hash’lerseniz, saldırgan tüm olası TCKN’leri hash’leyip (Rainbow Table) eşleştirme yapabilir. Hash, geri döndürülebilir kabul edilir (Pseudonymization).

- Genomverisi anonimleştirilebilir mi?

Hayır. DNA’nız en büyük tanımlayıcınızdır. Genom verisini anonimleştirmek imkansızdır çünkü DNA’nın kendisi kimliktir.

Anonimlik Bir Spektrumdur

“Bu veri anonimdir” cümlesi, teknik olarak yanlıştır. Doğrusu şudur: “Bu verinin yeniden kimliklendirilme riski, mevcut teknoloji ve dış veri kaynaklarına göre kabul edilebilir düzeyde düşüktür.”

Anonimlik, 0 veya 1 (Var/Yok) durumu değildir; bir risk spektrumudur. Teknoloji geliştikçe ve dünyada daha fazla veri üretildikçe, anonim kalmak zorlaşmaktadır.

SiberTim olarak tavsiyemiz; veriyi dışarı açarken “İsimleri sildim, bitti” kolaycılığına kaçmayın. Bağlantı saldırılarını simüle edin, Diferansiyel Gizlilik kullanın veya en güvenlisi Sentetik Veri teknolojilerine yatırım yapın. Çünkü dijital dünyada gölgeler bile iz bırakır.