Active Directory Nasıl Korunur?

kullanici1

Nisan 14, 2026

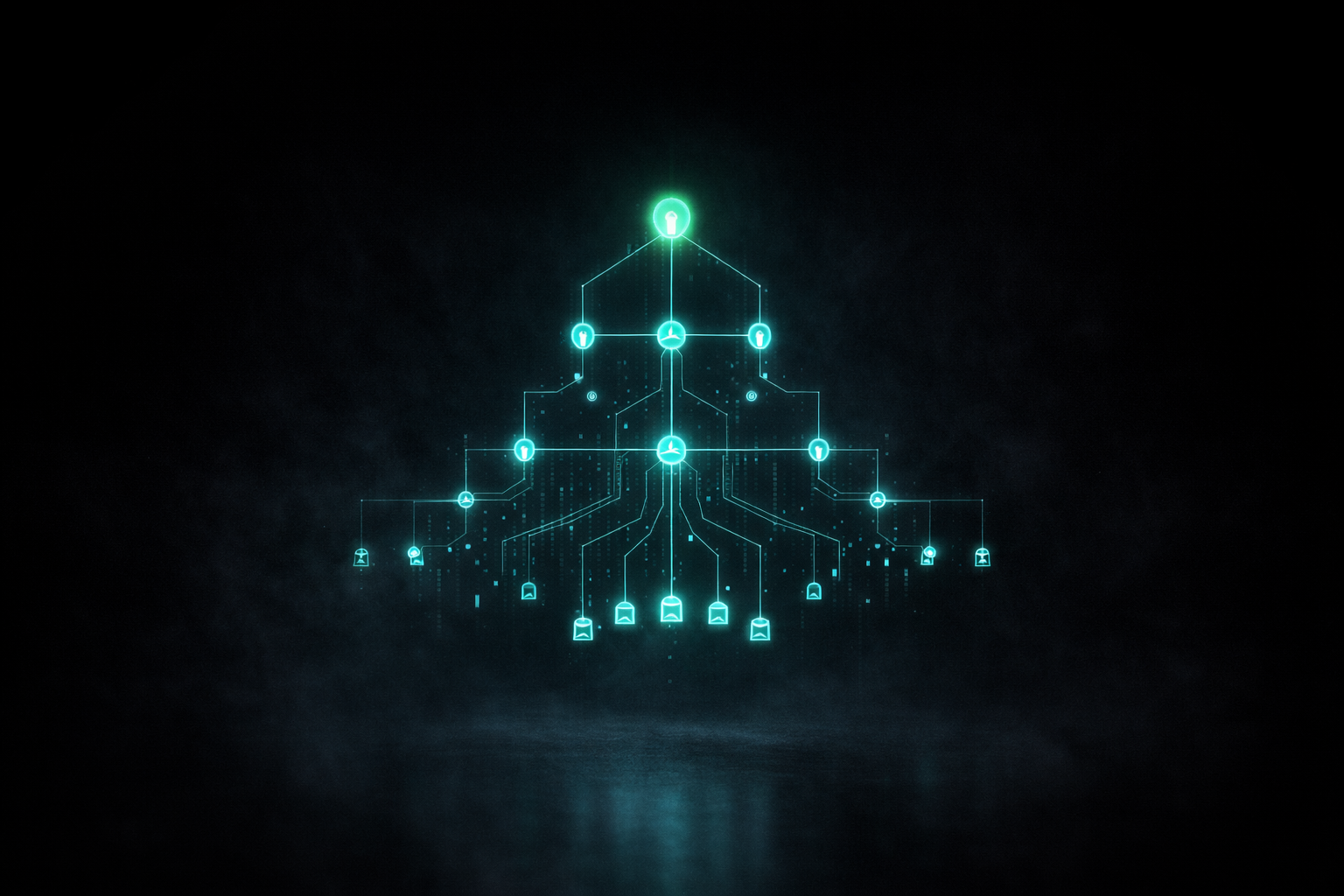

Active Directory (AD), kurumsal ağların en kritik bileşenlerinden biridir. Kullanıcı kimlikleri, bilgisayarlar, servisler ve erişim yetkileri bu yapı üzerinden yönetilir. Bu merkezi yapı sayesinde sistem yönetimi kolaylaşırken, aynı zamanda tüm ağın güvenliği de büyük ölçüde AD’ye bağlı hâle gelir. Bu durum, Active Directory’yi saldırganlar için en değerli hedeflerden biri yapar. Günümüzde birçok siber saldırı, doğrudan AD ortamını hedef almakta veya iç ağa sızıldıktan sonra AD’nin ele geçirilmesi ile sonuçlanmaktadır.

Active Directory Güvenliği

Active Directory güvenliği; kullanıcı kimliklerinin, erişim yetkilerinin ve sistem kaynaklarının yetkisiz erişimlere karşı korunmasını ifade eder. Bu koruma yalnızca teknik önlemlerle sağlanamaz; aynı zamanda doğru yapılandırma, politika yönetimi ve sürekli izleme süreçlerini de kapsar. AD ortamında güvenlik, katmanlı bir yaklaşım gerektirir.

Kimlik Doğrulama ve Parola Güvenliği

Güçlü parola politikaları uygulanmalı, kullanıcılar karmaşık ve uzun parolalar kullanmalıdır. Çok Faktörlü Kimlik Doğrulama (MFA), AD güvenliğini artırmak için kritik bir adımdır. Parola dışında ek bir doğrulama katmanı, saldırganların sisteme erişmesini ciddi ölçüde zorlaştırır.

Yetkilendirme ve Minimum Yetki Prensibi

Minimum Yetki Prensibi (Least Privilege), kullanıcıların yalnızca işlerini yapabilmeleri için ihtiyaç duydukları kaynaklara erişmesini sağlar. Gereksiz yetkiler düzenli olarak gözden geçirilmelidir. Özellikle Domain Admin gibi yüksek yetkili hesapların kullanımı sınırlandırılmalı ve bu hesaplarla günlük işler (internet kullanımı, e-posta vb.) yapılmamalıdır.

Grup Politikaları ve Yapılandırma Güvenliği

Grup Politikaları (GPO), sistem davranışlarını merkezi olarak yönetir. Yanlış yapılandırılmış bir GPO, tüm ağda güvenlik açığına yol açabilir. Varsayılan ayarların güvenli yapılandırmalarla değiştirilmesi, saldırı yüzeyini önemli ölçüde azaltır.

Kerberos ve Kimlik Bilgisi Koruma

Kimlik doğrulama süreçlerinde Kerberos protokolü doğru yapılandırılmalıdır. NTLM gibi eski ve zayıf protokollerin kullanımı sınırlandırılmalı veya tamamen devre dışı bırakılmalıdır. Credential Guard gibi çözümler, saldırganların bellek üzerinden kullanıcı bilgilerini çalmasını zorlaştırır.

İzleme ve Log Analizi

Kullanıcı aktiviteleri, giriş denemeleri ve yetki değişiklikleri düzenli olarak takip edilmelidir. SIEM sistemleri üzerinden yapılacak log analizleri, anormal davranışların ve olası saldırıların erken aşamada tespit edilmesini sağlar.

Güncellemeler ve Sistem Sertleştirme

Güncel olmayan sistemler, bilinen zafiyetler nedeniyle kolay hedef hâline gelir. Sistem sertleştirme (Hardening) süreciyle gereksiz servisler kapatılmalı ve Domain Controller (DC) sistemleri en yüksek güvenlik standartlarında tutulmalıdır.

Ağ Segmentasyonu ve Erişim Kontrolleri

Kritik sistemler ağ içerisinde izole edilmelidir. DC’ler sadece gerekli sistemler ve yönetim cihazları tarafından erişilebilir olmalıdır. Bu izolasyon, saldırganların ağ içerisinde yatayda hareket etmesini (Lateral Movement) engeller.

Sonuç

Active Directory’nin korunması, tek seferlik bir işlem değil, sürekli devam eden bir süreçtir. Güçlü kimlik doğrulama, doğru yetkilendirme, güvenli yapılandırma ve sürekli izleme süreçleri birlikte uygulandığında, kurumsal altyapının kalbi olan bu yapı güvenli bir şekilde korunabilir.