Steganografi ile Veri Kaçırma: Görsel ve Ses Dosyalarına Gizlenen Verilerin Tespiti ve KVKK Boyutu

kullanici1

Nisan 6, 2026

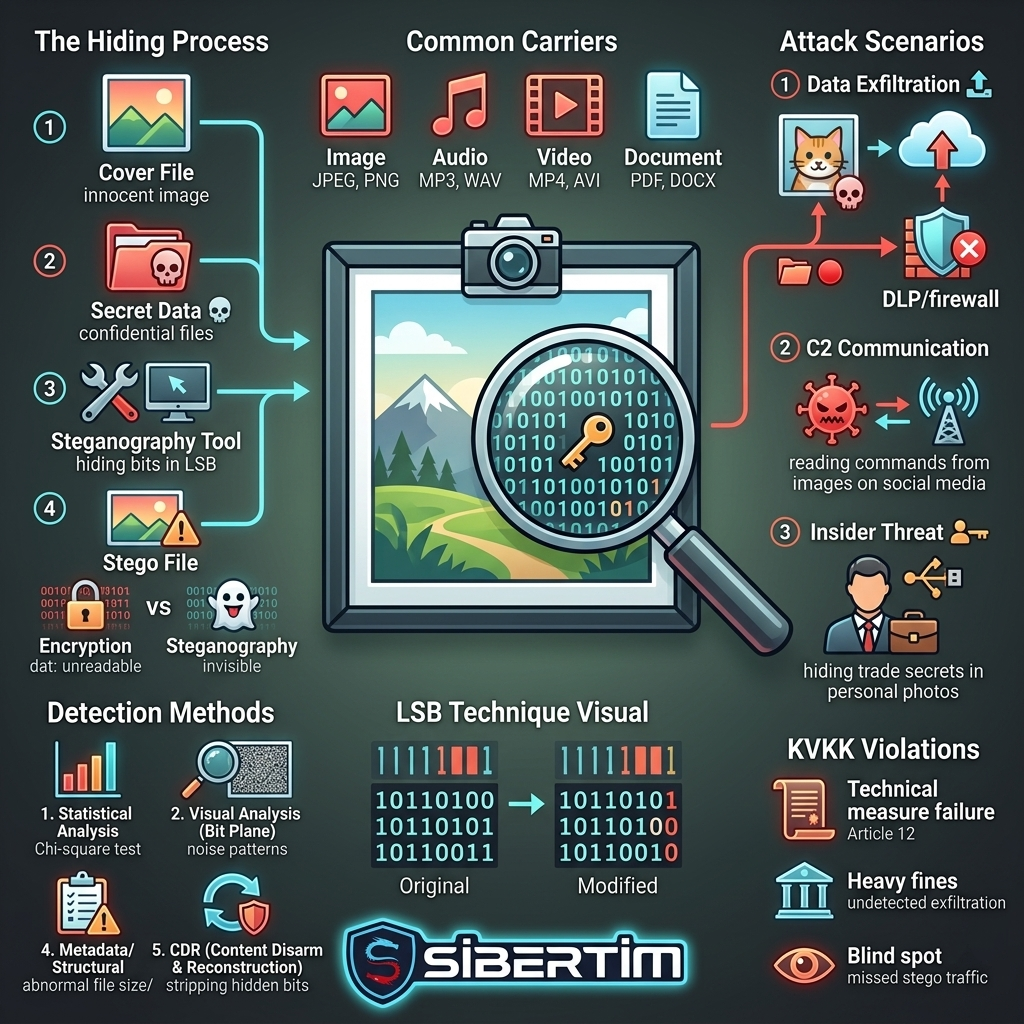

Siber güvenlik mimarileri genellikle verinin korunması için şifreleme yöntemlerine odaklanır. Kriptografi, veriyi yetkisiz erişime karşı okunamaz hale getirerek güvence altına alsa da, şifrelenmiş bir dosyanın mevcudiyeti saldırganın ağda korunan bir bilgi olduğunu anlamasına yetebilir. İşte bu noktada steganografi, bilginin sadece içeriğini değil, varlığını da gizleyerek siber tehdit manzarasında kritik bir rol oynar. Yunanca “gizli yazı” kökeninden gelen bu teknik, dijital dünyada multimedya dosyalarının içerisine veri gömme sanatına dönüşmüştür. Modern siber saldırganlar, ağ izleme araçlarını ve güvenlik duvarlarını atlatmak için sıklıkla masum görünen bir görselin piksellerine veya bir ses dosyasının frekanslarına veri gizleyerek sızıntı gerçekleştirmektedir. Özellikle Kişisel Verilerin Korunması Kanunu (KVKK) çerçevesinde, bu tür fark edilemeyen sızıntılar kurumlar için ciddi yasal sorumluluklar ve teknik zorluklar doğurmaktadır.

Konunun Temel Açıklaması

Dijital steganografi, gizlenmek istenen verinin bir taşıyıcı (cover object) dosya içerisine yerleştirilmesi işlemidir. Bu taşıyıcılar genellikle yüksek entropiye sahip ve günlük akışta şüphe uyandırmayan JPEG, PNG, MP3 veya WAV formatındaki dosyalardır. Steganografinin temel amacı, veriyi taşıyıcı dosyanın orijinal görünümünü veya işlevini gözle görülür şekilde bozmadan saklamaktır. Bir ağ üzerinde binlerce medya dosyası transfer edilirken, hangisinin içerisinde bir parola listesi veya müşteri veritabanı olduğunu manuel yöntemlerle saptamak imkansızdır. Bu durum, steganografiyi veri sızdırma (exfiltration) operasyonlarında ve zararlı yazılımların komuta kontrol (C2) kanallarında vazgeçilmez bir gizlilik unsuru haline getirir.

Çalışma Mantığı / Teknik Arka Plan

Teknik açıdan steganografi, dijital dosyaların yapısındaki “fazlalık” veya “artık” alanların manipüle edilmesi esasına dayanır. En yaygın kullanılan yöntem olan En Önemsiz Bit (Least Significant Bit – LSB) değiştirme tekniği, uzamsal etki alanında (spatial domain) işlem yapar. Dijital bir görselde her pikseli oluşturan bit dizilerinin sonuncusunun değiştirilmesi, renk tonunda insan gözünün algılayamayacağı kadar küçük bir sapma yaratır. Saldırganlar, gizli verinin her bir bitini bu düşük ağırlıklı bitlerle değiştirerek binlerce piksel boyunca veriyi yayabilirler.

Ses dosyalarında ise benzer bir mantık, ses sinyalindeki düşük enerjili bitlerin veya frekans spektrumunda insan kulağının hassas olmadığı aralıkların (Spread Spectrum) kullanılmasıyla uygulanır. Daha karmaşık bir yaklaşım olan Dönüşüm Etki Alanı (Transform Domain) tekniklerinde ise veri, doğrudan piksellere değil, dosyanın sıkıştırma algoritmalarında kullanılan matematiksel katsayılara (örneğin JPEG’deki katsayılar) gömülür. Bu yöntem, dosyanın boyutunda veya kalitesinde meydana gelebilecek küçük değişikliklere karşı çok daha dirençlidir ve tespit edilmesi klasik LSB analizlerine göre çok daha zordur.

Kullanım Senaryoları veya Saldırı Perspektifi

Siber saldırı perspektifinde steganografi, sızıntı aşamasının gizli kahramanıdır. Bir kuruma sızan saldırgan, elde ettiği hassas verileri doğrudan dışarı gönderdiğinde Veri Kaybı Önleme (DLP) sistemleri tarafından yakalanma riski yüksektir. Ancak bu veriler kurumsal bir manzara fotoğrafının veya sıradan bir ses kaydının içine steganografik olarak yerleştirildiğinde, bu dosya standart bir trafik olarak ağ sınırını geçer. Bir diğer senaryoda ise zararlı yazılımlar (malware), ana sunucudan alacakları saldırı talimatlarını internetteki popüler bir resim paylaşım sitesinden indirdikleri görseller içinden okuyabilmektedir. Bu strateji, zararlı trafiğin yasal web sitelerine giden sıradan HTTP/HTTPS istekleri gibi görünmesini sağlayarak güvenlik operasyon merkezlerinin (SOC) dikkatinden kaçmayı hedefler.

Riskler ve Etkileri

Steganografinin yarattığı en büyük risk, saldırganın ağda kalma süresini (dwell time) ciddi oranda uzatmasıdır. Tespit edilemeyen veri sızıntıları, kurumların fikri mülkiyet haklarının çalınmasına, müşteri güveninin sarsılmasına ve pazar rekabetinde dezavantajlı duruma düşülmesine yol açar. Teknik olarak steganografi, güvenlik sistemlerinin protokol bazlı kontrollerini etkisiz kıldığı için savunma tarafında kör noktalar yaratır. Ayrıca, olay müdahale süreçlerinde adli bilişim uzmanlarının binlerce medya dosyasını tek tek analiz etmek zorunda kalması, hem zaman kaybına hem de yüksek operasyonel maliyetlere neden olur. Verinin sızdırıldığı yöntem bilinmediğinde, ihlalin boyutu ve hangi verilerin çalındığı konusunda tam bir netlik sağlamak güçleşir.

Tespit Yöntemleri

Gizli verilerin ortaya çıkarılması süreci olan steganaliz, karmaşık matematiksel ve istatistiksel analizlere dayanır. Başlıca tespit yöntemleri şunlardır:

- İstatistiksel Steganaliz: Doğal görseller belirli bir istatistiksel düzene sahiptir. Veri gizleme işlemi piksellerin veya ses katsayılarının dağılımını bozar. Ki-kare (Chi-square) testleri gibi istatistiksel modellerle, bir dosyadaki bit dağılımının doğal olup olmadığı matematiksel olarak saptanabilir.

- Görsel Analiz (Bit Plane Slicing): Bir görselin renk kanalları izole edilerek incelendiğinde, steganografi aracının yarattığı yapay örüntüler veya gürültüler görselleştirilebilir.

- Metadata ve Yapısal Analiz: Dosya boyutunun içerdiği medya kalitesine göre anormal büyüklükte olması veya EXIF verilerindeki tutarsızlıklar önemli birer şüphe kaynağıdır.

- Yapay Zeka Tabanlı Tespit: Derin öğrenme modelleri, milyonlarca temiz ve steganografik dosya üzerinde eğitilerek, geleneksel testlerin yakalayamadığı mikro değişimleri ve karmaşık anomalileri yüksek doğrulukla tespit edebilir.

Önleme ve Güvenlik Önlemleri

Steganografik tehditlere karşı korunmak için tek bir çözüm yeterli değildir; bunun yerine çok katmanlı bir yaklaşım benimsenmelidir. İçerik Temizleme ve Yeniden Yapılandırma (CDR) teknolojileri, ağdan geçen medya dosyalarını deşifre etmek yerine, onları tamamen bozup güvenli bir şekilde yeniden oluşturarak içindeki gizli bitleri yok eder. Kurumsal uç nokta (endpoint) politikalarında, şüpheli steganografi araçlarının kurulumu engellenmeli ve dışarı giden yüksek hacimli görsel yüklemeleri sıkı denetime tabi tutulmalıdır. Ayrıca, ağ trafiğinde alışılmadık boyutta ve sıklıkta gerçekleşen medya transferleri SIEM sistemleri üzerinden anomali olarak işaretlenmeli ve detaylı incelemeye alınmalıdır. Veri sınıflandırma ve dijital etiketleme süreçleri de verinin dışarı çıkış yolculuğunda önemli bir bariyer oluşturacaktır.

Kurumsal Perspektif / Gerçek Hayat Kullanımı

İş dünyası ve KVKK uyumu açısından steganografi, veri sorumlularının en az dikkat ettiği ancak en tehlikeli sızıntı kanallarından biridir. KVKK Madde 12 uyarınca veri sorumlusu, kişisel verilerin hukuka aykırı olarak elde edilmesini önlemek amacıyla gerekli her türlü teknik tedbiri almakla yükümlüdür. Bir kurumun sadece güvenlik duvarı ve antivirüs yazılımına güvenip, steganografi gibi bilinen bir sızıntı yöntemine karşı hiçbir analiz veya temizleme (CDR) mekanizması barındırmaması, olası bir ihlal durumunda “teknik tedbirlerin yetersizliği” kapsamında değerlendirilebilir.

Gerçek hayat senaryolarında, kurumsal casusluk faaliyetlerinde bulunan bir çalışanın şirket sırlarını aile fotoğraflarının içine gizleyerek kişisel bulut hesabına yüklemesi, sadece bir güvenlik ihlali değil, aynı zamanda ciddi idari para cezalarına yol açan bir yasal ihlaldir. Bu nedenle şirketlerin, siber güvenlik politikalarını sadece dış saldırılara değil, steganografi gibi sofistike yöntemlerle gerçekleştirilen iç tehditlere karşı da güncellemeleri şarttır. SOC ekiplerinin ve adli bilişim uzmanlarının bu sinsi yöntem hakkında bilinçlendirilmesi, kurumsal veri güvenliği duruşunun en kritik halkalarından birini temsil etmektedir.