SIEM Sistemleri ile Olay Korelasyonu

kullanici1

Nisan 6, 2026

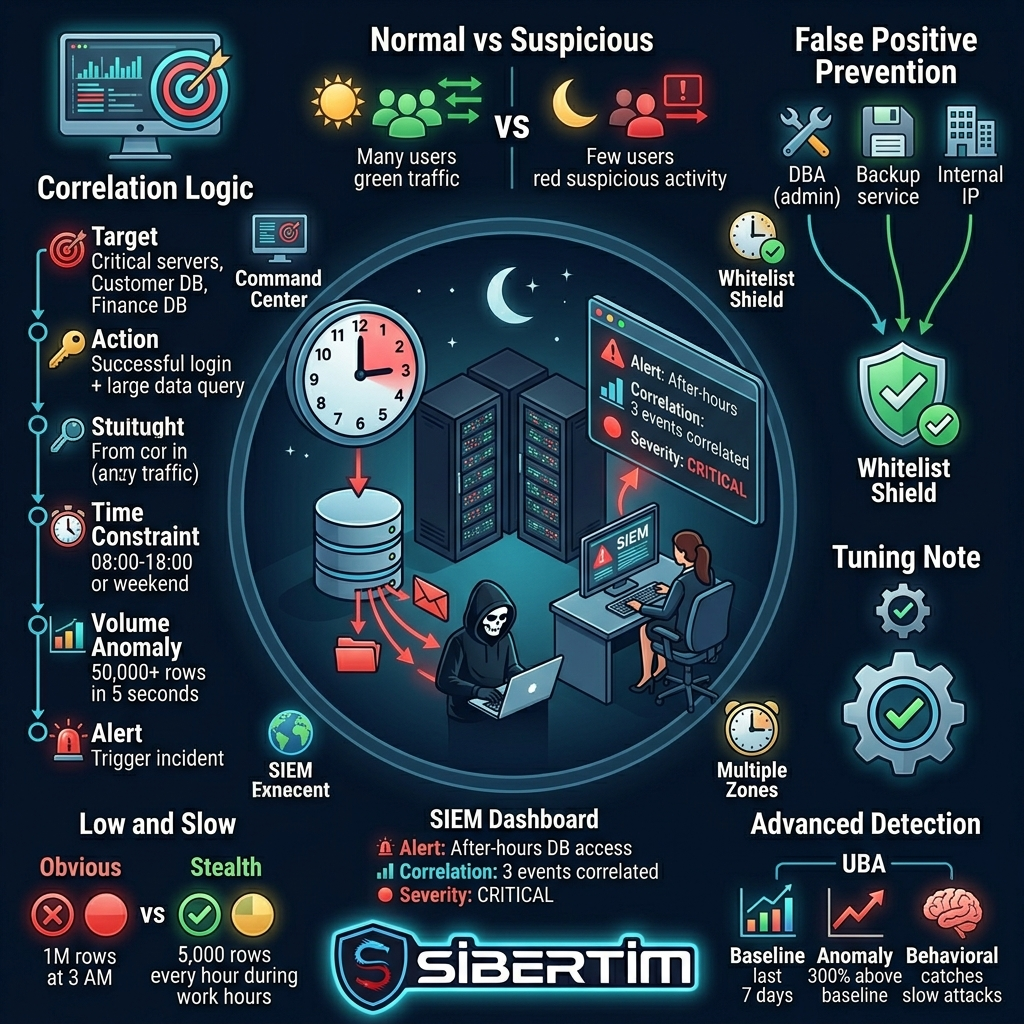

Bir kurumda güvenlik olayları genellikle “tek bir log satırı” olarak başlamaz. Şüpheli bir kimlik doğrulama, ardından olağandışı bir süreç davranışı, sonra beklenmedik bir ağ çıkışı… Tek tek bakıldığında her biri düşük sinyal olabilir; ama bir araya geldiğinde saldırı hikâyesi netleşir. SIEM (Security Information and Event Management) sistemlerinin temel değeri, tam burada ortaya çıkar: farklı kaynaklardan gelen olayları merkezi toplayıp normalleştirerek (normalize), ilişkilendirerek (correlate) ve aksiyona dönüştürerek kurumun saldırı görünürlüğünü artırır.

Bu makale, SIEM’i yalnızca “log havuzu” olarak değil, korelasyon ve olay yönetimi platformu olarak ele alır. Korelasyonun mantığını, tipik kullanım senaryolarını, kural tasarım prensiplerini, alarm kalitesi yönetimini ve SOAR/IR süreçlerine entegrasyonu örnek düzende açıklar. Amaç; daha çok alarm üretmek değil, daha az ama daha doğru alarm üretmek ve müdahaleyi hızlandırmaktır.

SIEM Nedir? Temel Fonksiyonlar

SIEM sistemleri, farklı güvenlik ve IT kaynaklarından log/olay verisini toplayan, bunları ortak bir şemaya dönüştürerek arama, analiz, korelasyon ve raporlama yapan platformlardır. Temel fonksiyonlar:

- Toplama ve merkezi depolama: Kimlik, ağ, uç nokta, sunucu, uygulama ve bulut loglarının bir araya getirilmesi.

• Normalizasyon ve zenginleştirme: Log alanlarını ortak isimlere map etmek; varlık kritikliği, kullanıcı rolü, geolokasyon/ASN reputasyonu gibi bağlam eklemek.

• Korelasyon ve alarm üretimi: Tekil olayları zincire bağlayan kurallar/analitikler.

• Arama ve soruşturma: SOC analistlerinin olay zaman çizelgesi ve kapsam çıkarabilmesi.

• Uyum ve raporlama: Denetim (audit) ihtiyaçları için raporlar, trendler ve SLA metrikleri.

Bu fonksiyonlar, SIEM’i sadece reaktif bir kayıt sistemi değil, proaktif bir tespit mühendisliği katmanı hâline getirir.

Olay Korelasyonu Nedir? Mantığı

Olay korelasyonu, farklı kaynaklardan gelen bağımsız sinyalleri ortak bir hikâyeye bağlama işlemidir. Korelasyonun temelinde üç tür ilişki vardır:

1) Zaman ilişkisi: Olayların belirli bir süre penceresinde peş peşe gelmesi.

2) Varlık ilişkisi: Aynı kullanıcı, aynı host, aynı IP, aynı uygulama veya aynı oturum kimliği etrafında birleşmesi.

3) Davranış ilişkisi: Farklı kaynaklardaki olayların saldırı taktiklerine benzer bir desen oluşturması.

Örneğin tek bir başarısız login düşük sinyaldir; ama kısa süre içinde “çoklu başarısız login + yeni ülke + başarılı login + yeni admin yetkisi + anormal veri çıkışı” deseni, korelasyon sayesinde yüksek öncelikli bir olaya dönüşebilir. SIEM’in değeri, bu deseni otomatik yakalayıp SOC’u doğru yönde hareket ettirmesidir.

Korelasyonun Veri Temeli: Doğru Kaynaklar, Doğru Alanlar

İyi korelasyon, iyi veriyle başlar. SIEM’e akan loglar eksik veya tutarsızsa, korelasyon kuralları ya çok gürültülü olur ya da gerçek olayları kaçırır. Bu yüzden kritik veri kaynakları ve alanlar standardize edilmelidir:

- Kimlik verisi: user_id, oturum tipi, MFA durumu, cihaz, konum, risk skoru.

• Uç nokta verisi: process tree, komut satırı, parent/child ilişkisi, dosya/registry değişimleri.

• Ağ verisi: src/dst IP, port, protokol, DNS sorguları, proxy URL’leri, egress hacmi.

• Uygulama verisi: audit olayları, yetkilendirme kararları, yönetim paneli aksiyonları.

• Bulut verisi: IAM değişimleri, API çağrıları, storage erişimleri, rol/izin güncellemeleri.

Ayrıca zaman senkronu (NTP), benzersiz kimlikler (host ID, device ID) ve log bütünlüğü (tamlık) korelasyon kalitesi için kritik altyapıdır.

Korelasyon Kuralı Tasarımı: Gürültüyü Azaltmak

SIEM’de başarısızlığın en yaygın nedeni, fazla alarm üretmektir. Alarm yorgunluğu oluştuğunda SOC gerçek olayı kaçırabilir. Bu nedenle kural tasarımında ‘yüksek sinyal’ prensibi uygulanmalıdır:

- Bağlam ekle: Varlık kritikliği, kullanıcı rolü, normal davranış profili gibi zenginleştirmeleri kullan.

• Eşik ve zaman penceresi: Tekil olay yerine belirli eşiklerle (count) ve süreyle (window) tetikle.

• Birleşik sinyaller: Tek kaynaktan tek alarm yerine, iki veya daha fazla kaynağın birlikte şart koşulduğu desenler oluştur.

• İstisna yönetimi: Whitelist’leri kontrollü tut; geçici istisnaları süreli yap.

• Doğrulama alanı bırak: SOC’un hızlı triage yapması için alarm içine kanıt ve bağlam koy.

Örneğin “başarısız login > 10” kuralı gürültü üretebilir; ama “başarısız login artışı + yeni ülke + yeni cihaz + kısa sürede başarı” kuralı daha yüksek sinyaldir.

Tipik Korelasyon Use-Case’leri

Kurumlarda SIEM korelasyonunun en sık uygulandığı kullanım senaryoları şunlardır:

- Hesap ele geçirme (ATO): Anormal login + MFA anormalliği + yeni cihaz + hassas işlem.

• Ayrıcalık artışı: Yeni admin grup üyeliği + kritik host’a erişim + yönetim protokol trafiği.

• Lateral movement: Bir host’tan kısa sürede çok sayıda hedefe yönetim bağlantısı.

• Web saldırısı zinciri: WAF anomali + sunucuda yeni dosya/konfig değişimi + anormal egress.

• Bulut yetki suistimali: IAM değişimi + storage erişim patlaması + yeni egress pattern.

• Veri sızıntısı: Büyük veri çıkışı + alışılmadık hedef + hassas veri erişim olayları.

Bu use-case’ler, SIEM’in “tek log” değil “zincir” üzerinden tespit üretmesi gerektiğini gösterir.

SOAR ve Olay Müdahalesi ile Entegrasyon

SIEM korelasyonu, en yüksek değeri aksiyona bağlandığında üretir. SOAR entegrasyonu ile; belirli alarmlar için otomatik zenginleştirme (IP reputasyonu, varlık sahibi, geçmiş olaylar), otomatik containment (oturum sonlandırma, erişim kısıtlama) ve ticket açma akışları kurulabilir. Ancak otomasyonun da risk kontrolü vardır: yanlış pozitif bir alarmın otomatik olarak hesabı kilitlemesi iş kesintisi yaratabilir. Bu nedenle otomasyon, risk seviyesine göre kademeli tasarlanmalıdır: düşük riskte sadece zenginleştirme, orta riskte onaylı aksiyon, yüksek riskte hızlı containment.

Olay müdahalesi (IR) tarafında ise SIEM, zaman çizelgesi ve kapsam çıkarma için merkezî bir “kanıt katmanı” sağlar. Playbook’lar; kanıt toplama, eskalasyon ve iletişim adımlarını standardize ederek MTTR’ı düşürür.

Kurumsal Yol Haritası ve Metrikler

SIEM ile olay korelasyonu olgunluğu, adım adım geliştirilir. İlk adım, kritik log kaynaklarını sağlıklı toplamak ve normalizasyonu tamamlamaktır. İkinci adım, en yüksek riskli use-case’leri seçip az sayıda ama yüksek sinyalli korelasyon kuralı yazmaktır. Üçüncü adım, alarm zenginleştirme ve triage standardıdır: her alarmda varlık kritikliği, kullanıcı bağlamı ve hızlı doğrulama adımları bulunmalıdır. Dördüncü adım, SOAR ile kontrollü otomasyon ve playbook’ların devreye alınmasıdır.

Başarı metrikleri; MTTD, MTTR, false positive oranı, alarm başına triage süresi, kural kapsama oranı (hangi TTP’leri kapsıyor), log kapsama oranı ve otomasyon başarı oranı ile ölçülebilir. Bu metrikler, SIEM’i “kurduk” demek yerine “etkisini ölçüyoruz” yaklaşımına taşır.

Sonuç

SIEM sistemleri ile olay korelasyonu, farklı log kaynaklarını tek bir saldırı hikâyesine bağlayarak erken tespit ve hızlı müdahale sağlar. Başarı; veri kalitesi, doğru zenginleştirme, yüksek sinyalli kural tasarımı ve operasyonel playbook’larla mümkündür. Aksi halde SIEM, yüksek maliyetli bir log arşivine dönüşebilir.

Kurumlar az sayıda ama etkili korelasyon use-case’leriyle başlayıp, alarm kalitesini sürekli iyileştirerek ve SOAR/IR entegrasyonunu kademeli kurarak SIEM’den gerçek değer çıkarabilir. Böylece korelasyon, “alarm üretme” değil, saldırı yüzeyini ve olay etkisini ölçülebilir şekilde azaltan bir savunma yeteneği hâline gelir.