Karanlıktaki Nöbetçi: SIEM Korelasyon Kuralları ve Mesai Dışı Erişim Tuzağı

kullanici1

Nisan 6, 2026

Bir şirketin IT altyapısını devasa bir metropol olarak düşünün. Güvenlik duvarları şehrin sınır kapıları, antivirüsler bina güvenlikleri, log (kayıt) dosyaları ise güvenlik kameralarıdır. Metropolde her gün milyonlarca olay yaşanır: İnsanlar binalara girer, arabalar çalışır, kapılar açılıp kapanır. Tek bir güvenlik kamerasının “Ahmet saat 14:00’te binaya girdi” kaydı tek başına bir anlam ifade etmez. Ancak Ahmet’in o binaya girdikten sonra, yetkisi olmayan bir kasayı zorladığını, ardından arka kapıdan çıkıp bilinmeyen bir araca bindiğini “farklı kameralardan” alıp birleştirdiğinizde, ortada bir hırsızlık olduğunu anlarsınız.

Senaryo: Gece Yarısı Veritabanında Kim Geziyor?

Siber saldırganların veya içerideki kötü niyetli kişilerin (Insider Threat) en çok sevdiği zaman dilimi, insanların uyuduğu, dikkatlerin dağıldığı ve ofislerin boşaldığı mesai dışı saatler ile hafta sonlarıdır.

Şirketin en değerli varlığı olan “Müşteri Veritabanı” (Database), gün içinde binlerce normal sorgu alır. Pazarlama uzmanları kampanya için veri çeker, muhasebeciler fatura kesmek için adreslere bakar. Mesai saatleri içinde bir kullanıcının veritabanına bağlanıp işlem yapması son derece sıradan, yasal ve “gürültülü” bir faaliyettir. Bir saldırgan bu gürültünün arasına saklanabilir. Ancak gece 03:00’te bu gürültü kesilir. İşte Korelasyon kuralları, bu sessizliği fırsata çeviren tuzaklardır.

Kusursuz Tuzağın Kurulumu: Kuralın Mantıksal Anatomisi

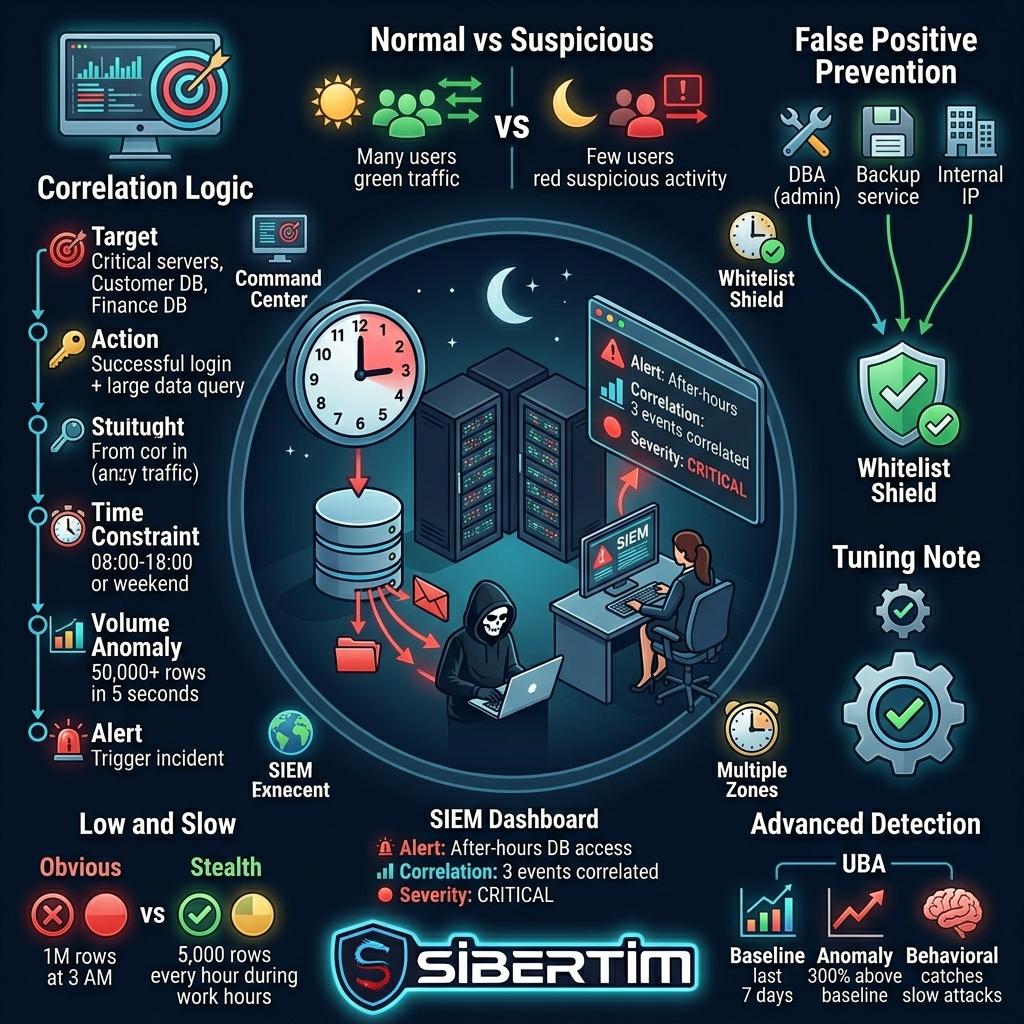

Mesai dışı veritabanı erişimini yakalayacak bir SIEM korelasyon kuralı yazarken, sisteme körü körüne bir emir verilmez; ona bir “düşünme biçimi” öğretilir. Sisteme şu mantıksal zinciri takip etmesi söylenir:

- Hedefin Belirlenmesi (Nereye Bakıyorum?): “Sadece şirketin en kritik sunucularından olan ‘SQL_Musteri_DB’ ve ‘Oracle_Finans_DB’ sunucularına gelen trafiklere odaklan.” (Sistem, yemekhane menüsünün durduğu sunucuyu umursamaz, işlem gücünü korur.)

- Eylemin Tanımlanması (Ne Arıyorum?): “Bu sunucularda gerçekleşen ‘Başarılı Giriş’ (Successful Login) veya ‘Büyük Veri Sorgusu’ (Select * from…) hareketlerini filtrele.” (Erişemeyip şifreyi yanlış girenlerle değil, gerçekten içeri girmeyi başaranlarla ilgileniyoruz.)

- Zaman Kısıtı (Ne Zaman Oldu?): Kuralın can alıcı noktası burasıdır. Sisteme, şirketin yasal mesai tanımı öğretilir. “Eğer bu işlem Pazartesi-Cuma günleri arası, sabah 08:00 ile akşam 18:00 saatleri DIŞINDA gerçekleşiyorsa veya hafta sonuysa, bu durumu şüpheli işaretle.”

- Hacim ve Anormallik (Ne Kadar Veri Çekildi?): Sadece giriş yapmak yetmeyebilir. Kurala bir zeka daha eklenir: “Eğer bu kişi, gece yarısı bağlanmakla kalmayıp, normalde bir kullanıcının okuyacağı 10 satırlık veri yerine, 5 saniye içinde 50.000 satırlık veri çekiyorsa (Data Exfiltration şüphesi), alarmın seviyesini doğrudan ‘Kritik’ yap.”

İstisnalar ve Yanlış Alarmları (False Positive) Susturmak

Bir kuralı yazmak kolaydır; zor olan o kuralın Güvenlik Operasyon Merkezi (SOC) analistlerini gereksiz alarmlarla çıldırtmamasını sağlamaktır. Gece saat 03:00’te veritabanına gerçekten yasal bir işlem için girilmesi gerekebilir. Örneğin, sistem yöneticileri (DBA – Database Administrator) gece sunucu bakımı yapıyor veya otomatik yedekleme yazılımı (Backup Service) o saatte çalışıyor olabilir.

Eğer kurala istisnalar eklenmezse, SIEM her gece yedekleme başladığında ortalığı ayağa kaldırır (False Positive). Bu yüzden korelasyon kuralına “Beyaz Liste” (Whitelist) mantığı eklenir: “Yukarıdaki tüm şartlar sağlansa bile; işlemi yapan kişi ‘Otomatik_Yedekleme_Hesabı’ ise veya işlemi yapan kişi ‘Ahmet_DBA’ yetkisine sahipse ve ofis içi bir IP adresinden geliyorsa ALARM ÜRETME.” İşte bu ince ayar (Tuning), SIEM’in kalitesini belirler. Bir kural ne kadar sessiz ve isabetli çalışıyorsa, o kadar ölümcüldür.

Avcı ve Av: Bu Kural Sisteme Sızan Bir Zeka Tarafından Nasıl Atlatılır?

Savunma mimarisini kuranlar kadar, o sistemleri test eden ve aşmaya çalışan gözlerin de en çok kafa yorduğu nokta SIEM kurallarıdır. Yetkili bir hesabı ele geçirmiş olan zeki bir saldırgan (veya sistemi test eden bir uzman), içeride bir SIEM olduğunu ve gece veri çekerse kırmızı alarmların yanacağını çok iyi bilir.

Peki bu tuzak nasıl atlatılır? Saldırgan, eylemlerini SIEM’in “normal” kabul ettiği o kalabalık saatlere kaydırır. Veritabanına gece 03:00’te girip devasa bir veri tablosunu tek seferde indirmek (ki bu anında alarm demektir) yerine, sabah 10:30’da (herkesin aktif olduğu saatte) sisteme sızar. Çekmek istediği 1 milyon satırlık veriyi, gün içine yayarak, her saat başı sadece 5.000 satır çekecek şekilde küçük ve masum parçalara böler. (Buna siber güvenlikte “Low and Slow” – Yavaş ve Derinden saldırı denir).

Savunma ekibi bunu bildiği için, korelasyon kurallarını sürekli olarak daha da zekileştirmek zorundadır. Artık kural sadece saate değil, “Bir kullanıcı son 7 gün içindeki kendi normal veri çekme ortalamasının %300 üzerine çıkmış mı?” (UBA – Kullanıcı Davranış Analizi) gibi istatistiksel anormalliklere bakmaya başlar.

Sonuç

SIEM ve korelasyon kuralları, siber güvenliğin “Görmek ile Anlamak” arasındaki o ince çizgidir. Karanlık bir ofiste, sunucu odasındaki ışıklar sönükken, veritabanının derinliklerinde dolaşan o sessiz ayak seslerini duyabilen yegane teknoloji budur. Mesai saatleri dışında başlayan bir alarm, çoğu zaman sadece bir kuralın tetiklenmesi değil; kurumun en değerli hazinesine uzanan bir elin, o hazineye dokunmasına saniyeler kala havada yakalanışının dijital resmidir. Bir kurumun güvenliği, topladığı verinin büyüklüğü ile değil; o verilerin arasındaki gizli fısıltıları doğru ilişkilendirip (korele edip) zamanında duyabilme yeteneği ile ölçülür.