Side Channel Attack

kullanici1

Nisan 6, 2026

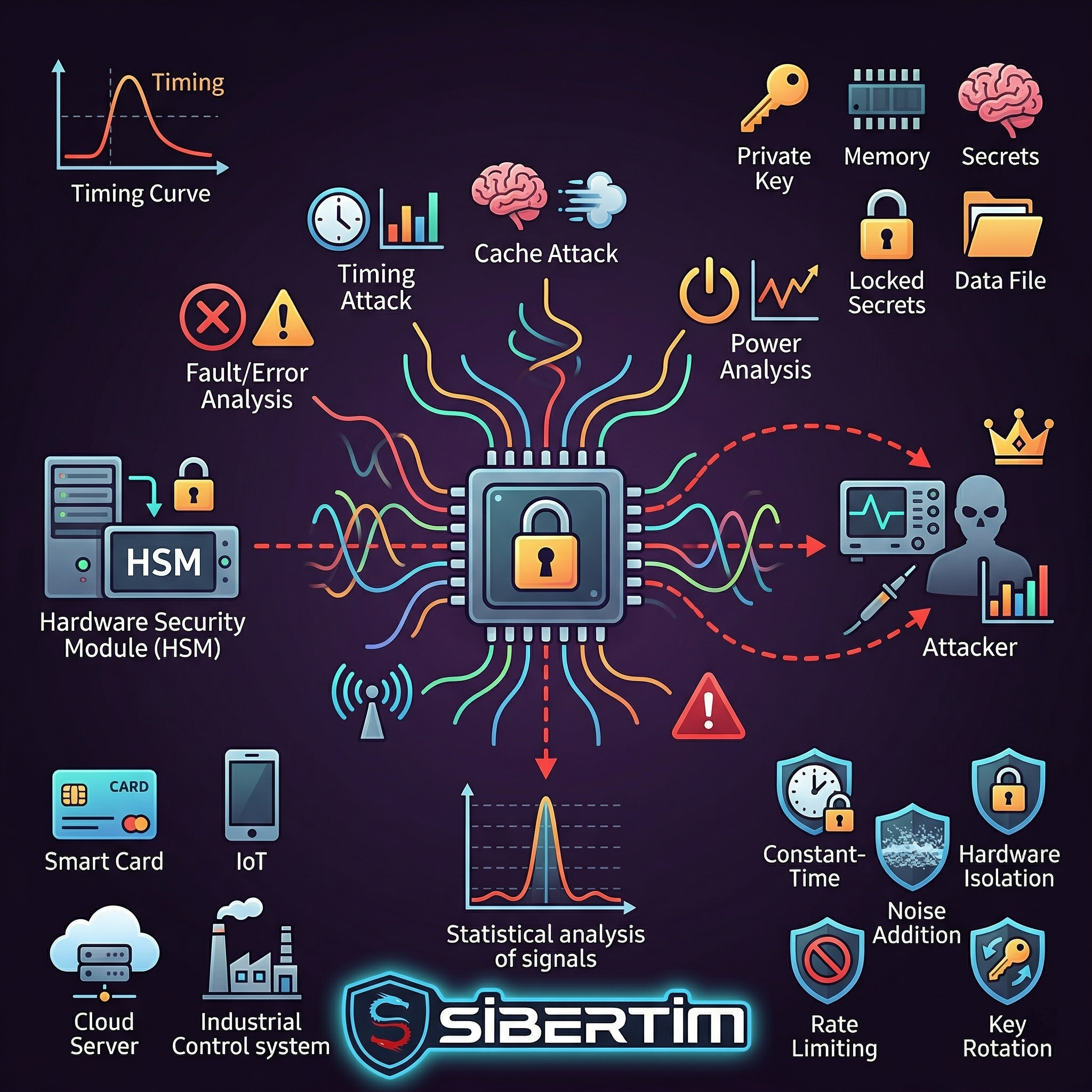

Yan kanal saldırıları (side channel attacks), bir sistemin ürettiği doğrudan çıktıyı hedef almak yerine, sistem çalışırken istemeden açığa çıkardığı ikincil sinyallerden faydalanır. Kriptografi çoğu zaman matematiksel olarak sağlamdır; ancak bu algoritmaların gerçek donanım ve yazılım üzerinde icrası, zamanlama farkları, önbellek (cache) izleri, güç tüketimi, elektromanyetik yayılım ya da farklı hata davranışları gibi ipuçları üretebilir. Saldırgan bu ipuçlarını bir araya getirerek gizli anahtarlar, oturum sırları veya hassas veriler hakkında çıkarım yapmayı amaçlar.

Bu saldırı sınıfının kritik tarafı şudur: Çoğu yan kanal senaryosu “yetkisiz erişim” gibi görünmez. Sistem doğru kullanıcıya hizmet veriyor olabilir; fakat hesaplama sırasında sızan yan bilgi, güvenlik sınırını başka bir yerden delmeye çalışır. Bu nedenle yan kanal riskleri, özellikle donanım tabanlı güvenlik bileşenleri (HSM/TPM), gömülü cihazlar, IoT/OT sistemleri ve paylaşımlı kaynak kullanan sanallaştırma/bulut ortamlarında tehdit modelinin parçası olmalıdır.

Yan Kanal Saldırıları Nedir?

Yan kanal saldırıları, “algoritmanın ne yaptığı”ndan çok “algoritmanın nasıl çalıştırıldığı” ile ilgilenir. Bir işlem farklı girdilerde farklı sürelerde çalışıyorsa, bellek erişim desenleri değişiyorsa veya işlemci mikro-mimarisi belirli durumlarda farklı izler bırakıyorsa, bu farklar ölçülebilir hâle gelebilir. Saldırganın amacı, ölçülebilir farkları istatistiksel analizle birleştirip gizli değişkenleri (ör. anahtar bitleri) tahmin etmektir.

Pratikte yan kanal saldırıları genellikle tekrar eden gözlem ister. Bu da savunma açısından iki önemli sonuç doğurur: (1) saldırı denemeleri belirli bir “ölçüm trafiği” ve anormallik üretme eğilimindedir, (2) sabit davranış (constant-time), gürültü ekleme ve izolasyon gibi yaklaşımlarla saldırının maliyeti yükseltilebilir. Amaç çoğu zaman ‘teorik olarak imkânsız kılmak’ değil, saldırıyı pratikte verimsiz ve pahalı hâle getirmektir.

Yan Kanal Türleri ve Örnek Etki Alanları

Yan kanal saldırıları farklı sinyal kaynaklarına göre sınıflandırılır. Zamanlama temelli saldırılar, aynı fonksiyonun farklı koşullarda farklı sürelerde çalışmasından faydalanır. Önbellek/mikro-mimari saldırılar, CPU’nun cache davranışını (cache hit/miss gibi) ölçüp bellek erişimi hakkında çıkarım üretmeye çalışır. Güç analizi ve elektromanyetik analiz, özellikle fiziksel erişimin mümkün olduğu cihazlarda (akıllı kartlar, IoT cihazlar, ödeme terminalleri) öne çıkar; çünkü cihazın elektriksel davranışı bazı veri desenleriyle korelasyon gösterebilir.

Bir diğer sınıf, hata temelli (fault/error) yan kanallardır. Burada sistemin farklı hata mesajları, farklı istisna davranışları veya farklı geri dönüş kodları, istemeden bilgi sızdırabilir. Güvenli tasarlanmamış “detaylı hata mesajları” veya farklı doğrulama adımlarında farklı yanıt süreleri, saldırganın karar ağacı kurmasına yardımcı olabilir. Bu nedenle yan kanal savunması yalnızca kripto kütüphanesi seçimi değil; hata işleme, loglama ve uygulama davranışı tasarımını da kapsar.

Hangi Sistemler Daha Risklidir?

Yan kanal riski, iki değişkene çok bağlıdır: saldırganın gözlem kabiliyeti ve hedefteki sırların değeri. Fiziksel erişime açık cihazlarda (kiosk, saha ekipmanı, endüstriyel kontrol bileşenleri, POS cihazları) güç/EM yan kanalları daha gerçekçi bir tehdit olur. Paylaşımlı işlemci kullanan ortamlarda ise mikro-mimari yan kanallar gündeme gelebilir; özellikle aynı fiziksel host üzerinde birden çok iş yükü varsa izolasyon sınırı kritikleşir.

Kurum tarafında en yüksek öncelik genellikle anahtar yönetimi ve imzalama altyapılarıdır. Kod imzalama, firmware imzalama, sertifika otoritesi bileşenleri veya token üretim servisleri gibi sistemlerde sızan bir anahtar, “tek bir olay” olmaktan çıkıp geniş kapsamlı güven kaybına neden olabilir. Ayrıca uzun süreli gizlilik gerektiren veri setleri (arşivler, yedekler, sağlık/finans verileri) söz konusuysa, anahtarın sızması geçmiş verileri de riske sokabileceği için etki büyür.

Tespit ve Güvenlik Değerlendirmesi

Yan kanal saldırıları klasik imza tabanlı yaklaşımlarla her zaman yakalanamaz; çünkü ortada zararlı dosya veya belirgin exploit zinciri olmayabilir. Yine de kurumsal ölçekte bazı sinyaller izlenebilir. Örneğin aynı uç noktaya kısa aralıklarla tekrarlanan benzer istekler, performans profillerinde anomali, belirli kripto operasyonlarının olağan dışı yoğun çalışması veya paylaşımlı kaynaklarda beklenmedik cache/CPU davranışları, inceleme gerektiren bir durum olabilir.

Değerlendirme tarafında en sağlıklı yöntem, tehdit modelleme ile başlar: Hangi sırlar korunuyor? Sırların yaşam döngüsü nedir? Saldırgan hangi gözleme sahip olabilir (fiziksel erişim, aynı host, aynı ağ segmenti)? Ardından kritik bileşenlerde güvenli kripto uygulaması denetlenir: sabit zamanlı uygulamalar, anahtarların bellek içinde tutulma süresi, hata mesajı politikası, loglarda hassas veri sızıntısı gibi alanlar gözden geçirilir. Gömülü cihazlarda ise tedarikçi raporları, sertifikasyonlar ve güvenlik test çıktıları değerlendirme paketinin parçası olmalıdır.

Korunma ve Azaltma Stratejileri

Yan kanal savunmasında ilk katman, doğru kripto uygulamasıdır. Sabit zamanlı (constant-time) kütüphaneler kullanmak, dallanma/lookup tabloları gibi sızıntı üretme riski yüksek desenlerden kaçınmak ve güvenilir, güncel kripto kütüphanelerini tercih etmek temel adımdır. Ek olarak hata mesajlarını standardize etmek ve doğrulama adımlarında “kısa yol” davranışını azaltmak, zamanlama kaynaklı bilgi sızıntılarını düşürür.

İkinci katman donanım ve izolasyondur. HSM/secure element gibi donanım tabanlı anahtar saklama, anahtarın uygulama belleğine çıkmasını azaltır. Fiziksel cihazlarda kurcalama tespiti (tamper), güç hattı filtreleme ve EM sızıntıyı azaltmaya yönelik tasarım kararları değerlidir. Bulut/sanallaştırma tarafında ise hassas iş yüklerini ayrılmış donanıma taşıma, güçlü tenant izolasyonu ve mikrocode/OS mitigasyonlarının güncel tutulması risk azaltır.

Üçüncü katman operasyonel süreçlerdir: anahtar rotasyonu, kısa ömürlü token kullanımı, kritik anahtarlar için erişim kontrolü ve denetim izi, anomali izleme ve olay müdahalesi playbook’ları. Yan kanal saldırıları çoğu zaman uzun süreli ölçüm gerektirdiğinden, erken anomali yakalama ve hızlı izolasyon aksiyonları etkiyi sınırlayabilir.

Kurumsal Yol Haritası

Yan kanal riskini yönetmek için kurumlar pratik bir yol haritası izleyebilir. İlk adım, kripto varlık envanteridir: hangi sistemlerde hangi anahtarlar var, hangi operasyonlar yapılıyor, hangi cihazlar sahada? İkinci adım, kritik sınıflandırmadır: imzalama altyapısı, kimlik/PKI bileşenleri ve uzun ömürlü gizlilik taşıyan veri setleri öncelik alır.

Üçüncü adım, tasarım ve test disiplinini kalıcı hâle getirmektir. Güvenli kod inceleme kontrol listelerine sabit zamanlı kripto ve hata mesajı politikası maddeleri eklenir; CI/CD içinde bağımlılık güvenliği ve kripto kütüphane güncelliği izlenir. Gömülü cihazlar ve tedarikçi ürünlerinde ise güvenlik gereksinimleri sözleşmeye bağlanır: yan kanal dayanıklılığına ilişkin test kanıtı, sertifikasyon, güvenli güncelleme mekanizması ve zafiyet bildirim süreçleri. Son adım, metrik ve izleme: kritik kripto operasyonlarının telemetrisi, anahtar rotasyon uyumu ve olay müdahalesi tatbikatları düzenli takip edilir.

Sonuç

Side channel saldırıları, teorik olarak sağlam görünen kriptografiyi, gerçek dünyadaki çalışma koşulları üzerinden hedef alır. Bu yüzden savunma, yalnızca algoritma seçmekle sınırlı değildir; uygulama detayı, donanım davranışı, izolasyon ve sürekli doğrulama gerektirir.

Kurumlar için en doğru yaklaşım; risk bazlı önceliklendirme, sabit zamanlı kripto uygulamaları, donanım tabanlı anahtar koruması, güçlü izolasyon ve operasyonel disiplinin birlikte yürütülmesidir. Böylece yan kanal tehdidi, kontrolsüz bir bilinmezlik olmaktan çıkar ve ölçülebilir bir güvenlik mühendisliği problemine dönüşür.