Hash Fonksiyonları ve Çakışma (Collision)

kullanici1

Mart 24, 2026

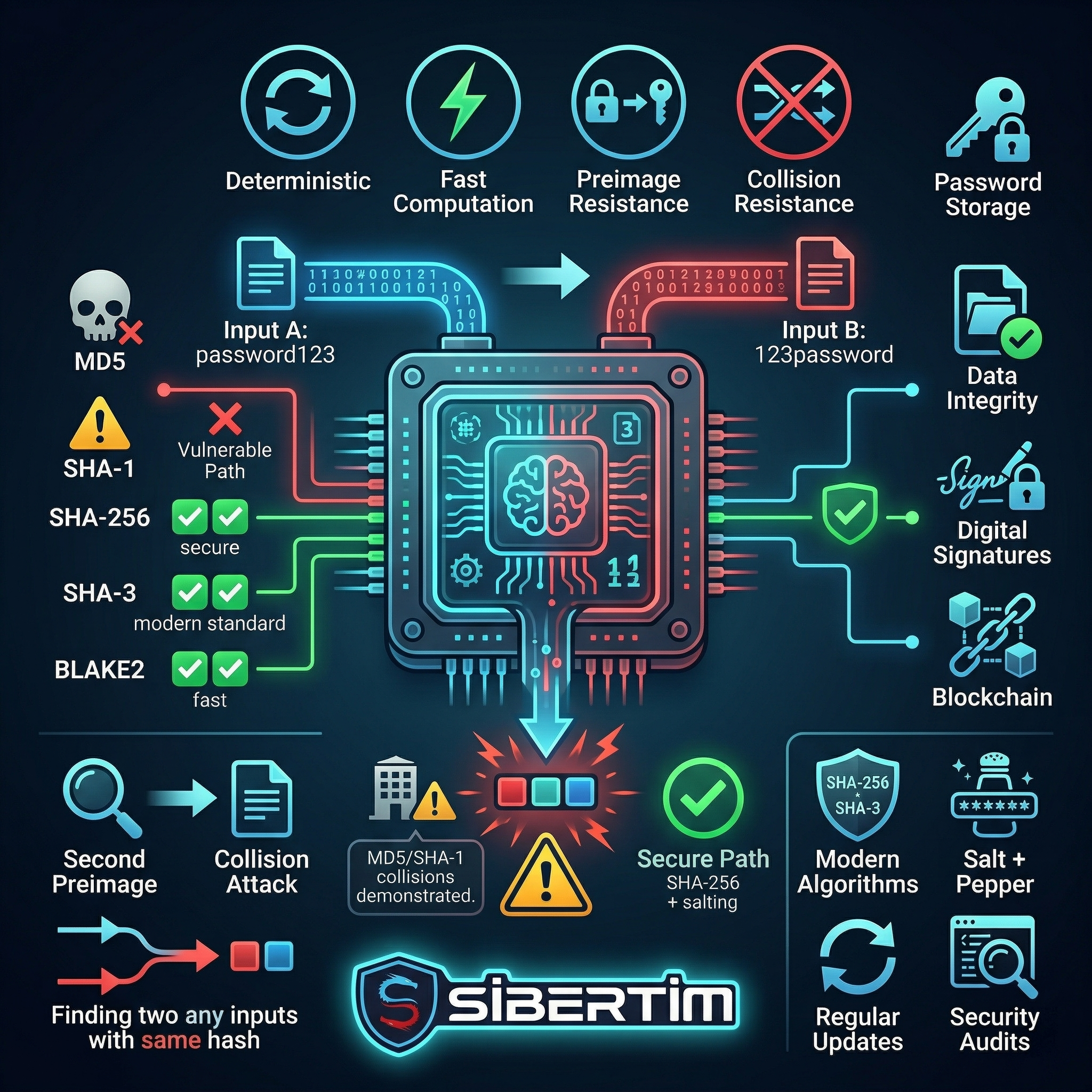

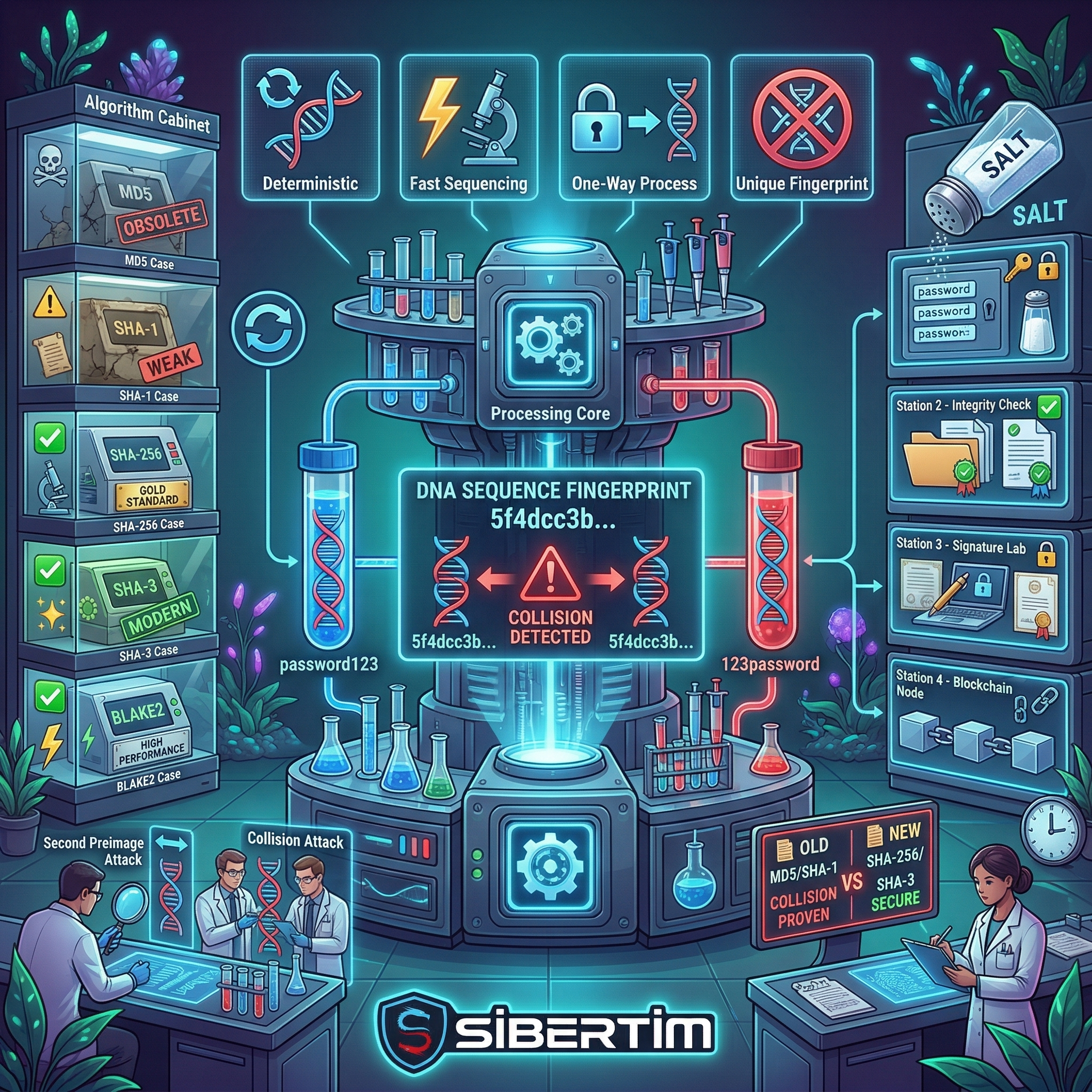

Dijital güvenlik dünyasında, hash fonksiyonları, veri bütünlüğünü sağlamak, parolaları güvenli şekilde depolamak ve dijital imzalar oluşturmak için kritik öneme sahiptir. Ancak, hash fonksiyonlarının doğasında bulunan çakışma (collision) riski, güvenlik açıklarını beraberinde getirir. Bu nedenle hash fonksiyonlarının çalışma prensipleri, kullanım alanları ve güvenlik risklerini anlamak şarttır.

Hash Fonksiyonları Nedir?

Hash fonksiyonu, herhangi bir uzunluktaki veriyi sabit uzunlukta, benzersiz bir çıktı (hash değeri veya digest) üretmek için kullanılan matematiksel bir fonksiyondur.

Temel Özellikler:

- Deterministik: Aynı girdi her zaman aynı hash değerini üretir.

- Hızlı Hesaplama: Hash değeri hızlı bir şekilde üretilir.

- Öngörülemez: Girdiden hash değerine ulaşmak kolaydır, ancak hash değerinden girdiye ulaşmak pratikte imkansızdır.

- Çakışma Direnci: Farklı girdilerin aynı hash değerini üretme olasılığı düşük olmalıdır.

Yaygın Hash Algoritmaları:

- MD5 (Message Digest 5) – artık kırılabilir, önerilmez

- SHA-1 (Secure Hash Algorithm 1) – çakışma riski mevcut, modern kullanımda önerilmez

SHA-256 / SHA-3 – güçlü ve güncel güvenlik standardı

Çakışma (Collision) Nedir?

Hash fonksiyonları teorik olarak sonsuz sayıda veri için sabit uzunlukta çıktılar üretir. Bu durum, farklı verilerin aynı hash değerini üretebilme olasılığını doğurur ve buna çakışma (collision) denir.

Örnek:

- hash(“password123”) = 5f4dcc3b5aa765d61d8327deb882cf99

- hash(“123password”) = 5f4dcc3b5aa765d61d8327deb882cf99

Bu iki farklı veri aynı hash değerini ürettiğinde, bir çakışma meydana gelir.

Çakışma Türleri:

- İkincil Çakışma (Second Preimage): Verilen bir hash değeri için farklı bir veri bulmak.

- İlk Çakışma (Collision Attack): İki farklı veri bulmak ki hash değerleri aynı olsun.

Hash Fonksiyonlarının Kullanım Alanları

- Parola Depolama:

- Parolalar hashlenerek veri tabanında saklanır.

- Salt ve pepper yöntemleri ile çakışma ve brute-force saldırılarına karşı direnç artırılır.

- Veri Bütünlüğü Kontrolü:

- Dosya transferlerinde veri değişikliğini tespit etmek için kullanılır.

- Örnek: SHA-256 hash’i dosya transferinden sonra kontrol edilir.

- Dijital İmzalar ve Blockchain:

- Kriptografik dijital imzalar hash fonksiyonları üzerine kurulu.

- Blockchain’de blok zinciri doğrulaması hash ile sağlanır.

Çakışma Riskleri ve Güvenlik Önlemleri

Riskler

- MD5 ve SHA-1 gibi eski algoritmaların çakışma riski yüksektir.

- Çakışma saldırıları, dijital imza taklitleri ve veri bütünlüğü ihlallerine yol açabilir.

Önlemler

- Modern algoritmalar kullanmak (SHA-256, SHA-3, BLAKE2)

- Parola depolamada salt + hash kullanımı

- Düzenli hash algoritması güncellemeleri ve güvenlik taramaları

Sonuç

Hash fonksiyonları, dijital güvenliğin temel taşlarından biridir ve doğru kullanıldığında veri bütünlüğü ve kimlik doğrulama için güçlü bir mekanizma sağlar. Ancak çakışma riskleri, özellikle eski veya zayıf algoritmalar kullanıldığında ciddi güvenlik açıklarına neden olabilir. Bu nedenle modern, güvenli hash algoritmalarının seçimi ve salt gibi ek önlemler kritik önemdedir.