Otonom Araç Güvenliği

kullanici1

Mart 23, 2026

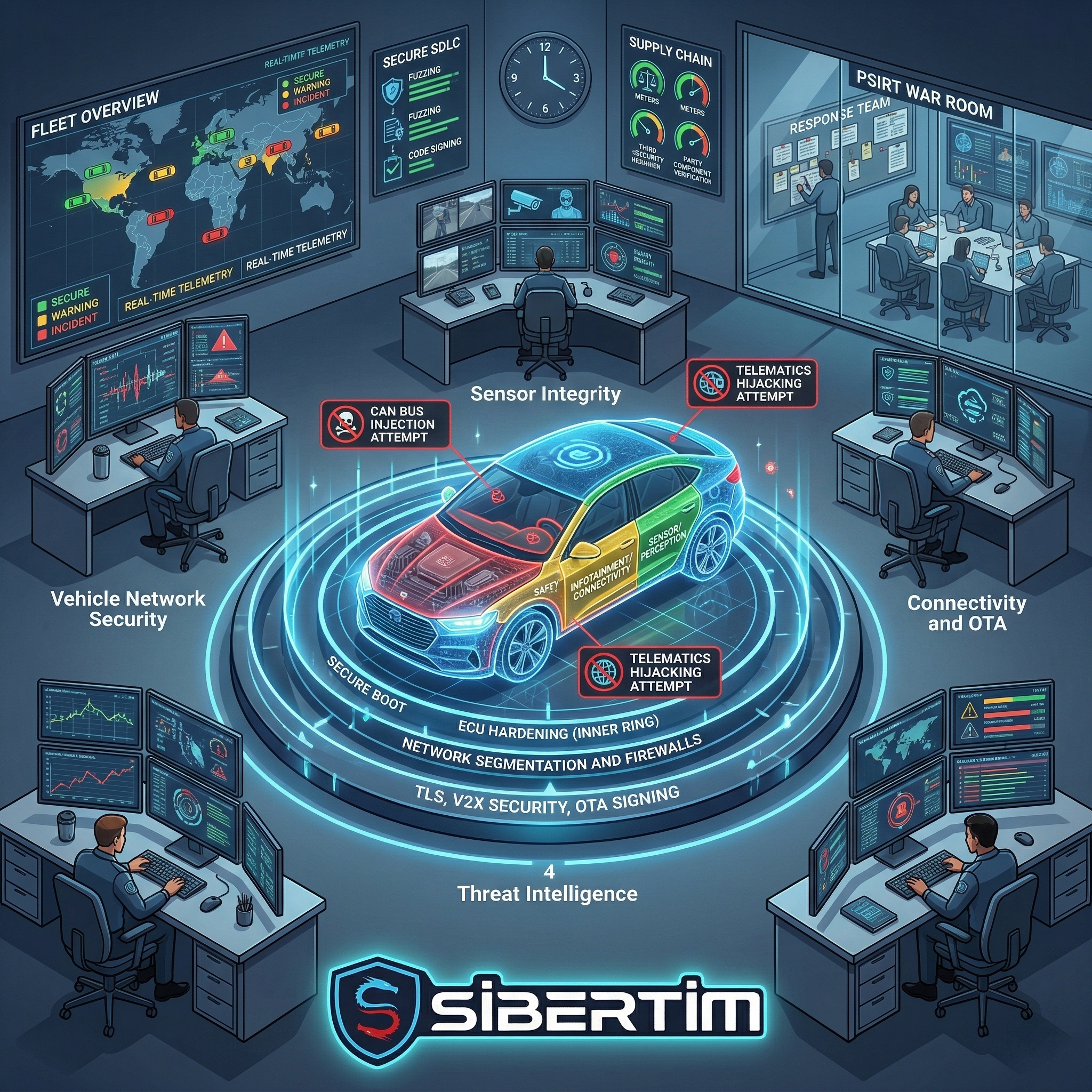

Otonom araçlar, yazılım, sensörler, bağlantılı hizmetler ve fiziksel güvenliğin aynı sistemde birleştiği “siber-fiziksel” yapılardır. Bu nedenle otonom araç güvenliği, klasik BT güvenliğinden daha geniş bir risk alanına sahiptir: bir zafiyet yalnızca veri sızıntısı üretmez; aynı zamanda güvenlik fonksiyonlarının davranışını etkileyerek fiziksel güvenliğe de yansıyabilir. Üstelik modern araçlar, geliştirme sürecinden (CI/CD) üretim ortamına (ECU’lar), saha güncellemelerinden (OTA) filo yönetimine kadar uçtan uca bir ekosistem olarak çalışır.

Bu makale, otonom araç güvenliğini savunma odaklı olarak ele alır: saldırı yüzeyini ve risk sınıflarını tanımlar, güvenlik mimarisinin hangi katmanlarda kurulması gerektiğini özetler ve kurumların (OEM, tedarikçi, filo işletmecisi) uygulanabilir bir güvenlik programı oluşturması için yol haritası sunar. Teknik ‘istismar adımları’ yerine, hangi kontrolün hangi riski azalttığını anlatan bir çerçeve hedeflenmiştir.

Otonom Araç Ekosistemi ve Saldırı Yüzeyi

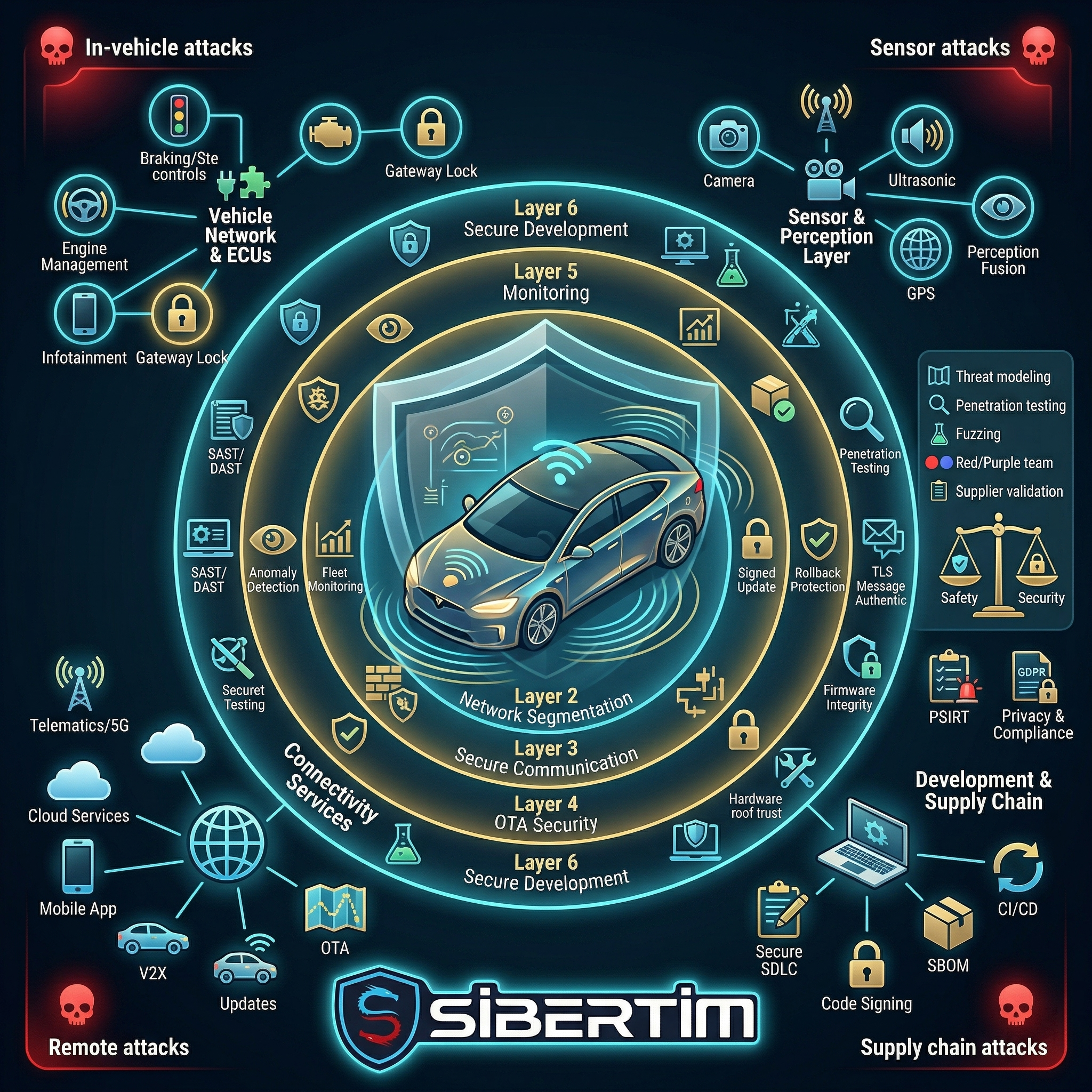

Otonom araçlar, birbirine bağlı bileşenler üzerinden çalışır. Temel yüzeyleri şu şekilde düşünebilirsiniz:

Araç içi ağlar ve ECU’lar: Fren, direksiyon, motor yönetimi, gövde kontrol, infotainment gibi birden çok ECU; araç içi iletişim ağlarıyla konuşur.

- Sensör ve algı katmanı: Kamera, radar, lidar, ultrasonik sensörler ve konumlama bileşenleri; algı ve karar mekanizmasına veri sağlar.

- Otonom sürüş yazılımı: Algı → planlama → kontrol döngüsü; yazılımın en kritik karar katmanıdır.

- Bağlantılı servisler: Telematik, V2X (vehicle-to-everything), bulut tabanlı harita/servisler, mobil uygulamalar, uzaktan komutlar.

- Üretim ve güncelleme zinciri: OTA güncellemeleri, diagnostik servisler, servis istasyonları, tedarikçi yazılım/firmware bileşenleri.

Bu yüzeylerin her biri, farklı bir tehdit modelini beraberinde getirir. Otonom araç güvenliği, yalnızca araç içi bir “firewall” ile değil; yazılım tedarik zincirinden sensör bütünlüğüne kadar katmanlı düşünülmelidir.

Tehdit Sınıfları: Otonom Araçlarda Ne Tür Riskler Görülür?

Otonom araç güvenliğini anlamak için riskleri sınıflandırmak faydalıdır:

1) Araç içi erişim ve ayrışma problemleri:

Infotainment gibi kullanıcıya açık alanlardan, kritik sürüş fonksiyonlarına giden köprüler risklidir. İyi mimaride kritik güvenlik alanları (safety-critical) ile kullanıcı/bağlantı alanları net ayrıştırılır.

2) Uzaktan erişim ve bağlantı katmanı riskleri:

Telematik servisleri, mobil uygulama API’leri, V2X protokolleri ve bulut entegrasyonları; klasik ağ güvenliği sorunlarını araç dünyasına taşır. Burada yanlış yetkilendirme, zayıf anahtar yönetimi ve API güvenliği temel risk kaynaklarıdır.

3) OTA ve yazılım tedarik zinciri:

Güncelleme mekanizması, bir yandan güvenliği artırır (hızlı yama), diğer yandan kritik bir saldırı yüzeyidir. İmza doğrulama, sürüm kontrolü ve geri dönüş (rollback) mekanizması zayıfsa risk büyür. Ayrıca tedarikçi bileşenler (kütüphane, firmware) supply chain riskini artırır.

4) Sensör bütünlüğü ve algı güvenliği:

Otonom kararlar sensör verisine dayanır. Sensör verisini bozan veya yanıltan her durum (kasıtlı ya da çevresel) güvenlik etkisi doğurabilir. Bu risk, hem siber güvenlik hem de fonksiyonel güvenlik perspektifi gerektirir.

5) Gizlilik ve veri güvenliği:

Araçlar konum, sürüş davranışı, kamera görüntüsü, iç kabin verisi gibi hassas veriler üretebilir. Bu verilerin saklanması, paylaşımı ve erişimi KVKK/GDPR gibi düzenlemelerle uyumlu yönetilmelidir.

Savunma Mimarisi: Katmanlı Güvenlik Yaklaşımı

Otonom araç güvenliği, ‘tek bir kontrol’ yerine katmanlı tasarım ister. Öne çıkan katmanlar:

- Güvenli önyükleme ve kök güven (Root of Trust):

ECU’larda firmware’in bütünlüğünü doğrulayan güvenli önyükleme, yetkisiz değişiklik riskini azaltır. - İletişim güvenliği:

Araç içi ağlarda mesaj bütünlüğü ve segmentasyon, kritik alanların korunmasına yardımcı olur. Bağlantılı servislerde ise karşılıklı kimlik doğrulama, TLS, sertifika yaşam döngüsü ve anahtar koruması önemlidir. - Ayrıştırma ve least privilege:

Infotainment/telematik bileşenleri ile sürüş kontrol alanları arasında sıkı ayrıştırma; uygulama ve servis izinlerini minimumda tutma. - Güncelleme güvenliği (OTA):

İmzalı paketler, sürüm pinleme, güvenli dağıtım kanalı, kademeli rollout, geri alma planı ve güncelleme doğrulama testleri.

İzleme ve olay müdahalesi: - Araç üstü loglar, telemetri, anomali tespiti ve filo düzeyinde korelasyon; olaylara hızlı tepki için gereklidir.

Güvenli geliştirme (SDLC): - SAST/DAST, bağımlılık taraması, fuzzing, kod inceleme, güvenli konfigürasyon baseline’ları ve düzenli penetrasyon testleri.

Bu katmanlar, hem ‘uzaktan’ hem ‘yerel’ saldırı yüzeylerini daraltır ve bir kontrol aşılsa bile diğer katmanlarda yakalanma/etki sınırlama sağlar.

Test ve Doğrulama: Güvenliği Nasıl Ölçeriz?

Otonom araç güvenliği, doğrulama olmadan sürdürülebilir değildir. Kurumlar genellikle şu test pratikleriyle olgunlaşır:

- Tehdit modelleme: Araç mimarisi, veri akışları ve güven sınırları üzerinden riskleri erken belirleme.

• Güvenlik testleri: Birim testten sistem testine; fuzzing ve protokol dayanıklılığı testlerinden API güvenlik testlerine kadar katmanlı doğrulama.

• Red/blue ve “purple” yaklaşımı:

Kritik senaryolarda kontrollü saldırı simülasyonu yapıp tespit ve yanıt kabiliyetini güçlendirme.

• Tedarikçi doğrulaması:

Tedarikçi bileşenlerde güvenlik raporları, SBOM (Software Bill of Materials) ve güvenli teslim süreçleri.

• Saha gözlemi:

Filo telemetrisi üzerinden anomali trendleri, güncelleme başarısı ve olay sonrası öğrenme döngüsü.

Burada önemli olan, güvenlik testinin “tek seferlik sertifika” değil, ürün yaşam döngüsü boyunca çalışan bir süreç olmasıdır. Araç yazılımı güncellendikçe riskler de değişir; dolayısıyla test stratejisi de yaşayan bir program olmalıdır.

Operasyon ve Yönetişim: OEM–Tedarikçi–Filo Üçgeni

Otonom araç güvenliği, yalnızca teknik ekiplerin işi değildir. Üç tarafın (OEM, tedarikçi, filo işletmecisi) sorumlulukları netleşmezse güvenlik boşlukları oluşur:

- Sorumluluk matrisi:

Hangi bileşenin güvenliği kimde? Güncelleme sorumluluğu kimde? Olay bildirimi ve müdahale prosedürü nasıl?

• Zafiyet yönetimi:

PSIRT (Product Security Incident Response Team) benzeri yapı ile zafiyet alımı, doğrulama, düzeltme ve sahaya dağıtım akışı.

• Güvenli konfigürasyon baseline’ı:

Servis portları, debug ayarları, erişim anahtarları ve üretim sertleştirmesi.

• Güvenlik ve güvenilirlik dengesi:

Araç güvenliğinde “safety” ve “security” birlikte ele alınmalıdır. Güvenlik kontrolü sürüş güvenliğini riske atmamalı; aynı şekilde güvenilirlik adına güvenlik gevşetilmemelidir.

• Gizlilik yönetişimi:

Veri minimizasyonu, açık rıza yönetimi, saklama süresi ve erişim denetimi.

Bu yönetişim, teknik kontrollerin sahada sürdürülebilir olmasını sağlar ve olay anında koordinasyonu hızlandırır.

Sonuç

Otonom araç güvenliği, siber güvenlik ile fiziksel güvenliğin kesiştiği bir alandır ve saldırı yüzeyi; araç içi ağlardan sensör katmanına, OTA güncellemelerden bulut servislerine kadar geniştir. Bu nedenle savunma yaklaşımı da katmanlı olmalıdır: güvenli önyükleme, güçlü kimlik doğrulama ve anahtar yönetimi, segmentasyon, güvenli OTA, sürekli izleme ve güçlü SDLC pratikleri birlikte çalışmalıdır.

Başarılı kurumlar, güvenliği bir ürün özelliği değil; yaşam döngüsü boyunca yönetilen bir program olarak ele alır. Tehdit modelleme, düzenli test, tedarikçi denetimi ve PSIRT odaklı zafiyet yönetimiyle desteklenen bu program, hem olasılığı hem de etkiyi azaltarak otonom sistemlerin güvenli ve sürdürülebilir biçimde çalışmasına katkı sağlar.