Windows Privilege Escalation (Yerel Yetki Yükseltme)

kullanici1

Mart 19, 2026

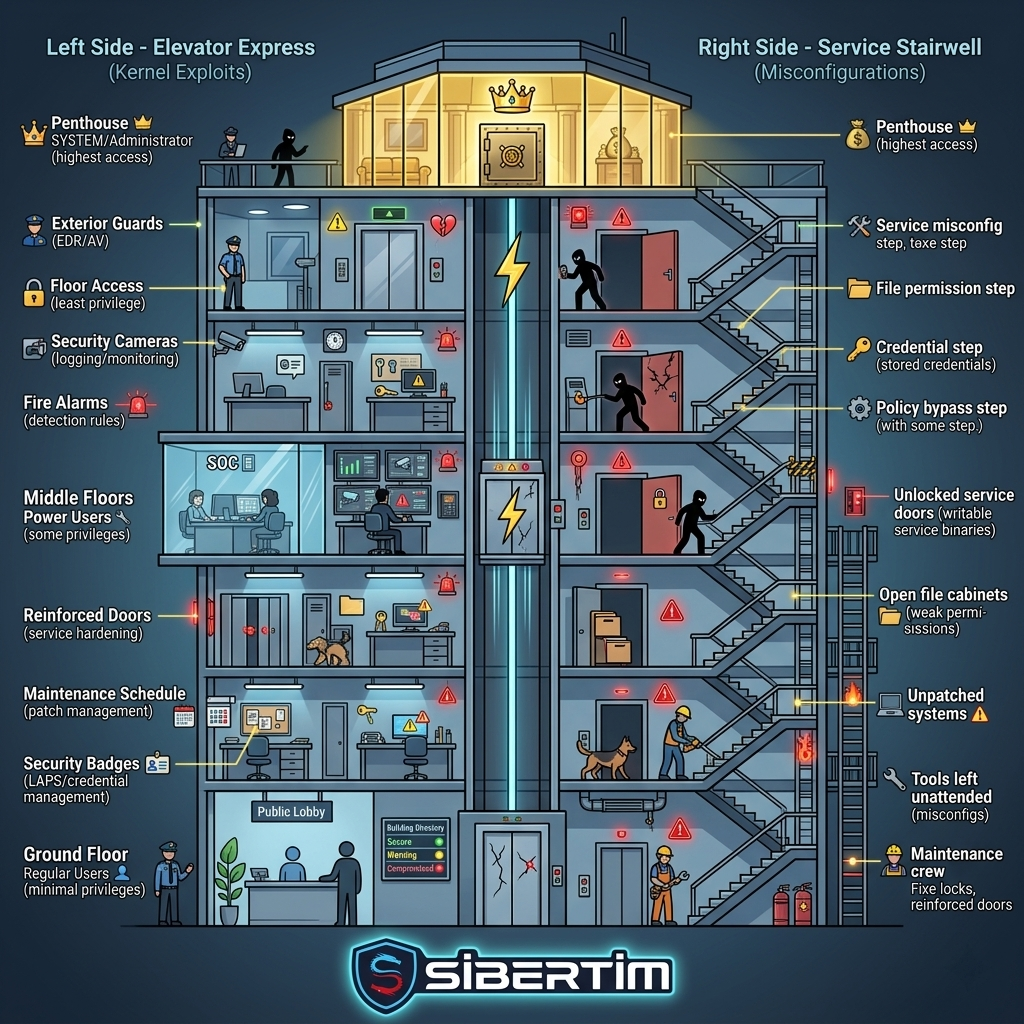

Windows ortamlarında güvenlik olaylarının “kritik” seviyeye tırmanması çoğu zaman tek bir zafiyetle olmaz. Saldırgan önce düşük yetkili bir kullanıcı bağlamında tutunur (ör. kimlik avı, zayıf parola, uygulama açığı), ardından yerel yetki yükseltme (Local Privilege Escalation – LPE) ile SYSTEM veya yerel yönetici seviyesine çıkar. Bu eşik aşıldığında saldırgan; kimlik bilgisi çıkarma, güvenlik ürünlerini devre dışı bırakma, kalıcılık sağlama ve ağ içinde yanal hareket başlatma gibi adımları çok daha rahat uygular. Bu nedenle Windows LPE, hem sızma testlerinde hem de mavi takım savunmasında kritik bir risk başlığıdır.

Yerel yetki yükseltme, genellikle iki kaynaktan beslenir: (1) işletim sistemi veya sürücü düzeyindeki zafiyetler (patch eksikliği), (2) yanlış yapılandırmalar ve zayıf operasyonel pratikler (hatalı izinler, zayıf servis konfigürasyonu, yanlış GPO ayarları). Bu makale, LPE’nin nasıl sınıflandırıldığını, kurumlarda hangi sinyallerle görünür hâle geldiğini ve riski azaltmak için hangi sertleştirme adımlarının öncelikli olduğunu savunma odaklı olarak ele alır.

Yerel Yetki Yükseltme Nedir?

Yerel yetki yükseltme, bir kullanıcının kendi sahip olduğu izinlerin ötesine geçerek aynı sistem üzerinde daha yüksek ayrıcalık elde etmesidir. Bu, başka bir kullanıcı hesabına geçmek (lateral) değil; aynı makinede “daha güçlü” bir güvenlik bağlamına (ör. Local Administrator, SYSTEM) yükselmektir. Windows’ta ayrıcalıklar; kullanıcı hakları (SeDebugPrivilege vb.), erişim denetim listeleri (ACL), token’lar, servis hesapları, UAC davranışı ve güvenlik ilkeleri tarafından belirlenir.

LPE’nin tehlikesi, görünüşte küçük bir hatanın büyük etki üretmesidir. Örneğin bir klasöre yanlış yazma izni verilmesi, kritik bir servis ikilisinin değiştirilmesine ve sonuçta sistem seviyesinde çalıştırılmasına yol açabilir. Bu yüzden LPE değerlendirmesi, yalnızca CVE taraması değil; sistemin gerçek konfigürasyonunun, izin modelinin ve “kim neyi değiştirebilir” sorusunun analizi olarak düşünülmelidir.

Yaygın Windows LPE Kategorileri

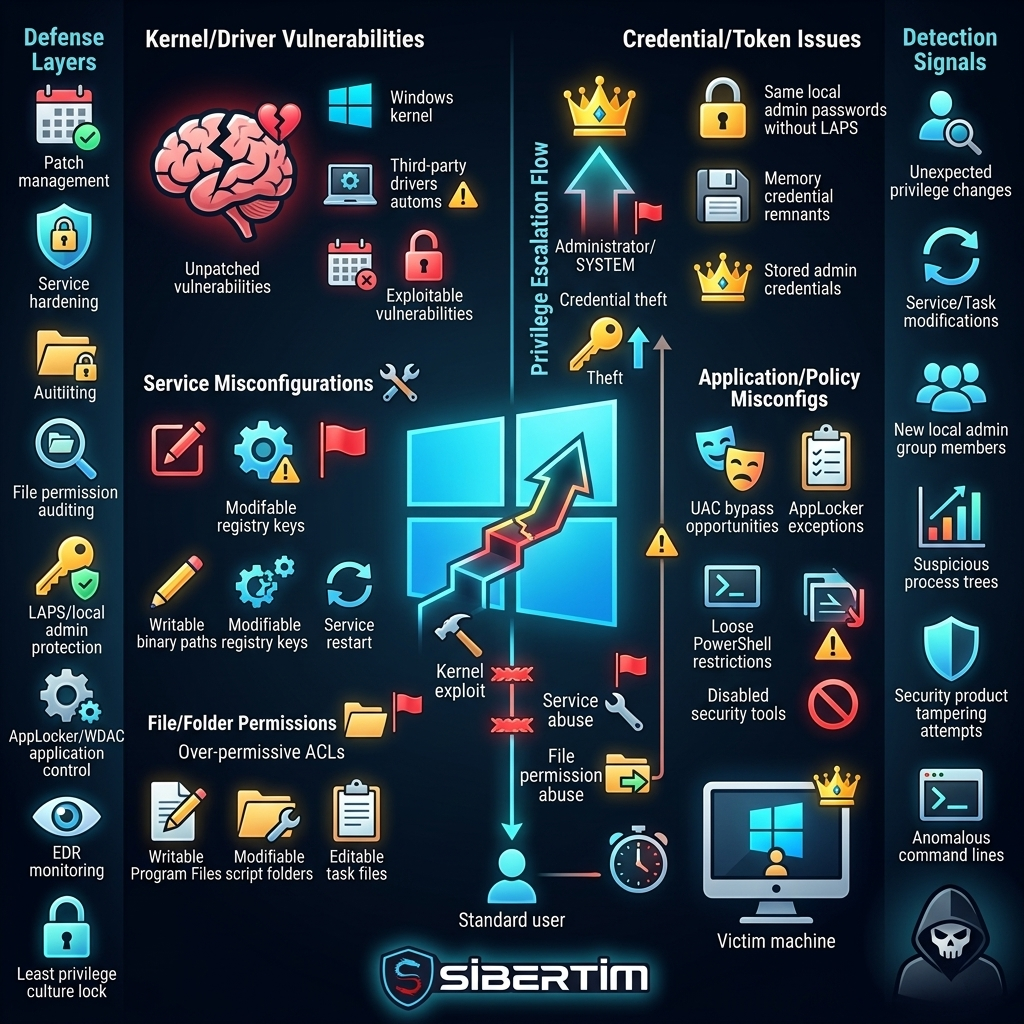

Windows’ta yerel yetki yükseltmeye yol açan durumlar belli başlı kategorilerde toplanır:

1) Patch Eksikliği ve Kernel/Sürücü Zafiyetleri:

Windows çekirdeği, bileşenleri veya üçüncü parti sürücülerdeki güvenlik açıkları; düşük yetkili bir sürecin daha yüksek ayrıcalık kazanmasına neden olabilir. Kurumsal ortamda asıl risk, güncelleme gecikmesi ve sürücü ekosisteminin genişliğidir. Özellikle üretim sistemlerinde patch pencereleri uzun olduğunda, bilinen zafiyetler daha uzun süre istismara açık kalır.

2) Servis Konfigürasyon Hataları:

Windows servisleri, yanlış izinlerle yapılandırıldığında LPE için tipik bir giriş noktası hâline gelir. Örneğin servis çalıştırma yolu, ikili dosya veya ilgili kayıt defteri anahtarları düşük yetkili kullanıcılar tarafından değiştirilebiliyorsa, servis yeniden başladığında daha yüksek yetkide istenmeyen bir işlem tetiklenebilir. Burada kritik olan; “hangi nesneye yazılabiliyor?” sorusudur.

3) Dosya/Klasör İzinleri ve Yanlış ACL’ler:

Program Files altındaki uygulama dizinleri, görev dosyaları, script klasörleri veya uygulama güncelleme dizinleri yanlışlıkla geniş yazma izni taşıyabilir. Bu durum, uygulamanın veya bir zamanlanmış işin (scheduled task) çalıştırdığı dosyanın değiştirilmesine ve yetki yükseltmeye zemin hazırlayabilir.

4) Kimlik Bilgisi ve Token Kaynaklı Riskler:

Yerel yönetici olmak her zaman ‘kernel açığı’ gerektirmez. Zayıf parola politikaları, aynı yerel admin parolasının birçok makinede kullanılması veya bellek içi kimlik bilgisi kalıntıları, saldırganın daha yüksek yetkili kimliklere erişmesini kolaylaştırır. Bu durum, LPE ile yanal hareketin birbirini beslediği pratik senaryolarda sık görülür.

5) Uygulama ve Politika Yanlış Yapılandırmaları:

UAC politikaları, AppLocker/WDAC istisnaları, PowerShell kısıtlarının gevşekliği, imzasız çalıştırma izinleri veya güvenlik ürünlerinin yanlış konumlandırılması; saldırganın sistem üzerinde daha geniş işlem yapmasını kolaylaştırabilir. Bu kategori, tek bir “açık”tan çok, güvenlik varsayımlarının zayıflamasıyla ilişkilidir.

Gözlemlenebilirlik: Savunma Tarafı Sinyalleri

LPE’yi erken fark etmek, çoğu zaman log kalitesi ve korelasyon yeteneği ile mümkündür. Kurumların izleyebileceği sinyaller:

- Beklenmeyen ayrıcalık değişimleri: Kısa sürede standart kullanıcıdan admin/SYSTEM bağlamına geçişler.

• Servis ve görev değişiklikleri: Servis ikili yolu, başlangıç türü, görev tanımları gibi alanlarda anormal değişiklikler.

• Yeni yerel yönetici üyelikleri: Local Administrators grubuna eklemeler veya grup ilkesiyle ani üyelik artışı.

• Şüpheli süreç ağaçları: Sistem servisleriyle ilişkisiz, anormal ebeveyn-çocuk süreç ilişkileri ve olağan dışı komut satırları.

• Güvenlik ürünlerine müdahale belirtileri: Defender/EDR bileşenlerinde kapanma, politika değişimi, servis durdurma denemeleri.

Bu sinyaller tek başına kesin kanıt olmayabilir. Ancak bir araya geldiğinde, olay müdahalesi için güçlü bir “yüksek öncelik” göstergesi üretir. Bu nedenle SIEM’de teknik bazlı korelasyon kuralları ve uç nokta telemetrisini zenginleştirmek önemlidir.

Risk Azaltma ve Sertleştirme Adımları

Windows LPE riskini azaltmak için en etkili yaklaşım, temel hijyeni güçlü tutmak ve ayrıcalığı sistematik olarak daraltmaktır:

- Patch yönetimi: İşletim sistemi ve sürücüler için düzenli güncelleme; kritik yamalarda hızlandırılmış dağıtım planı.

• Servis ve dosya izinlerini denetleme: Servis ikilileri, ilgili klasörler ve registry anahtarları için yazma izinlerini sınırlandırma; ‘Users’ ve benzeri geniş gruplara yazma izninden kaçınma.

• Ayrıcalıklı hesap yönetimi: Yerel admin kullanımını minimize et; ayrı admin hesapları ve JIT/PAM yaklaşımını kullan.

• Parola/kimlik politikası: LAPS benzeri yaklaşımlarla her makinede farklı yerel admin parolası; güçlü parola ve kilitleme politikaları.

• Uygulama kontrolü: AppLocker/WDAC gibi allowlist yaklaşımı; imzasız ve beklenmeyen ikililerin çalışmasını azaltma.

• Uç nokta koruması ve görünürlük: EDR kapsamı, saldırı yüzeyi azaltma (ASR) kuralları, PowerShell logları ve kritik olayların merkezi toplanması.

• Least privilege kültürü: Kullanıcıların günlük işlerini admin yetkisi olmadan yapabilmesi; yazılım kurulum süreçlerinin merkezileştirilmesi.

Bu adımların değeri, tek tek değil birlikte uygulandığında artar. Örneğin patch yönetimi güçlü olsa bile, yanlış servis izinleri veya zayıf yerel admin politikası aynı sonucu doğurabilir. Dolayısıyla risk azaltma, “kontrol seti” şeklinde programlanmalıdır.

Sızma Testi ve Raporlama Perspektifi

Kurumsal LPE değerlendirmesi yapılırken amaç, istismar adımlarını öğretmek değil; zayıf halka türlerini kanıtlayıp düzeltmeye yön vermektir. Test kapsamında tipik olarak şu sorular yanıtlanır: Hangi makinelerde kullanıcı admin’e dönüşebiliyor? Bu dönüşüm bir yama eksikliğinden mi yoksa konfigürasyondan mı kaynaklanıyor? Etki ne? Düzeltme adımı hangi ekipte?

İyi bir raporda; bulgu başına etkilenen sistem sayısı, risk seviyesi, kök neden, doğrulanabilir kanıt (log, izin listesi, konfig ekran görüntüsü/çıktısı) ve önerilen düzeltme adımı net olmalıdır. Ayrıca hızlı kazanımlar (quick wins) ile orta vadeli program adımları (PAM/JIT, LAPS, WDAC) ayrıştırılmalıdır. Bu yaklaşım, hem teknik ekiplerin düzeltmeyi planlamasını hem de yönetimin riskin büyüklüğünü anlamasını kolaylaştırır.