Tedarikçi Güvenlik Denetimi

kullanici1

Mart 19, 2026

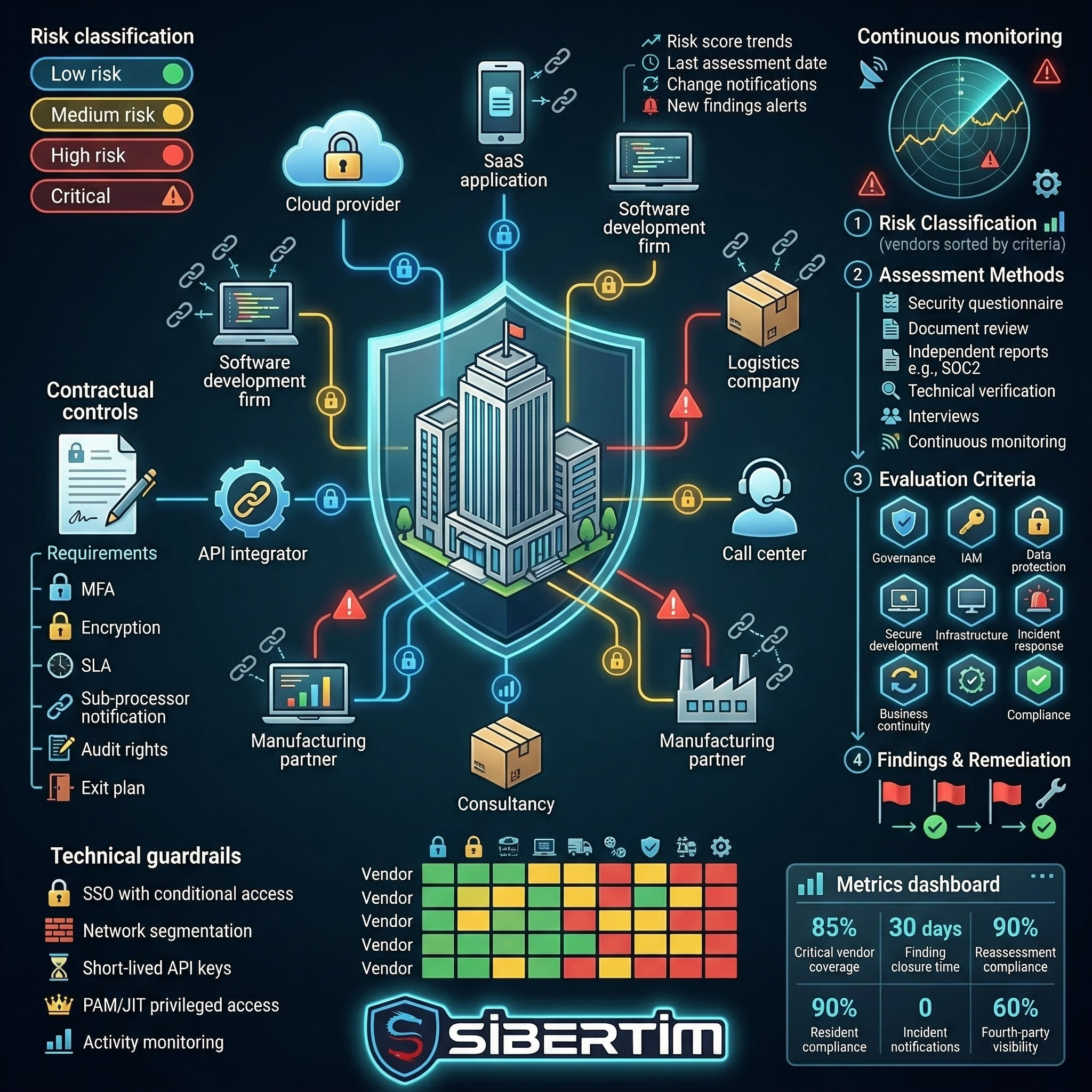

Kurumların güvenlik sınırı artık yalnızca kendi ağlarıyla çizilmiyor. Bulut sağlayıcıları, SaaS uygulamaları, dış yazılım geliştirme ekipleri, lojistik firmaları, çağrı merkezleri ve danışmanlık hizmetleri; işin ayrılmaz parçaları hâline geldi. Bu tedarikçi ekosistemi verimlilik sağlar; fakat aynı zamanda üçüncü taraf riskini (third-party risk) büyütür. Tedarikçi tarafındaki bir zafiyet, kurumun verisine erişimi olan bir entegrasyon üzerinden içeri taşınabilir veya doğrudan veri sızıntısı ile sonuçlanabilir.

Tedarikçi güvenlik denetimi, bu riski yönetilebilir hâle getirmek için kullanılan sistematik bir yaklaşımdır. Amaç, her tedarikçiyi “mükemmel güvenlik” seviyesine zorlamak değil; tedarikçinin kuruma taşıdığı riski ölçmek, sözleşme ve teknik kontrollerle sınırlandırmak, kritik alanlarda güvence almak ve sürekli izlemeyle riskin zaman içinde artmasını engellemektir. Bu makale, tedarikçi güvenlik denetiminin nasıl tasarlanacağını; kapsam, değerlendirme kriterleri, doğrulama yöntemleri, sözleşmesel kontroller ve operasyonel izleme başlıklarıyla ele alır.

Tedarikçi Güvenlik Denetimi Nedir?

Tedarikçi güvenlik denetimi, bir üçüncü tarafın (vendor/supplier) güvenlik kontrollerini, süreçlerini ve teknik uygulamalarını değerlendirerek kuruma yönelik riskini belirleme sürecidir. Denetim, yalnızca “anket doldurtma” değildir; risk temelli bir yaklaşım gerektirir. Bazı tedarikçiler yalnızca genel bir hizmet sunar ve kurumsal veriye erişmez; bazıları ise kritik sistemlere entegredir, kişisel veri işler ve kurum adına işlem yapar. Bu fark, denetimin derinliğini belirler.

İyi bir denetim modeli, iki soruya net cevap üretir: (1) Tedarikçi hangi verilere ve hangi sistemlere erişiyor? (2) Bu erişim, hangi kontrollerle sınırlandırılıyor ve izleniyor? Bu soruların yanıtı olmadan, denetim “doküman kontrolü”ne dönüşür ve gerçek risk görünmez kalır.

Risk Sınıflandırması: Kimi Ne Kadar Denetlemeliyiz?

Tedarikçi denetiminin ilk adımı, risk bazlı sınıflandırmadır. Her tedarikçiye aynı denetimi uygulamak maliyetli ve verimsizdir. Pratik sınıflandırma kriterleri:

- Veri hassasiyeti: Kişisel veri, finansal veri, sağlık verisi, ticari sır, kaynak kodu.

• Erişim türü: Okuma mı, yazma mı? Üretim sistemine erişim var mı? Yönetici yetkisi var mı?

• Entegrasyon derinliği: API entegrasyonu, SSO, ağ bağlantısı, ajan/connector kurulumu.

• Kritik iş etkisi: Tedarikçi kesilirse iş durur mu? (BCP/DR etkisi)

• Uyumluluk yükü: KVKK/GDPR, PCI DSS, ISO 27001 gibi düzenleyici gereksinimler.

• Alt tedarikçiler: Tedarikçinin kendi tedarikçileri (fourth-party) ve zincir etkisi.

Bu kriterlerle tedarikçiler genellikle düşük/orta/yüksek kritik olarak etiketlenir. Denetim derinliği ve periyodu bu etikete göre belirlenir.

Değerlendirme Kriterleri: Neye Bakarız?

Tedarikçi güvenlik denetiminde incelenen alanlar, kurumun risk modeline göre değişse de çoğu programda ortak başlıklar vardır:

1) Güvenlik yönetişimi:

Politikalar, sorumluluklar, güvenlik organizasyonu, risk yönetimi ve eğitim programı.

2) Kimlik ve erişim yönetimi:

MFA, ayrıcalıklı erişim kontrolü, RBAC, erişim gözden geçirmeleri, SSO entegrasyonu ve hesap yaşam döngüsü.

3) Veri koruma:

Veri sınıflandırma, şifreleme (at rest/in transit), anahtar yönetimi, yedekleme, veri saklama ve imha politikaları.

4) Güvenli geliştirme ve değişiklik yönetimi:

SDLC, kod inceleme, SAST/DAST, bağımlılık yönetimi, sürümleme ve değişiklik onay süreçleri.

5) Altyapı ve bulut güvenliği:

Konfigürasyon yönetimi, loglama, izleme, zafiyet yönetimi ve sertleştirme pratikleri.

6) Olay müdahalesi ve bildirim:

IR planı, olay bildirim süreleri, log saklama ve müşteriye bildirim prosedürleri.

7) İş sürekliliği:

BCP/DR planları, RTO/RPO hedefleri, tatbikatlar ve kritik bağımlılıklar.

8) Uyumluluk ve bağımsız doğrulama:

ISO 27001, SOC 2, PCI gibi raporlar; bağımsız denetim sonuçları ve kapsama uyumu.

Bu alanlar, tedarikçinin “kağıt üzerinde” değil, pratikte nasıl çalıştığını anlamaya yardımcı olur.

Denetim Yöntemleri: Sadece Anket Yetmez

Tedarikçi denetimi farklı doğrulama yöntemlerinin birlikte kullanılmasıyla daha güvenilir hâle gelir:

- Güvenlik anketi: İlk değerlendirme için hızlıdır; ancak doğrulanmadığında yanıltıcı olabilir.

• Doküman inceleme: Politikalar, prosedürler, raporlar, eğitim kayıtları, IR planları.

• Bağımsız raporlar: SOC 2 Type II, ISO sertifikaları, penetrasyon testi özetleri.

• Teknik doğrulama: SSO/MFA konfigürasyonu, log örnekleri, şifreleme ayarları gibi belirli kontrollerin kanıtı.

• Yerinde/uzaktan denetim görüşmeleri: Güvenlik ekibiyle süreç doğrulama ve örnek olay yürüyüşü.

• Sürekli izleme: Kritik tedarikçilerde periyodik yeniden değerlendirme ve değişiklik bildirimi.

Denetim derinliği, tedarikçinin kritikliğiyle orantılı olmalıdır. Amaç, tedarikçiyi ‘yakalamak’ değil; riski şeffaflaştırıp azaltmaktır.

Sözleşmesel Güvenceler ve Teknik Guardrail’ler

Denetim çıktısı, sözleşme ve teknik kontrollerle bağlanmadıkça sürdürülebilir olmaz. Uygulanabilir güvence maddeleri:

- Güvenlik gereksinimleri: MFA zorunluluğu, şifreleme, log saklama, zafiyet yönetimi SLA’ları.

• Olay bildirimi: Bildirim süresi, iletişim kanalı, adli iş birliği ve rapor formatı.

• Alt tedarikçi yönetimi: Fourth-party kullanımının bildirilmesi ve aynı güvenlik şartlarına tabi olması.

• Denetim hakkı: Belirli aralıklarla denetim/kanıt isteme hakkı.

• Veri işleme ve gizlilik: KVKK/GDPR rollerinin netliği, veri yeri, saklama süresi, imha.

• Ayrılma planı: Sözleşme bitiminde veri iadesi/imar, erişim kapatma ve geçiş desteği.

Teknik tarafta ise “guardrail” yaklaşımı önemlidir: tedarikçiye verilen erişim, mümkünse SSO ve koşullu erişimle yönetilmeli; ağ erişimi segmentasyonla sınırlandırılmalı; API anahtarları kısa ömürlü olmalı; ayrıcalıklı erişimler PAM/JIT ile kademelendirilmelidir.

Sürekli İzleme ve Başarı Metrikleri

Tedarikçi riski dinamik bir konudur; bugün iyi olan tedarikçi yarın birleşme, teknoloji değişimi veya yeni entegrasyon nedeniyle riskli hâle gelebilir. Bu yüzden program “denetle ve unut” değil, sürekli izleme mantığında olmalıdır.

Ölçülebilir metrik örnekleri:

- Kritik tedarikçi kapsama oranı (yüksek riskli tedarikçilerin kaçında denetim tamamlandı?).

• Bulgu kapanma süresi (remediation SLA).

• Yeniden değerlendirme periyoduna uyum.

• Olay bildirim performansı (süre, kalite).

• Fourth-party görünürlüğü.

• Erişim gözden geçirme uyumu (kimlerin erişimi var, ne kadar süredir?).

Bu metrikler, programın iş değerini görünür kılar ve yönetim desteğini sürdürmeyi kolaylaştırır.

Sonuç

Tedarikçi güvenlik denetimi, üçüncü taraf ekosisteminin getirdiği riski ölçülebilir ve yönetilebilir hâle getiren bir güvenlik disiplinidir. Risk bazlı sınıflandırma, doğru kriter seti, çoklu doğrulama yöntemleri ve sözleşmesel/teknik guardrail’ler birleştiğinde, tedarikçi kaynaklı sürpriz olayların olasılığı ve etkisi düşer.

Başarılı bir program; yalnızca anketlere değil, kanıta ve sürekliliğe dayanır. Kurumlar bu yaklaşımı satın alma, hukuk, IT ve güvenlik ekiplerinin ortak sürecine dönüştürdüğünde; tedarikçi riski “bireysel çaba” olmaktan çıkar, kurumsal bir yönetişim kabiliyeti hâline gelir.