MITRE ATT&CK Framework Kullanımı

kullanici1

Mart 17, 2026

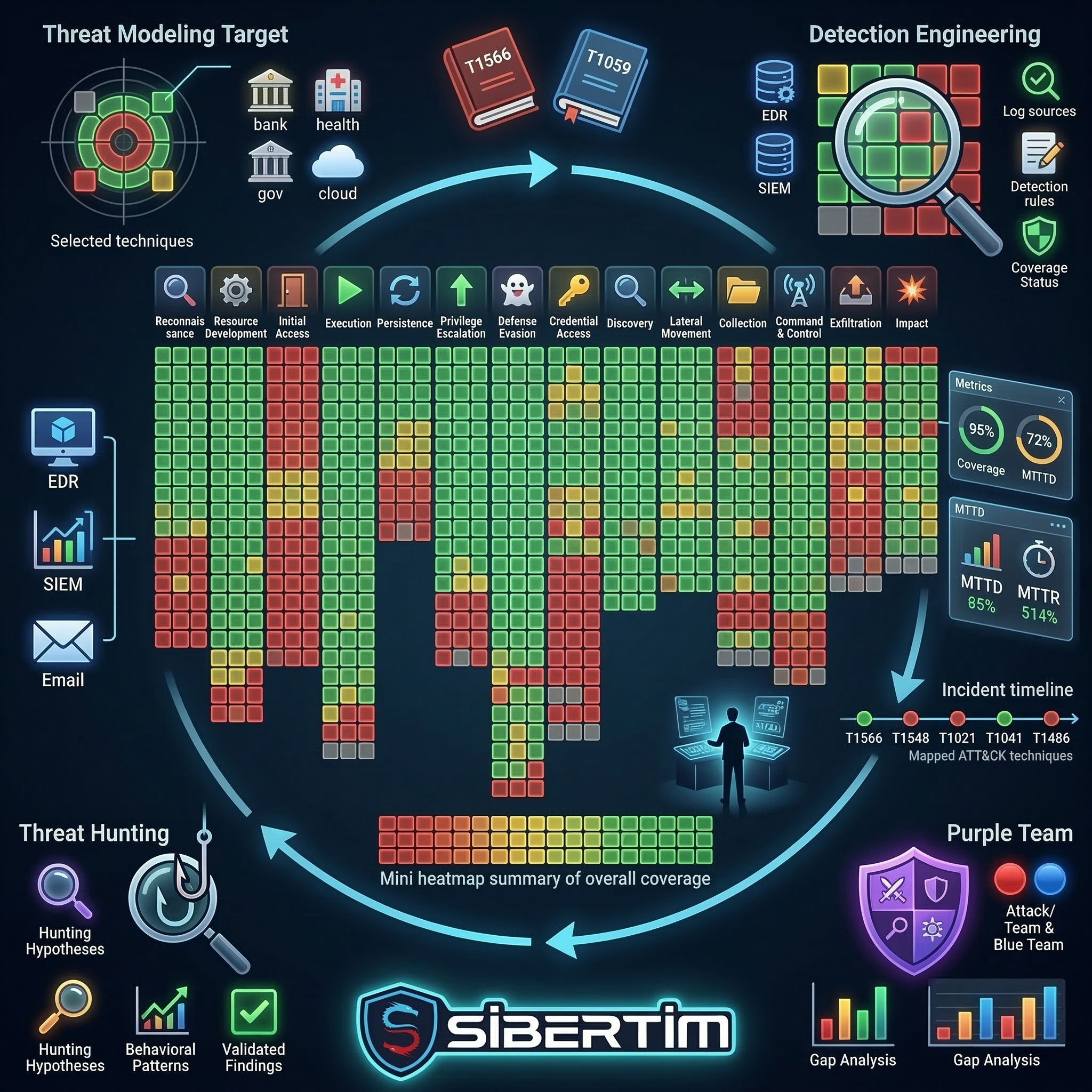

MITRE ATT&CK, siber güvenlikte “aynı dili konuşmayı” kolaylaştıran en yaygın bilgi tabanlarından biridir. Kurumlar; tespit kuralları, tehdit avcılığı (threat hunting), olay müdahalesi ve güvenlik değerlendirmelerinde farklı terminolojiler kullanabilir. ATT&CK ise saldırgan davranışlarını taktikler (neden) ve teknikler (nasıl) şeklinde sınıflandırarak bu dağınıklığı azaltır. Sonuçta güvenlik ekipleri, bir olayı “şüpheli PowerShell” gibi belirsiz ifadelerle değil; belirli teknik sınıflarıyla tanımlayıp ölçebilir.

ATT&CK’ın değeri yalnızca katalog olmasında değil, bir yönetim aracı olmasındadır. Hangi tekniklere karşı görünürlüğümüz var? Hangi teknikleri kaçırıyoruz? Hangi tespitler gürültülü? Olay müdahalesi playbook’larımız hangi taktikleri kapsıyor? Bu sorulara sistematik cevap üretmek, güvenlik programını “rastgele iyileştirme”den çıkarıp ölçülebilir olgunlaşmaya taşır. Bu makale, MITRE ATT&CK framework’ünün pratikte nasıl kullanılacağını; savunma tasarımı, tespit mühendisliği, threat hunting ve metrik yönetimi perspektifinden ele alır.

MITRE ATT&CK Nedir?

MITRE ATT&CK, gerçek dünyada gözlemlenen saldırgan davranışlarının sistematik olarak dokümante edildiği bir bilgi tabanıdır. ‘Taktik’ saldırganın hedefini/niyetini (ör. erişim elde etmek, kalıcılık sağlamak, yetki yükseltmek), ‘teknik’ ise bu hedefe ulaşmak için kullanılan davranış biçimini temsil eder. Bazı tekniklerin alt teknikleri (sub-techniques) bulunur; bu da ayrıntı seviyesini artırır.

ATT&CK, doğrudan bir ‘önleme rehberi’ değildir. Daha çok bir harita gibidir: saldırgan hangi yollardan ilerleyebilir? Bu haritayı savunma programına bağladığınızda; görünürlük (telemetry), tespit (detection), yanıt (response) ve dayanıklılık (resilience) alanlarında boşluklar netleşir.

Framework Nasıl Kullanılır? Temel Yaklaşımlar

ATT&CK’ı kurumsal çalışmaya bağlamanın birkaç temel yöntemi vardır:

1) Tehdit modelleme ve senaryo tasarımı:

Kurumun sektörüne, teknoloji yığınına ve tehdit profilini oluşturan aktörlere göre ilgili taktik/teknik setleri seçilir. Böylece “her şeyi kapsayalım” yerine, öncelikli senaryolara odaklanılır.

2) Tespit mühendisliği (detection engineering):

Her teknik için hangi log/telemetri gerekir, hangi kural yazılabilir, hangi sinyaller yanlış pozitif üretir soruları yanıtlanır. Bu yaklaşım, tespitleri ‘rastgele’ değil, teknik bazlı tasarlamayı sağlar.

3) Threat hunting:

Avcılık çalışmaları, ATT&CK teknikleri üzerinden hipotez üretir. Örneğin ‘bu taktik altında şu teknikleri ne kadar görebiliyoruz?’ gibi sorularla SOC’un proaktif kapasitesi artar.

4) Purple teaming ve değerlendirme:

Red team simülasyonları veya kontrollü testler, ATT&CK tekniklerine eşlenerek ölçülebilir hâle getirilir. Bu sayede “yakalandı/yakalanmadı” yerine “hangi tekniklerde kör nokta var?” sorusu cevaplanır.

ATT&CK ile Tespit Kapsama Haritası Oluşturma

ATT&CK’ın en pratik çıktılarından biri ‘coverage’ haritasıdır. Bu harita, teknik bazında kurumun görünürlüğünü ve tespit kapasitesini gösterir. Uygulanabilir bir yöntem:

- Log/telemetri envanteri çıkar: EDR olayları, Windows event log’ları, Linux audit, proxy/DNS, e-posta güvenliği, IAM ve bulut audit log’ları.

• Öncelikli teknik setini seç: Kurumun kritik varlıkları ve tehdit profiline göre 30–50 teknikten başla.

• Her teknik için durum tanımla: “Görürüz ama alarm yok”, “alarm var ama gürültülü”, “alarm var ve playbook bağlı”, “kör nokta” gibi.

• Kanıt ve linkleme: Kural adı, log kaynağı, örnek olay ve playbook referansını teknik kartına ekle.

• Boşlukları planla: Telemetri eksik mi, kural eksik mi, playbook eksik mi? Aksiyonları ayrı backlog’a koy.

Bu harita, hem SOC yönetimi hem de yönetim raporlaması için güçlü bir araçtır; çünkü soyut ‘güvenli miyiz?’ sorusunu somut boşluklara çevirir.

Olay Müdahalesinde ATT&CK Eşleme

Olay müdahalesinde ATT&CK kullanımı, triage ve iletişim kalitesini artırır. Bir incident sırasında şu yaklaşım değer üretir:

- Bulguları tekniklere eşle: Görülen davranışlar hangi teknik sınıfına giriyor? Bu, aynı olayın farklı ekiplerce farklı isimlerle anılmasını engeller.

• Olay zaman çizelgesini taktiklerle düzenle: İlk erişimden etkiye kadar olay akışını ATT&CK taktikleri altında özetle.

• Playbook tetikleme: Teknik eşlemesi, ilgili yanıt playbook’unu seçmeyi hızlandırır.

• Sonuç raporu: Yönetim ve teknik raporlarda “hangi teknikler kullanıldı, hangi bariyerler yakaladı?” gibi net bir dil oluşur.

Bu yaklaşım, IR raporlarının tekrar kullanılabilir olmasını sağlar: aynı teknik tekrar görülürse, daha hızlı aksiyon alınır.

Threat Hunting: ATT&CK ile Hipotez Üretimi

Threat hunting çalışmalarında ATT&CK, ‘nereden başlayalım?’ sorusuna sistematik cevap verir. Basit ama etkili bir model:

1) Öncelikli taktik seç:

Örneğin lateral movement veya credential access gibi iş etkisi yüksek alan.

2) Telemetri uygun teknikleri seç:

Elinizdeki loglarla gerçekten gözlemleyebileceğiniz teknikleri önceliklendirin.

3) Hipotez yaz:

‘Eğer saldırgan bu teknikle ilerlediyse, şu loglarda şu desenleri görmeliyiz’ gibi test edilebilir bir hipotez.

4) Sonuçları geri besle:

Av çıktısı bir bulguysa IR’a gider; değilse tespit kuralı veya telemetri eksikliği olarak backlog’a girer.

Bu döngü, avcılığı “rastgele arama”dan çıkarır ve ölçülebilir hale getirir.

Metrikler ve Olgunluk Yönetimi

ATT&CK, metrik ve olgunluk yönetiminde de kullanılır. Örnek metrikler:

- Teknik kapsama oranı: Seçili teknik setinde kaç tanesinde görünürlük ve alarm var?

• Alarm kalitesi: Teknik bazında false positive oranı ve triage süresi.

• MTTD/MTTR: Teknik sınıfına göre tespit ve yanıt süreleri.

• Telemetri kalitesi: Kritik log kaynaklarının kapsama oranı ve veri kaybı.

• Purple team sonucu: Simüle edilen tekniklerin kaçında alarm üretildi, kaçında playbook çalıştı?

• Backlog kapanma: Kör nokta olarak işaretlenen tekniklerde iyileştirme kapanma hızı.

Bu metrikler, güvenlik programını “his” yerine veriyle yönetmeyi sağlar. Ayrıca yatırım kararlarını da destekler: hangi taktiklerde risk yüksek, hangi kontrol seti öncelikli?

Sınırlamalar ve İyi Pratikler

ATT&CK güçlü bir çerçevedir; ancak yanlış kullanılırsa formaliteye dönüşebilir. Dikkat edilmesi gerekenler:

- Her tekniği kapsamak gerçekçi değildir: Önceliklendirme şarttır.

• Teknik adı tek başına yeterli değildir: Kuruma özel bağlam ve kanıt eklenmelidir.

• ‘Check-box’ riski: Harita doldurmak değil, iyileştirme üretmek hedeflenmelidir.

• Telemetri olmadan tespit olmaz: Önce görünürlük, sonra kural.

• Süreklilik: Teknikler ve altyapı değişir; harita düzenli güncellenmelidir.

İyi pratik, küçük bir teknik setiyle başlayıp sürekli genişletmek ve her döngüde ‘kör nokta kapatma’ hedefi koymaktır.

Sonuç

MITRE ATT&CK framework kullanımı, kurumların savunmayı sistematik ve ölçülebilir biçimde geliştirmesine yardımcı olur. Tehdit modelleme, tespit mühendisliği, threat hunting ve purple teaming çalışmalarını aynı harita üzerinde buluşturur; ekiplerin ortak dil kullanmasını sağlar.

Başarılı kullanım; risk bazlı önceliklendirme, telemetri envanteri, teknik bazlı coverage haritası ve sürekli iyileştirme döngüsüyle mümkündür. Böylece ATT&CK, bir poster değil; güvenlik programının yönetim aracı hâline gelir.