Kurumsal Wi-Fi (802.1X) Sızma Testleri

kullanici1

Mart 23, 2026

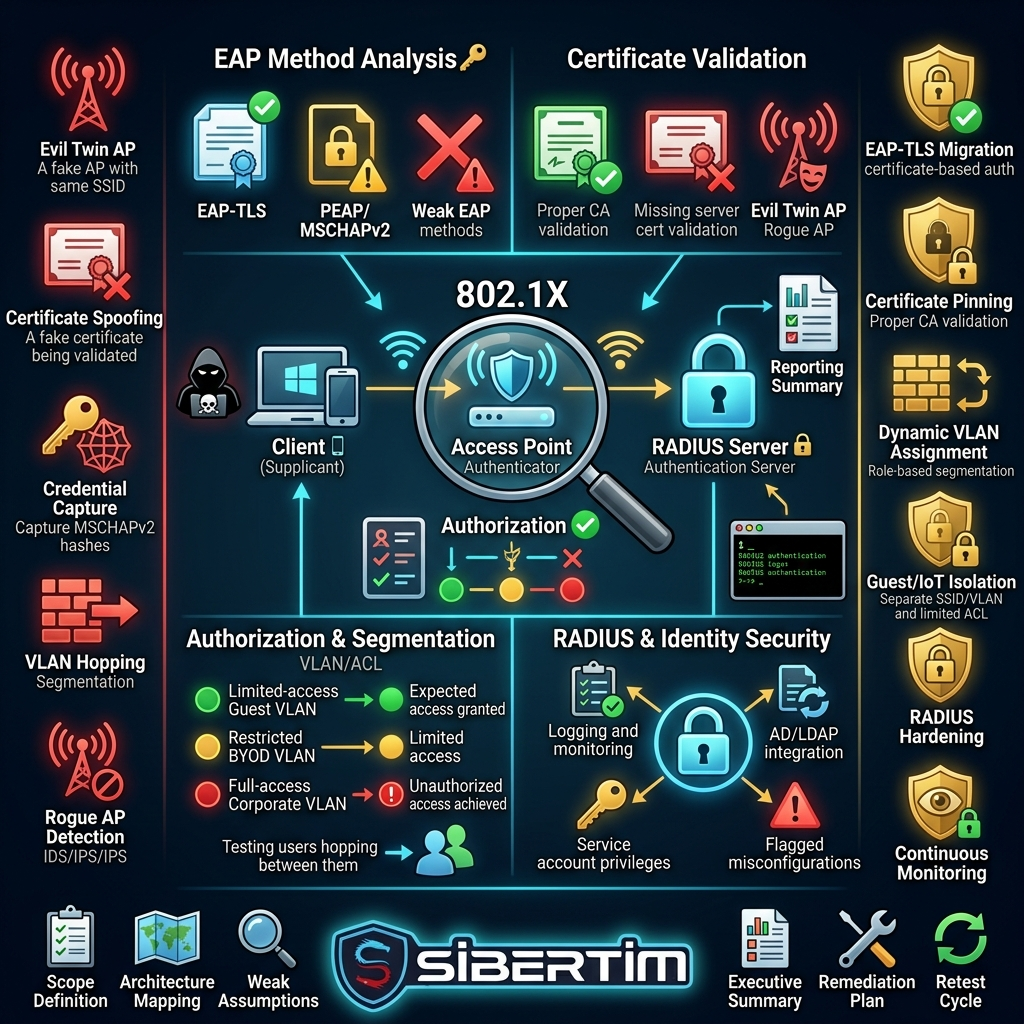

Kurumsal kablosuz ağlarda hedef, yalnızca bir şifre belirlemek değil; kullanıcıyı, cihazı ve erişim politikasını merkezi biçimde doğrulayıp yönetmektir. 802.1X bu ihtiyaca cevap veren temel standarttır ve çoğunlukla RADIUS altyapısı ile birlikte çalışır. Doğru kurgulandığında, paylaşımlı parolalara (PSK) kıyasla daha güçlü kimlik doğrulama, daha iyi izlenebilirlik ve daha esnek yetkilendirme sağlar. Buna rağmen 802.1X kurulumları “yanlış yapılandırma” kaynaklı risklere açıktır: sertifika doğrulamasının gevşek bırakılması, zayıf EAP seçimi, misafir erişimi için geçici çözümlerin kalıcı hâle gelmesi veya VLAN/rol atamalarında hatalar gibi.

Sızma testi (penetration test) burada, kurumun 802.1X tasarımının gerçek saldırı senaryolarına karşı ne kadar dayanıklı olduğunu ölçmek için kullanılır. Amaç, yetkisiz erişim olasılığını, kimlik bilgisi sızıntısı riskini ve ağ içi segmentasyonun ne kadar etkili olduğunu güvenli ve kontrollü bir kapsamda değerlendirmektir. Kurumsal Wi‑Fi testleri, sadece kablosuz katmanla sınırlı değildir; kimlik altyapısı (AD/IdP), sertifika otoritesi (PKI), cihaz yönetimi (MDM) ve ağ politikalarıyla birlikte düşünülmelidir.

802.1X ve Kurumsal Wi‑Fi Kimlik Doğrulama Modeli

802.1X, port tabanlı ağ erişim kontrolü yaklaşımıdır. Kablosuzda tipik akış; istemci (supplicant) → erişim noktası (authenticator) → RADIUS (authentication server) şeklinde ilerler. İstemci, seçilen EAP yöntemiyle kimliğini kanıtlar; RADIUS doğrular ve çoğu zaman “hangi VLAN/rol, hangi ACL, hangi süre/limit” gibi yetkilendirme kararlarını da döndürür. Böylece aynı SSID altında dahi farklı erişim profilleri uygulanabilir.

Kurumsal Wi‑Fi’de en kritik seçim EAP yöntemidir. Yaygın örnekler arasında EAP‑TLS (sertifika ile), PEAP/MSCHAPv2 veya TTLS gibi tünelli yöntemler bulunur. Güvenliğe en büyük katkıyı, istemci tarafında sunucu sertifikasının doğru doğrulanması ve mümkünse sertifika tabanlı kimlik doğrulama (EAP‑TLS) sağlar. Tünelli yöntemlerde ise yanlış sertifika doğrulama ayarı, kullanıcıların sahte erişim noktasına bağlanmasına ve kimlik bilgilerinin ele geçirilmesine kadar gidebilen riskler doğurabilir.

Kurumsal Wi‑Fi Sızma Testlerinde Yaygın Senaryolar

Kurumsal 802.1X testleri, genellikle şu risk alanlarına odaklanır:

1) Yanlış EAP seçimi ve zayıf sertifika doğrulama:

İstemcilerin sunucu sertifikasını doğrulamaması veya yanlış kök sertifikaya güvenmesi, sahte erişim noktası benzeri senaryolarda kullanıcıları kandırma riskini artırır. Testte amaç, istemci profillerinin ve kurumsal cihaz yönetimi politikalarının bu tür yanıltmalara karşı ne kadar dayanıklı olduğunu ölçmektir.

2) Misafir/BYOD geçişleri ve kalıcı istisnalar:

Misafir erişimi, geçici ‘bypass’ kuralları veya BYOD portal akışları (onboarding) zamanla kalıcı bir arka kapı hâline gelebilir. Test kapsamında bu istisnaların kapsamı, sürekliliği ve hangi koşullarda devreye girdiği değerlendirilir.

3) Yetkilendirme hataları ve segmentasyon zafiyetleri:

802.1X doğrulaması doğru olsa bile, VLAN/rol atamaları hatalıysa kritik ağ segmentlerine erişim mümkün olabilir. Testte, farklı kullanıcı grupları/cihaz türleri için beklenen ağ erişim sınırları ile fiili sınırlar karşılaştırılır.

4) RADIUS ve kimlik altyapısı güvenliği:

RADIUS konfigürasyonu, loglama, politikaların tutarlılığı ve kimlik deposuyla (AD/LDAP/IdP) entegrasyon güvenliği kritik önemdedir. Burada amaç, kimlik doğrulama zincirindeki zayıf halkaları ve aşırı yetkili servis hesaplarını ortaya çıkarmaktır.

5) Kablosuz yönetim ve gözlemlenebilirlik:

Erişim noktalarının yönetim arayüzleri, merkezi kontrolcü, firmware güncelliği ve kablosuz IDS/izleme kabiliyetleri değerlendirildiğinde, güvenlik olaylarının tespit ve müdahale süresi hakkında da fikir elde edilir.

Test Kapsamı ve Raporlama Beklentisi

Kurumsal Wi‑Fi testlerinde kapsamın net olması zorunludur. Hangi SSID’lerin test edileceği (kurumsal, misafir, IoT), hangi saat aralıklarında çalışılacağı, üretim ortamına etki sınırları (servis kesintisi üretmeme), fiziksel alanlar ve kimlik/cihaz profilleri önceden tanımlanmalıdır. 802.1X testleri, kullanıcı deneyimini etkileyebileceği için ‘kontrollü’ yapılmalı; özellikle kimlik doğrulama servislerini aşırı yükleyecek denemelerden kaçınılmalıdır.

Raporlama tarafında, yalnızca bulgunun varlığı değil, iş etkisi ve düzeltme yolu önemlidir. Örnek çıktı kalemleri: hangi EAP yöntemi kullanılıyor, sertifika doğrulama politikası nasıl, istemci profillerinde zayıflık var mı, yetkilendirme kararları (VLAN/ACL) beklenenle uyumlu mu, misafir/BYOD istisnaları nerede risk üretiyor, loglar ve alarm kuralları yeterli mi. Bulguların her biri için risk seviyesi, kanıt (etkiyi gösteren gözlem), olası senaryo ve önerilen iyileştirme adımı açık yazılmalıdır.

Ek olarak, 802.1X test raporlarının yönetim için anlaşılır bir özet de içermesi faydalıdır: ‘En yüksek risk nerede?’, ‘Kaç kullanıcı/cihaz etkilenir?’, ‘Düzeltme için kim sorumlu?’, ‘Ne kadar sürede kapanır?’ gibi sorulara net yanıt verilmelidir. Bu özet, teknik ekibin düzeltme planını bütçe ve operasyon gerçekliğiyle hizalamayı kolaylaştırır.

Güvenli Mimari için Önerilen İyileştirmeler

802.1X güvenliğini güçlendirmek için en etkili yaklaşım, kimlik doğrulama kalitesini ve yetkilendirme sınırlarını birlikte yükseltmektir:

- EAP‑TLS’e kademeli geçiş: Kurumsal cihazlarda sertifika tabanlı kimlik doğrulama, kullanıcı parolasına bağımlılığı azaltır.

• Sertifika doğrulamasını zorunlu kılma: İstemcilerde doğru CA/pinning yaklaşımı, sahte altyapılara bağlanma riskini düşürür.

• Dinamik yetkilendirme ve segmentasyon: Kullanıcı/cihaz türüne göre VLAN/rol ataması; kritik ağlara erişimde ek koşullar.

• Misafir ve IoT izolasyonu: Ayrı SSID/VLAN, kısıtlı ACL, egress sınırlama ve gerekli servislerle minimum iletişim.

• RADIUS/PKI operasyonu: Sertifika yaşam döngüsü (yenileme/iptal), log saklama, alarm eşikleri ve değişiklik yönetimi.

• Sürekli doğrulama: Periyodik yapılandırma denetimleri ve kontrollü tatbikatlarla savunma olgunluğunu ölçme.

Burada özellikle sertifika yaşam döngüsü kritik bir detaydır: cihaz kaybolduğunda/çalışan ayrıldığında sertifikanın iptal edilmesi, iptal listelerinin (CRL/OCSP) erişilebilirliği ve istemcilerin bu iptali gerçekten kontrol edip etmediği düzenli olarak doğrulanmalıdır. Aksi hâlde EAP‑TLS’e geçilmiş olsa bile, eski sertifikalar beklenmedik erişim pencereleri yaratabilir.

Etkili Bir Test için Gerekli Adımlar

Kurumsal Wi‑Fi testinin değer üretmesi, metodun hem teknik hem de operasyonel gerçekliğe uygun olmasına bağlıdır:

- Kapsamı yazılı netleştir: SSID listesi, kimlik profilleri, test penceresi ve etki sınırları.

• Mimariyi haritala: RADIUS akışı, EAP seçimi, PKI bağımlılıkları, VLAN/ACL politikaları.

• Zayıf varsayımları hedefle: Sertifika doğrulaması, misafir istisnaları, cihaz profili tutarlılığı.

• Bulguyu aksiyona çevir: Her bulgu için net düzeltme, öncelik ve doğrulama adımı.

• Yeniden test planla: İyileştirmeler sonrası kısa bir doğrulama turu ile riskin kapandığını ölç.

Sonuç olarak 802.1X, kurumsal Wi‑Fi güvenliğinin omurgasıdır; ancak güvenlik seviyesi, seçilen EAP yöntemleri, sertifika doğrulama disiplini ve yetkilendirme politikalarının doğruluğu kadar güçlüdür. Sızma testleri, bu zincirin zayıf halkalarını erken aşamada görünür kılar ve kurumun kablosuz erişim riskini ölçülebilir biçimde azaltmasına yardımcı olur.